Paste.nrecom平台被用于多个恶意软件活动

导语:瞻博网络安全实验室(Juniper Threat Labs)最近新发布了几个恶意软件活动,这些活动依赖于类似于pastebin的服务来发动攻击。

瞻博网络安全实验室(Juniper Threat Labs)最近新发布了几个恶意软件活动,这些活动依赖于类似于pastebin的服务来发动攻击。Pastebin是一个用户存储纯文本的web应用。用户可以通过互联网分享文本片段,一般都是源代码。Pastebin在2002年创建,在2010年2月,Pastebin.com被保罗·迪克森卖给荷兰互联网企业家Jeroen Vader。仅过几个星期后,Jeroen Vader推出网站2.0版本。在2011年初,它推出3.0版本。2011年10月,网站活动贴数突破1000万。Juniper Threat Labs发现域paste.nrecom.net被攻击者给利用了。攻击通常从网络钓鱼电子邮件开始,当诱使用户执行恶意软件时,它会从paste.nrecom.net下载恶意软件的后续阶段并将其加载到内存中,而无需写入磁盘。对恶意软件基础架构使用合法的Web服务并不是有创意的做法,因为研究人员已经看到FIN6(APT组织)使用pastebin托管攻击链的一部分,而Rocke则使用它进行命令和控制。尽管使用合法的Web服务并不新颖,但这是研究人员第一次看到攻击者使用paste.nrecom.net。目前,研究人员发现的恶意软件包括AgentTesla,LimeRAT,Ransomware和Redline Stealer。

paste.nrecom.net是什么?

Paste.nrecom自2014年5月起投入使用,如果你不熟悉pastebin,则可以在此服务中黏贴代码或文本数据,以与他人共享。Paste.nrecom也做同样的事情,它还提供了允许脚本编写的API。这对于攻击者是有利的,因为他们可以轻松地以编程方式插入和更新数据。这个服务是由Stikked提供的,它是一个开源的基于PHP的pastebin。

攻击者如何将Paste.nrecom用于恶意目的?

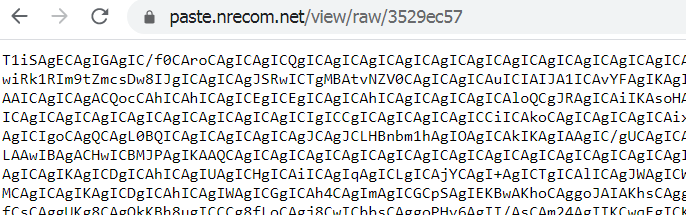

因为它是纯文本服务,所以人们会认为它无法在其中托管可执行文件(二进制数据)。但是,二进制数据可以通过简单地编码来表示为文本文件。常见的编码方法是使用base64,这就是攻击者在这种攻击情境下发起攻击的基础。

以base64编码的恶意粘贴

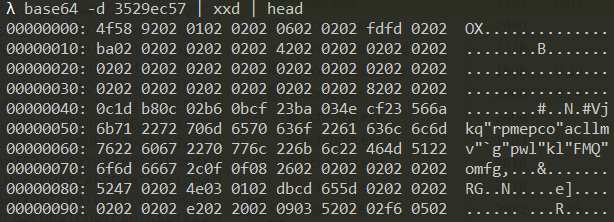

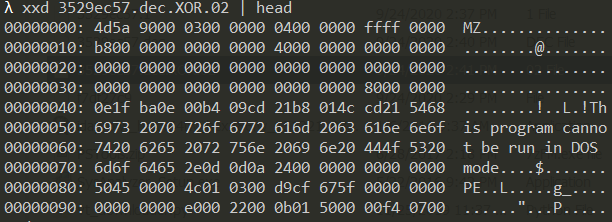

为了增加另一层混淆,它们使用XOR密钥对二进制数据进行加密。例如,以下文件使用XOR密钥0x02加密。

经过base64解码后,该文件仍使用XOR算法加密。

完成所有必要的解码和解密后,你将看到可执行文件,如上所示。

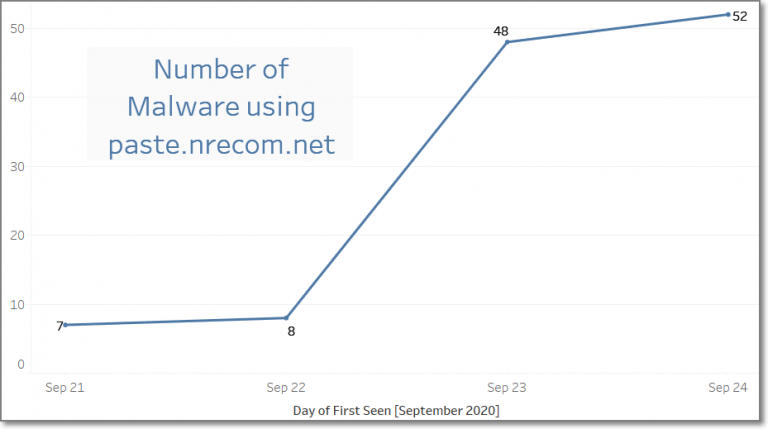

从2020年9月21日开始,研究人员已经看到几个恶意软件家族利用这项服务并迅速发展。

恶意软件活动

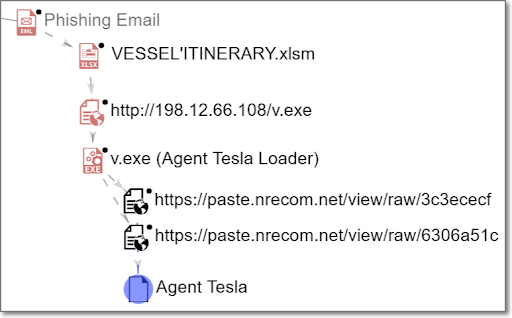

攻击通常是以包含附件(例如文档,档案或可执行文件)的网络钓鱼电子邮件开始的,当用户被诱骗安装恶意附件时(第一阶段),它将从paste.nrecom.net下载下一阶段。研究人员还看到恶意软件在同一服务中托管其配置数据。

Agent Tesla

AgentTesla原本是一款在2014年发布的简单的键盘记录器,近年来其开发团队为其不断增加了许多新功能,并进行出售。AgentTesla现已成为一个商业化的间谍软件,可通过控制端生成满足功能需求的木马程序。AgentTesla最常见的传播方式是钓鱼邮件,邮件附件中通常会携带恶意文档,通过宏或漏洞利用下载运行恶意程序。Agent Tesla是一种间谍软件,能够从Web浏览器,邮件客户端和FTP服务器窃取个人数据。它还可以收集屏幕截图,视频并捕获剪贴板数据。该恶意软件的最新版本还能够从VPN客户端窃取个人数据。今年6月,就有研究人员截获了一款伪装成屏幕保护程序的Agent Tesla间谍木马。特别是新冠疫情期间,研究人员发现了多起COVID-19相关垃圾邮件攻击活动正在传播AgentTesla远程访问木马的新变种。

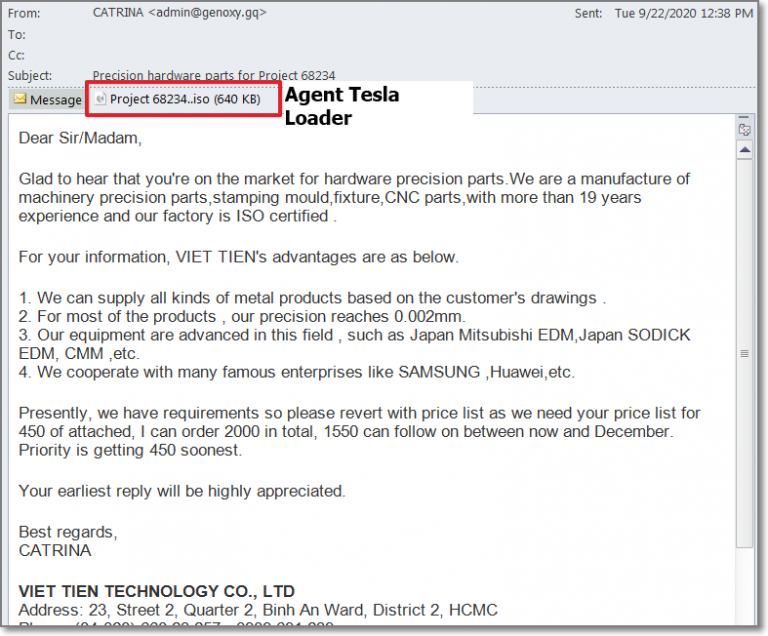

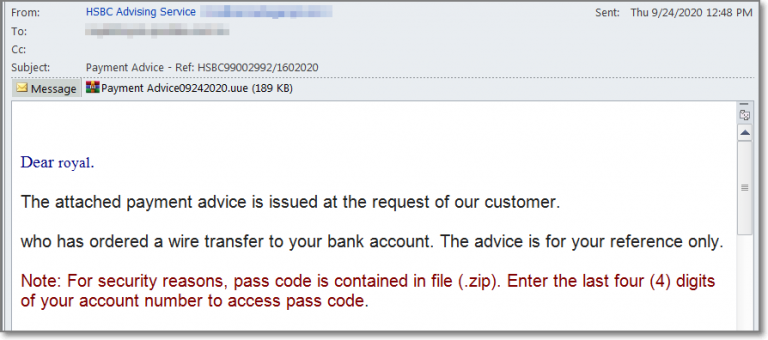

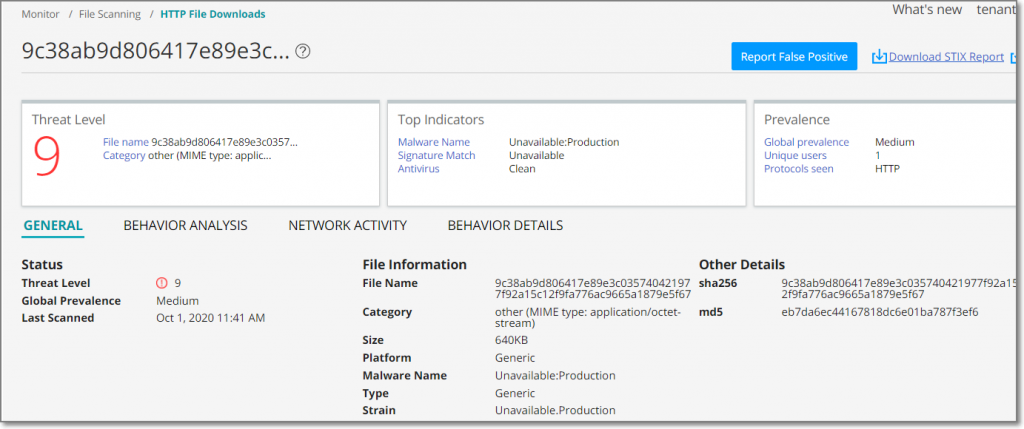

目前Agent Tesla是使用Paste.nrecom服务最活跃的恶意软件,攻击者通常从带有恶意附件的网络钓鱼电子邮件开始。根据研究人员发现的样本,这些活动针对与航运、物流和银行相关的多个行业。在某些攻击情境下,附件是压缩文件,例如.iso,.rar或.uue,如下所示:

附件Sha256:9c38ab9d806417e89e3c035740421977f92a15c12f9fa776ac9665a1879e5f67

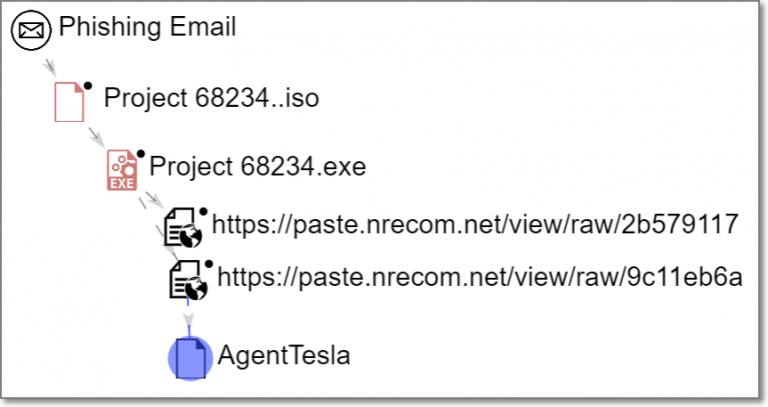

9c38ab9d806417e89e3c035740421977f92a15c12f9fa776ac9665a1879e5f67攻击链

从攻击链中可以看到,有两个paste.nrecom请求,因为它会将Agent Tesla的有效载荷分为两个。第一个请求是文件的前半部分,第二个请求是文件的后半部分。此技术使安全解决方案难以分析有效载荷。

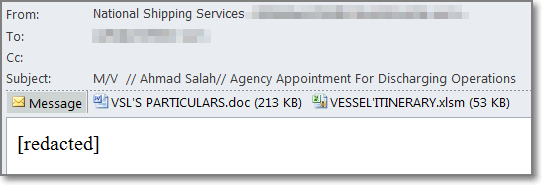

另一个示例网络钓鱼电子邮件具有Sha256附件:

199a98adf78de6725b49ec1202ce5713eb97b00ae66669a6d42f8e4805a0fab9

以下是一些电子邮件附件和一些电子邮件附件中的文件,研究人员发现这些电子邮件附件是使用paste.nrecom安装Agent Tesla的。

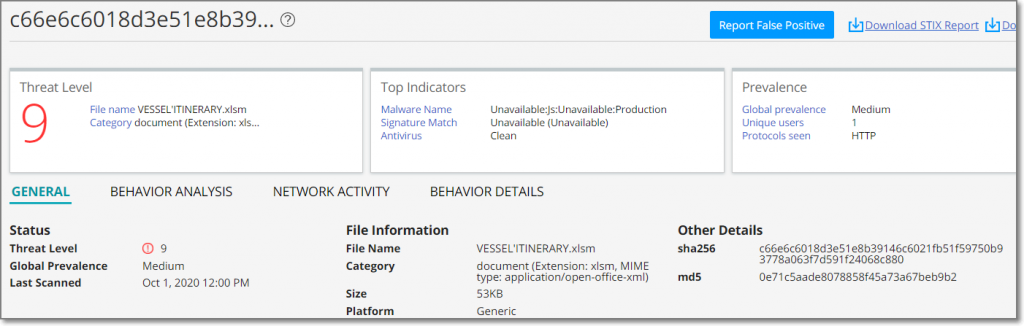

在某些攻击情境下,附件是下载Agent Tesla加载程序的Office文档。

c66e6c6018d3e51e8b39146c6021fb51f59750b93778a063f7d591f24068c880攻击链

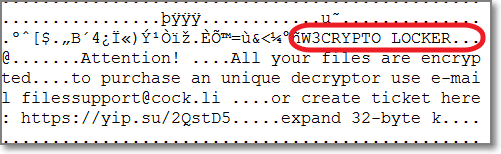

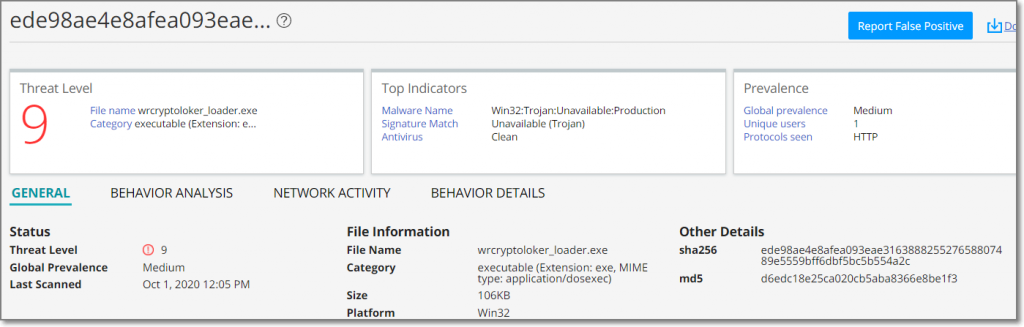

W3Cryptolocker勒索软件

W3Cryptolocker是一个相对较新的勒索软件,该勒索软件于2020年7月被首次发现。根据在其代码中找到的字符串,研究人员将该恶意软件称为W3Cryptolocker。

在此勒索软件的二进制代码中找到的字符串

该加载程序托管在一个可能被黑客入侵的网站italake.com上。

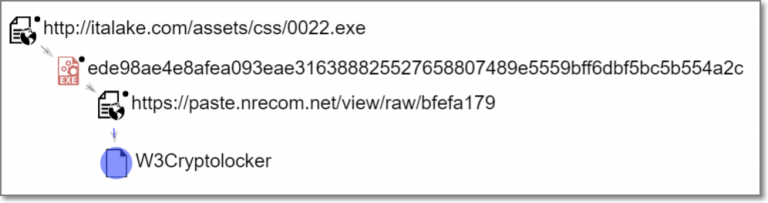

Ede98ae4e8afea093eae316388825527658807489e5559bff6dbf5bc5b554a2c攻击链

它将加密所有驱动器中的所有文件,但扩展名为“ .xls”的文件和具有以下字符串的文件夹除外:

· Windows

· ProgramData

· $Recycle.bin

· System Volume Information

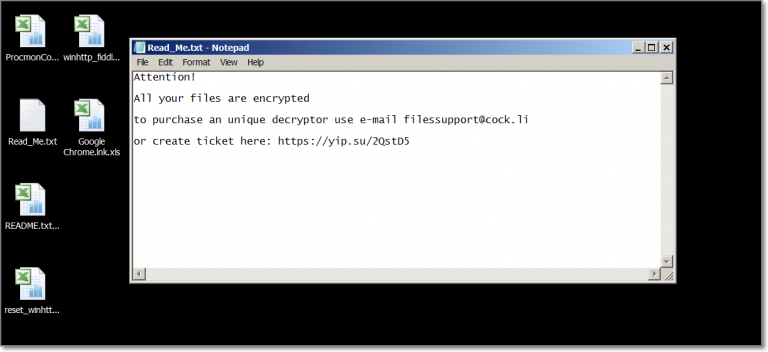

它为加密文件添加了扩展名.xls,对每个文件夹进行加密后,它将在每个文件夹上创建一个“Read_Me.txt”文件,并显示以下消息。

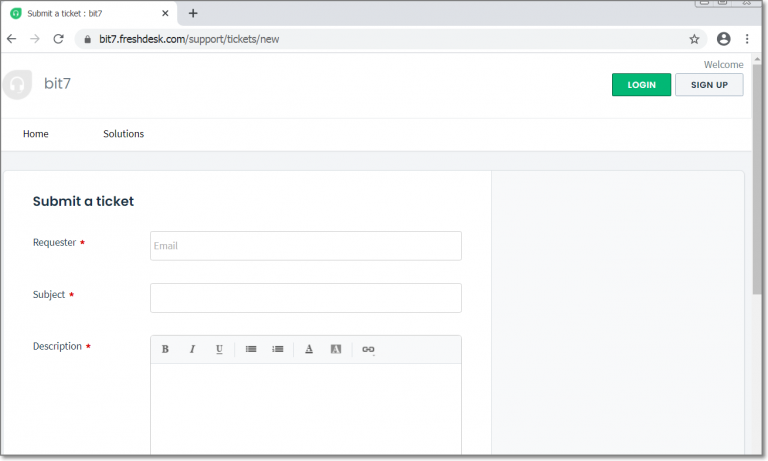

访问https://yip[.]su/2QstD5会将你重定向到一个Freshdesk支持的网站bit7.freshdesk.com。

其他W3Cryptolocker样本

c97852b425e41d384227124d93baf6c2d3e30b52295a828b1eac41dc0df94d29 9a0af98d0b8f7eacc3fdd582bbc0d4199825e01eeb20c2a6f98023c33ece74f6 01eea2a4628c6b27a5249a08152655246871acafa657e391b73444c05097976e 9a08e87e8063b13546e464f73e87b2ca5bde9410fec4e614313e2b8a497592fa 8dfe87850bd17b4eb0169b85b75b5f104ae6b84deeb2c81fe6ae5e19685f6c66 53124033d521158771eac79ad6f489c6fdd5b25ab96712035c2ca65b3a3c5eed aac2024789ffd2bfce97d6a509136ecf7c43b18c2a83280b596e62d988cedb10 fafabdffa67883587ba1a3c29f6345a378254f720efe8c2f318a4d5acdbce373

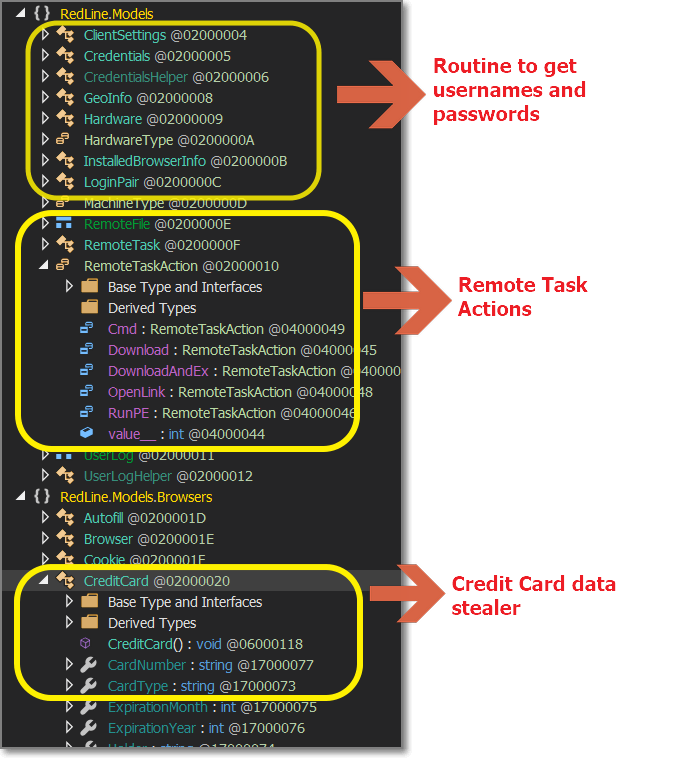

Redline Stealer

Redline Stealer是一种恶意软件,于2020年3月左右浮出水面,它的攻击目标是美国的医疗保健和制造业。该恶意软件被发现在论坛上投放广告,并提供多种定价选项,起价为100美元/月。它具有以下功能:

浏览器数据窃取器:

登录名和密码;

Cookie;

自动填写字段;

信用卡;

远程任务功能:

执行命令;

下载文件;

下载文件并执行;

RunPE(用于无文件攻击的进程注入);

打开链接;

FTP和IM客户端窃取程序;

文件抓取器;

收集有关受害者系统的信息;

我们发现的样本是一个被压缩到RAR文件中的比特币挖矿程序,该压缩文件包含一个可执行文件——MinerBitcoin.exe,该文件可从paste.nrecom.net下载Redline Stealer有效载荷。

Redline Stealer攻击链:Sha256: a719affc96b41b63f78d03dc3bc6b7340287d25d876e58fd1ab307169a1751dc

Redline Stealer恶意功能

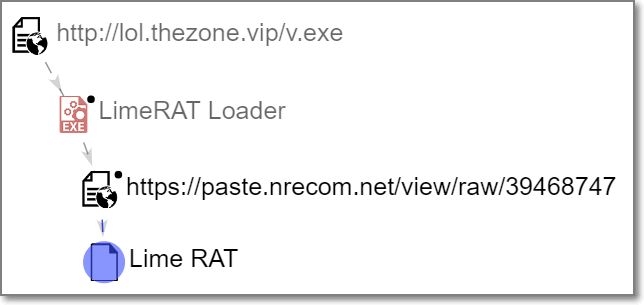

LimeRAT

LimeRAT是用.NET编码的远程管理木马,并且是开源的,它是APT-C-36小组用来针对哥伦比亚政府机构的恶意软件。其包含众多功能:

勒索软件;

远程桌面;

加密挖矿;

加密货币;

DDOS;

键盘记录程序;

密码窃取程序;

20ad344d20337f8a782135e59bc1f6e1a7999bcddc50fc1dc3b8b6645abcb91e攻击链

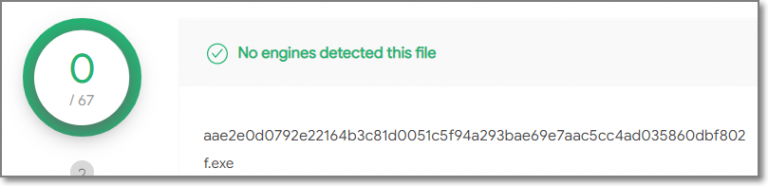

研究人员发现的另一个示例是aae2e0d0792e22164b3c81d0051c5f94a293bae69e7aac5cc4ad035860dbf802。在进行分析时,该样品仍然没有检测到VT,它从https://paste[.]nrecom[.]net/view/raw/93a7cd20下载LimeRAT。

aae2e0d0792e22164b3c81d0051c5f94a293bae69e7aac5cc4ad035860dbf802仍然没有检测到VT

总结

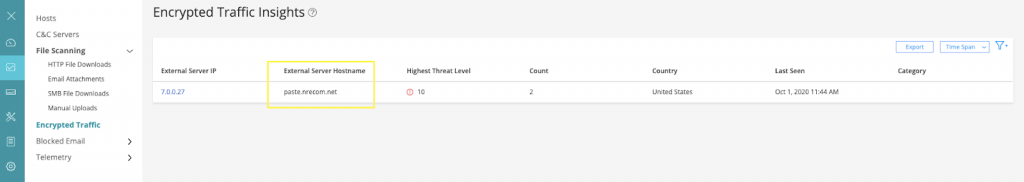

对恶意软件基础结构使用诸如pastebin或paste.nrecom之类的合法Web服务可为网络攻击者带来诸多攻击方面的优势,因为这些服务由于其合法用途而无法轻易被删除。研究人员建议安全操作将paste.nrecom添加到可能出于恶意目的而被滥用的Web服务中。建议监视此类服务,以检查可疑内容,特别是以base64编码的二进制数据。 Juniper在SRX NGFW上的Encrypted Traffic Insights功能确实使用机器学习检测到paste.nrecom.net的恶意TLS连接为恶意,如以下W3Cryptolocker加载程序的截图所示。

AgentTesla Loader(Project 68234.iso)的检测

AgentTesla Loader(VESSL’ITENERARY.xlsm)的检测

W3Cryptolocker Loader(0022.exe)的检测

使用Juniper Encrypted Traffic Insights检测到paste.nrecom的恶意连接

发表评论

提供云计算服务

提供云计算服务