DEADMIN LOCKER勒索病毒预警:黑客携带全套工具内网横行

导语:近日,深信服安全团队捕获到针对国内企业的新型勒索病毒攻击事件。

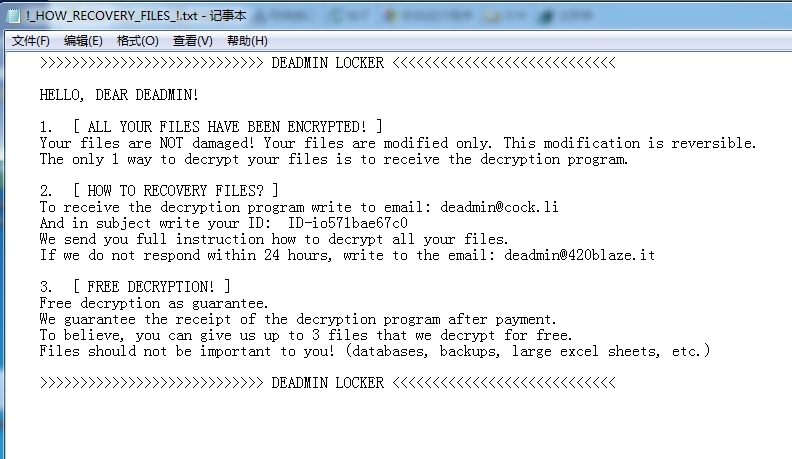

近日,深信服安全团队捕获到针对国内企业的新型勒索病毒攻击事件,攻击者通过爆破获得跳板机权限后,利用全套黑客工具包对内网主机进行渗透,人工投放勒索病毒进行加密,该勒索病毒加密邮箱与后缀为硬编码的字符串“.[DeAdmin@cock.li].DEADMIN”,并在勒索信息文件中自命名为DEADMIN LOCKER,该勒索暂无公开解密工具。

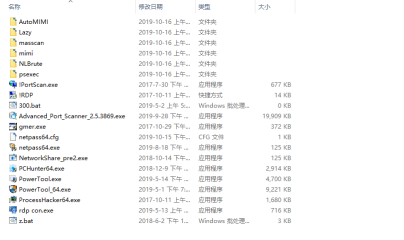

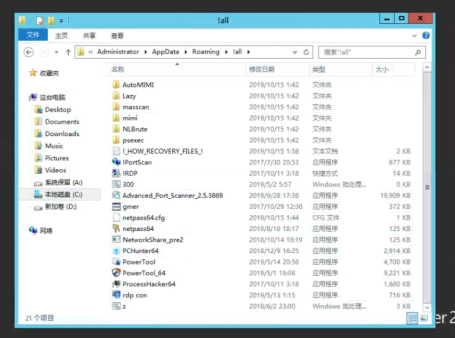

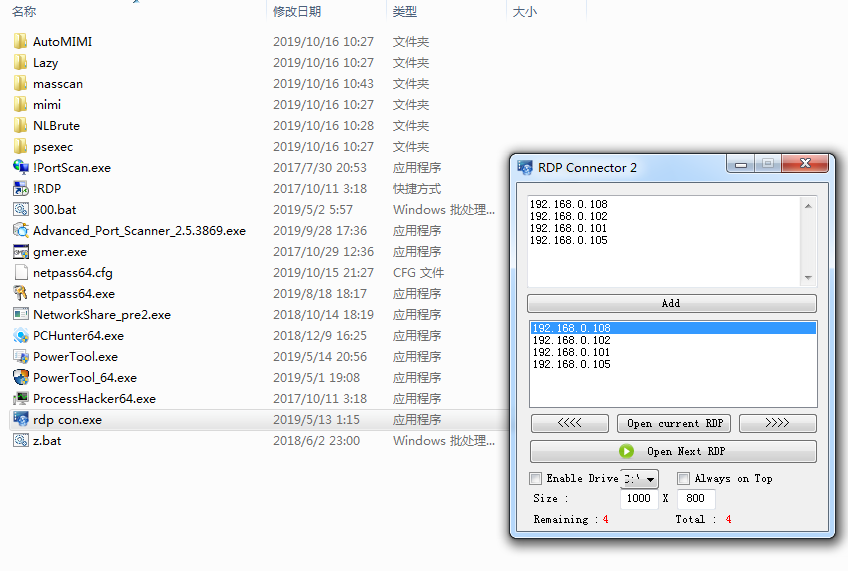

在被勒索的主机上获取到攻击者留下的全套黑客工具包,包含从密码收集到远程登录等一系列内网渗透工具,可谓是一应俱全,其中包含较为小众的AutoMIMI、Lazy、rdp_con、gmer等工具,甚至包含名为!RDP的快捷方式,用于启动本地远程桌面连接:

病毒名称:DEADMIN LOCKER

病毒性质:勒索病毒

影响范围:目前国内已有感染案例

危害等级:高危

传播方式:通过社会工程、RDP暴力破解入侵,并使用黑客工具包内网渗透

入侵溯源分析案例

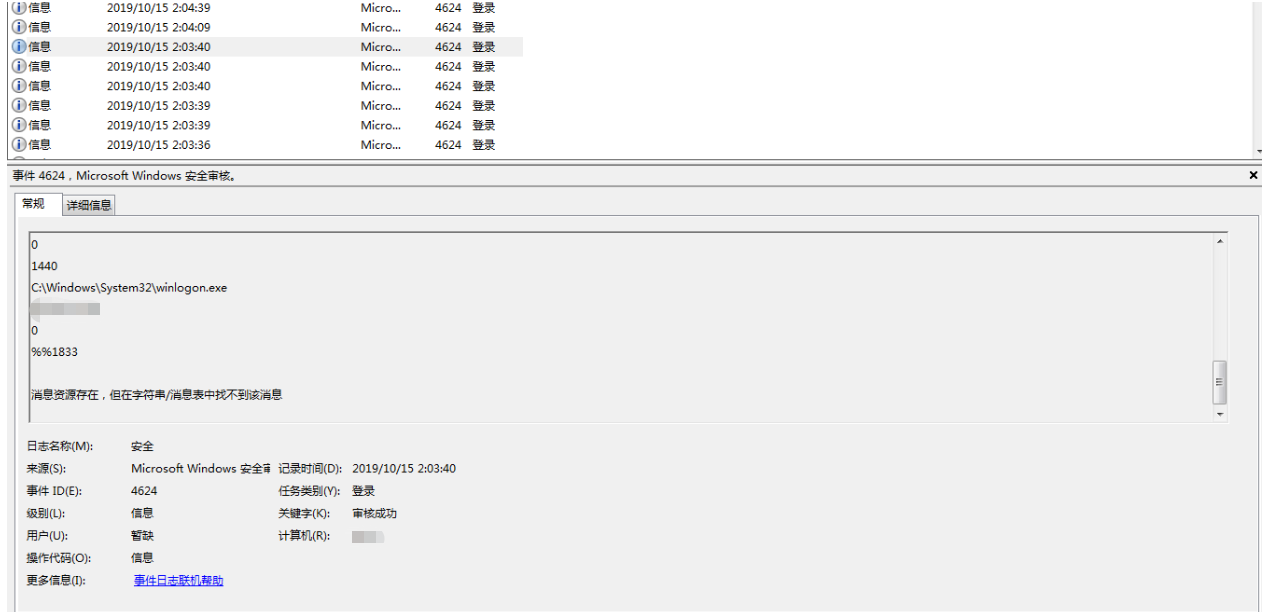

1.在捕获的某次攻击事件中,安全专家对多台加密主机的安全日志进行了分析排查,发现其中主机在勒索信息文件生成的时间节点,都存在内网某台主机(后文称为跳板机)的登录记录:

2.于是将调查的目标转向了跳板机,使用everything进行搜索排查,在该主机上发现了攻击者留下的工具包,其中包含大量内网扫描和远程工具:

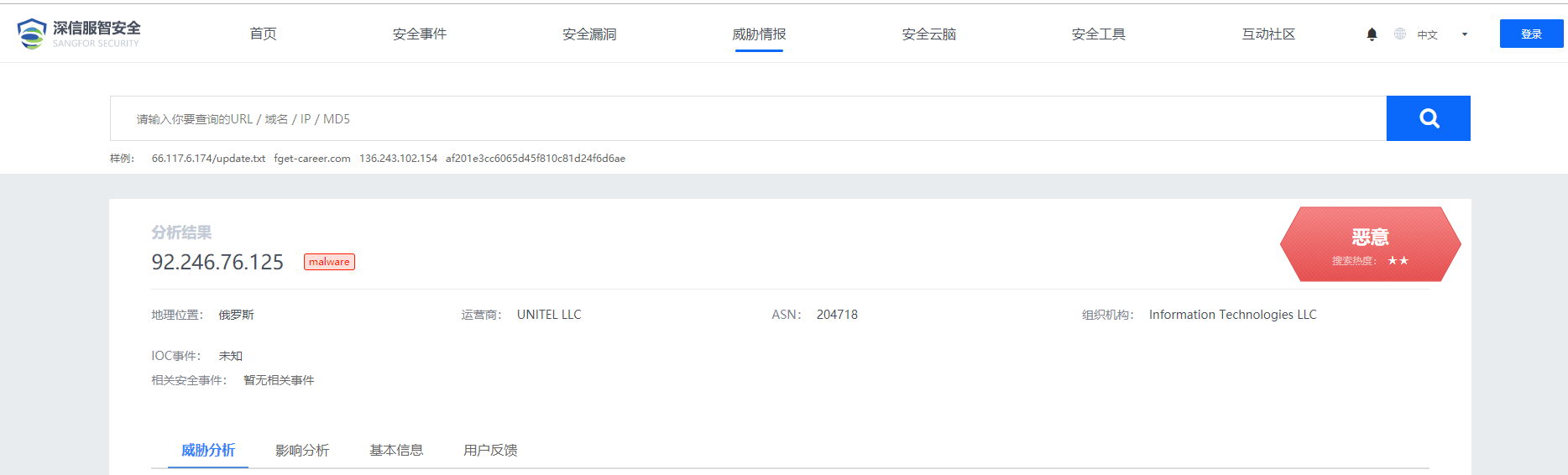

3.根据跳板机的勒索信息生成时间,对安全日志进行分析,在安全日志中排查到一个公网IP:92.246.76.125,在深信服威胁情报中该IP被标记为恶意:

4.在这之前,跳板机一直有遭到外网发起的爆破攻击,并且在日志中找到了十余个成功登陆的IP地址,其中大部分根据威胁情报判断为恶意IP,由此看来,该主机早沦为黑产的攻击目标:

渗透工具分析

本地模拟还原黑客内网渗透行为画像:

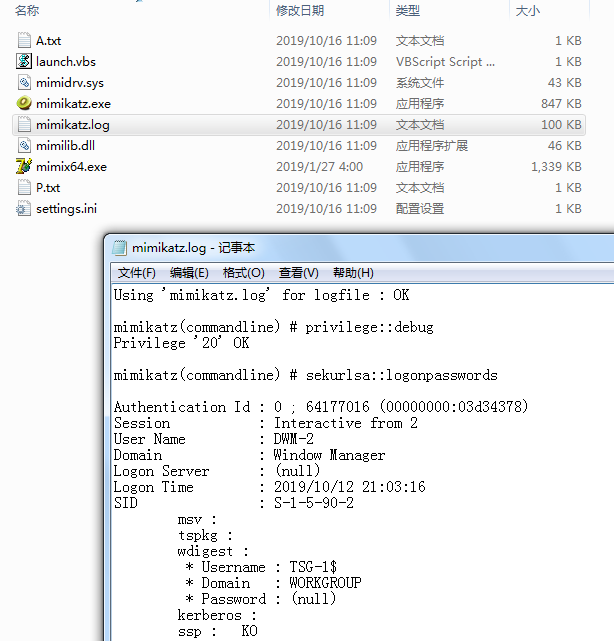

1. 本地提权后,使用mimikatz抓取主机密码,黑客也写了个自动化脚本launch.vbs来简化抓取密码的步骤。

2. 黑客将抓取到的密码加入后续的爆破字典中,原因是管理员一般会将多个服务器的密码设置成相同的,将本机密码加入字典,可以增大爆破的成功率。

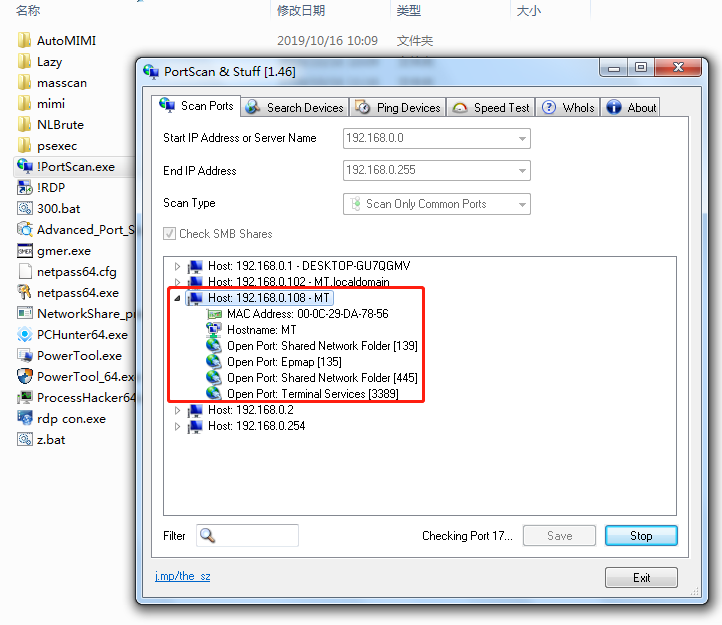

3. 使用端口扫描器扫描内网中存活的IP,并筛选开放了445和3389端口的主机。

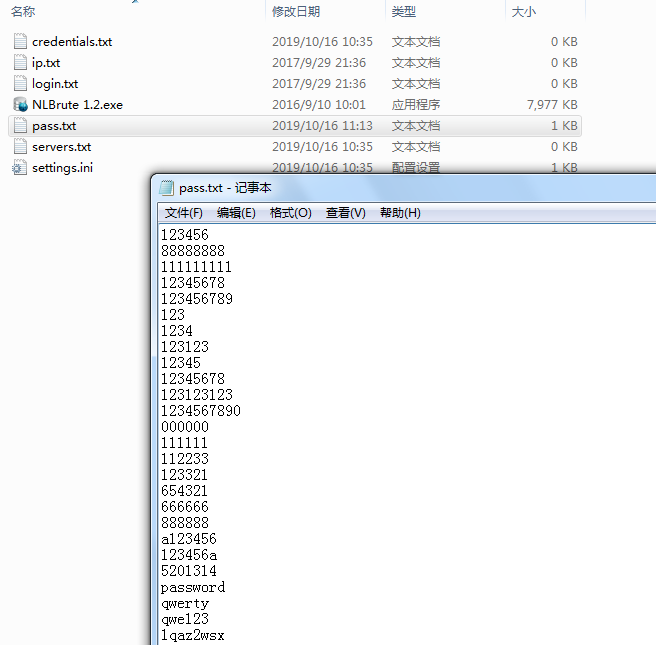

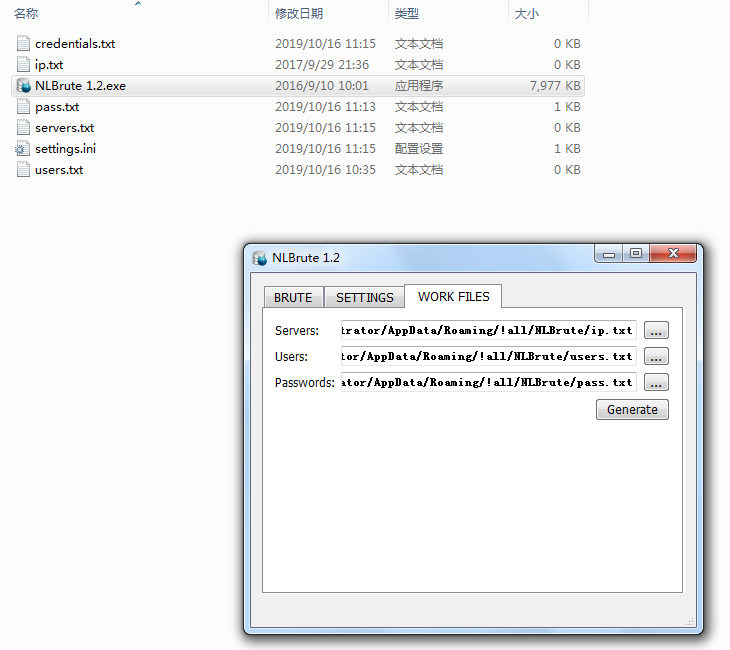

4. 对于开放了3389端口的主机,黑客直接使用NLBrute进行爆破用户名和密码。

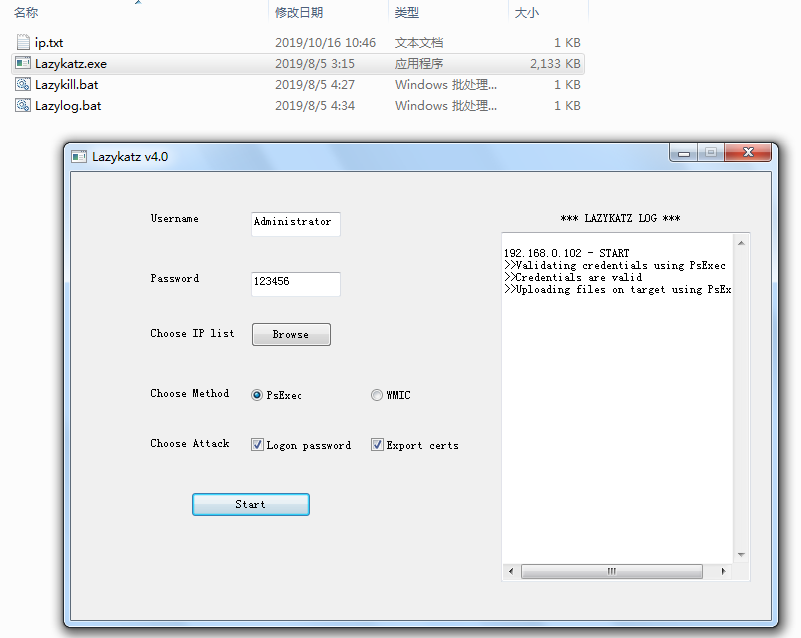

5. 对于只开放了445端口的主机,黑客会首先会通过爆破的方式获取这些主机的账号密码。

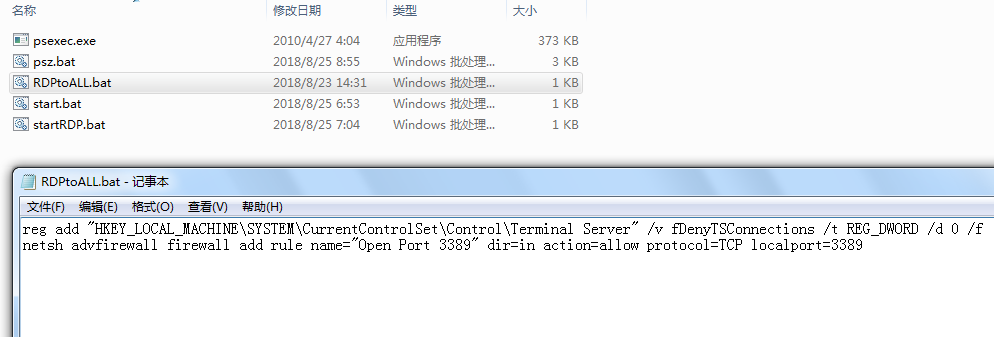

6. 然后使用psexec上传一个脚本至目标主机并运行,开启RDP服务。

7. 获取到以上爆破成功的主机后,就可以使用rdp_con工具来批量连接了。

RDP连接到受害主机后,黑客就会上传一系列反杀软工具,关闭杀毒软件,最后运行勒索病毒进行勒索,至此,整个勒索入侵的流程就完成了。

勒索病毒详细分析

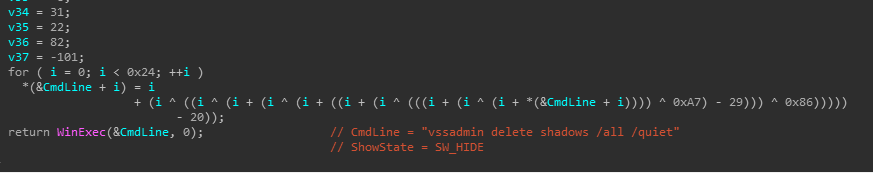

1.勒索病毒文件使用UPX加壳,运行后首先调用了Winexec执行命令行删除磁盘卷影,用于防止用户恢复数据:

2.结束以下服务,避免影响加密:

vmickvpexchange、vmicguestinterface、vmicshutdown、vmicheartbeat、vmicrdv、storflt、vmictimesync、vmicvss、MSSQLFDLauncher、MSSQLSERVER、SQLSERVERAGENT、SQLBrowser、SQLTELEMETRY、MsDtsServer130、SSISTELEMETRY130、SQLWriter、MSSQL、SQLAgent、MSSQLServerADHelper100、MSSQLServerOLAPService、MsDtsServer100、ReportServer、TMBMServer、postgresql-x64-9.4、UniFi、vmms、sql-x64-9.4、UniFi、vmms

3.遍历进程,结束下列进程,防止进程占用文件影响加密:

sqlbrowser.exe、sqlwriter.exe、sqlservr.exe、msmdsrv.exe、MsDtsSrvr.exe、sqlceip.exe、fdlauncher.exe、Ssms.exe、sqlserv.exe、oracle.exe、ntdbsmgr.exe、ReportingServecesService.exe、fdhost.exe、SQLAGENT.exe、ReportingServicesService.exe、msftesql.exe、pg_ctl.exe、postgres.exe、UniFi.exe、sqlagent.exe、ocssd.exe、dbsnmp.exe、synctime.exe、mydesctopservice.exe、ocautoupds.exe、agntsvc.exe、agntsvc.exe、agntsvc.exe、encsvc.exe、firefoxconfig.exe、tbirdconfig.exe、ocomm.exe、mysqld.exe、mysqld-nt.exe、mysqld-opt.exe、dbeng50.exe、sqbcoreservice.exe、excel.exe、infopath.exe、msaccess.exe、mspub.exe、onenote.exe、outlook.exe、powerpnt.exe、steam.exe、thebat.exe、thebat64.exe、thunderbird.exe、visio.exe、winword.exe、wordpad.exe、erbird.exe、visio.exe、winword.exe、wordpad.exe

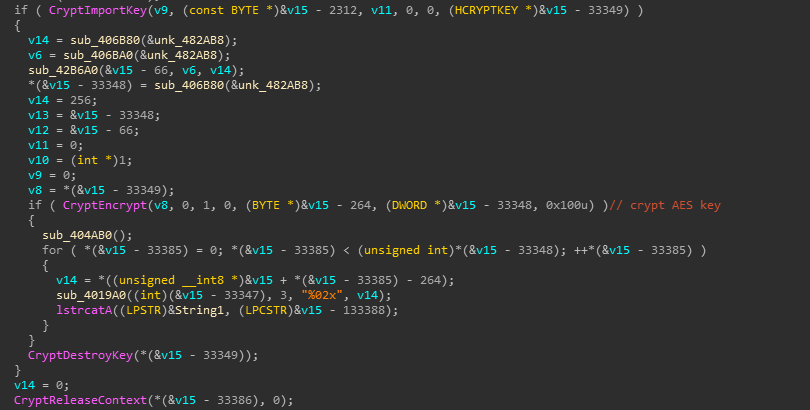

4.生成秘钥,使用RSA算法加密AES秘钥,再使用AES算法加密文件:

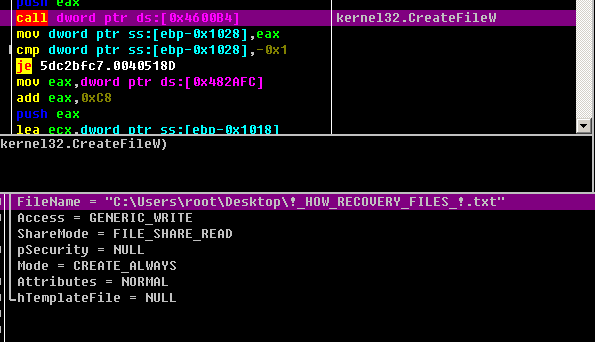

5.首先在桌面创建一个勒索信息TXT文件,然后遍历加密时在每个根目录下释放一个勒索信息TXT文件:

6.遍历磁盘进行加密,并且对C盘下的目录单独进行判断,跳过系统目录:

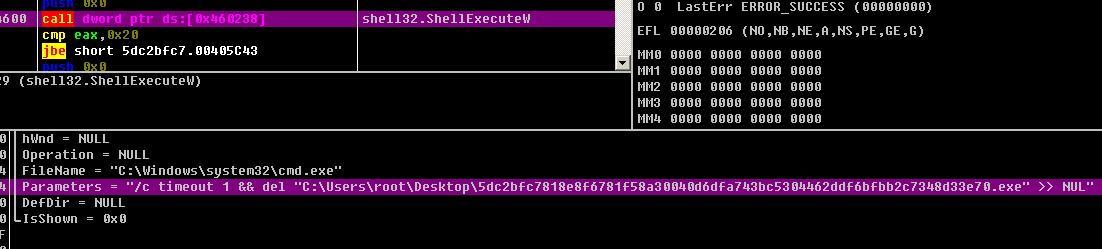

7.加密完成后进行自删除:

解决方案

针对已经出现勒索现象的用户,由于暂时没有解密工具,建议尽快对感染主机进行断网隔离。深信服提醒广大用户尽快做好病毒检测与防御措施,防范该病毒家族的勒索攻击。

病毒防御

1、及时给电脑打补丁,修复漏洞;

2、对重要的数据文件定期进行非本地备份;

3、不要点击来源不明的邮件附件,不从不明网站下载软件;

4、尽量关闭不必要的文件共享权限;

5、更改账户密码,设置强密码,避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃;

6、如果业务上无需使用RDP的,建议关闭RDP。

最后,建议企业对全网进行一次安全检查和杀毒扫描,加强防护工作。

发表评论

提供云计算服务

提供云计算服务