如何检测和预防暴力攻击

导语:自系统采用密码限制访问以来,试错法一直是破解密码的常用手段。

自系统采用密码限制访问以来,试错法一直是破解密码的常用手段。然而,即便在当今,暴力攻击仍然对组织构成严重威胁。根据Google网络安全行动团队的威胁视野报告,暴力破解在2022年第一季度成为云提供商最为常见的攻击手段。

在本文中,我们将深入讨论什么是暴力破解,认识其主要危险,并找出如何检测这种对组织的攻击。此外,您还将了解到有效预防和检测此类攻击的方法。

什么是暴力攻击?为什么它如此危险?

暴力破解是一种依赖试错法的网络攻击:恶意行为者提交大量密码,直到猜出正确的字符组合,从而获得对受信任用户帐户的访问权限。这类攻击之所以如此普遍,有以下两个原因:

使用免费工具、自动化脚本和密码数据库,攻击者能够轻松执行暴力破解。

许多用户使用弱密码,这些密码可能在几秒钟内就能够被猜出。

在面对这一威胁时,深入了解暴力攻击并采取相应的检测和预防措施至关重要。

经验丰富的黑客使用多种类型的暴力攻击来猜测密码。最常见的是:

简单的暴力攻击- 下载常用密码数据库并在单个帐户上尝试所有这些密码

字典攻击- 尝试从字典中提取单词列表,以及用特殊字符和数字修改的变体来破解帐户密码

混合暴力攻击- 使用外部算法生成最可能的密码变体,然后尝试各种这些变体

反向暴力攻击——使用一组通用密码来对抗许多可能的用户名

撞库——利用从数据泄露中获取的已知密码来尝试登录各种资源。当个人在不同平台上重复使用相同的凭据时,这种方法就有效。

尽管此类攻击看似简单,但知名组织却常常成为受害者。例如,2022 年 12 月,全球最大的域名注册商和网络托管公司 GoDaddy遭受了暴力攻击。结果,未经授权的第三方获得了对公司托管服务器的访问权限,并安装了恶意软件,将随机客户网站重定向到恶意网站。

暴力攻击可能会导致以下后果:

大多数暴力攻击都有共同的指标,可以帮助您检测攻击的开始并在造成真正损害之前阻止它。让我们看看哪些活动会泄露黑客的秘密。

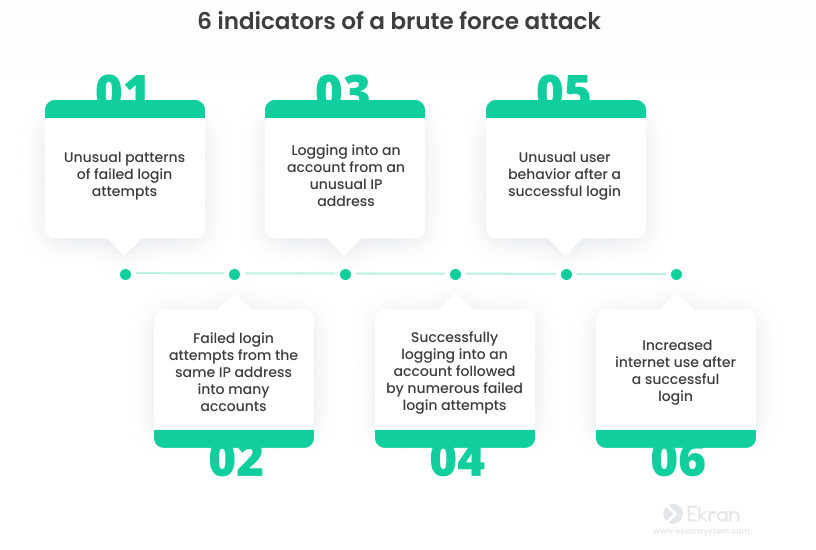

6个暴力攻击指标

您可以通过增加的网络活动、访问违规和异常用户行为来检测即将发生的攻击的迹象。根据攻击类型和黑客使用的工具集,暴力指标略有不同。

以下活动可能是暴力攻击的指标:

现在,我们将研究如何调查暴力攻击并保护您的组织免受攻击。

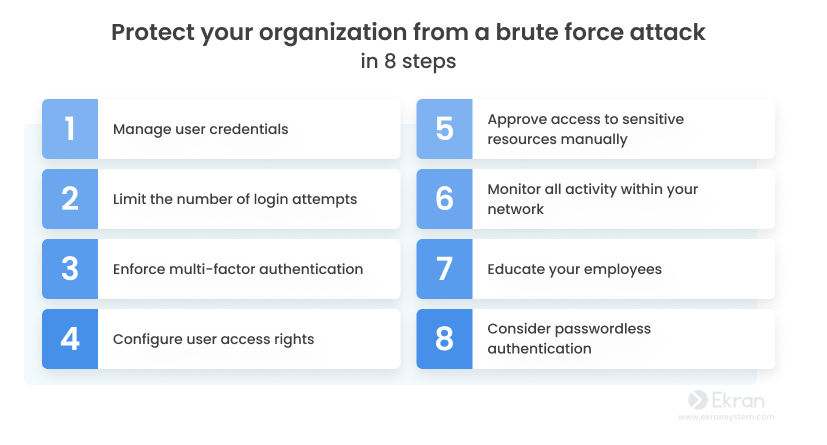

如何检测和防止暴力攻击:8 种有效方法

我们汇总了八种关键技术,您可以实施它们来检测和预防暴力攻击。

1. 管理用户凭证

弱用户密码可能导致暴力攻击的成功。无论您为员工提供多少次网络安全意识培训,或者执行多少政策,总会有员工使用弱密码,例如“1234”。因此,考虑亲自处理此问题并部署专用的密码管理工具。

这类工具无需用户参与即可安全地管理密码。例如,Ekran System 的密码管理功能允许您使用受保护的保管库创建、轮换和处置用户凭据和机密。储存在保管库中的凭据已加密。这种密码管理工具的部署可以防止凭据泄露,显著降低密码猜测成功的机会。

2. 限制登录尝试次数

简单和混合暴力攻击依赖多次登录尝试来猜测用户密码。对于合法用户来说,这是非常不寻常的行为:即使他们忘记密码,他们也不会尝试多次提交他们知道的任何单词。监视和限制登录尝试次数可以减少黑客猜测凭据的机会。如果帐户超过登录尝试次数限制,您可以启动冷却计时器、强制用户使用多重身份验证进行身份验证或联系管理员。

3. 实施多重身份验证

添加一个身份验证因素也会使暴力破解帐户变得更加困难。双因素身份验证 (2FA) 工具需要用户提供难以获取或伪造的独特身份验证因素。这些因素可以是发送到用户手机的身份验证令牌或生物识别扫描等选项。实施 2FA 后,即使用户输入正确的登录名和密码,黑客也无法登录用户的帐户。Ekran System 的双因素身份验证功能允许您使用发送到经过验证的移动设备的代码短语来检查用户的身份。您可以对普通员工、特权员工、远程员工以及第三方实施双因素身份验证。

4. 配置用户访问权限

用户访问权限的精细管理虽不能完全阻止暴力破解,但可以减少黑客获取用户帐户访问权限的攻击面。适当的访问管理允许您限制用户仅访问其工作所需的资源。因此,即使黑客获得了普通用户帐户的凭据,也难以造成重大损害。

零信任方法和即时特权访问管理允许您建立一个限制用户访问而不中断员工工作流程的系统。

5. 手动批准对最关键资源的远程访问

由于黑客尝试从同一 IP 地址多次登录用户帐户,因此最好维护用户 IP 地址白名单并拒绝所有未知连接的访问。但是,将 IP 地址列入白名单对于通常从个人设备和在不同位置连接到组织网络的远程用户来说效果不佳。

相反,您可以强制执行手动登录批准以提供对敏感资源的访问权限。每次远程或内部员工需要访问时,他们都会向安全官员发送请求并指定访问原因。

6. 监控网络内的所有活动

监控网络中的用户和实体活动有助于检测撞库、横向移动、重复访问请求以及其他暴力攻击迹象。您可以通过两种方式建立监控:跟踪网络中的事件或密切关注用户活动。

7. 员工培训

员工可能是网络安全防御中最强大或最薄弱的环节,因此对其进行教育符合您的最大利益。定期的安全意识培训课程可以帮助员工:

了解强密码的重要性

学会使用密码管理器

掌握网络卫生的基本原则

识别常见的黑客攻击类型,包括暴力攻击和社会工程攻击

8. 无密码身份验证

暴力攻击建立在猜测用户密码的基础上。没有密码,根本就没有可供猜测的。因此,您不必投入时间和资源来弄清如何阻止暴力攻击。这种见解催生了无密码身份验证的概念,如今许多公司正在尝试使用现代安全技术来实现它。

无密码身份验证是一种通过其他身份验证令牌替代密码的身份验证方法。它可以通过以下形式实现:

MFA 要求进行生物识别扫描和所有权确认

使用图片、图案或硬件令牌代替密码

语音、面部或手势识别

用户地理位置和网络地址的组合

其他方法

实施无密码身份验证技术可以防止暴力攻击并减少用户和管理员之间的摩擦。然而,在找出最佳使用方法之前,您可能需要通过反复试验对安全系统进行重大改造。

结论

黑客可以利用组织中的简单密码和薄弱的访问保护措施来暴力侵入您的网络。使用本文中描述的最佳实践来检测和防止暴力攻击并增强您的整体安全状况。

发表评论

提供云计算服务

提供云计算服务