感染Windows最常见的恶意电子邮件附件

导语:为了保证网络安全,每个人都需要识别网络钓鱼电子邮件中通常用于传播恶意软件的恶意附件。

为了保证网络安全,每个人都需要识别网络钓鱼电子邮件中通常用于传播恶意软件的恶意附件。

当恶意软件传播时,攻击者创建垃圾邮件运动,这些活动伪装成发票、邀请函、支付信息,运输信息,电子邮件,语音邮件等。这些电子邮件中包含恶意的Word和Excel附件或链接,当打开这些附件并启用了宏后,这些附件就会在计算机上安装恶意软件。

但是,在Word或Excel执行文档中的宏之前,Office要求你点击“启用编辑”或“启用内容”按钮,不过这是绝对不能做的。

切勿在收到的附件上点击“启用内容”

为了诱骗用户点击这些按钮,恶意软件传播者会创建包含文本和图片的Word和Excel文档,其中指出了显示文档的问题,然后,它提示收件人点击“启用内容”或“启用编辑”以正确查看内容。

这些恶意附件中的文字和图片的组合被称为“文档模板”,以下是垃圾邮件活动中针对一些更广泛的恶意软件感染所使用的不同文档模板,需要注意的是,这些文档模板也可以用于不同的恶意软件。此外,这是一个更常见的模板示例,但是还有许多其他的模板。

BazarLoader

BazarLoader是一款以企业为目标的恶意软件,由“TrickBot”木马幕后的同一组织开发。当安装后,攻击者使用BazarLoader/BazarBackdoor远程访问你的计算机,然后用来攻击你的网络的其余部分。

当一个网络被BazarLoader感染时,攻击者通常会最终部署Ryuk勒索软件来加密网络上的所有设备。

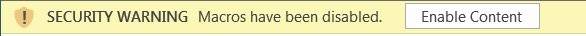

通过钓鱼邮件传播BazarBackdoor的钓鱼邮件通常含有谷歌文档和谷歌表格上的Word或Excel文档链接。

但是,这些Google文档文档伪装成问题,并提示你下载文档。该下载实际上是安装BazarLoader的可执行文件,如下所示。

BazarLoader:伪造的Google文档托管附件

Dridex

Dridex是一个高级的、模块化的银行木马,于2014年首次被发现,并不断更新。

感染后,Dridex将下载不同的模块,这些模块可用于窃取密码,提供对计算机的远程访问或执行其他恶意活动。

当Dridex进入到网络时,通常会导致部署BitPaymer或Dridex勒索软件攻击。

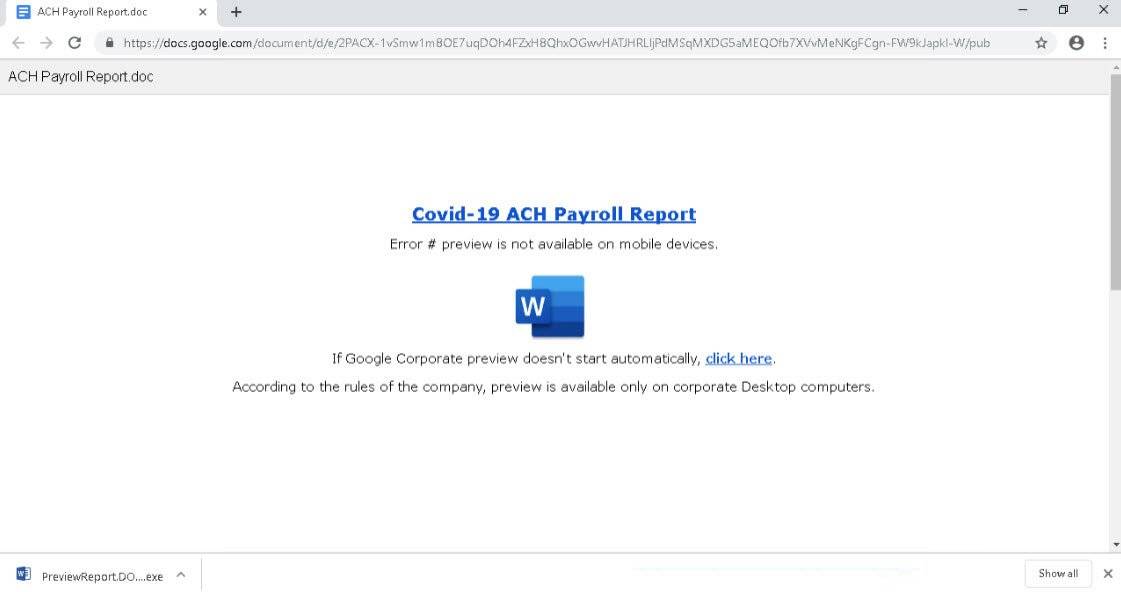

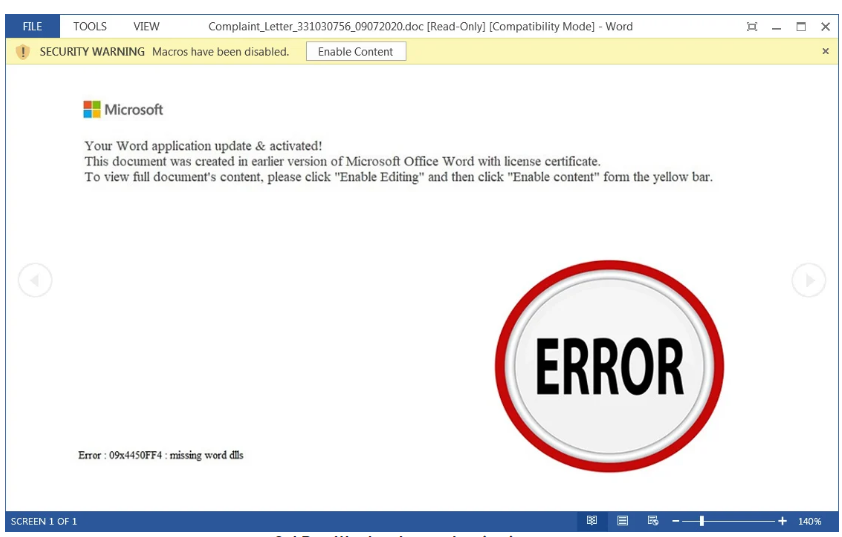

另一种名为WastedLocker的勒索软件也与Dridex有关,但一家网络安全公司不同意这些评估。与其他恶意软件传播活动不同,Dridex gang倾向于使用更格式化的文档模板来显示小的或模糊的内容,并提示你点击以使内容看得更清楚。

例如,下面的模板声明文档是在Microsoft Office Word的早期版本中创建的,并在下面显示难以读取的文档。

Dridex:在早期版本的Word中创建

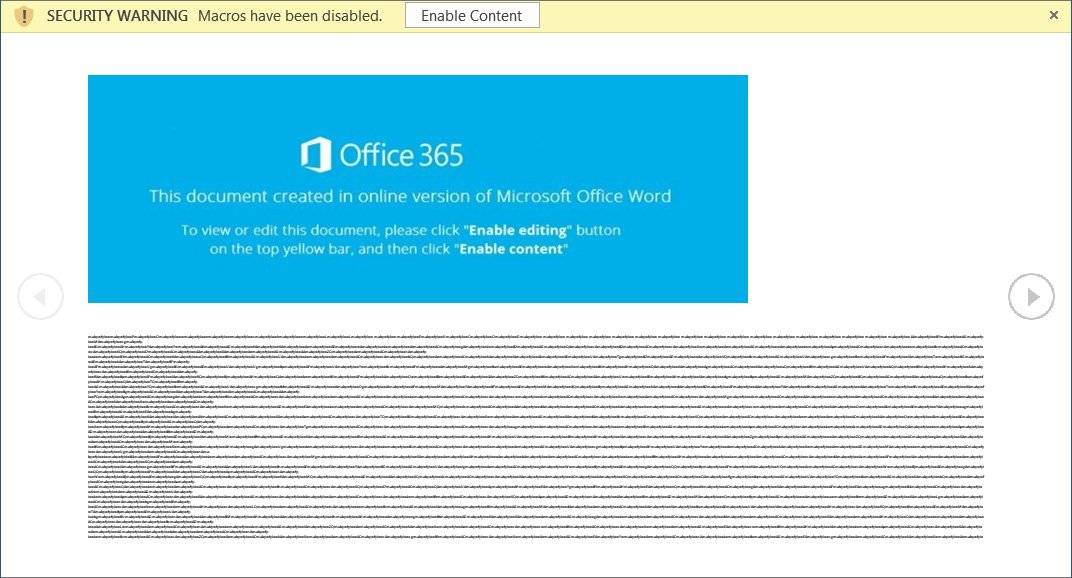

Dridex还使用更多风格化的文档模板,伪装成是DHL和UPS的运输信息。

Dridex:伪造的DHL发货信息

最后,Dridex将显示一些难以阅读的付款发票,提示你点击“启用编辑”以正确查看它。

Dridex:Intuit的伪造发票

从上面的例子中可以看出,Dridex喜欢使用带有公司徽标和抬头的嵌入文档的图像来诱使用户启用宏。

Emotet

Emotet是包含恶意Word或Excel文档的垃圾邮件中分布最广的恶意软件,一旦受到感染,Emotet将窃取受害者的电子邮件,并通过被感染的电脑向全球的收件人发送更多垃圾邮件。

感染了Emotet的用户最终会进一步感染木马,比如TrickBot和QakBot。这两个木马都被用来窃取密码,cookie,文件,并导致组织在整个网络范围内遭受破坏。

最终,如果感染了TrickBot,网络很可能会受到Ryuk或Conti勒索软件攻击的影响。对于受QakBot影响的用户,可能会受到ProLock勒索软件的攻击。

与Dridex不同,Emotet不在其文档模板中使用实际文档的图像。取而代之的是,他们使用了各种各样的模板,这些模板显示警告框,提示你无法正确查看文档,并且用户需要点击“启用内容”以阅读文档。

例如,下面显示的“Red Dawn”模板声明“此文档受保护”,然后提示你启用内容读取它。

Dridex:“此文档受保护”模板

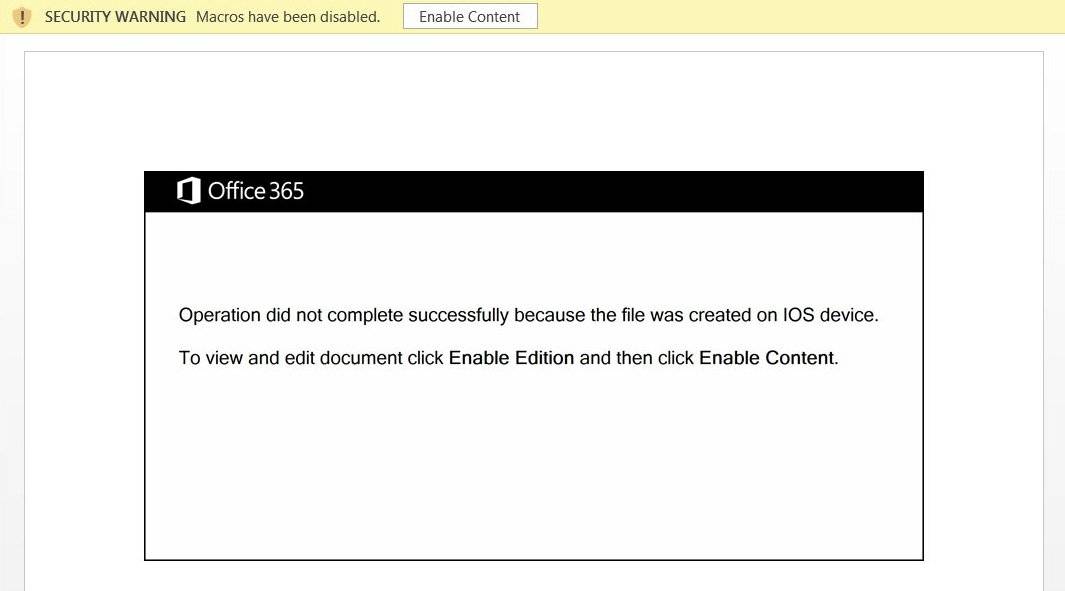

下一个模板假装无法正确打开,因为它是在“iOS设备”上创建的。

Emotet:在iOS设备上创建

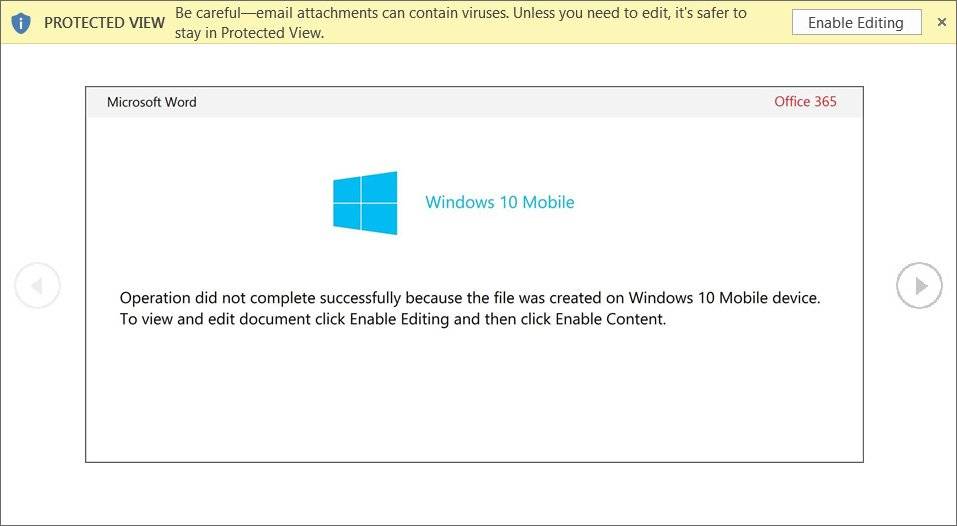

另一种说法是,该文件是在Windows 10移动设备上创建的,这是一个奇怪的消息,因为Windows 10移动设备已经停产一段时间了。

Emotet:在Windows 10手机上创建

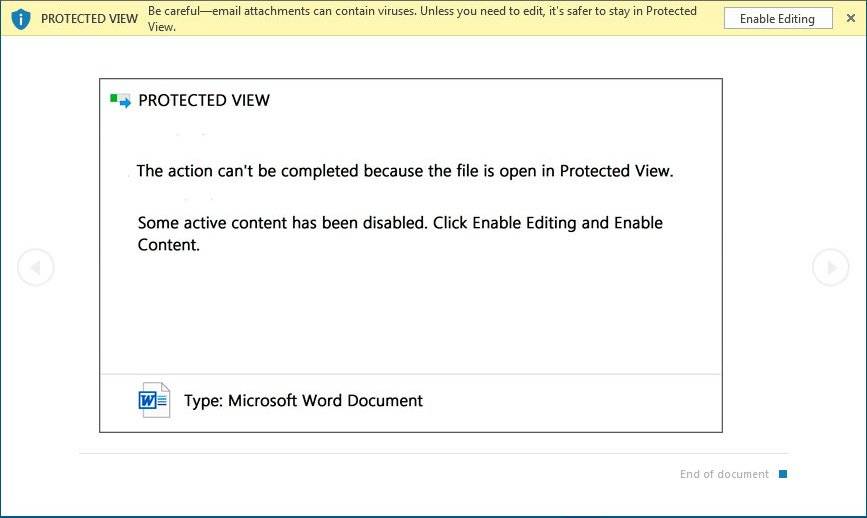

下一个模板假装文档处于“Protected视图”中,用户需要点击“Enable Editing”才能正确查看它。

Emotet:受保护的视图

下一个模板更有趣一些,因为它告诉用户在查看文档之前接受Microsoft的许可协议。

Emotet:接受许可协议

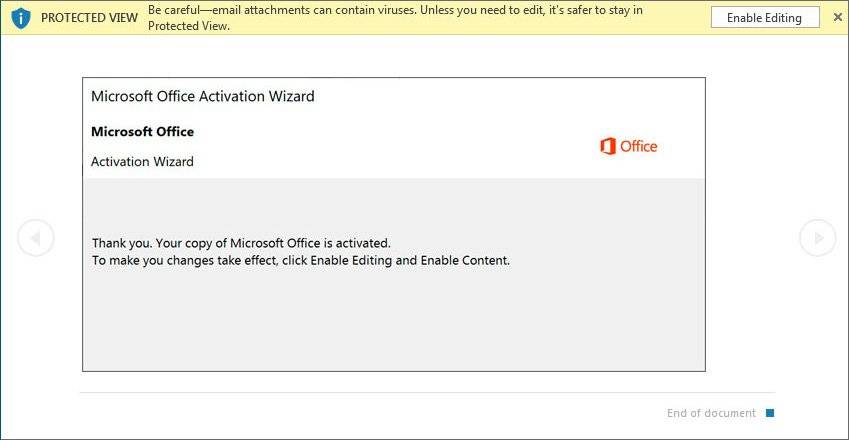

另一个有趣的模板会伪装成Microsoft Office激活向导,它提示用户“启用编辑”以完成激活Office。

Emotet:Office激活向导

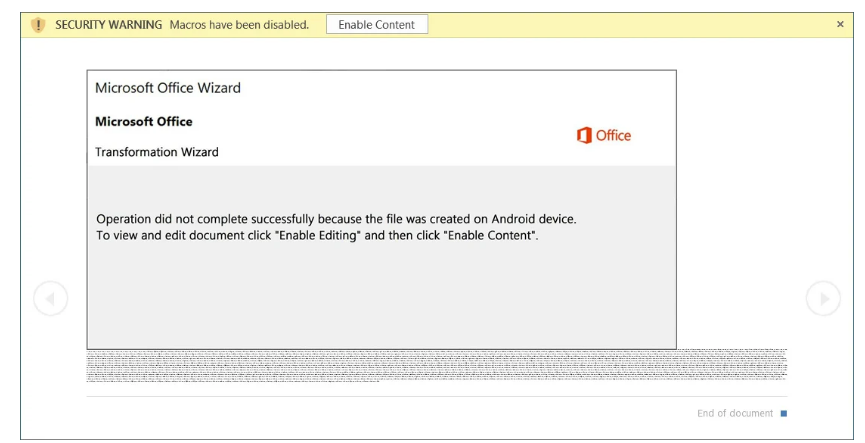

最后,众所周知,Emotet使用一个伪装成Microsoft Office转换向导的文档模板。

Emotet:转换向导

可以看到,Emotet没有使用格式化的文档模板,而是使用常规警告来尝试说服用户在附件中启用宏。

QakBot

QakBot或QBot是一种银行木马,通过网络钓鱼活动传播,该网络钓鱼活动通常向企业发送恶意的Microsoft Word文档。

QakBot是一种模块化木马,可以窃取银行信息,安装其他恶意软件或提供对受感染设备的远程访问的功能。

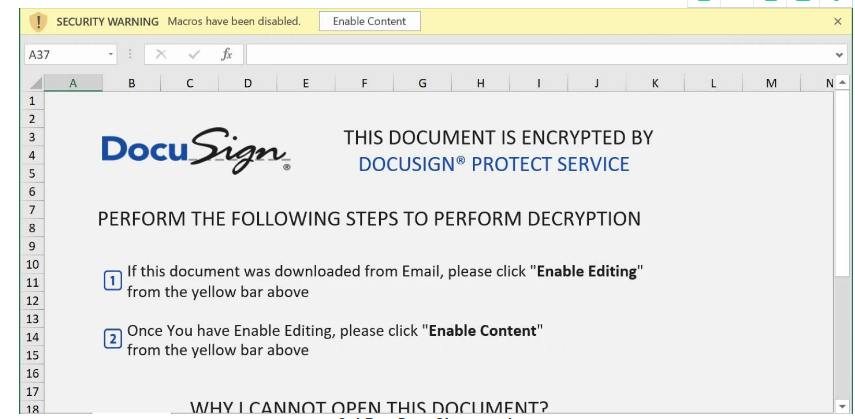

就像本文中提到的其他木马一样,QakBot也与一种名为ProLock的勒索病毒有合作,而ProLock通常是攻击的最终有效载荷。与Emotet相比,QakBot活动更倾向于使用更多风格化的文档模板。QakBot垃圾邮件活动使用的最常见模板伪装来自DocuSign,如下所示。

QakBot:DocuSign模板

其他模板包括伪装来自Microsoft Defender或Word更新和激活屏幕的模板,例如以下模板。

QakBot:Word更新和激活漏洞

所有可执行文件附件

最后,永远不要打开以.vbs、.js、.exe、.ps1、.jar、.bat、.com或.scr扩展名结尾的附件,因为它们都可以用于在计算机上执行命令。

由于大多数电子邮件服务(包括Office和Gmail)都会阻止“可执行”附件,因此恶意软件传播者会将它们发送到受密码保护的档案中,并将密码包含在电子邮件中,这种技术允许可执行附件绕过电子邮件安全网关并到达预定的收件人。

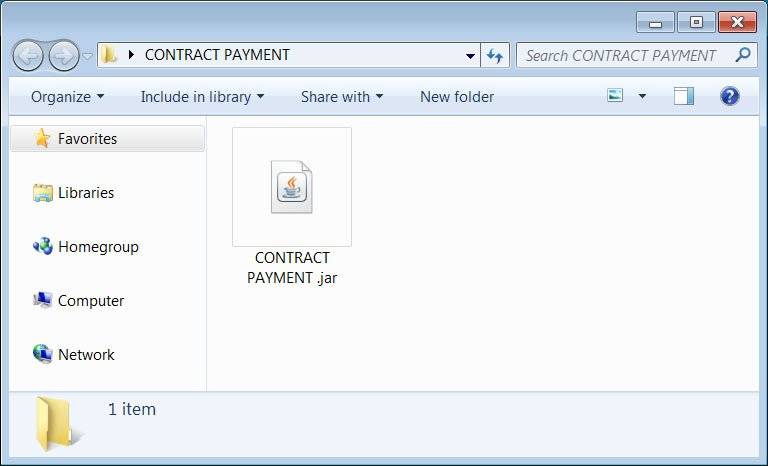

JAR附件

不幸的是,Microsoft决定默认情况下隐藏文件扩展名,从而使攻击者能够诱骗用户运行不安全的文件。因此,BleepingComputer强烈建议所有Windows用户启用文件扩展名的显示。

如果你收到一封电子邮件包含其中一个可执行文件类型,它几乎毫无疑问是恶意的,你应该立即删除。

发表评论

提供云计算服务

提供云计算服务