Firefox曝出严重0 day漏洞,所有用户请马上修复

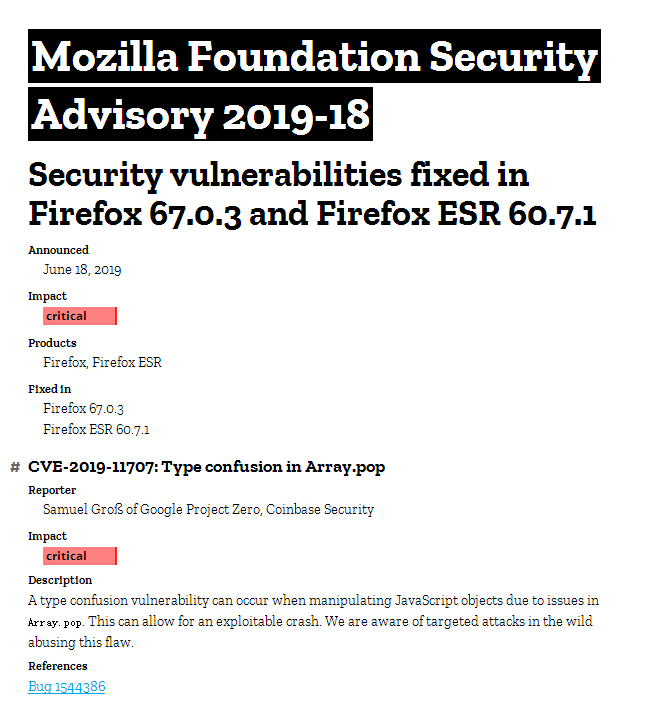

导语:Mozilla紧急发布了Firefox 67.0.3和Firefox ESR 60.7.1版本,用于修复最新发现的0 day漏洞。

Mozilla紧急发布了Firefox 67.0.3和Firefox ESR 60.7.1版本,用于修复最新发现的0 day漏洞。

至于漏洞的具体原因,根据官方的说法,原因如下:

由于Array.pop中的问题,操作JavaScript对象时可能会出现类型混淆漏洞。而这种漏洞会给用户的Firefox使用带来灾难性后果(该漏洞能够让黑客操纵JavaScript代码诱骗用户访问,并将恶意代码部署到他们的 PC 上),目前我们已经找到了使用该漏洞进行攻击的样本了。

该漏洞是由 Google Project Zero 安全研究团队的 Samuel Groß 和Coinbase安全团队(一家比特币公司)共同发现并报告的,目前该漏洞已经被编号为 CVE-2019-11707,安全等级被划分为“严重”。

目前,除了 Mozilla 网站发布的官方通报之外,还没有关于此安全漏洞或持续攻击的其他详细信息。不过,根据ZDNet(在全球都拥有极高声望的顶级科技媒体)对Groß的采访,他表示:

该漏洞可以被黑客利用,进行RCE(远程代码执行)攻击,但前提是需要一个单独的沙箱逃脱,才能在底层操作系统上运行恶意代码。但是,很可能该漏洞也可以用于UXSS(通用跨站点脚本),这可能取决于攻击者的目标。

我们可以由此推测,该安全漏洞会被用于挖掘加密货币。 Groß还表示他没有关于如何使用该漏洞的细节,并表示Coinbase 安全团队可能更了解野外攻击的详情。

其实,该漏洞应该提前被发现并被修补,Groß表示:

我在4月15日,就向Mozilla报告了这个漏洞。

以注重安全和隐私著称的Firefox出现0 day漏洞是非常罕见的,Mozilla团队最后一次修补Firefox 0 day漏洞还是在2016年12月。当时Firefox浏览器上暴露出的一个JavaScript 0 day漏洞CVE-2016-9079,而且已经被用于攻击Tor用户。事后分析,该漏洞是一个存在于SVG Animation模块中的释放后重用(UAF)漏洞,当用户使用Firefox浏览包含恶意Javascript和SVG代码的页面时,会允许攻击者在用户的机器上远程执行代码。

浏览器制造商谷歌今年3月在其浏览器中修补了0 day。作为复杂漏洞链的一部分,0 day与Windows 7 0 day一起使用。

目前, Mozilla官方提醒所有Firefox用户尽快升级到最新版本,以避免遭受攻击。

发表评论

提供云计算服务

提供云计算服务