钓鱼网页冒充微软极为逼真,难以检测

导语:钓鱼攻击使用Azure静态web页面冒充微软,难以检测。

钓鱼攻击使用Azure静态web页面冒充微软,难以检测。

Azure Static Web Apps是微软提供的一个服务,可以帮助用户从GitHub或Azure DevOps代码库构建和部署全栈web app。允许开发人员使用定制的域名来推广web app,为HTML、CSS、JS和图像等静态内容提供web host服务。

近日,研究人员发现有攻击者滥用微软Azure的Static Web Apps服务来窃取微软、office 365、Outlook和OneDrive凭证。

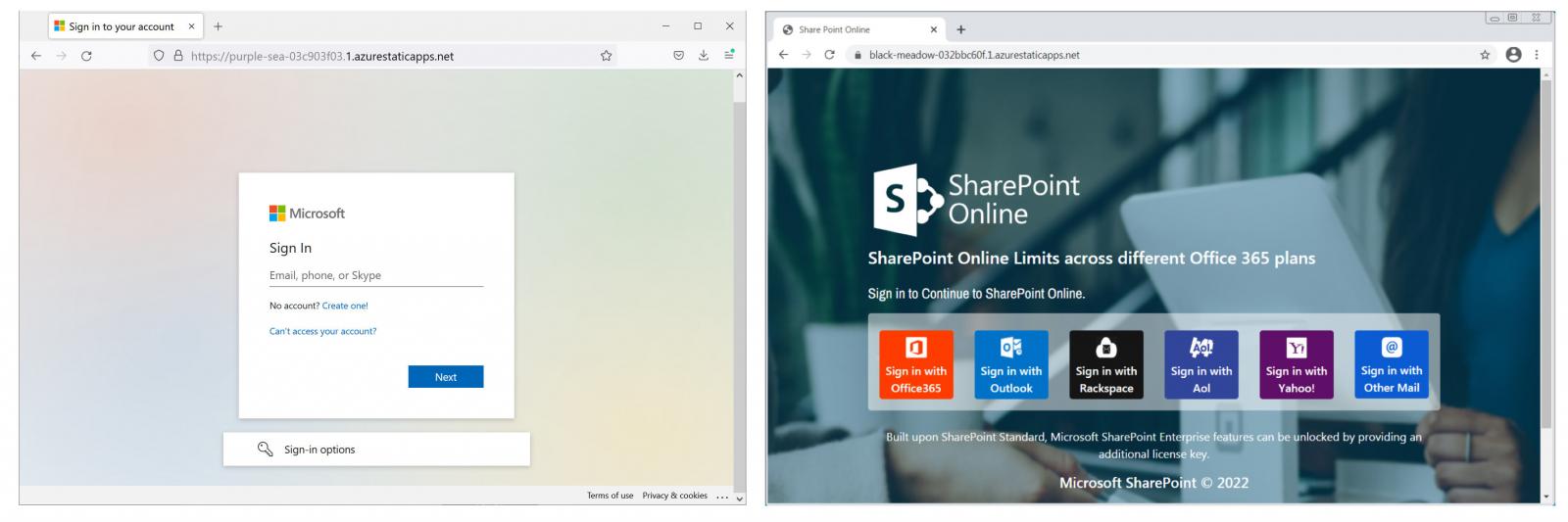

如下图所示,钓鱼攻击活动中使用的部分加载页面和登录表单看起来与官方微软页面几乎一模一样。

Azure Static Web Apps钓鱼页面

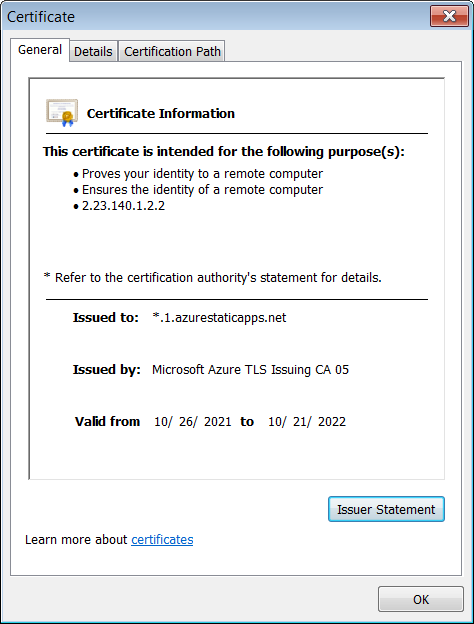

使用Azure Static Web Apps 平台攻击微软用户是静态的。每个加载的页面会因为*.1.azurestaticapps.net TLS证书自动在地址栏显示安全页面锁标志。

因为证书是由微软Azure TLS签发CA 05给*.1.azurestaticapps.net,所以受害者会认为钓鱼页面是微软官方的登录页面。

这样的加载页面还可以用于攻击其他平台的用户,包括Rackspace、AOL、Yahoo和其他邮件提供商。

azurestaticapps.net wildcard Microsoft TLS证书

为检测是否受到钓鱼攻击,标准建议是在登录表单填入账户凭证时检查URL。但利用Azure Static Web Apps的钓鱼攻击活动使得这一建议毫无意义,因为许多用户都被azurestaticapps.net子域名和有效的TLS证书欺骗了。

这也不是微软服务第一次被用于钓鱼攻击活动,之前就有微软Azure Blob Storage提供的*.blob.core.windows.net wildcard证书被用于攻击Office 365 和Outlook 用户。

发表评论

提供云计算服务

提供云计算服务