GootkitLoader的更新策略和CobaltStrike的无文件传播

导语:众所周知,Gootkit使用无文件技术来释放CobaltStrike和其他恶意负载。研究人员最近发现的一次攻击,表面其战术又有了更新。

众所周知,Gootkit使用无文件技术来释放CobaltStrike和其他恶意负载。研究人员最近发现的一次攻击,表面其战术又有了更新。

研究人员对异常PowerShell脚本的深入分析揭示了与Gootkit加载程序相关的攻击集。过去,Gootkit使用免费软件安装程序来屏蔽恶意文件;现在它使用法律文件来诱骗用户下载这些文件。我们通过托管扩展检测和响应(MxDR)以及调查PowerShell脚本的标志来发现这种攻击策略,该标志允许我们阻止它造成任何损害并释放其有效载荷。众所周知,Gootkit使用无文件技术来传递值得注意的威胁,例如SunCrypt和REvil(Sodinokibi)勒索软件、Kronos特洛伊木马和CobaltStrike。

攻击概述

在与各种有效负载对比之后,我们可以假设Gootkit运行在一个访问即服务模型上。因此,它可以被不同的组织用来进行攻击,因此值得对其进行监控,以防止更大的威胁成功进入系统。

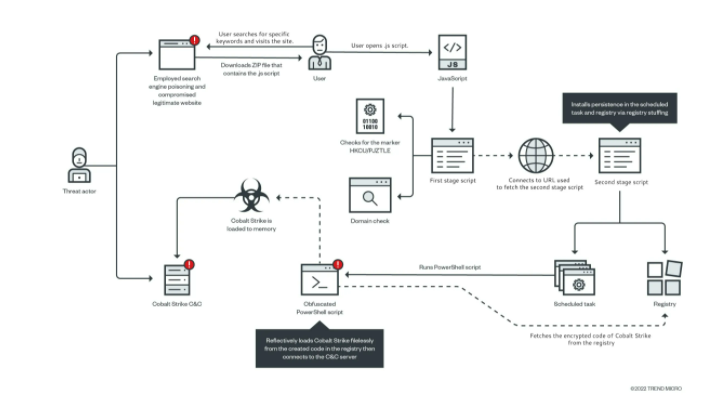

下图说明了其感染程序。它从用户在搜索引擎中搜索特定信息开始。在这种情况下,用户搜索了关键词“披露协议房地产交易”。结果中有一个被Gootkit运营商攻击的网站,这意味着用户打开这个被攻击的网站并不是偶然的。事实上,运营商通过使用搜索引擎优化(SEO)攻击来调整对他们有利的几率,使该网站在搜索结果中排名靠前,从而导致用户访问受感染的网站。这也意味着该网站的URL将不会长时间可用,如果不立即进行全面分析将难以进行。

MxDR看到的GootkitLoader感染链

打开该网站后,我们发现它以在线论坛的形式出现,直接回答受害者的问题。该论坛包含一个包含恶意.js文件的ZIP压缩文件。当用户下载并打开此文件时,它会生成一个混淆脚本,该脚本通过注册表填充,在注册表中安装了一大块加密代码,并添加了计划任务以实现持久性。然后通过PowerShell反射加载注册表中的加密代码,以重建CobaltStrike二进制文件,该二进制文件直接在内存中无文件运行。

我们刚刚描述的大部分内容仍然与我们在2020年报告的行为一致,但有一些小的更新。这表明GootkitLoader仍在积极开发中,并且已证明成功地攻击了毫无戒心的受害者。

两个明显的变化引人注目:

搜索词现在利用法律文档模板而不是免费软件安装程序。

加密注册表现在使用自定义文本替换算法而不是base64编码。

被攻击的网站

通过追踪用户的行为,我们现在可以看到攻击中访问的网站。众所周知,攻击者只会攻击一个易受攻击或配置错误的网站来植入他们的恶意软件或工具,而不是创建或注册一个新的恶意操作。在Gootkit的案例中,由于它破坏了一个合法域名,所使用的网站很可能通过了信誉服务。对于毫无戒心的用户来说,访问该网站不会引起怀疑,因为它对于歌唱和语音教练来说似乎是一个无害的网站。

受感染网站的主页

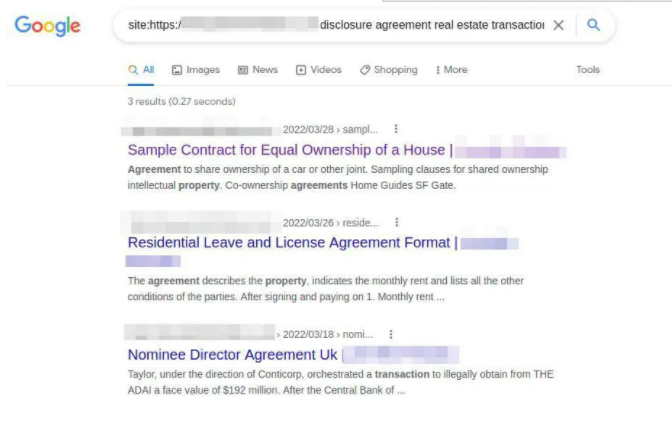

对下载的文件执行搜索(“房地产交易披露协议”)表明,该网站的内容与其所有者及其目的无关。此外,通过导航网站的主页本身无法找到这些搜索结果链接。这是该网站已被攻击的证据,因为它允许攻击者注入或创建新的不相关的Web内容。当我们通过托管网站的Shodan查询IP地址时,我们还发现了更多漏洞证据。

谷歌搜索显示网站中不需要的内容

这种策略对Gootkit来说并不是什么新鲜事。再加上SEO攻击,Gootkit运营商可以将受害者集中到一个受感染的网站,并诱使他们下载他们正在寻找的文件。在这次事件中,我们能够在Gootkit加载程序释放其有效载荷之前阻止它。然而,该用户已经访问了该网站,下载了恶意的ZIP文件,并打开了它。这些操作导致的异常PowerShell脚本提醒我们可能有恶意活动。在这次调查中,我们试图找出如果PowerShell脚本没有被标记并被允许运行会发生什么。

调查分析

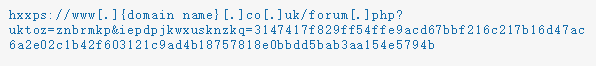

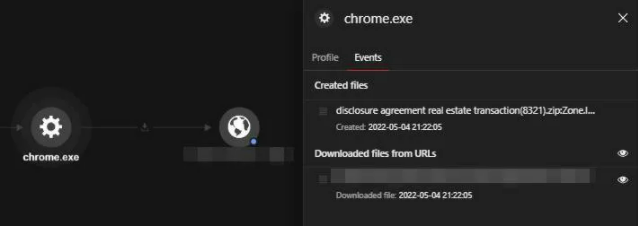

如上所述,用户访问了受感染的网站并使用GoogleChrome下载了ZIP压缩文件。根据TrendMicroVisionOneTM的记录,他们访问的确切URL如下:

截至撰写本文时,该URL已无法访问。但是,我们能够分析用户下载的ZIP压缩文件。如前所述,它被命名为披露协议房地产交易(8321).zip。在另一个例子中,JavaScript文件被命名为家庭成员之间的租赁协议template(98539).zip。这两个文件名都强烈表明Gootkit利用了引用法律文档模板的关键字,可能会引诱用户下载文件。需要注意的是,这个选择的搜索词和主题一直在发生变化。

VisionOne界面显示用户访问受感染网站并下载ZIP压缩文件的证据

ZIP压缩文件已成功保存在下载文件夹C:\Users\{username}\Downloads\disclosureagreementrealestatetransaction(8321).zip中。

ZIP压缩文件成功保存在用户的Downloads文件夹中

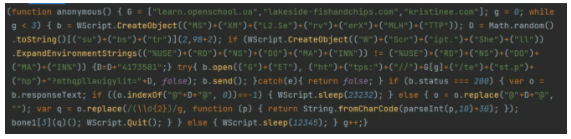

然后,用户打开了ZIP压缩文件中的.js文件,该文件生成了一个混淆的PowerShell脚本。检测到的命令行包括wscript.exe,Windows操作系统的默认脚本解释器。此命令行运行恶意JavaScript文件。文件夹文件路径和文件名如下所示:

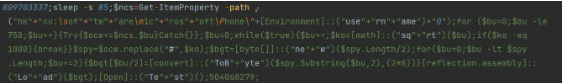

通过.js文件生成的混淆PowerShell脚本

通过使用VisionOne的AMSI跟踪分析,该团队能够在运行时查看解码的脚本并构建它生成的事件顺序。在已解码的脚本中,列出了三个可能受到威胁的域。这些域名本身就是合法的网站。Gootkit只选择一个并构造完整的URL以获取下一阶段的脚本执行。这里列出了三个域:

learn[.]openschool.ua–教育

Lakeside-fishandchips[.]com–餐厅和美食

kristinee[.]com–个人网站

VisionOne的AMSI追踪记录的解码脚本

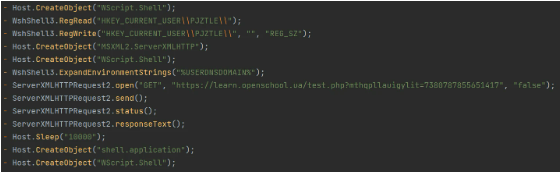

对脚本进行解码也让我们发现,为了完成操作需要两个阶段的脚本。第一阶段脚本执行以下操作:

1.它检查注册表HKCU\PJZTLE,如果找不到则创建它。正如我们在之前的博客中讨论的那样,这可以作为感染标记。

2.然后它会检查当前用户是否登录到可能用于绕过沙盒工具的域。

3.接下来,它连接到构造的URL以获取下一个要执行的脚本。在本例中,它从hxxps://learn[.]openschool[.]ua/test.php?mthqpllauigylit=738078785565141检索第二阶段脚本。

然后,它会在运行获取的代码之前休眠10秒。

VisionOne的AMSI分析记录的第一阶段脚本执行流程

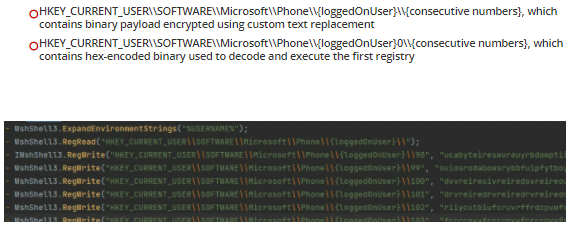

从上述受感染网站检索到的第二阶段脚本完成了此处列出的信息:

1.它通过环境字符串获取当前用户名;

2.它检查目标注册表并在它不存在时创建它。它为持久性执行注册表填充,其中创建了两组注册表,每组都包含加密的二进制文件,稍后将被解码和执行:

VisionOne的AMSI追踪记录的\\Phone\\{loggedOnUser}\\上的注册表填充

VisionOne的AMSI追踪记录的\\Phone\\{loggedOnUser}0\\上的注册表填充

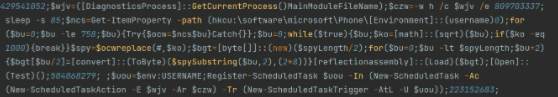

在这两个阶段之后,它最终执行了两个同样由AMSITelemetry记录的加密PowerShell脚本。第一个解密注册表\\Phone\\{loggedOnUser}0\\的二进制文件,并用于启动名为“Test”的函数。

VisionOne的AMSI追踪记录的第一个PowerShell的解码脚本

第二个PowerShell脚本通过计划任务安装持久性机制,其中它将用户名分配为其任务名称。

VisionOne的AMSI追踪记录的第二个PowerShell解码后的脚本

计划任务将二进制文件加载到\Phone\{loggedOnUser}0注册表,然后使用相同的反射代码加载技术解密并执行在\Phone\{loggedOnUser}注册表中找到的最终有效负载。

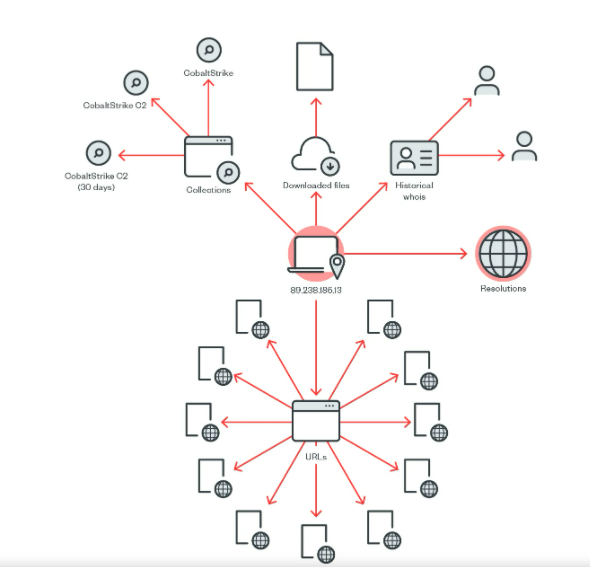

发现此实例的最终有效负载是一个CobaltStrike二进制文件,该二进制文件也被发现连接到CobaltStrike的命令和控制(C&C)服务器。

CobaltStrike有效载荷

CobaltStrike二进制文件以反射方式直接加载到内存中,已连接到IP地址89[.]238[.]185[.]13。使用内部和外部威胁情报,该团队确认该IP地址是Cobalt Strike C&C。CobaltStrike是一种用于后期开发活动的工具,它使用信标组件作为主要有效负载,允许执行PowerShell脚本、记录击键、截屏、下载文件和生成其他有效负载。

总结

从这个案例中得到的一个关键结论是,Gootkit仍然很活跃,并不断迭代其技术。这意味着该操作已被证明是有效的,因为其他攻击者似乎仍在继续使用它。用户未来可能会在其他活动中遇到Gootkit,并且它很可能会使用新的手段来发起攻击。

分析还表明,SEO攻击仍然是一种有效的钓鱼策略。SEO攻击和合法网站受损结合可以掩盖恶意活动的迹象,这些迹象通常会让用户保持警惕。这种策略突出了用户意识的重要性以及网站所有者在确保其网络空间安全方面的责任。

各类组织可以通过对其员工进行用户安全意识培训来提供帮助,该培训旨在使人们能够识别并保护自己免受最新威胁的攻击。例如,在本例中,如果用户对下载JavaScript文件更加谨慎,则可以更早地避免威胁。另一方面,网站所有者必须通过选择强调自己服务器安全性的网络托管服务提供商来做出更好的网络托管选择。

这个案例凸显了监控的重要性。值得注意的是,跨平台XDR阻止了这种攻击升级,因为我们能够迅速隔离受影响的计算机,阻止对网络造成进一步的损害。例如,CobaltStrike有效载荷可能会导致更严重的问题,例如勒索软件的部署、横向移动的凭证转储和数据泄露。托管XDR服务阻止了这一切的实现。

发表评论

提供云计算服务

提供云计算服务