CVE-2019-9510:攻击者利用RDP 0 day漏洞可绕过锁屏

导语:CMU安全研究人员发现Windows RDP远程桌面协议存在0day漏洞,客户端攻击者利用该漏洞可以绕过远程桌面会话。

CMU软件工程所安全研究人员Joe Tammariello发现Windows远程桌面特征需要客户端使用Network Level Authentication (NLA,网络级认证)认证过程中存在缺陷。NLA将远程会话的认证从RDP层转移到网络层。微软建议使用NLA来减少使用RDP协议导致系统暴露的攻击面。因为Windows会话可以被锁定,只有当用户经过认证之后才可以继续会话。基于RDP的session锁定与本地session锁定的方式是相同的。这个新的认证绕过漏洞CVE编号为CVE-2019-9510。

影响的Windows版本包括Windows 10 1803、Server 2019及更新的操作系统版本。

攻击场景

在客户端已经连接到服务器而且锁屏的情况下,如果网络异常触发了临时的RDP断开,无论远程系统的状态,重新连接RDP会话都会恢复到unlocked状态。

CERT/CC漏洞分析师Will Dormann描述的攻击场景如下:

· 用户使用连接到远程的Windows主机;

· 用户锁定远程桌面会话;

· 用户离开RDP客户端所在的系统。

然后攻击者可以切断RDP客户端的网络连接,这样会使用客户端自动重连并绕过Windows锁屏。这样本地攻击者就可以获取未锁定计算机的访问权限。切断系统的网络连接后,攻击者如果拥有RDP客户端系统的访问权限也就拥有连接的远程系统的访问权限,无论远程系统是否锁定。即使使用了双因子认证,攻击者也可以绕过Windows机器的锁屏。研究人员其他使用了多因子认证的Windows登陆屏幕也会受到影响。

需要说明的是该漏洞与使用RDP时的Windows锁屏行为有关,如果没有多因子认证,那么漏洞也是会存在的。

建议

保护对RDP客户端系统的访问

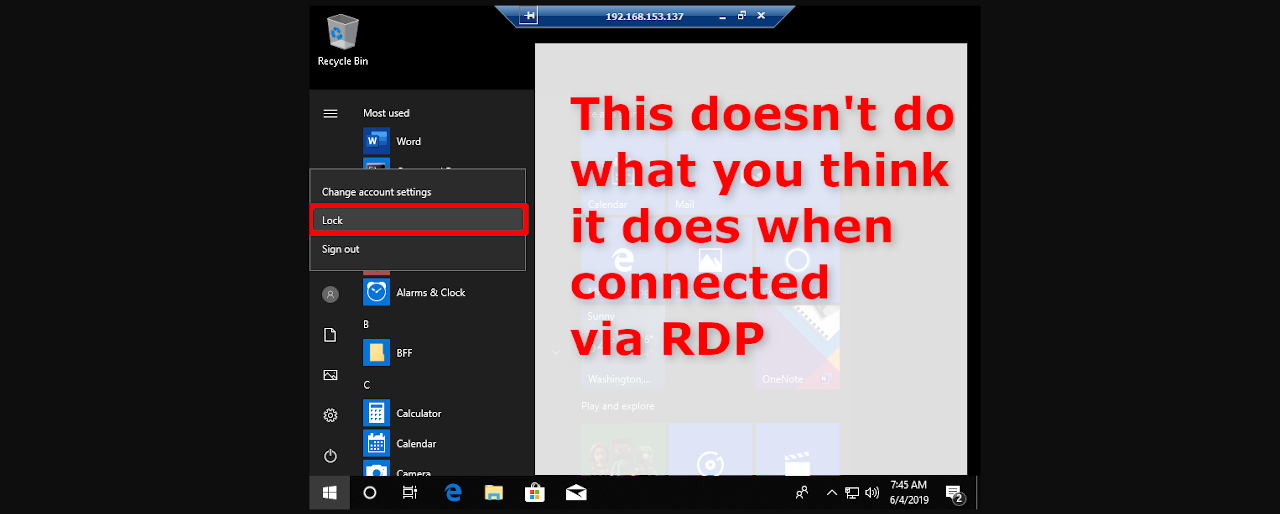

对于被用作RDP客户端的系统,要确保锁定本地系统而不是远程系统。通过限制对客户端系统的访问就可以保护在线RDP会话。锁定基于RDP的远程系统并不会提供什么帮助。

断开RDP会话而不是锁定

因为锁定RDP会话并不能提供什么有效的保护,因此应该断开RDP会话。这会使当前会话无效,防止攻击者在没有凭证的情况下自动重连RDP会话。

发表评论

提供云计算服务

提供云计算服务