漏洞预警 | Elastic Kibana 存在任意代码执行漏洞(CVE-2025-25012)

导语:漏洞预警 | Elastic Kibana 存在任意代码执行漏洞(CVE-2025-25012)

漏洞概述

漏洞类型 | 任意代码执行 |

漏洞等级 | 高危 |

漏洞编号 | CVE-2025-25012 |

漏洞评分 | 9.9 |

利用复杂度 | 低 |

影响版本 | versions >= 8.15.0 and < 8.17.3 |

利用方式 | 远程 |

POC/EXP | 未公开 |

近日,Cybersecurity 发布Elastic Kibana 8.17.3修复了一个严重漏洞(CVE-2025-25012)。为避免您的业务受影响,建议您及时开展安全风险自查。

Kibana是一个广泛用于可视化和探索存储在Elasticsearch中的数据的数据可视化和探索平台。Kibana 为 Elasticsearch 集群上索引的内容提供可视化功能。用户可以在大量数据上创建条形图、折线图和散点图,或饼图和地图。

据描述,该漏洞源于原型污染问题,攻击者可通过精心设计的文件上传和特制的 HTTP 请求执行任意代码,获取服务器敏感数据,进而控制整服务器。

漏洞影响的产品和版本:

Kibana versions >= 8.15.0 and < 8.17.3

在Kibana版本8.15.0 至 8.17.0:可由具有“viewer”权限的角色可利用。

在Kibana版本8.17.1和8.17.2中只有拥有包含以下所有权限的角色才能利用此漏洞:fleet-all、integrations-all以及actions:execute-advanced-connectors

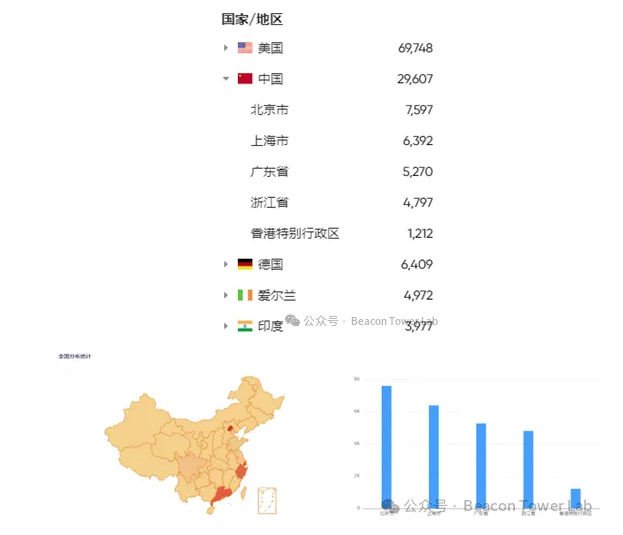

资产测绘

据daydaymap数据显示互联网存在145,762个资产,国内风险资产分布情况如下。

解决方案

1、临时缓解措施

禁用Integration Assistant 功能,修改配置文件参数值如下:

xpack.integration_assistant.enabled: false

2、升级修复

Elastic Kibana 8.17.3 版本已解决 CVE-2025-25012 漏洞,并强烈敦促所有用户尽快升级到此版本。

参考链接

https://securityonline.info/cve-2025-25012-cvss-9-9-critical-code-execution-vulnerability-patched-in-elastic-kibana/

https://discuss.elastic.co/t/kibana-8-17-3-security-update-esa-2025-06/375441

发表评论

.jpg)

提供云计算服务

提供云计算服务