Clast82:利用谷歌应用商店来传播恶意软件

导语:Check Point研究人员发现了一款通过谷歌官方应用商店来传播的释放器恶意软件——Clast82。

Check Point研究人员近日发现了一款通过谷歌官方应用商店来传播的释放器恶意软件——Clast82,该释放器是用来下载和安装AlienBot银行木马和MRAT。Clast82 释放器使用了一系列的技术来绕过谷歌Play 应用商店的保护检测,在成功完成评估后,会将payload从非恶意的payload修改为AlienBot银行木马和MRAT。

AlienBot 恶意软件家族是一种针对安卓设备的恶意软件即服务(Malware-as-a-Service,MaaS)。首先,远程攻击者利用该服务可以注入恶意代码到合法的金融应用中;然后,获取受害者账户的访问权限,最后完全控制该设备。在控制了设备后,攻击者就可以控制特定的函数,就好像可以物理接触手机设备一样。

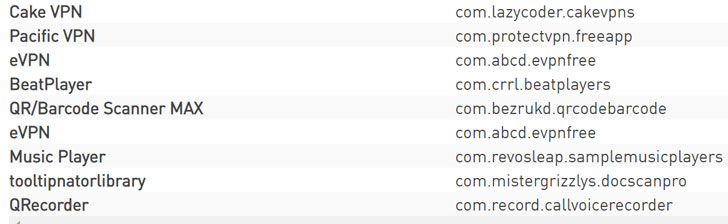

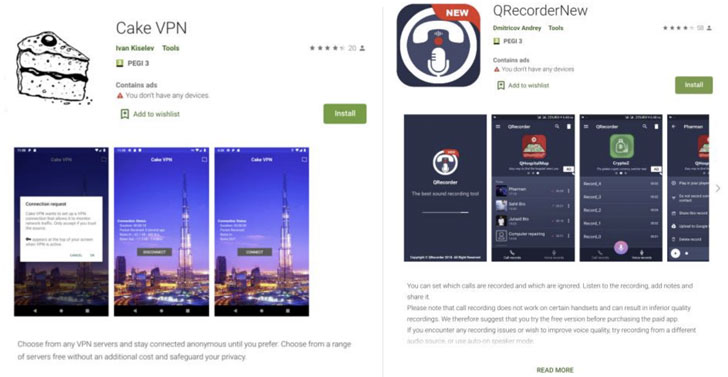

攻击活动中使用的9 款安卓APP包括Cake VPN、Pacific VPN、eVPN、BeatPlayer、QR/Barcode Scanner MAX、Music Player、tooltipnatorlibrary和QRecorder。1月28日,研究人员将相关发现报告给了谷歌,2月9日,谷歌从官方应用商店移除了以上恶意应用程序。

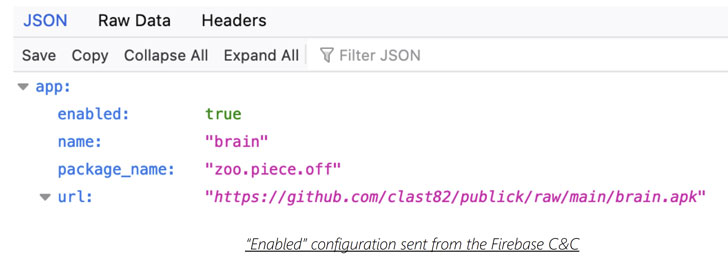

恶意软件作者使用了许多方法来绕过应用商店的安全检查机制。Clast82 使用Firebase 作为C2 通信平台,并使用GitHub来下载恶意payload,此外,还利用合法和已知的开源安卓应用来插入Dropper 功能。

对每个应用,恶意软件作者都会在谷歌应用商店中创建一个新的开发者用户,并创建一个GitHub账户,这样该开发者用户就可以分发不同的payload给每个恶意应用感染的设备了。比如,恶意Cake VPN app就是基于同名的开源软件。该APP启动后,就会利用Firebase 实时数据库来提取GitHub上的payload路径,然后下载和安装在目标设备上。

如果从未知源下载APP的选项没有开启,Clast82 就会每隔5秒向用户弹出虚假的"Google Play Services" 弹窗来诱使用户开启该权限,最后用它来安装安卓银行木马MaaS——AlienBot,AlienBot 可以从金融APP 中窃取凭证和双因子认证码信息。

研究人员称,Clast82 背后的开发者使用第三方源来绕过谷歌应用商店保护的方式非常新颖。受害者当时下载和安装的是从官方应用市场下载的非恶意应用,但是之后会安装的是窃取隐私信息的木马。

发表评论

提供云计算服务

提供云计算服务