Google公开iOS、Chrome、IE 0day漏洞利用详情

导语:Google公开iOS、Chrome、IE 4个0day在野漏洞利用详情。

7月14日,谷歌威胁情报研究人员对今年以来恶意攻击者攻击活动中使用的4个不同的在野漏洞利用进行了分析,漏洞影响Chrome、Safari、IE浏览器等。

此外,4个漏洞中其中3个漏洞是被出售给了政府背景的黑客,因此很快出现在了现实攻击中。这4个漏洞分别是:

◼CVE-2021-1879: Apple WebKit QuickTimePluginReplacement中的UAF漏洞

◼CVE-2021-21166: Chrome Object Lifecycle问题

◼CVE-2021-30551: V8中的Chrome Type混淆问题

◼CVE-2021-33742: MSHTML中的IE越界写问题

其中CVE-2021-21166和CVE-2021-30551都是Chrome 0 day漏洞,这两个漏洞被相同的攻击者使用,通过邮件发送的一次性链接来进行传播,攻击目标位于亚美尼亚,链接会重定向用户到攻击者控制的域名,这些域名伪装成了接收者感兴趣的合法网站。

恶意网站会在分发第二阶段payload之前对设备进行指纹操作,包括收集关于客户端的系统信息。

Google在发布CVE-2021-30551补丁后,谷歌威胁分析团队主任Shane Huntley表示该漏洞已经被滥用CVE-2021-33742漏洞的攻击者利用了。CVE-2021-33742漏洞是Windows MSHTML平台中的远程代码执行漏洞。

这2个0 day漏洞是由商业漏洞利用代理商提供给了有国家背景的黑客组织,并被用于攻击东欧、中东等国家。

根据该团队发布的技术报告显示,这3个0 day漏洞都是由同一家商业监控公司开发的,并被出售给了2个不同的具有国家背景的黑客组织。但是谷歌并未公开漏洞利用代理商的身份,也没有公开使用这些漏洞的2个攻击者组织。

微软已于6月8日修复了以上漏洞。

SolarWinds 黑客利用iOS 0 day漏洞

相比之下,Safari 0 day漏洞(CVE-2021-1879)是一个webkit漏洞,可以使得在处理恶意伪造的web内容时引发通用XSS攻击。该漏洞已于3月26日被苹果修复。

利用CVE-2021-1879漏洞发起攻击的组织是一家具有俄罗斯政府背景的黑客组织,通过领英发送恶意链接到政府官员,当受害者在iOS设备上点击链接时,就会将受害者用户重定向到一个用于下一阶段payload的域名。

此外,研究人员发现俄罗斯黑客组织Nobelium 利用该漏洞来发起邮件钓鱼攻击活动,攻击政府机构、智库、咨询机构和非政府组织。

Nobelium是一家与俄罗斯国外情报局(Russian Foreign Intelligence Service,SVR)有关的黑客组织,也被怀疑与SolarWinds供应链攻击有关,也称APT29、UNC2452 (FireEye)、SolarStorm (Unit 42)、StellarParticle (Crowdstrike)、Dark Halo (Volexity)或Iron Ritual (Secureworks)。

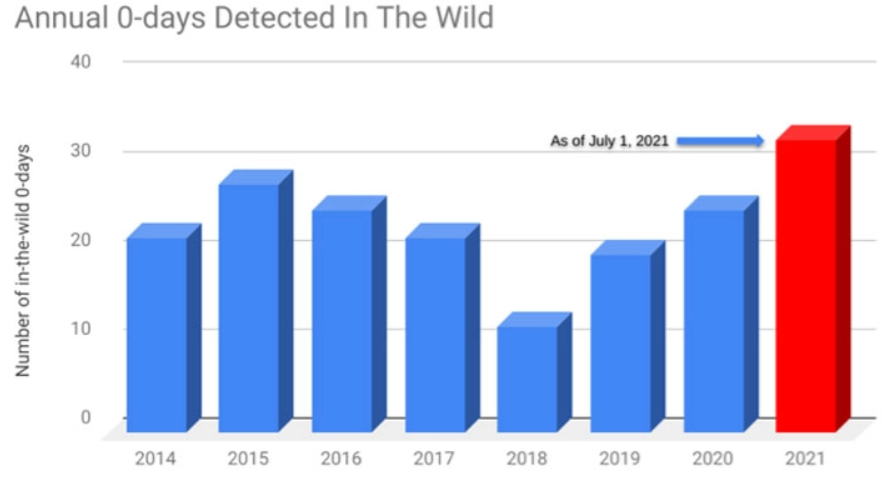

2021年上半年,一共发现有33个0 day漏洞利用用于攻击活动中,比2020年多了11个。

发表评论

提供云计算服务

提供云计算服务