GTP协议安全漏洞影响4G/5G用户,可发起DOS、假冒等攻击

导语:Positive Technologies安全研究人员发现了GTP协议多个安全漏洞,影响4/5G用户。

Positive Technologies网络安全公司研究人员在通信协议GPRS Tunnelling Protocol (GTP) 中发现了多个安全漏洞,GTP 协议是移动网络运营商使用的通信协议。攻击者利用这些漏洞可以对4G和5G用户发起攻击。

漏洞概述

GPRS Tunnelling Protocol (GTP) 协议是一组基于IP的高层通信协议,位于TCP/IP或UDP/IP等协议上,主要用于在GSM和UMTS和LTE网络中支持通用分组无线服务(GPRS)的通信。研究人员对2018年到2019年位于欧洲、亚洲、非洲、南美洲的28家电信运营商进行了分析,确认了GTP 协议中存在多个安全漏洞。由于GPRS 核心网和 EPC(演进分组核心网)都是基于GTP协议的,而且5G网络也使用EPC作为无线通信的核心网络,因此漏洞同样影响5G 用户。攻击者利用漏洞可以拦截用户数据、假冒受害者身份、发起DoS 攻击和进行欺诈活动。

主要漏洞产生的根源在于协议并没有对用户的真实位置进行检查,因此很难验证进入的流量是不是合法的。第二个架构问题的根源是用户凭证验证的方式不当,因此攻击者可以伪装为SGSN (服务GPRS支持节点)来欺骗节点(用户)。

攻击场景

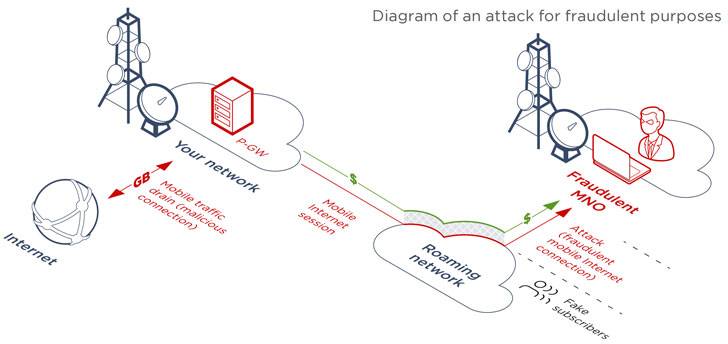

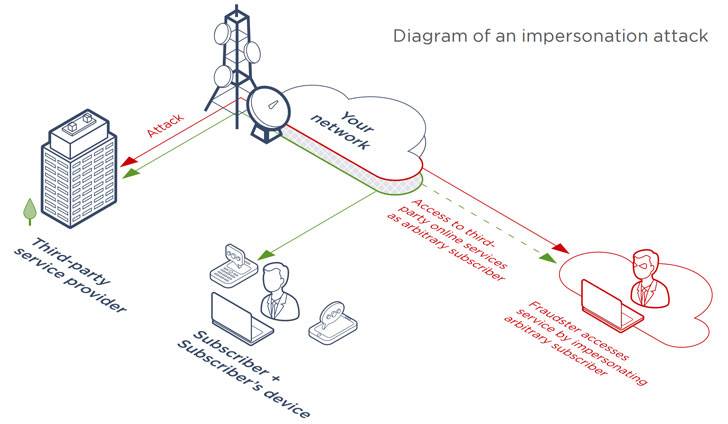

攻击者利用被黑的id可以以合法用户身份来使用移动网络,可以用于欺诈和假冒身份。比如,攻击者可以劫持含有用户id、手机号等敏感信息的用户会话数据来假冒用户身份,访问互联网。攻击者可以利用非诚实的MNO 运营商来创建用户并没有使用的漫游流量费用。

研究人员在测试所有网络的过程中发现,以用户和运营商身份使用移动互联网都是可以实现的。

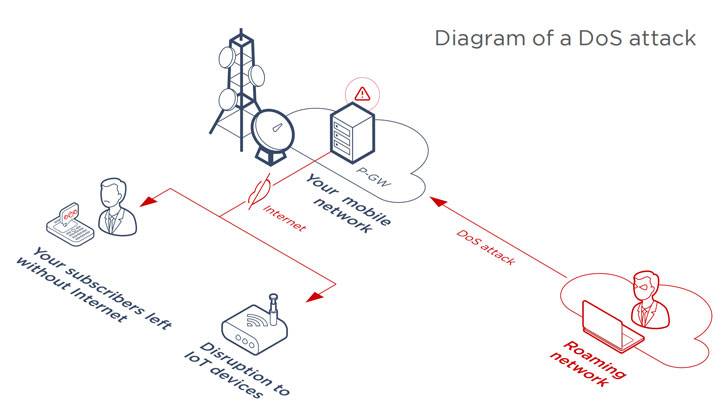

此外,所有的测试网络都易受到DoS攻击的威胁,防止有效的用户连接到互联网、导致移动通信网络受到破坏。由于5G 网络的特点是高速、低时延,因此大规模的通信丢失对5G 网络是非常危险的,因为用户可能是智能家居、城市基础设施等物联网设备。

安全建议

研究人员建议运营商在GTP 层面实现基于白名单的IP过滤,并遵循GSMA 安全建议对流量进行分析,并采取措施来拦截不合法的活动。

Positive发布的完整报告参见:https://positive-tech.com/storage/articles/gtp-2020/threat-vector-gtp-2020-eng.pdf

发表评论

提供云计算服务

提供云计算服务