面对勒索软件,备份真的是“万灵丹”?如何实现备份安全?

导语:根据恶意软件实验室Emsisoft发布的一份报告显示,2020年第一季度和第二季度成功的勒索软件攻击数量呈大幅下降趋势。

根据恶意软件实验室Emsisoft发布的一份报告显示,2020年第一季度和第二季度成功的勒索软件攻击数量呈大幅下降趋势。

在COVID-19危机期间,美国公共部门成功的勒索软件攻击次数在2020年1月至2020年4月之间有所减少,但这种趋势如今再次出现了逆转。部分原因可能在于解除了限制以及大批员工返岗。

该研究还指出,自去年11月以来,包括DoppelPaymer、REvil / Sodinokibi和NetWalker在内的团体数量一直在稳定增长,它们不再单纯地加密美国公共部门的数据,还会进一步窃取并威胁公开泄露数据。

对此,Emsisoft的首席技术官Fabian Wosar警告称,

“2020年不应该继续步2019年的后尘。对于人员、流程和IT方面进行适当的投资,将导致勒索软件事件的发生率大幅降低,即便真的发生了勒索事件,其影响力以及破坏成本也会低得多。”

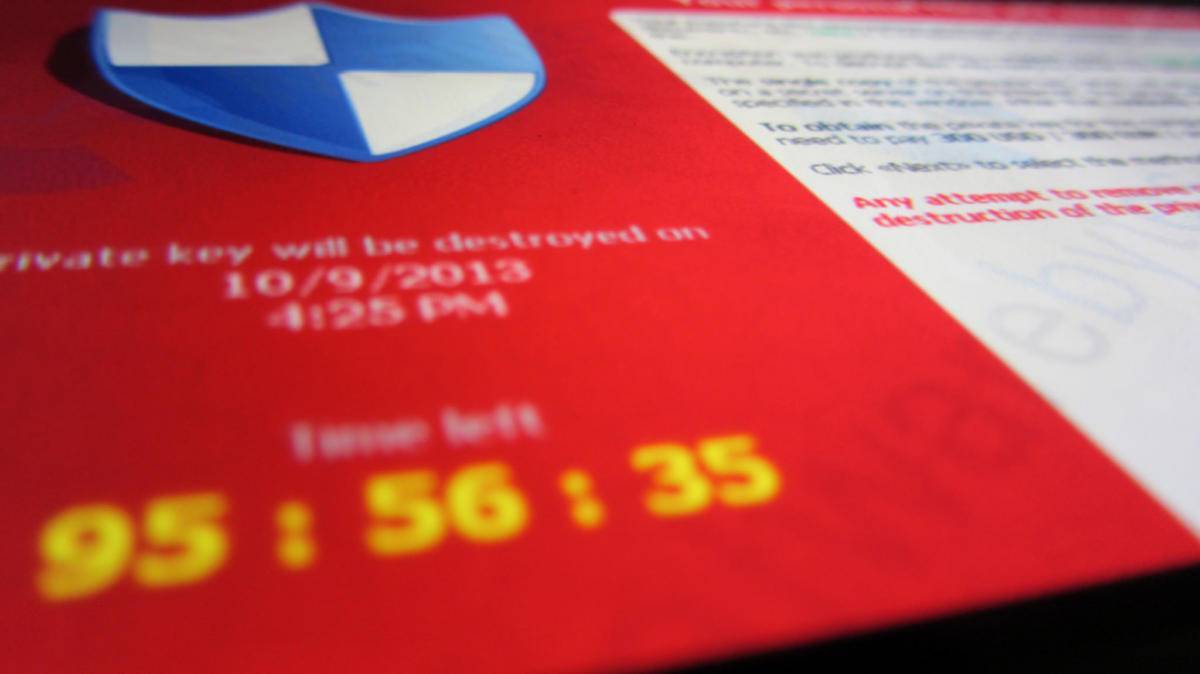

黑客声誉+潜在利润=更多勒索软件

勒索软件的成功商业模式以及受害者支付的巨额利润,使其受欢迎的程度持续飙升。与其他恶意软件商业模式不同,攻击者会窃取数据,然后在暗网上出售数据;利用勒索软件作为攻击媒介的黑客直接就可以从受害者那里获得赎金。他们通过破坏受害者的网络环境就可以实现这一点,而数字货币(通常是比特币)提供的匿名性也使他们获取报酬的行为成为可能。

此外,针对外行的定制解决方案,例如勒索软件即服务(RaaS)以及自制(DIY)套件,也提供了“开箱即用”的便捷性,利用这些工具发起攻击,进一步推动了勒索软件的增长。

总之,与勒索软件有关的犯罪才刚刚开始,攻击者的潜在利润是巨大的,且还有更多新的领域等待发掘利用。

勒索软件进化论

虽然目前绝大多数勒索软件仍然集中在文件加密(即加密文件,并要求支付赎金解密)上,但仍然出现了一些更为高级的攻击策略,因为一些攻击者已经领悟到,将文件作为“人质”,只是赚钱的一种方法。攻击——无论是通过破坏、窃取还是渗漏——然后要求受害者支付赎金以停止或恢复攻击,很可能才是恶意软件领域的未来。

数据损坏

文件和数据库损坏

目前,最常见的勒索软件攻击类型是使用加密API的文件损坏(加密)。但是,我们也看到了针对MongoDB和MySQL等数据库的损坏攻击。由于数据库通常是组织最敏感数据所在的地方,因此对数据库的勒索软件攻击可能会进一步增加。

请记住,加密只是损坏的一种表现形式。它还可以是:

· 完整的文件清除;

· 删除所有数据库表;

· 任何数据篡改(例如,更改数据库记录)

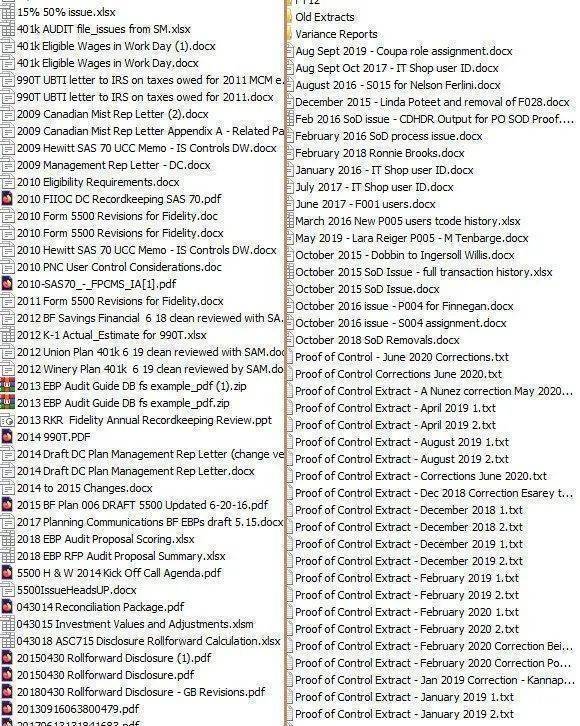

备份加密或完全清除

作为针对勒索软件的缓解技术,拥有备份非常重要。但是,依赖备份并不是理想的选择——主要是需要花费很多时间才能使系统恢复正常运行(显然,它们无法用作预防机制)。对于员工和客户而言,这种停机时间可能会造成巨大的损失——勒索软件锁定旧金山公共交通售票机就是一个例子。

尽管如此,在勒索软件攻击已经发生后,备份仍然是不错的缓解措施之一。拥有备份的企业也往往选择拒绝支付赎金,也正因如此,一些针对备份的勒索软件攻击开始出现,以最大限度地获得赎金。

如今,多种勒索软件——包括WannaCry和新变种的CryptoLocker都会删除微软Windows操作系统创建的卷影备份——卷影备份是微软Windows为方便恢复提供的简单方式。在 Mac上,攻击者从一开始就把备份作为目标。研究人员发现,2015年功能还不全面的首个Mac勒索软件就已经针对了使用名为时间机器的Mac OS X自动备份流程的磁盘。其机制很直接:加密备份数据以切断企业对勒索软件的控制,迫使他们支付赎金。攻击者越来越倾向于破坏备份。

此外,像SamSam和Ryuk同样是针对备份的勒索软件。去年11月,恶意行为者使用SamSam恶意软件,加密受害者电脑的备份,向包括医院在内的200多名受害者敲诈了3000多万美元。Ryuk则通过一个可以删除影子卷和备份文件的脚本,攻击了包括洛杉矶时报和云托管提供商Data Resolution在内的多个目标。

好消息是,如今,针对备份的勒索软件攻击还大多是偶然的,而不是有针对性的。Booz Allen Hamilton首席技术官David Lavinder表示,根据勒索软件的不同,它通常会通过爬取系统来寻找特定的文件类型,那么如果它遇到了备份文件的扩展名,就一定会加密它。

数据渗漏

数据渗漏这种方式,就像一片尚未发掘的“金矿”在等待恶意行为者。

以Vault 7-泄露CIA网络武器的文档,然后由WikiLeaks发布一事为例,让我们假设攻击者的目标是金钱,那么你认为哪种攻击形式——损坏或渗漏,对黑客而言才是最有利可图的,可能性包括:

· 加密数据并要求付款才能解密(损坏);

· 窃取数据并尝试在暗网上出售(渗漏);

· 窃取数据并要求付款以免泄露(泄露);

答案可能是渗漏。公开私有数据可能会使数据所有者最为害怕。这可能也是勒索软件流行性持续飙升的原因所在。暴露财务记录、病历、国家行为者数据、正在申请的专利或任何其他敏感数据是一个重大威胁。

如果他们能回到过去,你认为Netflix是否会选择支付赎金来阻止《女子监狱》(Orange Is the New Black)剧集的泄露?或者可能雅虎的高管会同意付款以阻止10亿用户帐户泄露的事情发生?

显然,我们永远无法确保支付完赎金就能从黑客手中拿回完整无损的数据(毕竟他们是恶意的),但是不支付赎金肯定会最终导致黑客公开或出售你的数据。需要注意的是,我们并非鼓励你选择支付赎金!我们要做的是不断完善自身流程,形成更为牢固紧密的保护网。

如今,我们已经看到了此类攻击(窃取文件或数据库,然后索要赎金)的示例,例如最早开启这种攻击模式的Maze勒索软件。2019年11月, Maze勒索软件加密了Allied Universal公司的许多计算机,要求其支付300个比特币(约合230万美元)来解密整个网络,并表示在加密之前已经窃取了受害者的文件,以此来进一步胁迫受害者支付赎金。

随后Sodinokibi、DoppelPaymer等多款勒索软件纷纷效仿。

2020年1月,Sodinokibi勒索软件背后的运营商窃取了美国时装公司Kenneth Cole 的大量数据,并威胁其支付赎金,否则将公开包含完整转储的被盗数据。在拒绝支付赎金后,3月份,Sodinokibi运营商发布了包含从美国时装公司Kenneth Cole 窃取的数据的下载链接。

8月份,Sodinokibi又破坏了美国烈酒和葡萄酒行业最大公司之一Brown-Forman的网络系统,窃取了其超过1TB的数据。

2020 年 3 月,DoppelPayme勒索软件入侵了Visser Precision(一家为汽车和航空业定制零件的制造商,客户涵盖SpaceX、特斯拉、波音、霍尼韦尔等)的电脑并对其文件进行了加密,要求Visser Precision在3 月份结束前支付赎金,否则将把机密文件内容公开至网上。

拒绝付款后,DoppelPaymer 在网上公开了这些机密数据。据悉,被泄露的信息包括 Lockheed-Martin 设计的军事装备的细节(比如反迫击炮防御系统中的天线规格)、账单和付款表格、供应商信息、数据分析报告以及法律文书等。此外,Visser 与特斯拉和 SpaceX 之间的保密协议也在其中。

虽然,此类攻击已经展露头角,但这显然只是冰山一角。数据渗漏有可能继续成为巨大的赚钱工具。

备份,不容忽视的防线

尽管窃取并威胁泄露数据的新攻击模式能够带来更多收益,但是简单的文件加密的形式仍然不会很快消失,因为该办法仍然行之有效,且潜在的攻击对象很广(无论是个人还是企业),而且防病毒解决方案也无法有效地阻止这种攻击。

而针对这种攻击形式,备份无疑是行之有效的缓解方式。定期备份数据的企业,当检测到勒索软件攻击时,就有机会能够快速恢复数据并将破坏降至最低。

在某些特殊情况下,比如NotPetya等大规模勒索软件模仿Petya勒索软件提出相似的勒索要求。在这种情况下,受害者哪怕支付赎金也无法恢复数据,因此良好的备份/恢复能力显得尤为重要。

正因为良好的备份如此有效,所以如今勒索软件的攻击者已经把矛头对准了备份流程和工具。所以,作为遭遇数据加密勒索时最后的防线和控制方式,备份也同样需要保护。

您可以通过采取一些基本的预防措施来保护备份和系统免受这些新型勒索软件策略的攻击:

1. 使用额外的副本和第三方工具补充Windows备份

为了防止勒索软件删除或加密本地备份文件,安全专家建议使用额外的备份或第三方工具或其他不属于Windows默认配置的工具。这样一来,恶意软件将无法得知删除备份的具体位置。而如果有员工感染了什么,也可以删除它并从备份中恢复。

2. 隔离备份

受感染的系统与其备份之间的屏障越多,勒索软件就越难进入。一个常见的错误是,用户对备份使用了与其他地方相同的身份认证方法。这样一来,如果你的用户账户被入侵,攻击者要做的第一件事就是升级他们的特权,而一旦你的备份系统使用了相同的身份验证,它们就可以轻松接管一切。

而使用不同密码的单独身份验证系统会使此步骤变得更难实现。

3. 在多个位置保存多个备份副本(321原则)

要实现全面的数据保护,建议公司保存重要文件的三份不同的副本,使用至少两种不同的备份方法,并且至少其中的一份需要被放在不同的位置:

· 3 份备份数据:也许有企业会认为三份数据备份有点过度,但假设数据故障是独立事件,同时遗失三份数据的机率便是百万分之一,并非是只有一份备份时的百份之一,这样可大大提高可靠性。另一个需要多于两份备份的原因,是可将主副本及备份存于不同地方。

· 存于2种不同媒介:用2种不同媒介保存可确保不会因为使用同一装置存储数据而引起相同的故障。由于同一存储方案的不同硬盘有可能连续发生故障,建议将数据存于至少2种存储媒介,而且媒介需要位于不同地方。

· 1个备份存于异地:由于火灾等意外即可损坏所有硬本备份,一个近年普及的存储选项是把数据存放于云端上,这个选项有其必要性。

4. 重要的事情说三遍:测试,测试,测试你的备份

除非能够可靠快速地恢复,否则备份没有任何价值。许多公司在遭受攻击之后,才发现自己的备份无法使用,或者过程太麻烦而无法实现恢复。如果备份程序无法以足够的细粒度执行备份或没有备份目标数据,有备份的企业也可能被迫支付赎金。例如,阿拉巴马州的蒙哥马利县就因为数据备份无法恢复被勒索软件加密的文件的问题,而被迫支付了500万美元赎金来最终恢复数据。

测试恢复过程包括确定数据丢失窗口。如果企业每周进行一次完整备份,就可能损失一周的数据,因为需要从上一个备份恢复。每天或每小时备份一次能大幅提高防护水平。更有细粒度的备份和尽早检测勒索软件都是防止损失的关键。

除了备份,我们要做的还有很多

如今,随着技术的不断发展,一些勒索软件会故意放慢速度,或者在加密前处于休眠状态,这两种技术意味着将很难知道需要从备份中恢复到什么时间点。此外,预计勒索软件还会继续找到更好的方法来隐藏自己,使恢复工作变得更加困难。

我们最近还没有看到像WannaCry和Petya这样的全球大规模攻击,但当它真的发生时,就必然会造成极大的破坏。

而处理勒索软件从来都并非易事,除了基本的备份工作之外,以下建议也将帮助您在面对勒索软件攻击时,最大程度地降低损害并防止攻击:

· 借助“开箱即用”的警报系统进行数据审核和监控——主要用于事件发生后的取证和事件响应;

· 启用实时阻止——只是进行威胁警报有时候已经为时已晚。实时阻止可以进一步防止攻击。除了实时阻止之外,有能力隔离其系统受到威胁的用户/主机也具有极大的优势;

· 使用欺骗技术——处理勒索软件最有效的方法之一是植入数据诱饵,让黑客窃取/破坏,然后在其访问数据时发出警报/阻止。欺骗黑客并利用它来发挥自己的优势;

· 执行定期的发现和扫描计划——识别敏感数据在网络中的具体位置;

· 实施内部威胁以及用户和实体行为分析(UEBA)技术——查找针对数据的异常访问行为,尤其是那些有权访问它的人,包括粗心、受到威胁甚至恶意的内部人员;

· 部署以数据为中心的整体解决方案——将解决方案与一个控制台一起使用,可以集中保护并获取有关文件、数据库、web和其他勒索软件攻击的信息。

· 勒索软件攻击将愈演愈烈,防护之路势必道阻且长,面临重压的企业组织必须全方位完善自身的防御系统,以更好地面临更加严峻的挑战。

参考链接:

https://www.imperva.com/blog/whats-next-for-ransomware/

https://cointelegraph.com/news/successful-ransomware-attacks-decline-in-2020

https://www.csoonline.com/article/3331981/how-to-protect-backups-from-ransomware.html

发表评论

提供云计算服务

提供云计算服务