微软的MSERT工具现在可以从Exchange Server攻击中找到web shell

导语:Microsoft已为其Microsoft安全扫描程序(MSERT)工具推出了一个新更新,可以从Exchange Server攻击中找到web shell。

Microsoft已为其Microsoft安全扫描程序(MSERT)工具推出了一个新更新,以检测在最近的Exchange Server攻击中部署的Web Shell。

3月2日,Microsoft披露,有四个Exchange Server 0day漏洞被用于暴露的Outlook On the web(OWA)服务器。这些漏洞被跟踪为CVE-2021-26855、CVE-2021-26857、CVE-2021-26858、CVE-2021-27065。

这些漏洞被称为“ ProxyLogon”,威胁参与者正在使用这些漏洞窃取邮箱,收集凭据以及部署Web Shell来访问内部网络。

当Microsoft披露这些攻击时,他们已经发布了Microsoft Defender的更新签名,这些签名将检测使用0day漏洞安装的Web Shell。

Microsoft Defender使用以下签名检测到这些Web Shell:

· Exploit:Script/Exmann.A!dha

· Behavior:Win32/Exmann.A

· Backdoor:ASP/SecChecker.A

· Backdoor:JS/Webshell (not unique to these attacks)

· Trojan:JS/Chopper!dha (not unique to these attacks)

· Behavior:Win32/DumpLsass.A!attk (not unique to these attacks)

· Backdoor:HTML/TwoFaceVar.B (not unique to these attacks)

对于不使用Microsoft Defender的组织,Microsoft已将更新的签名添加到其Microsoft安全扫描器独立工具中,以帮助组织查找和删除在这些攻击中使用的Web Shell。

使用Microsoft安全扫描程序删除Web Shell

Microsoft安全扫描程序,也称为Microsoft支持紧急响应工具(MSERT),是一个独立的便携式反恶意软件工具,其中包括Microsoft Defender签名,用于扫描和删除检测到的恶意软件。

MSERT是按需扫描程序,不会提供任何实时保护。因此,它仅应用于点扫描,而不应作为完整的防病毒程序使用。

此外,如果您未使用/N参数启动程序,则MSERT将自动删除所有检测到的文件,并且不会隔离它们,如中所示的msert.exe /N。要扫描Web Shell而不删除它们,您还可以使用本文末尾所述的PowerShell脚本。

可以将Microsoft安全扫描程序下载为32位或64位可执行文件,并根据需要用于对计算机执行点扫描。

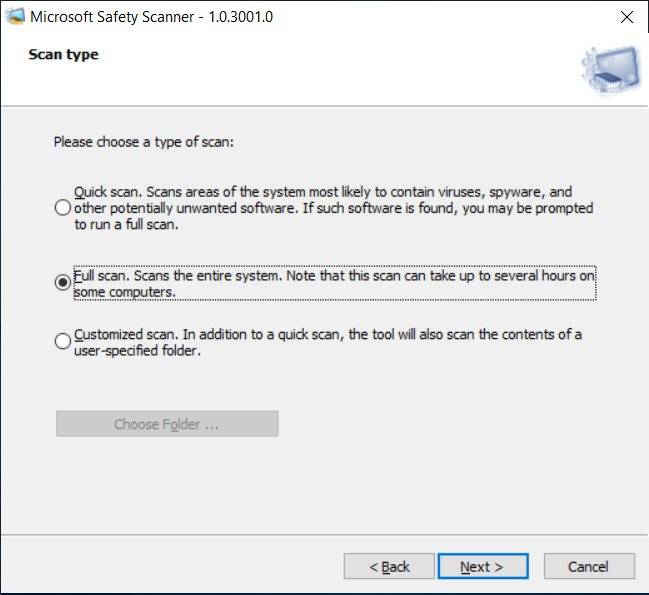

启动该程序后,同意许可协议,屏幕上将显示一个问题,询问您要执行哪种类型的扫描。

Microsoft建议您选择“完全扫描”选项来扫描整个服务器。

由于完全扫描可能需要很长时间,具体取决于安装的大小,因此Microsoft还声明您可以对以下每个文件夹执行“自定义扫描”:

· %IIS installation path%\aspnet_client\*

· %IIS installation path%\aspnet_client\system_web\*

· %Exchange Server installation path%\FrontEnd\HttpProxy\owa\auth\*

· Configured temporary ASP.NET files path

· %Exchange Server Installation%\FrontEnd\HttpProxy\ecp\auth\*

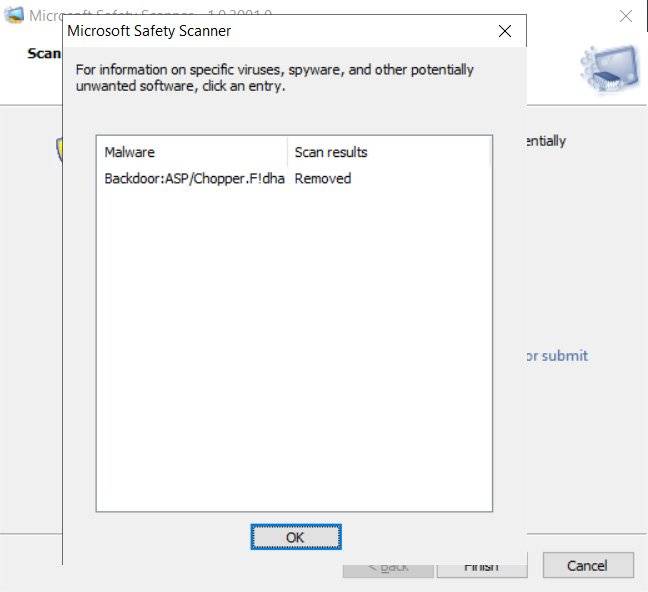

扫描完成后,MSERT将报告已删除哪些文件及其定义签名。

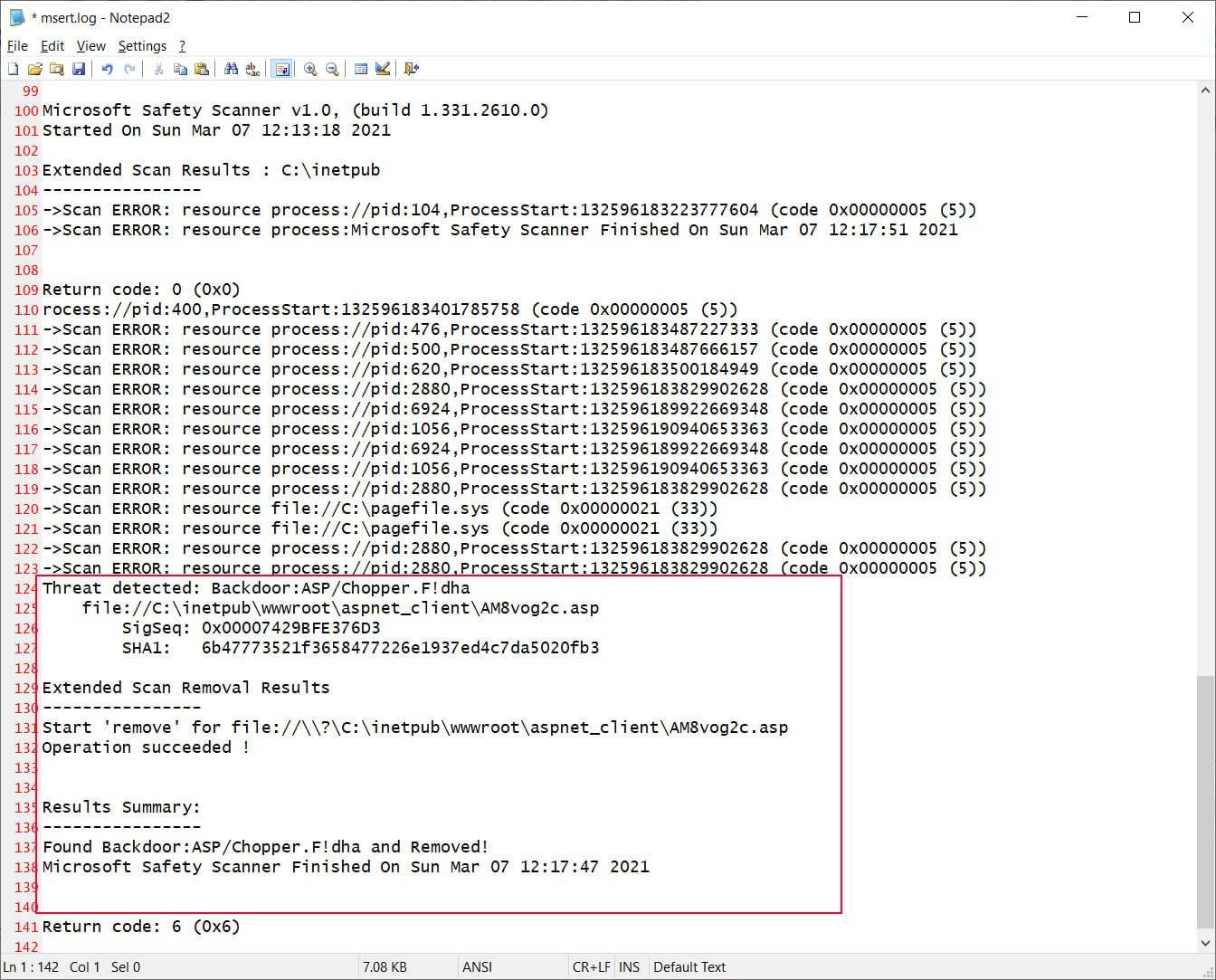

有关删除哪些文件的更多详细信息,可以查询 %SYSTEMROOT%\debug\msert.log文件,如下所示。

使用MSERT完成后,只需删除msert.exe可执行文件即可卸载该工具。

新的PowerShell脚本查找Web Shell

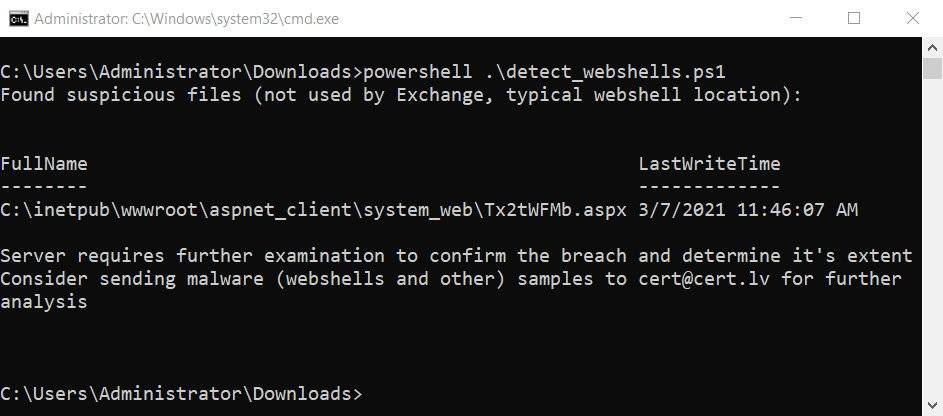

如果您想扫描web shell而不删除它们,可以使用由CERT拉脱维亚创建的,名为detect的新PowerShell脚本_webshell.ps1。

“ 2021年1月的初始活动归因于HAFNIUM,但是从那时起,其他威胁行为者就掌握了这些漏洞并开始使用它们。在Microsoft公开披露信息和发布补丁程序(自2月27日左右)之前,公开披露的Exchange服务器开始被不加区别地利用。”

CERT-LV在其项目说明中解释说:“因此,在Microsoft发布最新的Exchange更新后不久安装这些更新并不能完全降低先前受到威胁的风险,因此应检查所有Exchange服务器是否存在未经授权的访问迹象。”。

此脚本将显示包含web shell(而不是Microsoft Exchange)在ProxyLogon攻击中使用的特定字符串的文件。该脚本的优点是它不会删除文件,而使事件响应者可以对其进行进一步分析。

有关如何使用此脚本的更多信息,请参见CERT-LV项目的GitHub存储库。

Microsoft还发布了一个名为Test-ProxyLogon.ps1的PowerShell脚本,该脚本可用于在Exchange和OWA日志文件中搜索与这些攻击相关的危害指标(IOC)。

发表评论

提供云计算服务

提供云计算服务