【高端培训报名中】大牛神操作!带你刷爆Linux botnet/malware从捕获到分析!

导语:过去几年,我们见证了Linux malware/botnet的蓬勃发展……

过去几年,我们见证了Linux botnet/malware的蓬勃发展,一些常见的家族名也逐渐为大家所熟悉,比如XORDDOS、BillGates、Gafgyt、Mirai等。这其中以2016年出现的Mirai最令人印象深刻。它不仅拥有极强的破坏力,还制造出了使Dyn/Twitter和德国电信断网的大新闻,其僵尸网络的规模甚至突破了数十万的超高量级。

正是Mirai的强大破坏力,人们才更加清晰的认识到原来互联网上有如此多不安全的Linux设备,它们主要是网络摄像头和家用路由器这类IoT设备,由于自身防御能力低但网络带宽充足,因此一旦被黑客控制便会产生不可估量的严重后果。

受Mirai“成功故事”的启发,更多的黑产从业者将目光瞄准网上的Linux设备尤其是IoT设备,旨在挖掘出新的传播漏洞。更糟糕的是2016年9月底,Mirai的作者故意泄露了他们的源代码,这更是大大降低了Linux malware的编写门槛,其它作者纷纷在Mirai代码基础上改编出他们自己的“作品”,或者将Mirai代码植入已有家族进行改进。

可以说,现在的Linux botnet/malware是一片“繁荣”。当大量现成的代码和传播漏洞使得组建Linux僵尸网络成本大大降低时,对网络防御者而言,则又提出了新的挑战。

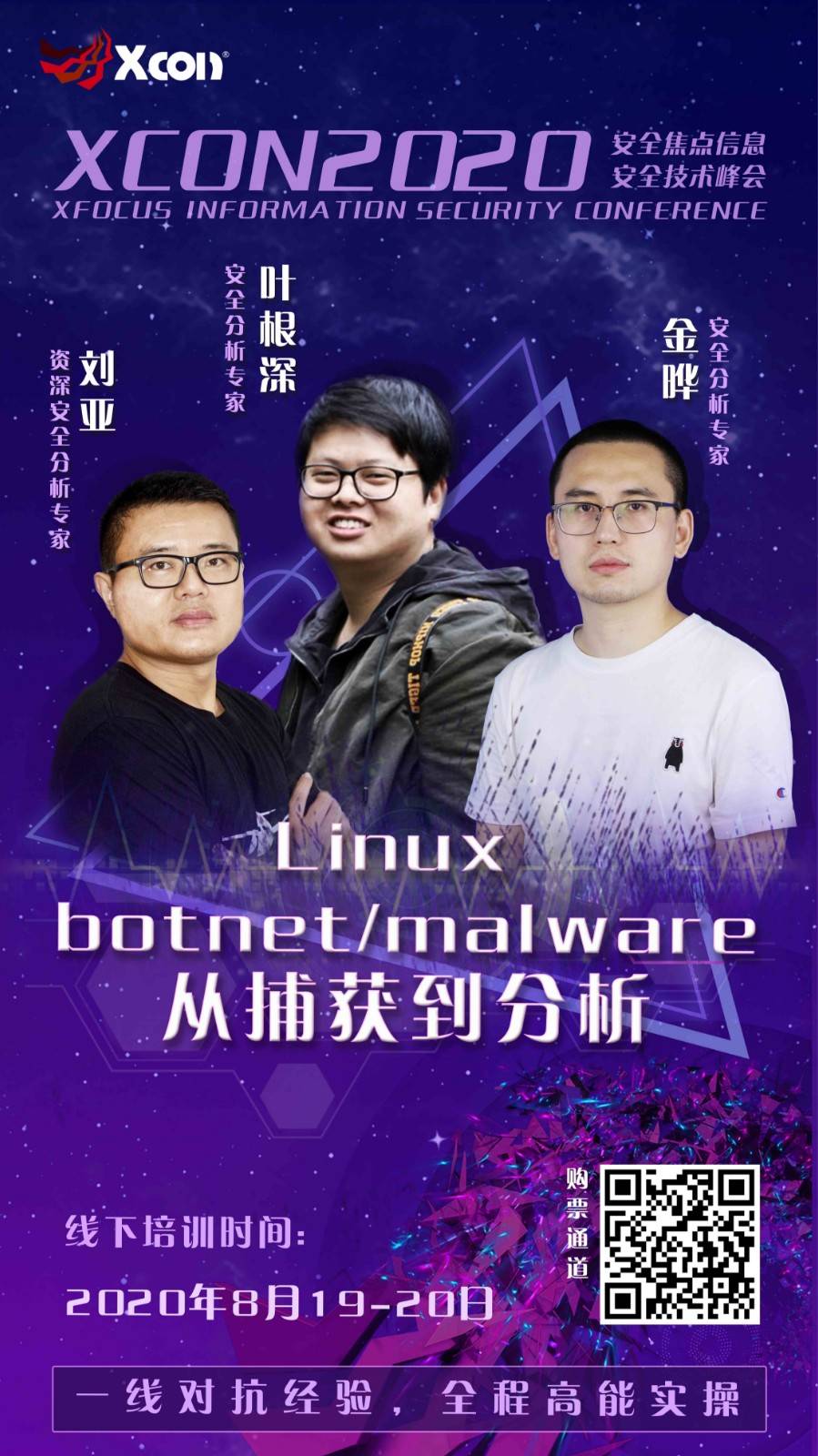

面对不断攀升的安全威胁,XCon与3位资深安全分析专家共同发起高端培训《Linux botnet/malware从捕获到分析》,在培训中,将分享他们多年来在一线对抗Linux botnet/malware的经验与教训,希望与你共同刷爆这波高能神操作!

拒绝枯燥的理论讲授,全程实操实践。

一线对抗案例分享,实战技能一键进阶。

样本分析彩蛋不断,技能传授出奇制胜。

培训收获

你将收获:

· 手工独立搭建蜜罐捕获并分析已有的Linux malware家族样本

· 利用本课程介绍的自动化IoC提取方法固化自己的分析经验,为分析过程全面提速

· 从扫描流量的蛛丝马迹中检测新出现的Botnet并捕获其样本

· 开发对应的蜜罐软件捕获后续的样本

培训亮点

授之以渔,沉浸体验

培训内容涵盖Linux malware从捕获到分析的完整环节,具体包括:

1 通过蜜罐技术检测和捕获新出现的未知Linux botnet

2 模拟各种应用协议的漏洞利用环境捕获针对应的扫描和exploits

3 通过IDAPython和radare2脚本自动化分析Linux malware样本

4 基于轻量级仿真进行IoC的自动化提取

培训内容

蜜罐部分(malware hunting)

1, 基础知识介绍

- 蜜罐基本概念

- 端口扫描原理

- 漏洞扫描/利用原理

- 蠕虫式传播原理

- 扫描器代码分析

2. 蜜罐开发

- 应用协议模拟

- 使用Fuzzing技术

- 使用Docker技术

- 恶意样本/URL提取

- 蜜罐数据结构

3.蜜罐攻防对抗

- 蜜罐检测

- 漏洞检测

4.蜜罐部署和运维

- 如何选择云服务器

- 使用云镜像克隆虚拟机

- 全球节点数据回传

5.蜜罐数据分析

- 分析扫描器指纹

- 使用YARA规则识别Payload

- 使用SQL统计分析蜜罐数据

- 使用基础的机器学习算法分析蜜罐数据

- 使用Python编写异常检测算法并告警

样本分析部分

1.如何读懂x86/ARM/MIPS汇编指令

a) 指令基础

b) 相关架构CPU的ABI及函数参数传递规定

2. 样本静态分析

a) ELF文件结构,start函数的结构及main函数的定位

b) 从stripped样本中恢复函数符号信息

c) 网络通信代码的定位和分析

d) botnet C2的寻找。

3. 基于IDAPython和radare2自动化分析样本

a) yara规则的编写

b) 常见ELF解析工具的使用

c) IDAPython编程

d) radare2编程

4.基于轻量级仿真(LWE: lightweight emulation)的自动化IoC提取

a) LWE的历史及发展

b) LWE跟其它动态分析技术(比如沙箱)的对比

c) 基于Unicorn的LWE及其使用

d) LWE用于ELF样本时执行边界的确定、外部依赖的解决、异常情况的处理等

e) LWE用于IoC提取的实例介绍和练习

我们会以VirtualBox虚拟机形式提供课程所需的工具、样本和代码,用于教学

培训时间

2020年8月19-20日,共2天

8课时

培训地点:北京

(具体培训地点将于近期公布)

报名时间&费用

即日起-8月10日

7999元/人

(费用包含:培训课程费、2个培训日午餐)

报名人数

20人

【名额有限】

目标对象

参加本课程的学员需要具备如下知识:

熟悉Linux常见命令,会使用Linux

有逆向基础,会使用IDA这类分析工具

了解ELF文件,能看懂常见的x86汇编指令

明星导师团

刘亚

资深安全分析专家

曾从事过高交互蜜罐软件的开发和维护。目前从事botnet的流量分析、样本自动化分析和botnet跟踪等方面的工作。

曾多次在Botconf、VBConference、及xKungfoo等国内外会议上分享Linuxbotnet/malware方面的知识和经验。

叶根深

安全分析专家

曾在KCon/ISC/AVAR/ICANN上发表议题演讲,发现并命名多个针对Linux/IoT平台的APT攻击特马,检测到多个IoT在野0-day漏洞攻击。

金晔

安全分析专家

主要从事Windows及LinuxIoT平台大规模僵尸网络的发现、分析和追踪工作,以及IoC自动化抽取系统的设计和开发。

特别说明

学员需要自带电脑,并安装好以下软件:

最新版本的VirtualBox

IDA

*课程导师将提供VirtualBox虚拟机,里面包含课程所需的工具、样本和代码

报名方式

XCon组委会已委托北京嘶吼文化传媒有限公司旗下售票平台——嘶票为会议活动及培训课程报名服务供应商。主办方将严格保护个人信息谨防泄漏,请如实填写您的注册信息,用于课程开始前的验证。

1、长按识别下方二维码,进入【嘶票】在线报名

选择:高端培训(一)Linux botnet/malware从捕获到分析【即日起,在嘶票平台购买本培训,即可享受”满5000元-500元“的惊喜礼遇】

2、对公支付:请将以下内容发送邮件至xcon@xfuturesec.com,主题为:XCon2020参会报名。正文中需包含:姓名、所在公司、职位、开票信息、邮箱地址、联络地址、联系电话、特殊饮食。

*注册信息务必填写完全且真实,以便组委会为您投递发票类重要物品。

3、如需预定会议酒店房间,可发送电子邮件至xcon@xfuturesec.com,主题为:XCon2020酒店预定(通过会务组预定可享受协议价格)

发表评论

提供云计算服务

提供云计算服务