新型恶意软件“Silver Sparrow”已感染了近三万台Mac,且已扩散到153个国家/地区

导语:新型恶意软件“Silver Sparrow”已感染了近三万台Mac,且已扩散到153个国家/地区

继新的一年在野外发现首批针对Apple M1芯片的恶意软件后几天,研究人员又披露了另一个以前未被发现的恶意软件,截止发稿时,该恶意软件已在大约30000台运行Intel x86_64的Mac和iPhone制造商的M1处理器中被发现。

然而,该行动的最终目标目前还不得而知,由于缺乏下一阶段或最终的有效载荷,研究人员无法确定其传播时间表以及攻击是否还在积极发展中。

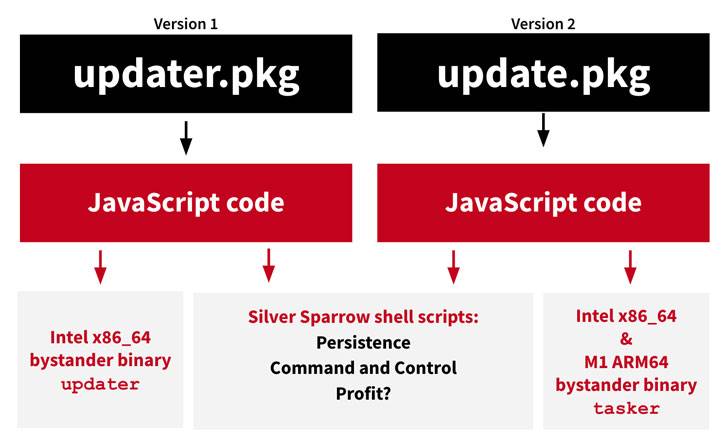

目前网络安全公司Red Canary已该恶意软件命名为“Silver Sparrow”,且发现了两种不同版本的恶意软件,第一个仅针对Intel x86_64编译,并于2020年8月31日上传到VirusTotal(版本1),第二个变种1月22日提交到数据库的兼容英特尔x86_64和M1 ARM64架构(版本2)。

鉴于 Silver Sparrow 二进制文件 “似乎还没有那么大的作用”,Red Canary 将其称为 “旁观者二进制文件 "”。当在基于英特尔的 Mac 上执行时,恶意包只是显示了一个带有 “Hello, World!”信息的空白窗口,而苹果 silicon 二进制文件则会导致一个红色窗口出现,上面写着 “You did it!”。

对此Red Canary的托尼·兰伯特(Tony Lambert)解释到:

Mach-O编译的二进制文件似乎并没有做太多,因此我们一直将它们称为“旁观者二进制文件。我们无法确定恶意软件将分配什么样的有效载荷,是否已经交付和删除了有效载荷或攻击者未来是否有要计划传播的时间表。

Malwarebytes的数据显示,截至2月17日,29139个macOS终端已在153个国家/地区被大量检测到,包括美国、英国、加拿大、法国和德国。

尽管目标macOS平台存在差异,但这两个示例遵循相同的操作方法:使用macOS Installer JavaScript API通过动态生成写入目标文件系统的两个Shell脚本来执行攻击命令。

尽管“agent.sh”在安装结束时立即执行,以通知AWS命令和控制(C2)服务器安装成功,但“verx.sh”每小时运行一次,联系C2服务器以下载和执行其他操作。

此外,该恶意软件还具有完全从受攻击的设备上删除其存在的能力,这表明与活动有关的攻击者可能参与过隐藏技术的开发。

目前苹果已经得知了这个攻击方法并撤销了与Apple Developer ID的Saotia Seay (v1)和Julie Willey (v2)签署的二进制文件,从而阻止了进一步的安装。

Silver Sparrow是第二种恶意软件,其中包含可在Apple的新M1芯片上本地运行的代码。上周发现的一个名为GoSearch22的Safari广告软件扩展,已将其移植到可在由新处理器驱动的最新一代Mac上运行。据悉,最先发现该恶意软件的是一位名叫Partick Wardle的安全研究人员。他发现了M1平台上一款名为GoSearch22.app的恶意软件的存在。该恶意扩展是最古老且最活跃的Mac广告软件之一,一直以不断变化以规避检测而著称。GoSearch22广告软件表现为一个正版的Safari浏览器扩展,但会收集用户数据,并提供大量的广告,弹出窗口,弹出恶意网站的链接等。Gosearch22的运行采用的是M1兼容代码的形式。虽然该恶意程序的代码逻辑在不同平台是相同的, 杀毒软件可以轻易的检测出intel-x86版本,但面对ARM-M1版本却无动于衷 。因此截止到目前,大多数杀毒软件都无法对M1版本的该恶意软件做到识别查杀。

Lambert说:

尽管我们还没有观察到Silver Sparrow可以提供额外的恶意载荷,但其前瞻性的M1芯片兼容性、全球范围的传播、相对较高的感染率和操作成熟度表明,Silver Sparrow是一个相当严重的威胁,其独特的存储位置可以在接到通知时立马下载恶意有效载荷。

Red Canary 目前分享了检测一系列 macOS 攻击的方法,但这些步骤并不是专门针对检测 Silver Sparrow 的:

1.寻找一个似乎是 PlistBuddy 的进程,与包含以下内容的命令行一起执行:aunchAgents and RunAtLoad and true. 这个分析可以帮助我们找到多个 macOS 恶意软件家族建立 LaunchAgent 的持久性。

2.寻找一个似乎是 sqlite3 的进程,该进程与以下命令行一起执行。LSQuarantine. 这个分析可以帮助我们找到多个 macOS 恶意软件系列,操纵或搜索下载文件的元数据。

3.寻找一个似乎是 curl 执行进程,该进程的命令行包含:s3.amazonaws.com. 这个分析可以帮助我们找到多个使用 S3 buckets 进行分发的 macOS 恶意软件家族。

现在迹象表明,越来越多的恶意软件开始盯上苹果 M1 Mac 设备。

发表评论

提供云计算服务

提供云计算服务