微软修复了有史以来最严重的安全漏洞之一

导语:研究人员在微软域控制器中发现了一个CVSS 10分的安全漏洞,微软已发布临时补丁。

在8月的微软补丁日,微软修复了有史以来最严重的安全漏洞之一——CVE-2020-1472。该漏洞CVSS 评分为10分。该漏洞是域控制器认证协议Netlogon 中的权限提升漏洞,攻击者利用该漏洞可以完全接管企业网络中用作域控制器的Windows 服务器。

漏洞细节

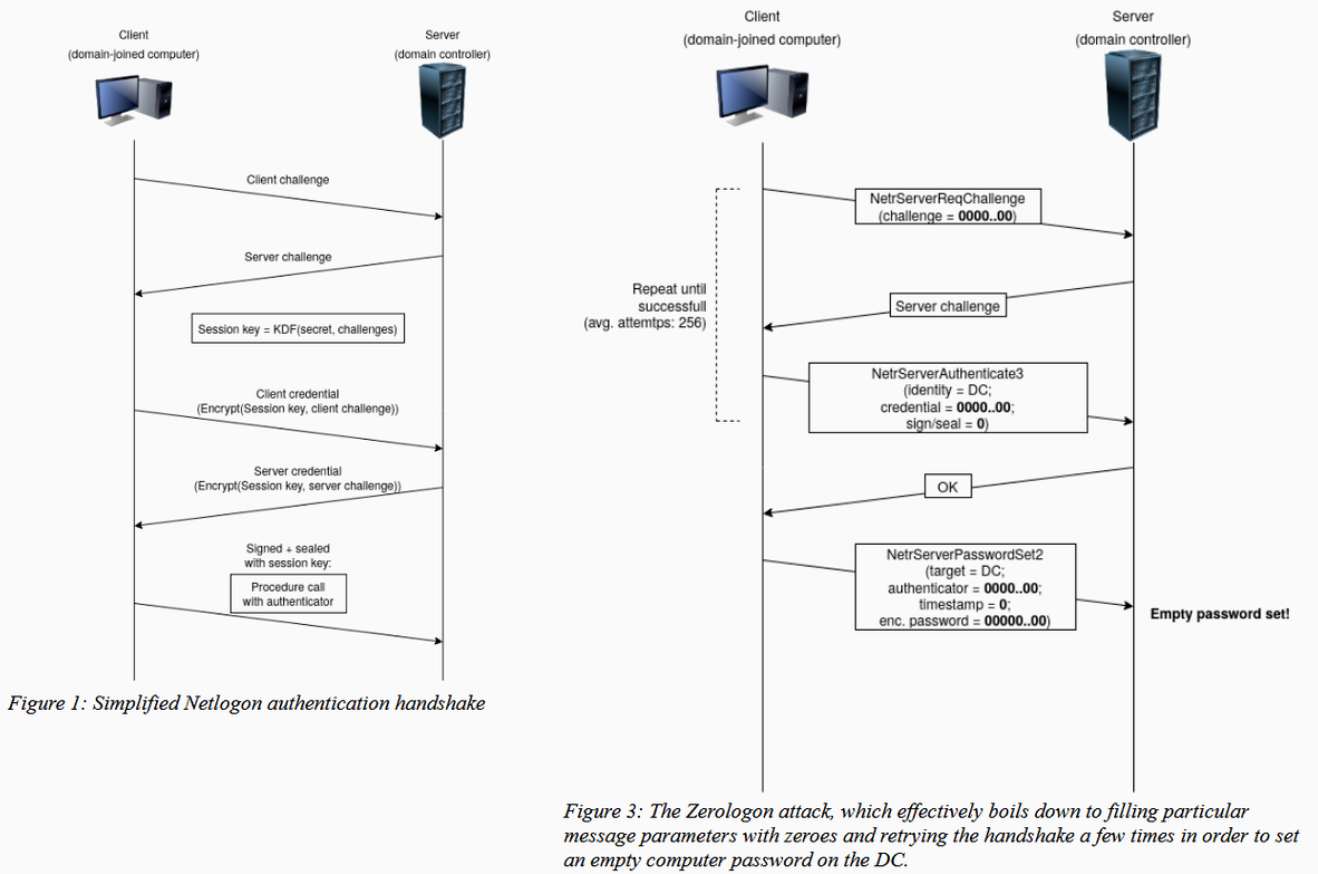

9月11日,Secura B.V研究人员发布了CVE-2020-1472 漏洞的白皮书,深度分析了该漏洞的技术细节。该漏洞名为Zerologon,利用了 Netlogon 协议认证过程的密码算法的不安全性。该漏洞被命名为Zerologon 的原因是攻击是通过在特定的Netlogon 认证参数中添加0 字符来实现的,如下图所示:

攻击者利用该漏洞可以操作Netlogon 认证过程:

· 伪装成网络中的任意一台计算机的身份来认证域控制器;

· 禁用Netlogon 认证过程的安全特征;

· 在域控制器的活动目录Active Directory 中修改计算机的密码。

整个攻击非常快速,而且最多可以持续3秒钟。此外,攻击者使用Zerologon攻击还没有什么限制。比如,攻击者可以伪装成域控制器并修改密码,实现对整个企业网络的接管。

但是利用Zerologon 攻击还是有限制的。对初学者,是无法用来接管网络外的Windows 服务器的。攻击者首先需要在网络内立足,然后就可以彻底入侵整个Windows 域。

此外,该漏洞对恶意软件和勒索软件也是非常有用的,因为这些一般都是通过感染公司网络中的一台计算机,然后传播给其他计算机。有了Zerologon,整个攻击会变得更加简单。

补丁

修复Zerologon 漏洞对微软来说并不容易,因为微软必须改变数十亿连接到企业网络的设备的连接方式,这会影响无数企业的正常运行。

补丁修复的过程分为2个步骤。第一步就是上个月微软发布的Zerologon 漏洞的临时补丁。临时补丁启用了Netlogon 认证的所有安全特征,并设置为必须项,有效地阻断了Zerologon漏洞利用。第二步是完整的补丁,计划于2021年2月发布。微软称完整的补丁可能会影响部分设备的认证,具体参见:https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2020-1472

考虑到漏洞的影响,Secura并没有发布漏洞的PoC 代码。而是选择发布了一个python脚本来帮助管理员确定域控制器是否正确修复了,脚本下载地址见:https://github.com/SecuraBV/CVE-2020-1472/

但随后就有其他研究人员发布了武器化该漏洞的PoC 代码,这也就意味着该漏洞的利用窗口已经打开,漏洞PoC 代码参见:https://github.com/dirkjanm/CVE-2020-1472

更多关于漏洞的技术细节参见报告:https://www.secura.com/pathtoimg.php?id=2055

发表评论

提供云计算服务

提供云计算服务