第二届SSC安全峰会,做西北安全的风向标

导语:

今天,由四叶草主办的第二届SSC安全峰会正在陕西西安举办,以“联动创新 智御未来”为主题,围绕“《网络安全法》”实施,以“一带一路”“智慧城市”为发展契机,聚集了来自全国各地的黑客大牛。

为什么取名SSC呢?分别代表了什么意思?四叶草安全CEO马坤开场便给予了解释。

S:陕西(shaanxi,现在我更乐于说它代表四叶草)

S:安全(security)

C:峰会(conference)

在西北,在西安举办这样一场500人的安全峰会不是一件简单的事情,尽管期间会遇到各式困难,马坤表示他会把这件事坚持做下去,努力用自己的力量为家乡培养更多的专业人才。

两件喜事

开场时,四叶草安全CEO马坤还公布了两件喜事。

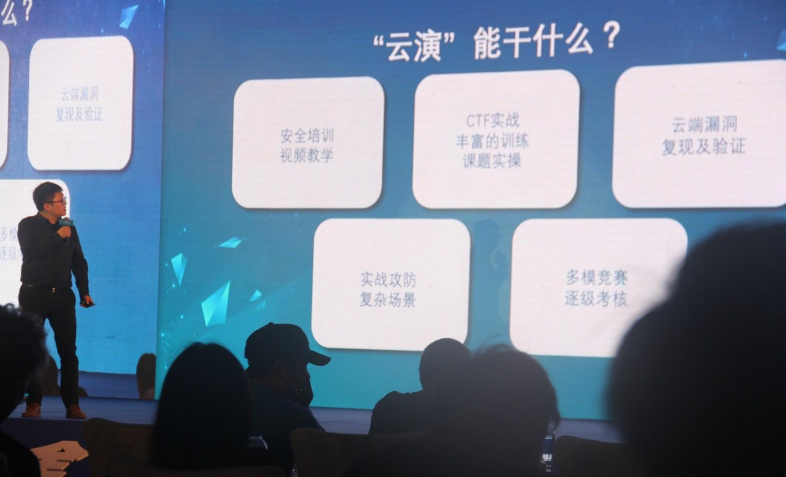

第一件:四叶草发布一款新产品——云演

云演是四叶草自主研发的一款安全产品,可一手复现漏洞,做安全实操。云演可提供一个链条化的服务,校(xiao)场——靶场——战场。校场是在通过CTF比赛等从学校内选拔培养出新兴人才,靶场是指在企业内进行人员培训,战场是仿真实验,真实化模拟攻防场景。

第二件:四叶草完成A轮融资

马坤表示四叶草已经完成了A轮融资,融资金额在西部来说算是大规模的。但是马坤并没有透露投资方是谁,只表明四叶草将会把这笔融资用于人才培养、产品完善、智能化安全产品研究和投入、市场推广。

双喜临门已不足以表达四叶草今天的光辉,坐无缺席的SSC峰会现场、云演发布、完成A轮融资,这些都是四叶草今天所完成的成就。过去一带一路是由丝绸带动的,今天一带一路是由网络带动的,是由人才带动的。

SSC峰会现场坐无缺席,干货满满。每个议题都能够拿出来单独写一篇文章,由于篇幅有限,本文仅挑选其中的几个议题进行分享,如需更多的内容,详情查看四叶草官网。

如何高效的进行机器学习?

来自百度安全的冯景辉分享了一个名为《人工智能在web安全中的应用》的议题,他表示机器学习分为两种,一种是有监督学习;另外一种是无监督学习。

什么是有监督学习?难道是旁边有老师监督着的学习状态?显然不是,具体是什么我也不知道,只知道像图片识别和人脸识别这种技术就属于监督学习。

什么是无监督学习?就是利用样本标注的方式对样本分类,比如新闻关联,爬虫在抓取到多个平台新闻之后,通过事先标注好的标记分类,所以才会有我们看到的分门别类的新闻。

在有了样本之后,机器学习要做的事情包括:

1, 特征选取:基于payload的特征选择,需要结合安全特性,比如关键字,字符特征,甚至请求长度,同时避免过拟合

2, 算法选择:有监督学习有诸多常用算法,SVM、HMM、贝叶斯等

3, 样本训练:选取大量黑白标注样本,同时回话样本类型的分布

4, 日志审计与回归:当前有监督学习主要应用在离线日志分析中,快速发现未知攻击样本

总之,无监督学习是未来,能够突破样本空间限制。

别再想着热点钓鱼了

杨卿,你一定不陌生,360无线电安全研究部负责人、独角兽安全团队创始人……头衔太多,真的是念到嘴巴打转。开场他便show了一下在BlackHat上的一个演示,利用摩托罗拉C118上的一个漏洞轻而易举的绕过了谷歌认证系统。

听着是不是很牛逼,但这可能离我们还很遥远,毕竟参加过BlackHat的人不多。但是参加ISC的人就多了去了哇,今年的ISC规模绝对超过3000人,你万万想不到的是,ISC现场有人进行热点钓鱼……

作为黑客,在活动现场看到那么多人聚集在一起,并且大部分还都抱着手机,难免会心发痒,很想炫技一下。就在SSC安全峰会现场还有人告诉我,他很想玩一下,可惜没有带电脑。

但是杨卿告诉大家,这种热点钓鱼在他那里是通不过的,他们的杰作——天巡,一眼就能识破,并将其扼杀在摇篮中。

Fuzz何其玩?

来自蚂蚁金服巴斯光年实验室的安全研究员谢俊东以 FFmpeg 的漏洞挖掘过程为切入点,深入浅出介绍了如何使用现代 Fuzz 工具对网络协议进行 Fuzz,并在对 RTMP 协议 Fuzz 的过程中发现了多处代码导致的严重漏洞 CVE-2017-11665。

传统的Fuzz存在诸多缺点:

1.随机构造数据

2. 对于大型、复杂程序.、需要预先准备大量用例

3. 一些代码分支很难走到

而现代Fuzz则优化了很多:

1. 在有源代码的前提下给代码插桩

2. 基于代码覆盖率反馈的Fuzz

3. 把那些能生产的覆盖路径的用例给保存下来

4. 与各种Sanitizer相结合(如ASAN、UBSAN、MSAN、TSAN等)

所以使用现代Fuzz 工具进行漏洞挖掘会事半功倍,甚至还能发现严重的安全问题。

温故而知新

前辈就是前辈,站的高看的远,看的准。犇众信息联合创始人、盘古越狱团队创始成员陈小波表示,要发现新的漏洞并不难,关键是要有正确的方法,比如,从以前的漏洞中找思路,找突破,从个人习惯分析等,这也是他所谓的温故而知新。

温故

1.寻找一些已经修补的漏洞

(1)苹果的安全公告

(2)一些公开的越狱工具

(3)代码比较/bindiff

(4)最近的iOS安全议题,白皮书

2.深度分析这些修补漏洞

(1)这些漏洞是如何形成的

(2)理解这些代码的上下文

(3)尝试构造POC去触发漏洞

(4)理解怎么去利用这些漏洞

知新

挖掘新的漏洞

(1)在同一个函数中是否还存在其他问题

(2)在其他内核扩展中是否也存在类似的问题

(3)代码修补是否存在问题

温故而知新,可以为师矣。陈小波在用自己的经验告诉大家这条路行的通,并且极为有效。

一带一路还在继续,SSC安全峰会的任务还没有结束,也不会结束,正如马坤开场时所说,他会将这件事一直做下去,因为它是一件有意义的事。

发表评论

提供云计算服务

提供云计算服务