Windows 0 day任意数据覆写文件漏洞

导语:安全研究人员@ SandboxEscaper4个月来第4次公布Windows 0 day PoC,本次公布的漏洞是任意数据覆写文件漏洞。

安全研究人员@ SandboxEscaper又公布一个Windows 0 day漏洞POC代码。这是本月第二次公布Windows 0 day PoC,也是4个月来第4次公布Windows 0 day PoC。

攻击者利用该漏洞可以用任意数据覆写目标文件。

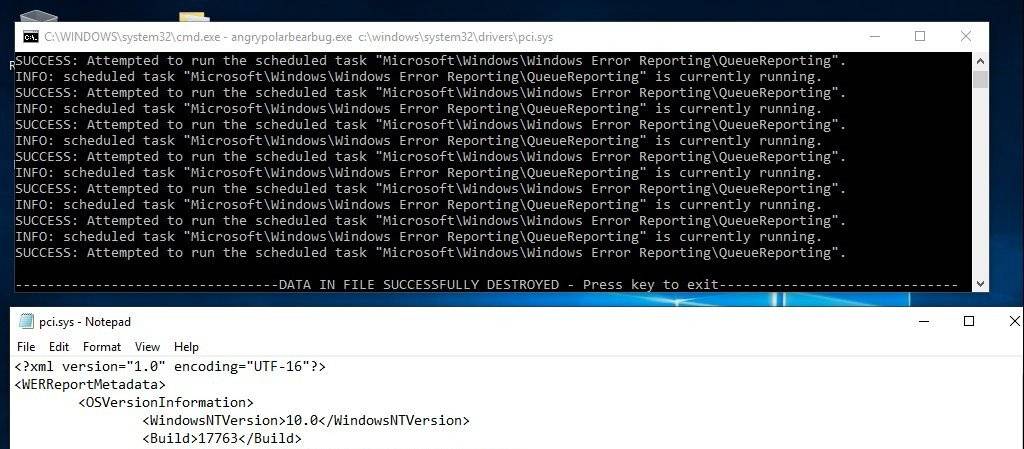

运行PoC代码会导致含有软件和硬件问题信息的pci.sys文件被覆写,pci.sys文件中的软硬件问题信息都是通过基于Windows Error Reporting (WER)事件反馈的基础设施收集的。

@ SandboxEscaper称漏洞利用代码有一定的限制,可能不能在一些CPU上产生预期的效果。比如,在单核CPU的机器上测试就没有复现该bug。而且该bug可能需要一定的时间才能产生效果,因为它依赖的竞争条件和其他操作可能会破坏结果或效果。

CERT/CC的研究人员Will Dormann确认并在Windows 10 Home, build 17134版本上复现了该漏洞,但同时声明覆写并不是持续发生的。

但Acros安全CEO Mitja Kolsek发twitter称,虽然这是漏洞,但如果成功利用的概率比较低,那么就不必太过于担心该漏洞。

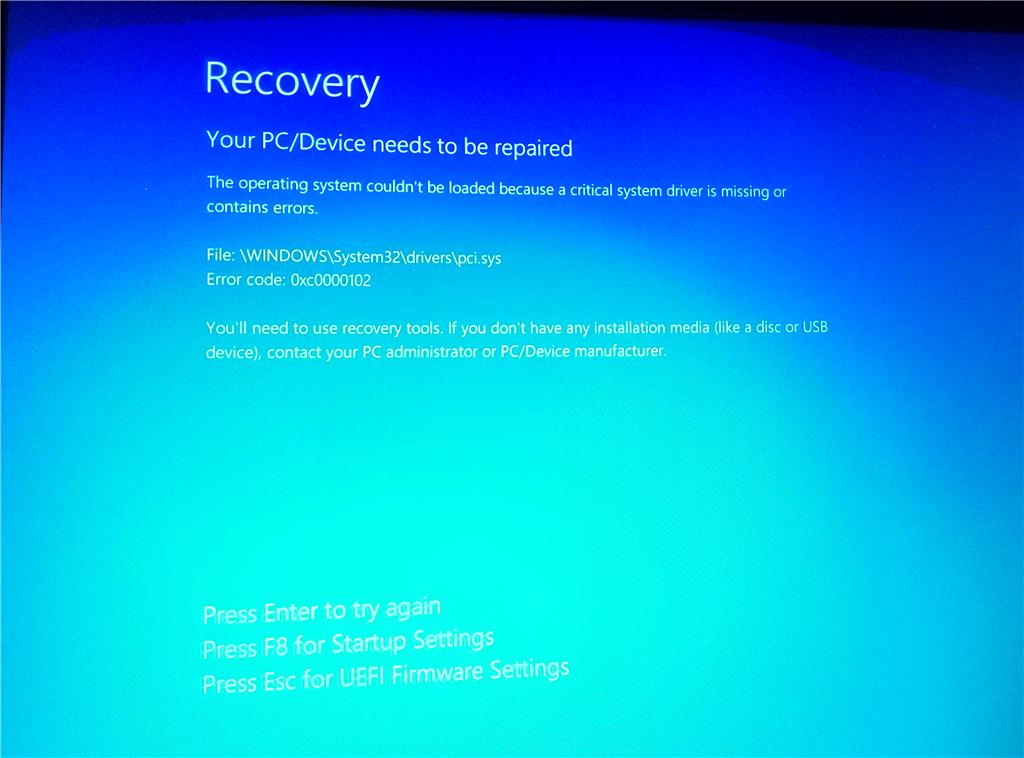

因为目标文件是pci.sys,因此@SandboxEscaper的PoC代码会导致机器拒绝服务。因为pci.sys可以枚举物理设备对象,所以是系统正确重启所必需的系统组件。

@SandboxEscaper在描述该漏洞时说,攻击者可以用该文件来关闭第三方反病毒软件。

@SandboxEscaper 12月25日称其会公布Windows新漏洞的PoC,但2天后改了主意,公布了漏洞的细节。Twitter文称她事先已经通知了微软安全响应中心(MSRC),但截止目前,MSRC还未确认该消息。

@SandboxEscaper公布POC代码地址:

https://github.com/SandboxEscaper/randomrepo/blob/master/angrypolarbearbug.rar

发表评论

提供云计算服务

提供云计算服务