安全预警!ComboJack恶意软件正试图通过更改剪贴板中的数据来窃取您的加密货币

导语:近日,Palo Alto Networks公司发现了一种被命名为“ComboJack”的新型恶意软件,它能够检测目标用户何时将加密货币钱包地址复制到Windows剪贴板中,并通过恶意代码将剪切板中的加密货币钱包地址更换为由犯罪分子控制的地址,以此来窃取加密货币和付款。

网络犯罪分子对加密货币的关注热情仍然持续不减,就在近日,Palo Alto Networks公司发现了一种被命名为“ComboJack”的新型恶意软件,它能够检测目标用户何时将加密货币钱包地址复制到Windows剪贴板中,并通过恶意代码将剪切板中的加密货币钱包地址更换为由犯罪分子控制的地址,以此来窃取加密货币和付款。

根据PaloAlto发布的分析报告所述,

“近日,Palo Alto Networks公司威胁情报团队Unit 42的研究人员发现了一款新型加密货币挖掘恶意软件‘ComboJack’,其目标为加密货币和在线钱包。‘CryptoJack’的功能是用攻击者控制的地址替换剪贴板中用户复制的比特币钱包地址,然后通过该更换后的地址向攻击者的钱包发送资金。这项技术必不可缺的成功要素是受害者在完成交易之前不检查目标钱包。”

与其他同类威胁不同的是,“ComboJack”可以支持多种加密货币,其中包括比特币、莱特币(Litecoin)、门罗币(Monero)以及以太坊(Ethereum)。此外,它还可以针对其他一些流行的数字支付系统,例如Qiwi、Yandex Money以及WebMoney等。

事实上,在2017,由卡巴斯基实验室率先发现的“CryptoShuffler”是第一个针对在线比特币钱包实施此项技术的恶意软件,之后,在2018年2月,ElevenPaths公司的研究人员又发现了一款名为“Evrial”的加密货币挖掘恶意软件,它同样能够控制剪贴板来轻松获取巨额收益。

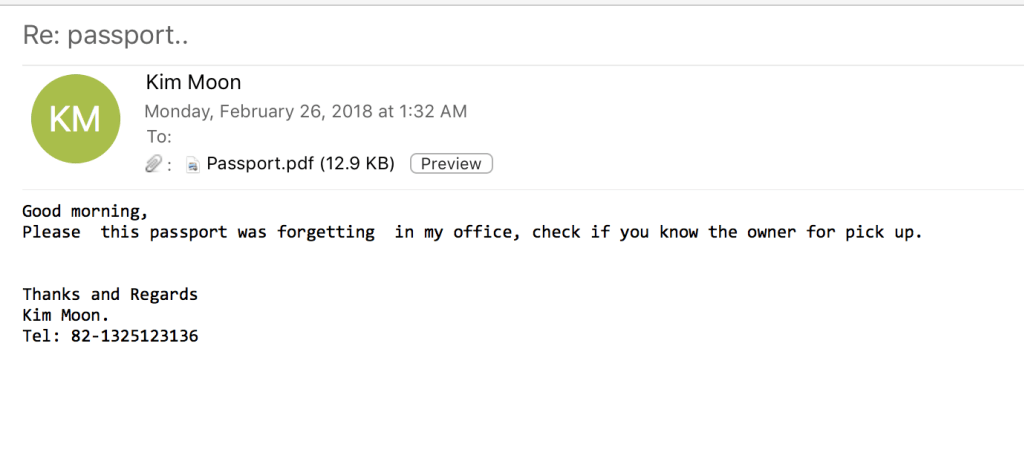

据悉,Unit 42研究人员最早在与Proofpoint专家合作调查的一起针对日本和美国计算机用户发起的网络钓鱼活动中,发现了这款恶意软件。该垃圾钓鱼电子邮件以“遗失的护照”为主题(在附件中添加了一个伪装成护照扫描件的PDF文件),试图诱骗受害者打开该PDF附件。

研究人员分析后发现,该PDF恶意文件使用了与Dridex银行木马和Locky勒索软件类似的攻击链。当用户打开该PDF文件时,该文件随即会打开一个嵌入式的RTF文件,其中包含一个试图利用DirectX漏洞(CVE-2017-8579 )的嵌入式远程对象,该嵌入式远程对象是一个HTA文件,位于包含编码PowerShell命令的hXXps://a.doko[.]moe/tnejln中。

随后,该HTA文件会运行一系列PowerShell命令,下载并执行一个自解压文件(SFX)。再之后,该自解压文件会下载并运行另一个受密码保护的SFX文件,然后就是ComboJack恶意软件的最终交付过程。

最后,有效负载会设置一个注册表来确保其持久性。

据悉,ComboJack恶意软件被配置为每隔半秒检查一次Windows剪贴板中的新内容,以确定目标用户是否在粘贴板中复制了钱包地址,确认之后,该恶意软件就会使用内部列表中的任意一个地址替换用户复制的地址。

由于加密货币钱包地址往往由一长串数字和字符组成,所以用户常常疏于验证。而助力这一过程顺利实施的一个关键因素就是,用户在完成交易之前并没有检查或仔细检查钱包地址的正确性。因此,我们建议用户在复制粘贴加密货币付款地址时,一定要仔细检查这些地址在剪贴板中是否与在源地址中保持一致。

PaloAlto Networks总结道,

“通过瞄准多个加密货币和基于网络的钱包,ComboJack的开发者似乎正在对他的赌注进行对冲,以确定哪些货币会繁荣,哪些将会破产。而随着加密货币价格的持续上涨,我们预计未来有可能会出现越来越多的针对加密货币的恶意软件,因为它是实现最高利润的最快途径。”

发表评论

提供云计算服务

提供云计算服务