基于autohotkey的密码窃取器正在针对美国和加拿大的银行发起攻击

导语:AutoHotkey 是一款免费的、Windows平台下开放源代码的热键脚本语言。

AutoHotkey 是一款免费的、Windows平台下开放源代码的热键脚本语言。

研究人员发现黑客正在传播一种用AutoHotkey (AHK)脚本语言编写的新证书窃取器,这是自2020年初开始的一项持续活动的一部分。

美国和加拿大的金融机构客户是此次攻击的主要目标,特别是针对银行,如丰业银行、加拿大皇家银行、汇丰银行、Alterna银行、第一资本银行、宏利人寿和EQ银行,目的就是窃取用户的银行卡号和密码,另外还包括一家印度银行:印度工业信贷投资银行。

AutoHotkey是一种面向Microsoft Windows的开源自定义脚本语言,旨在为宏创建和软件自动化提供简单的热键,允许用户在任何Windows应用程序中自动化重复的任务。

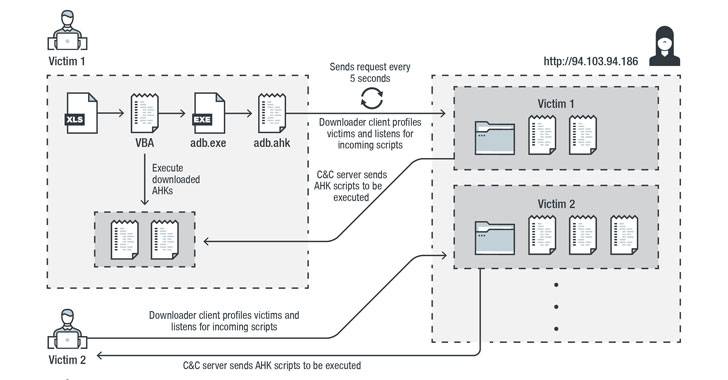

多阶段感染链开始于一个嵌入了Visual Basic for Applications (VBA) AutoOpen宏的带有恶意软件的Excel文件,该文件随后被用来通过合法的可移植AHK脚本编译器可执行文件(“adb.exe”)删除和执行下载程序客户端脚本(“adb.ahk”)。

下载程序客户端脚本还负责实现持久性,分析受害者,并从位于美国、荷兰和瑞典的命令与控制(C&C)服务器下载和运行额外的AHK脚本。

这个恶意软件的不同之处在于,它不是直接从C&C服务器接收命令,而是下载并执行AHK脚本来完成不同的任务。

趋势科技的研究人员在一份分析报告中表示:

“通过这样做,攻击者可以决定上传特定的脚本,为每个用户或用户组实现定制任务。这也防止了主要组件被公开,特别是向其他研究人员或沙箱披露。”

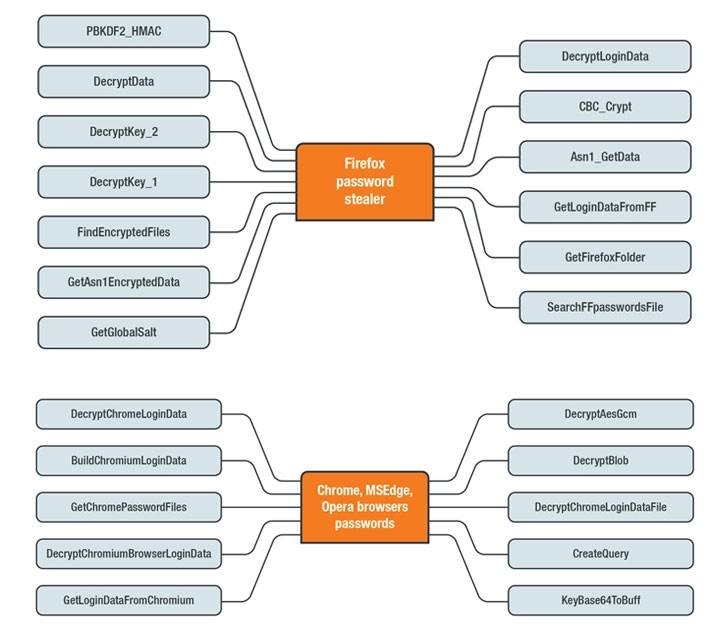

其中最主要的是一个证书窃取程序,目标是各种浏览器,如谷歌Chrome, Opera, Microsoft Edge等。安装完成后,攻击者还将尝试在受感染的计算机上下载SQLite模块(“sqlite3.dll”),并使用该模块对浏览器的应用程序文件夹中的SQLite数据库执行SQL查询。

在最后一步,攻击者从浏览器收集并解密凭据,并通过HTTP POST请求以纯文本形式将信息扩展到C&C服务器。

研究人员注意到恶意软件组件“在代码级别上井井有条”,建议使用说明(俄语编写)可能意味着攻击链创建背后的“雇用黑客”组织,并将其作为一种服务提供给他人。

研究人员总结道:

“通过在受害者的操作系统中使用缺乏内置编译器的脚本语言,加载恶意组件来分别完成各种任务,并频繁更改C&C服务器,攻击者已经能够在沙箱中隐藏他们的攻击意图。”

发表评论

提供云计算服务

提供云计算服务