垃圾广告活动使用HawkEye Keylogger攻击企业

导语:IBM X-Force报告显示攻击者在过去2个月内使用HawkEye keylogger恶意软件攻击世界范围内的企业。

研究人员分别发现2019年4月和5月攻击企业用户的恶意攻击活动,攻击者使用垃圾邮件来攻击不同行业的企业,包括交通和物流、健康、出口和进口、营销、农业等。

HawkEye是专门用于从受感染的设备中窃取信息的,但也可以被用做加载器,可以使用其僵尸网络来提取其他恶意软件到设备中作为第三方网络犯罪的服务。

4月和5月的HawkEye攻击活动

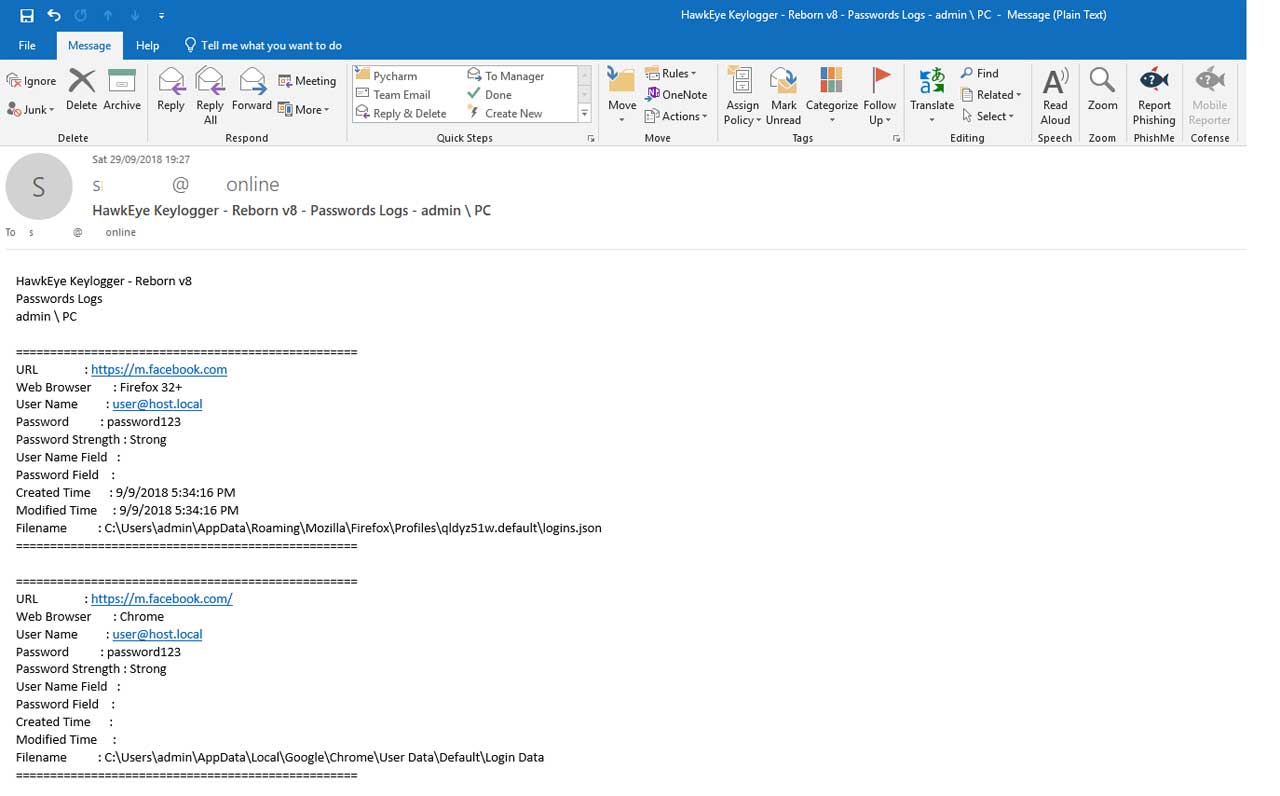

使用keylogger攻击企业用户的垃圾邮件活动会窃取账户凭证和敏感信息,用作之后发起账号接管和BEC攻击。

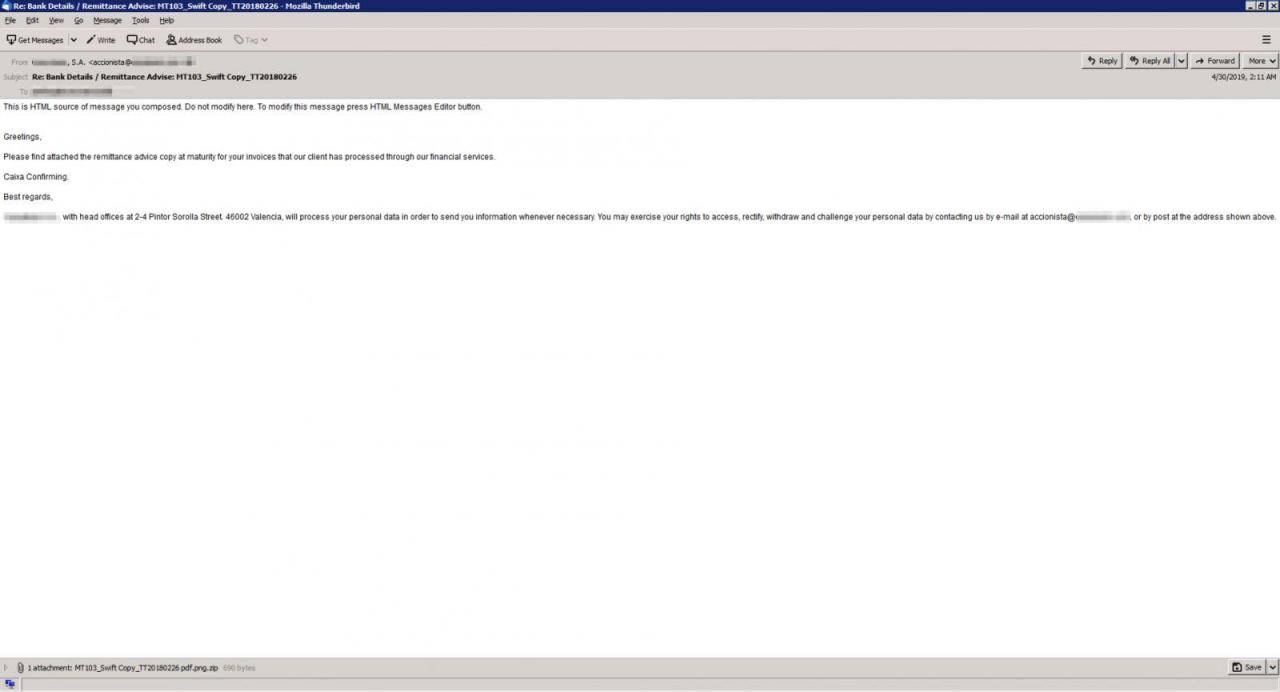

在4月和5月的HawkEye攻击活动,攻击者使用位于爱沙尼亚共和国的垃圾邮件服务器将垃圾邮件伪装成来自西班牙银行或合法公司的消息来传播HawkEye Reborn v8.0和HawkEye Reborn v9.0软件。

虽然垃圾邮件使用一般的问候语,文本和内容质量很差,也没有任何公司的logo,但是垃圾邮件发送者可以将发送地址伪装成看似合法银行域名的地址。垃圾邮件附件含有伪造的商业发票,受害者打开后就会在后台释放HawkEye恶意软件。

样本垃圾邮件

IBM X-Force分析发现HawkEye Reborn v9样本主要攻击西班牙、美国和阿联酋的用户,而HawkEye v8主要攻击西班牙用户。为了用keylogger/stealer恶意软件感染用户,受害者在打开伪造的发票时PhotoViewer会释放一个mshta.exe二进制文件,该二进制文件会使用PowerShell来连接到C2服务器,并释放其他的恶意软件payload。

恶意软件在AutoIt脚本的帮助下会在受感染的系统中完成驻留,AutoIt脚本是以可执行文件gvg.exe的形式存在的,会把自己以AutoRun记录的形式加入到Windows注册表中,这样可以确保每次系统重启后仍然可以自动重启。

研究人员还发现脚本的第二行是一个名为AAHEP.txt的文件。该文件含有与真实Hawkeye Keylogger相关的函数和命令相关的所有指令。

感染过程

HawkEye相关的垃圾邮件攻击活动

分析2019年4月和5月的IoC,研究人员发现2019年2月11日至3月3日期间从土耳其服务器加载的另外一起垃圾邮件活动,但IP地址是来自相同的C类网络。

根据攻击的特征和释放恶意软件payload的邮件以及用信息窃取木马感染目标等特征,研究人员认为这2起攻击活动背后的攻击者是相同的。Cisco Talo研究人员在4月份也发现了其他释放Hawkeye keylogger的垃圾邮件活动。

Hawkeye Keylogger发送的邮件

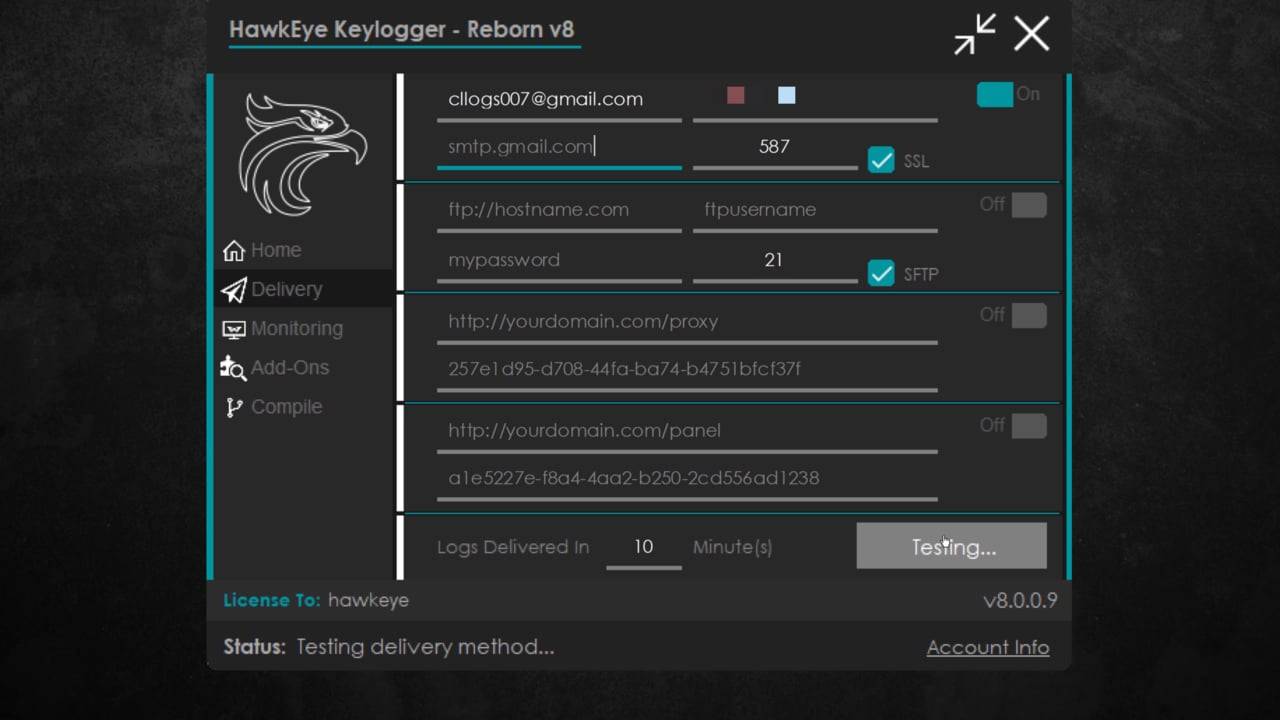

HawkEye Reborn v9恶意软件套件

HawkEye keylogger和信息窃取恶意软件套件从2013年就开始开发了,经过这些年恶意软件开发者不断加入了新的特征和模块来增加其信息监控和数据窃取的能力。

Hawkeye恶意软件开发团队目前在暗网和黑客论坛出售Hawkeye,在2018年12月易主后仍然在通过分销商传播。

HawkEye Reborn v9是恶意软件套件的最新版本,可以从不同的应用收集信息,然后通过FTP, HTTP, SMTP等协议发回给运营者。

HawkEye Reborn UI

Cisco Talos研究人员在对HawkEye Reborn v9 keylogger/stealer恶意软件的分析发现HawkEye Reborn keylogger/stealer在其所有者和开发过程的变化都证明了其在不断进化。

发表评论

提供云计算服务

提供云计算服务