CTX-CVE-2020-7473:Citrix ShareFile漏洞

导语:攻击者利用Citrix ShareFile漏洞可以窃取企业机密信息。

Citrix ShareFile是一个企业级的、基于云的文件共享解决方案,使用户能够轻松、安全地交换文件。ShareFile使用户能够通过电子邮件发送大文件,安全地处理文件传输给第三方,并从台式机或移动设备访问共享空间。ShareFile组件包括StorageZones控制器和用户管理工具。

漏洞概述

近日,Citrix在官网发布公告称,Citrix ShareFile存储区域控制器中发现了多个安全漏洞,未经认证的攻击者可以利用这些漏洞来入侵存储区域控制器,并访问ShareFile用户的文档和文件夹。漏洞CVE编号为:

· CVE-2020-7473

· CVE-2020-8982

· CVE-2020-8983

受影响的产品版本包括:

· ShareFile storage zones Controller 5.9.0

· ShareFile storage zones Controller 5.8.0

· ShareFile storage zones Controller 5.7.0

· ShareFile StorageZones Controller 5.6.0

· ShareFile StorageZones Controller 5.5.0

· 及ShareFile StorageZones Controller更早版本

漏洞根源分析

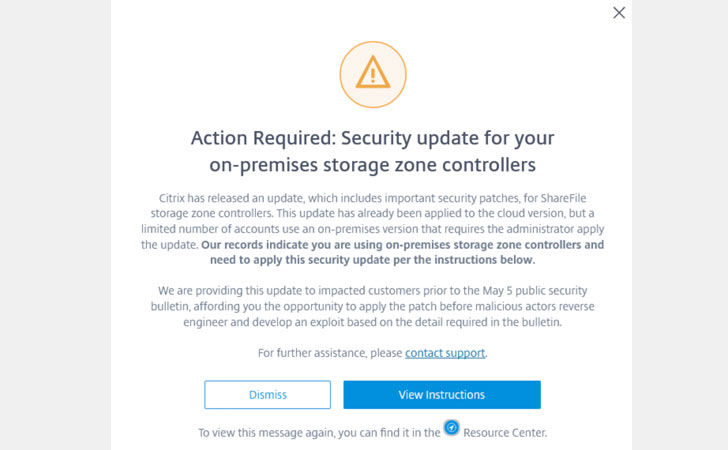

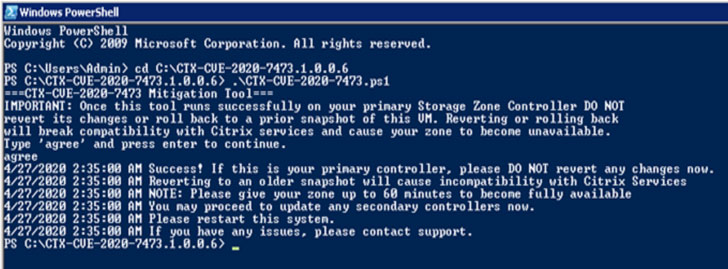

为修复该漏洞,Citrix单独发布了一个漏洞缓解工具。

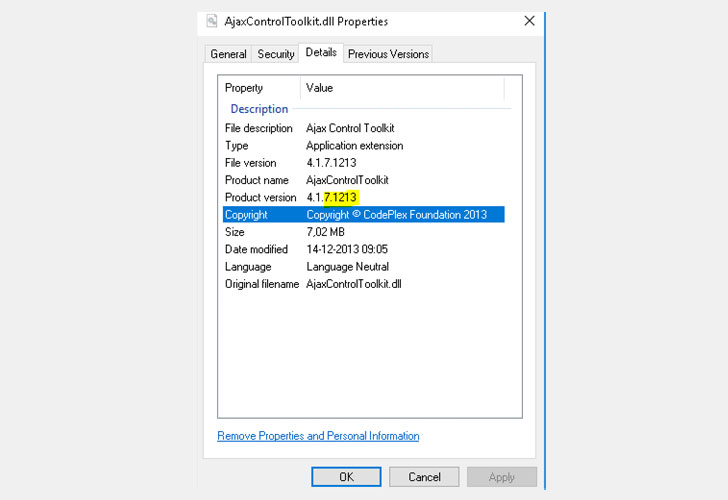

截至目前还没有关于这些漏洞的底层技术分析,但是根据补丁,研究人员分析认为至少有一个漏洞可能位于Citrix Sharefile使用的老版本ASP.net Toolkit中。

2015年发现的CVE-2015-4670漏洞就是一个AjaxControlToolkit的目录遍历和远程代码执行漏洞,影响对应的ShareFile软件版本。

为了确定当前Citrix ShareFile实现是否受到影响,可以访问下面的URL,如果页面返回为空,就说明受到该漏洞的影响,如果返回的是404错误,就说明不受该漏洞的影响或已经被修复了。链接为:

https://yoursharefileserver.companyname.com/UploadTest.aspx

研究人员称,Citrix发布的漏洞缓解工具会对web.config 文件进行修改,也会从受影响的服务器上删除UploadTest.aspx 和 XmlFeed.aspx。

此外,ShareFile 存储区域控制器的云端版本也受到这些漏洞的影响,但是Citrix已经发布了补丁,且无需用户进行任何操作。

发表评论

提供云计算服务

提供云计算服务