大疆无人机漏洞致飞行日志、照片、视频非授权访问

导语:大疆无人机漏洞致用户帐户和信息通过厂商基础设施被非授权访问,泄漏的信息包括设备飞行日志、视频、图像,实时视频流和麦克风音频流,以及飞行地图。

大疆无人机漏洞致用户帐户和信息通过厂商基础设施被非授权访问,泄漏的信息包括设备飞行日志、视频、图像,实时视频流和麦克风音频流,以及飞行地图。

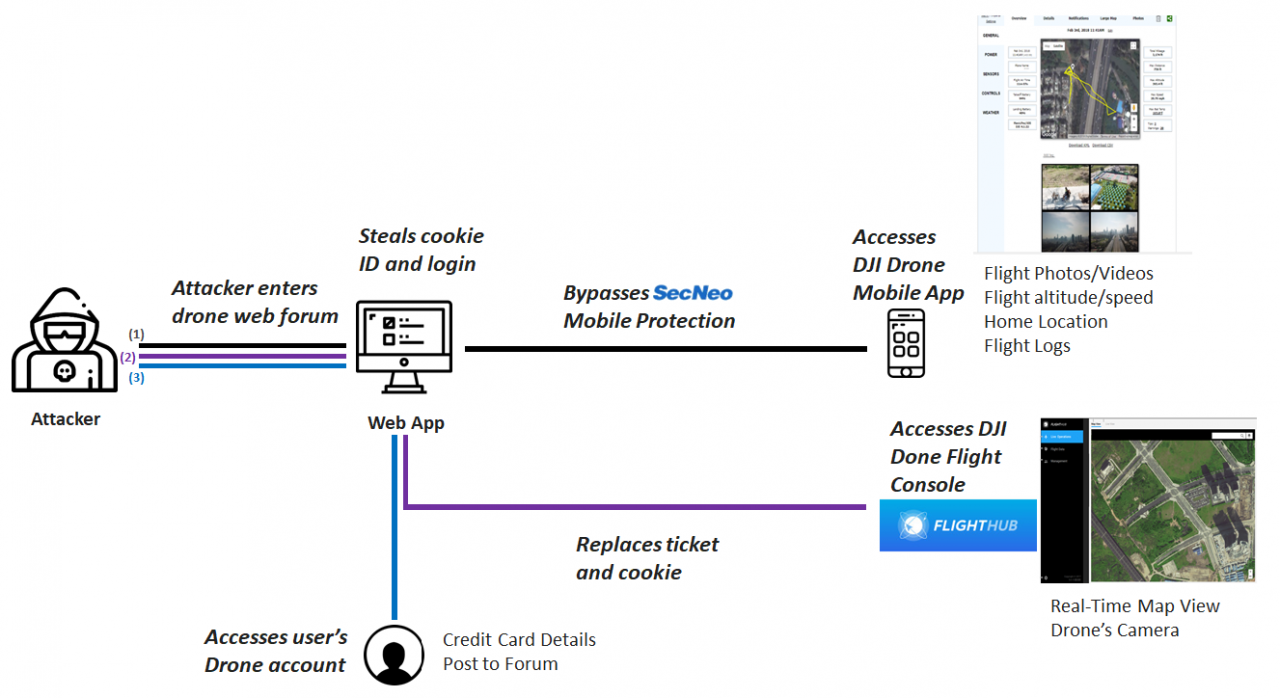

研究人员共发现DJI论坛使用的DJI身份识别过程的三个漏洞,分别是XSS,secure cookie bug和Certificate Pinning漏洞。黑客组合这三个漏洞就可以在DJI论坛发布含有恶意植入链接的帖子,并传播恶意payload。

研究人员发现DJI提供给用户的登录web账户、在线论坛、Go和Go 4手机APP端,以及DJI FlightHub web app设计存在漏洞,可能导致用户数据被非授权访问。

Check Point安全研究人员Dikla Barda和Roman Zaikin发现DJI识别和访问多个所属平台的cookie是一样的。攻击者窃取cookie后就可以劫持用户帐户并以合法用户处理。

很快,研究人员就发现可以通过DJI论坛发起XSS攻击获取用户和无人机数据的访问权限。攻击者只需要在DJI论坛发布一个简单的POST就可以触发XSS漏洞。

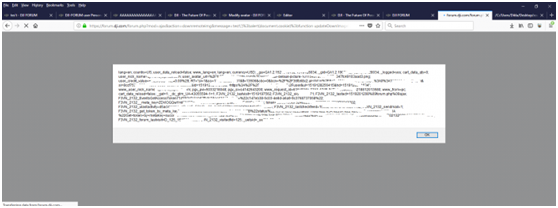

通过payload获取的用户cookie

攻击场景首先是一个含有恶意内容的链接,该链接中包含有JS注入。如果论坛用户点击该链接,JS就会抓取用户的DJI cookie和帐户token。然后攻击者可以从目标中导出secure cookie到外部域名。然后窃取的用户token可以被用于识别DJI帐户持有人的身份,攻击者就可以访问帐户持有人的云服务,访问保存的无人机图片、飞行计划和支付信息等。因为DJI论坛上有成千上万的用户,所以攻击者都不需要分享该链接,用户在转发消息时会自动转发该链接。

安全机制Certificate Pinning存在错误配置,攻击者可以利用该错误配置来在DJI手机APP环境中使用系统的认证token。这样攻击者不仅可以劫持用户帐户,还可以访问实时飞行图像和飞行数据。

Check Point研究人员称,今年3月份就将漏洞通报给了DJI,希望DJI可以在公布技术细节前获取解决该技术设施的安全问题。大疆在9月份对该漏洞进行了修复。大疆对该漏洞的评级为高风险,但表示几乎不可能发生。

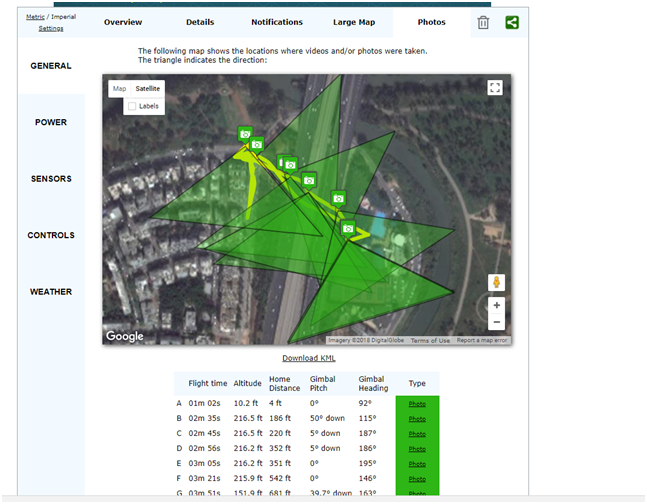

通过手机同步DJI云的飞行记录数据,攻击者还可以本地浏览飞行日志,查看地图和无人机拍摄的视频和照片。

FlightHub web app可以提供自动飞行日志同步,编队管理选项,以及实时视频流记录。

漏洞技术细节参见:https://research.checkpoint.com/dji-drone-vulnerability/

发表评论

.jpg)

提供云计算服务

提供云计算服务