黑客使用新的IceBreaker恶意软件攻击博彩公司

导语:黑客们近期一直在使用一种前所未见的IceBreaker(“破冰船”)后门攻击在线博彩公司。

黑客们近期一直在攻击在线博彩公司,他们使用了一种似乎前所未见的后门,研究人员将其命名为IceBreaker(“破冰船”)。

这种攻击方法依赖这种手段:威胁分子以面临问题的用户为幌子,欺骗客户服务工作人员打开他们发送的恶意截图。

这种攻击至少从2022年9月以来就出现了。其背后的组织依然身份不明,只有依稀模糊的线索指明其源头。

事件响应公司Security Joes的研究人员认为,IceBreaker后门是一个新的高级威胁团伙的杰作,他们使用了“一种非常特别的社会工程伎俩技术”。如果深入分析这种技术,有望更清楚地了解这伙人是谁。

Security Joes在分析了来自去年9月份发生的一起事件的数据后,抢在这伙黑客攻陷目标之前成功应对了另外三起攻击。

研究人员表示,他们能找到的关于IceBreaker威胁分子的唯一公开证据是去年10月份MalwareHunterTeam上的一条推文(https://twitter.com/malwrhunterteam/status/1576984214351724546)。

欺骗客户服务

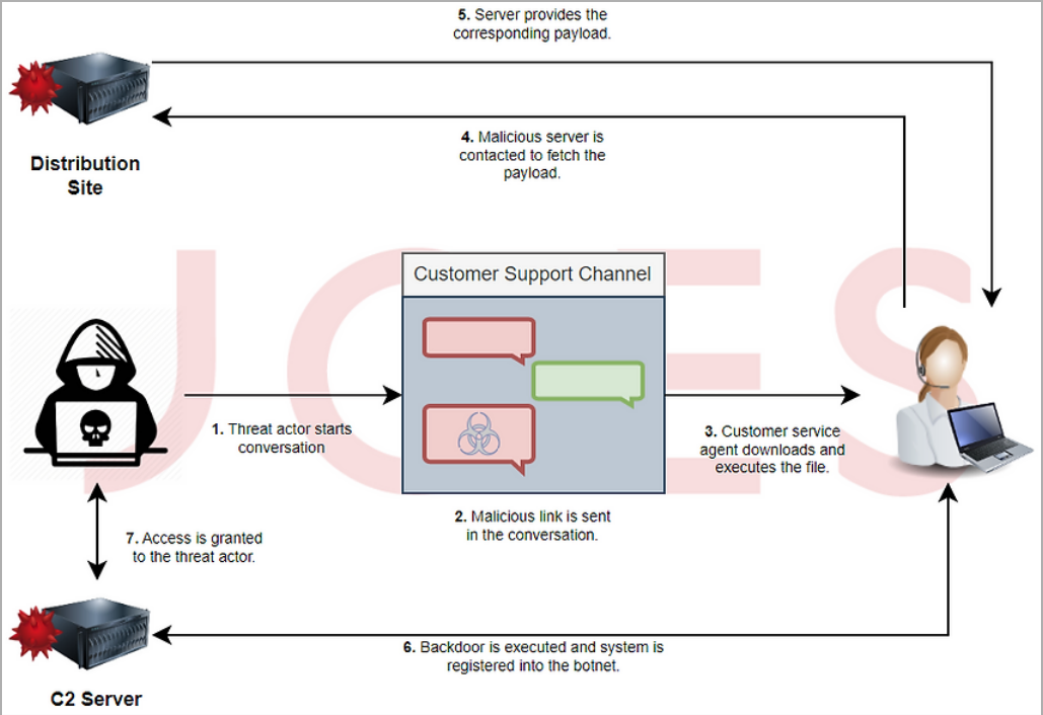

为了投放后门,威胁分子冒充是用户,声称登录或注册在线服务遇到了问题,于是联系目标公司的客户支持人员。

黑客说服支持工作人员下载一个图片,声称该图片可以更清楚地描述问题。研究人员表示,该图片通常托管在一个冒充合法服务的虚假网站上,不过他们还发现该图片来自Dropbox存储平台。

图1. IceBreaker的作案手法(图片来源:Security Joes)

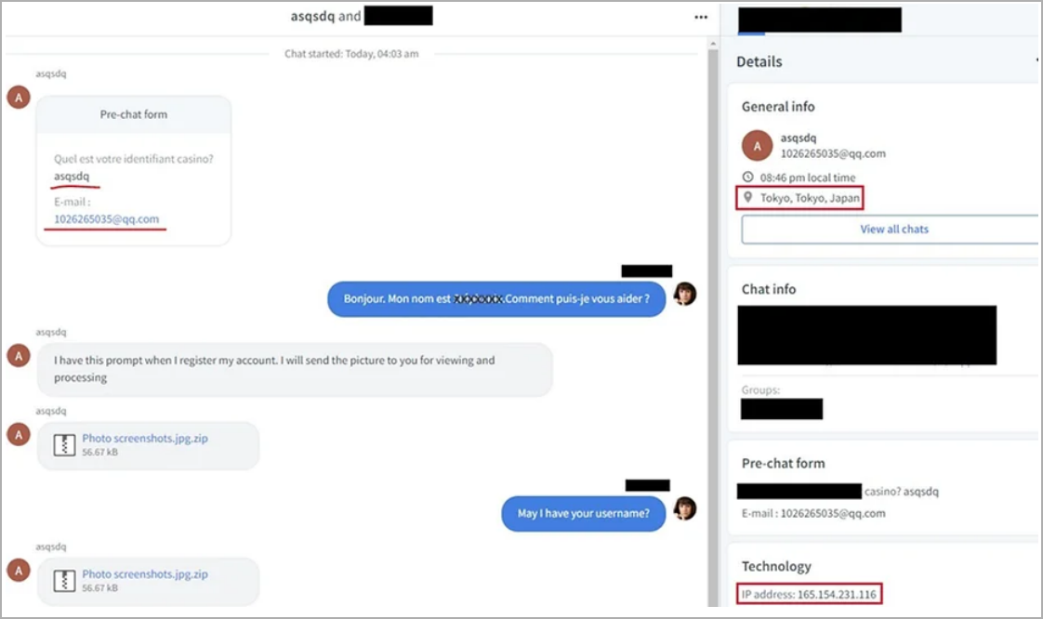

Security Joes表示,他们仔细分析了威胁分子与支持工作人员之间的对话,结果发现IceBreaker的母语不是英语,却故意要求与说西班牙语的工作人员交谈。然而研究人员发现,他们还说其他语言。

图2. IceBreaker使用法语与工作人员聊天(图片来源:Security Joes)

以这种方式投放的链接会导致一个含有恶意LNK文件的ZIP压缩包,该恶意文件获取IceBreaker后门,这其实是一个Visual Basic脚本,下载至少自2013年以来就一直处于活跃状态的Houdini远程访问木马(RAT)。

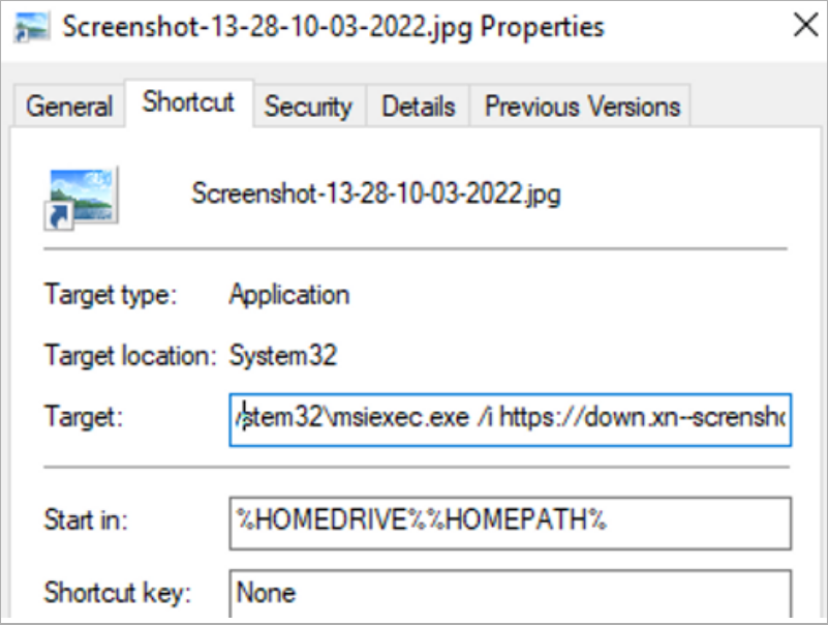

如下图所示,Windows快捷方式文件的图标已被更改,使其看起来没有什么害处。该快捷方式包含从攻击者的服务器下载MSI载荷的命令,在没有用户交互的情况下安装载荷,并在没有用户界面的情况下运行它。

图3. LNK文件(Screenshot.jpg)的属性(图片来源:Security Joes)

Security Joes的研究人员表示,下载的恶意软件是“一个高度复杂的编译过的JavaScript文件”:除了运行从攻击者的服务器获取的脚本外,该文件还可以发现运行中的进程,窃取密码、cookie和文件,并为攻击者打开代理隧道。

IceBreaker后门

恶意LNK是投放IceBreaker恶意软件的主要第一阶段载荷,而VBS文件被用作后备手段,以防客户支持人员无法运行快捷方式文件。

这个恶意快捷方式文件冒充是JPG图片,并相应地修改了其扩展名。它下载的MSI载荷在Virus Total在线扫描平台上的检测率非常低,在60次扫描中只有4次被检测出来。

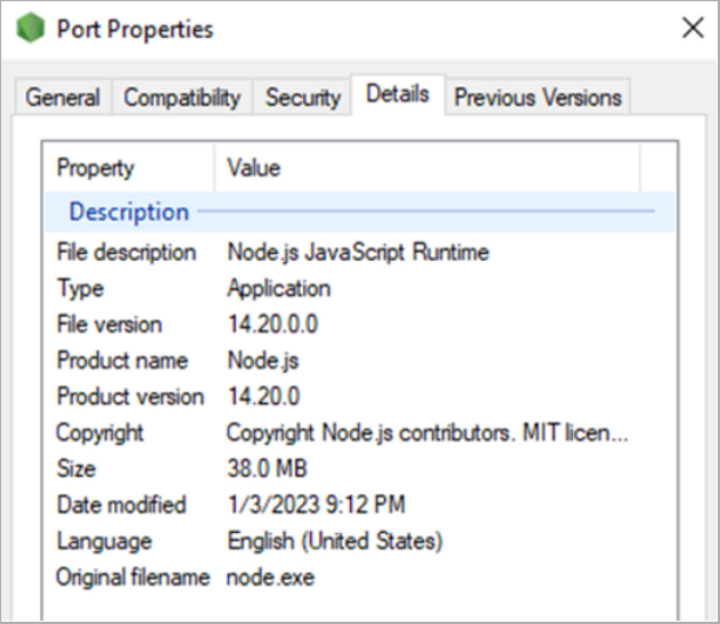

MSI包里面有一大堆的诱饵文件,以逃避基于特征码的检测工具和分析引擎。最后一层是提取到受害者临时文件夹中的CAB压缩包,负责投放“Port.exe”载荷。

Security Joes表示,这是一个C++ 64位可执行文件,有不同寻常的覆盖层,保留了附加到文件末尾的部分数据。分析人员认为,这是一种隐藏额外资源以免被安全产品发现的方法。

图4. Port.exe文件的属性(图片来源:Security Joes)

Security Joes在进一步分析后发现,该样本是一个前所未见的用Node.js编写的模块后门,为威胁分子提供了以下功能:

• 通过扩展恶意软件内置功能的插件进行定制。

• 发现进程。

• 从本地存储环境窃取密码和cookie,特别是谷歌Chrome。

• 启用Socks5反向代理服务器。

• 通过在Windows启动文件夹中创建一个新的LNK文件(WINN.lnk),实现持久性。

• 通过web套接字将文件泄露到远程服务器。

• 执行自定义VBS脚本。

• 获取屏幕截图。

• 生成远程shell会话。

如果被攻击的对象没有将客户支持服务外包给外部提供商,威胁分子就可以使用该后门窃取帐户凭据、在网络中横向移动,并扩大入侵范围。

目前关于IceBreaker组织的信息还不多,但Security Joes决定发布分析报告,并披露所有已获取的攻陷指标(IoC),以帮助防御者发现和应对这个威胁。

研究人员已经发布了一份技术报告(https://www.securityjoes.com/post/operation-ice-breaker-targets-the-gam-bl-ing-industry-right-before-it-s-biggest-gathering),描述了这伙威胁分子的作案手法及其后门的工作机理。YARA规则也已发布,以帮助组织检测恶意软件。

此外,Security Joes建议怀疑遭到了IceBreaker攻击的公司寻找在启动文件夹中创建的快捷方式文件,并检查未授权执行开源工具tsocks.exe的情形。

应密切关注msiexec.exe进程的创建(这也是一种攻陷指标),该进程接收URL作为参数,还应密切关注从临时文件夹启动的VBS脚本和LNK文件的执行。

发表评论

提供云计算服务

提供云计算服务