动态分享

-

前浪、后浪 一起迎接风口! BCS 2020向全球发起议题征集

在8月25日—27日召开的BCS 2020现场,入选议题将直接成为全球网络安全顶级专家、行业领袖、产业精英一起研讨、碰撞的话题。

-

狩猎故事 | 看德当局如何“花式实锤”俄军事情报机构GRU黑客对其联邦议院的网络攻击

当网络攻防对抗牵扯到国家级军队级黑客组织时,不言而喻,它的性质就已是国与国网络战的行列。

-

想靠偷获得先机?境外黑客“组团”攻击我国医疗行业

疫情之下,在新冠病毒改变现实社会和生活的同时,另一种来自网络世界的“病毒”也在暗中肆掠。

-

SecIN联合30+技术公众号送福利啦

五一小长假后,SecIN首次联合30+技术公众号,送出社区深度会员钥匙【激活码】。

-

帮AI体检看病一条龙服务 阿里发布新一代安全架构核心技术“AI安全诊断大师”

基于从源头打造安全免疫力的新一代安全架构理念,最近,阿里安全研究发布了一项核心技术“AI安全诊断大师”,可对AI模型全面体检,“看诊开方”,让AI模型出生就自带增强型免疫力,抵御安全威胁。

-

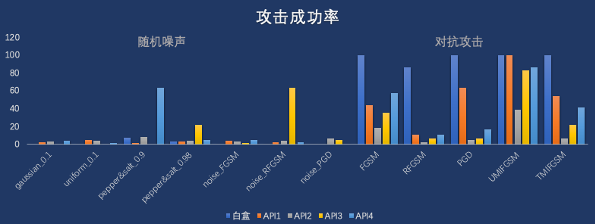

AI攻击技术和测试研究框架解锁新视野~用技术对抗技术

随着AI技术的发展,越来越多的AI技术应用进入了我们的生活。

-

国产SOAR产品HoneyGuide试用体验

惊艳——带你体验雾帜智能AI+SOAR产品HoneyGuide

-

2025年网络安全产业规模超2000亿,细分领域水涨船高

随着国家网络安全产业发展规划陆续出台,我国网络安全行业景气度继续高企。根据赛迪数据,我国网络安全行业市场规模2020年将达到749.2亿元,同比增长23.2%。

.jpg)