黑客滥用 QEMU 对企业进行网络攻击

导语:QEMU 是一个免费的模拟器和虚拟机管理程序,允许在计算机上以访客身份运行其他操作系统。

网络恶意分子被发现将开源虚拟机管理程序平台 QEMU 作为对企业进行网络攻击的隧道工具。

QEMU 是一个免费的模拟器和虚拟机管理程序,允许在计算机上以访客身份运行其他操作系统。

作为攻击的一部分,网络恶意分子使用 QEMU 创建虚拟网络接口和套接字类型网络设备来连接到远程服务器。这使得恶意分子能够创建从受害者系统到攻击者服务器的网络隧道,而对系统性能的影响可以忽略不计。

安全研究分析师发现了这一问题,并指出攻击者用来保持其隐蔽性的多种方法。

隐秘的网络隧道

黑客创建网络隧道,在他们与受感染的系统之间建立隐秘且安全的通信通道。通常,这些隧道会对网络流量进行加密,以帮助绕过防火墙、入侵检测系统和其他安全措施。

安全研究机构表示,在过去三年调查的案例中,有 10% 的黑客使用了 FRP 和 ngrok 实用程序来创建隧道。攻击中使用的其他隧道工具包括 CloudFlare 隧道、Stowaway、ligolo、3proxy、dog-tunnel、chisel、gs-netcat、plink、iox 和 nps。由于它们经常被网络犯罪分子滥用,致使防御者和监控工具对这些持怀疑态度。

在涉及 QEMU 中,攻击者利用一种不太传统的工具来创建网络隧道,这种工具不太可能发出任何警报,即使这意味着放弃流量加密。

此外,QEMU 还提供有独特的功能,例如模拟各种硬件和虚拟网络、允许恶意活动与良性虚拟化流量混合,以及通过战略性设置 VM 枢轴点来桥接分段网络部分。

轻如羽毛的后门

在发现的攻击中,黑客利用“Angry IP Scanner”进行网络扫描,利用“mimikatz”进行凭证盗窃,并使用 QEMU 创建复杂的网络隧道设置,以促进隐蔽的通信通道。

攻击者试图尽可能减少足迹,只为他们创建的虚拟机分配 1MB RAM,从而大大降低了通过资源消耗被检测到的机会。

不使用 LiveCD 或磁盘映像启动的 VM 的配置包括以下参数:

·-netdev user,id=lan,restrict=off:在用户模式下配置名为“lan”的网络后端,允许通过主机的网络堆栈进行不受限制的网络访问。

·-netdev socket,id=sock,connect=

·-netdev hubport,id=port-lan,hubid=0,netdev=lan/sock:将网络设备(lan 或 sock)链接到虚拟集线器 hubid=0,促进不同后端之间的网络连接。

·-ngraphic:在没有图形界面的情况下运行 QEMU,仅选择命令行交互,从而减少其可见性和资源占用。

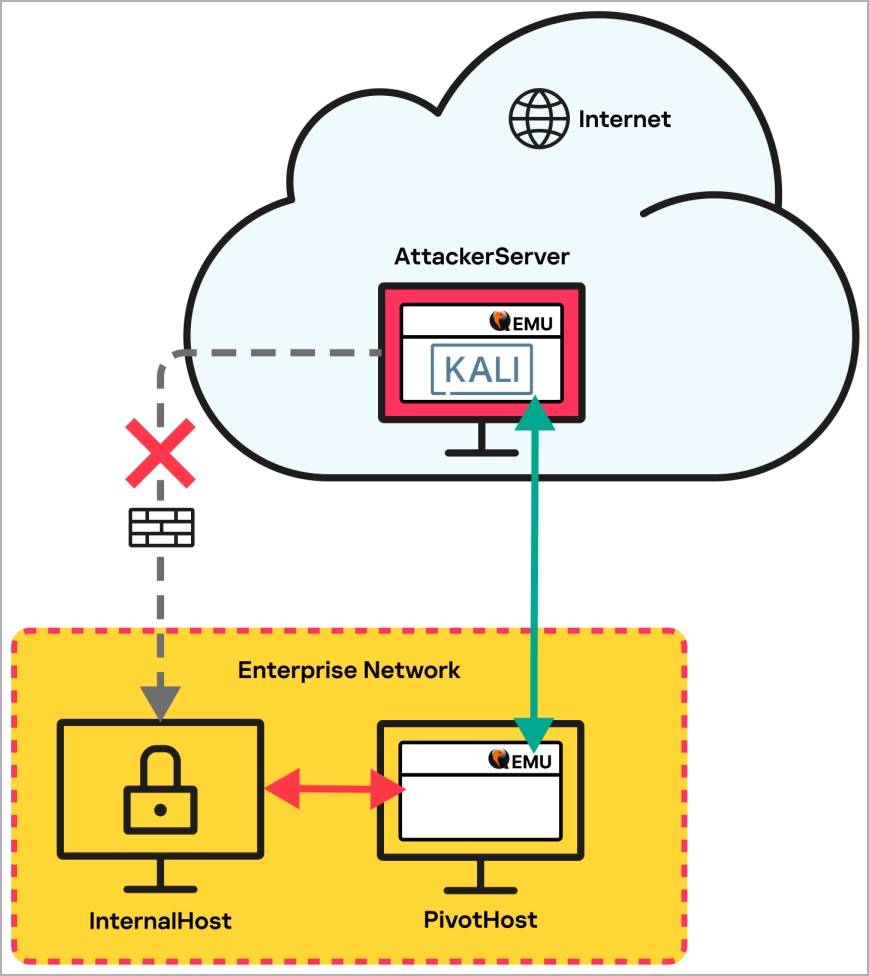

安全研究机构进行了模拟测试来复制攻击者对 QEMU 的具体使用,得出的结论如下图所示:

流量路由图

使用 QEMU 时攻击者建立了一条网络隧道,从无法访问互联网的目标内部主机到能够访问互联网的枢轴主机,后者又连接到攻击者在云上运行 Kali Linux VM 的服务器。

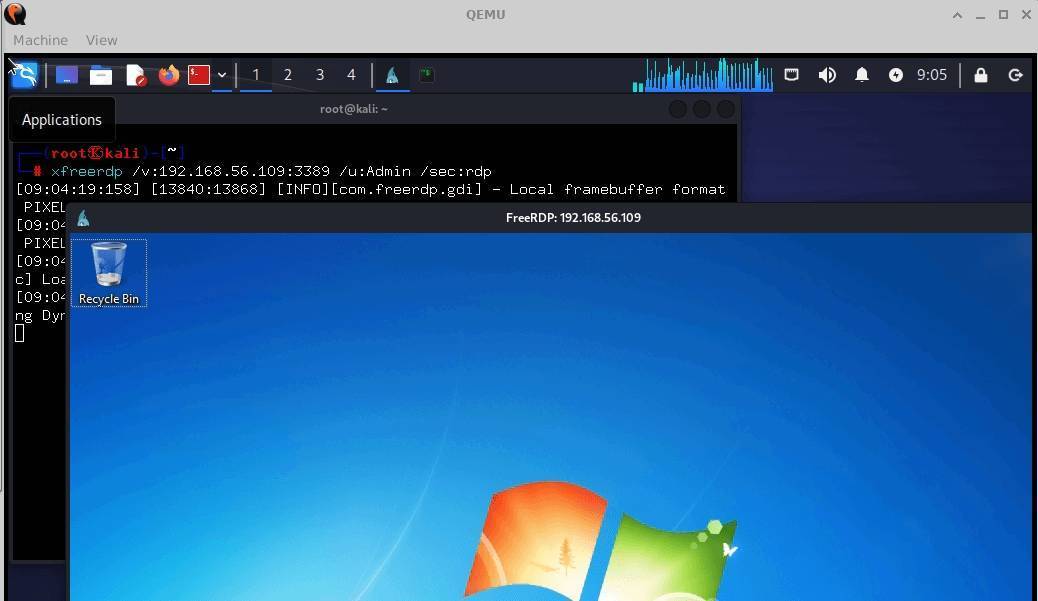

建立与内部主机的 RDP 连接

QEMU 虚拟机无缝链接和桥接分段网络组件的能力是绕过安全措施的关键,也可用于进一步横向破坏。企业应该采用多级保护来检测此类合法工具的使用,包括 24/7 网络监控。

安全研究机构总结道:这进一步支持了多级保护的概念,其中包括可靠的端点保护以及有针对性的攻击(包括人为攻击)专门解决方案。

发表评论

提供云计算服务

提供云计算服务