谨防垃圾邮件,小心感染Emotet银行木马

导语:近日,深信服安全团队检测到Emotet银行木马针对国内企业的攻击活动呈活跃趋势。

家族背景

Emotet银行木马是于2014年首次发现的银行木马,惯用手法是通过垃圾邮件传播恶意脚本、恶意链接或恶意宏文档,当用户点击后会自动下载执行Emotet的恶意程序,窃取受害主机信息发送到C&C服务器,并从服务器接收加密功能模块。

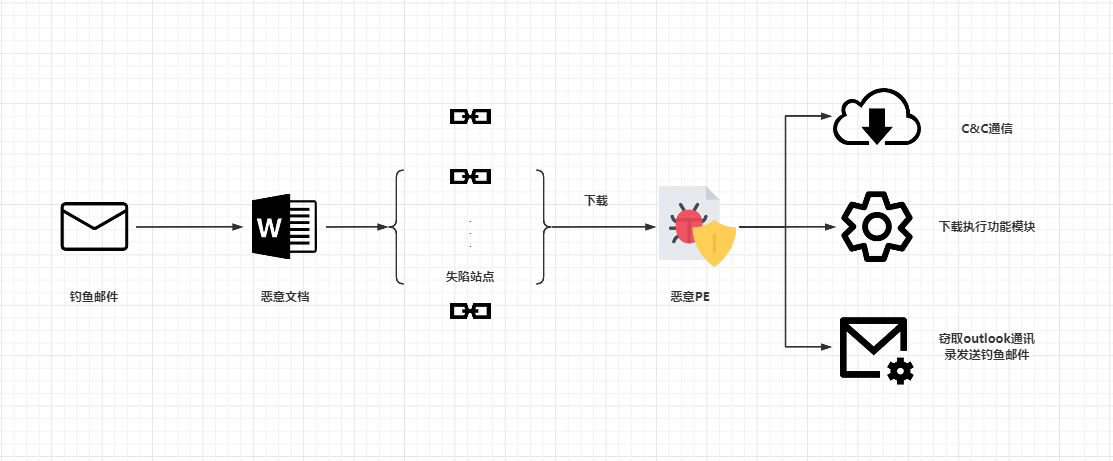

近日,深信服安全团队检测到Emotet银行木马针对国内企业的攻击活动呈活跃趋势,会窃取受害主机上的outlook信息,再伪装钓鱼邮件不定时发送到受害者通讯录;Emotet使用失陷站点作为恶意PE的下载链接,下载执行后恶意PE又连接到指定的C&C地址。

Emotet的攻击流程中,多使用了灵活的载荷进行传播,例如高度混淆的宏代码、频繁更新的失陷站点和C&C地址、通信内容均经过加密等,使得分析和追踪检测的难度增大。

攻击流程

恶意功能分析

钓鱼邮件及文档

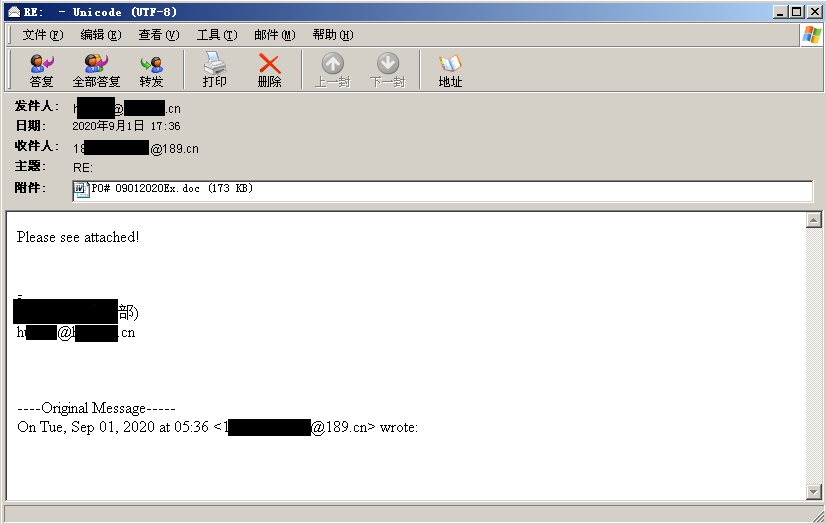

Emotet所使用的钓鱼邮件通常伪装为行业相关的回复邮件,或直接转发受害者的邮件内容:

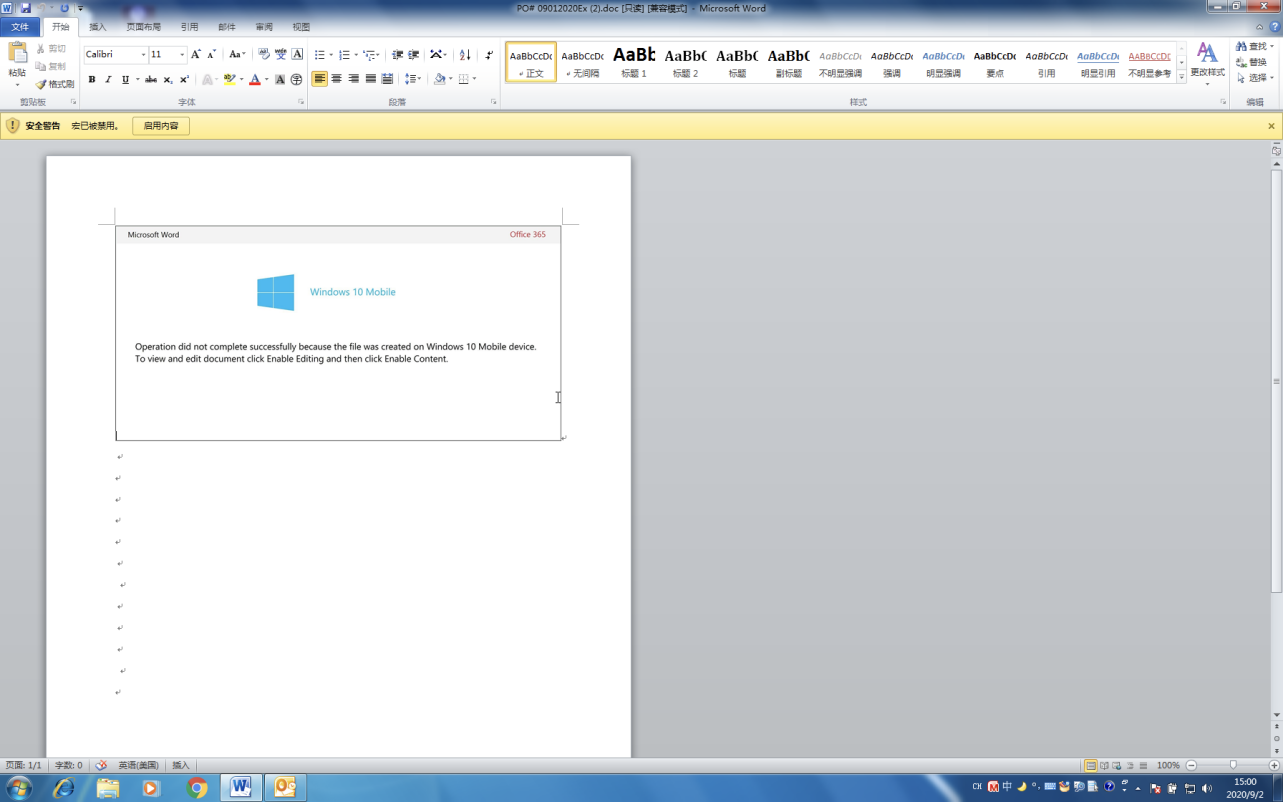

邮件中附带一个doc文档,是包含恶意宏代码的病毒文档,没有实质内容,只提醒用户点击“启用宏”按钮,一旦启用,便自动执行恶意宏代码,下载执行Emotet的恶意EXE文件:

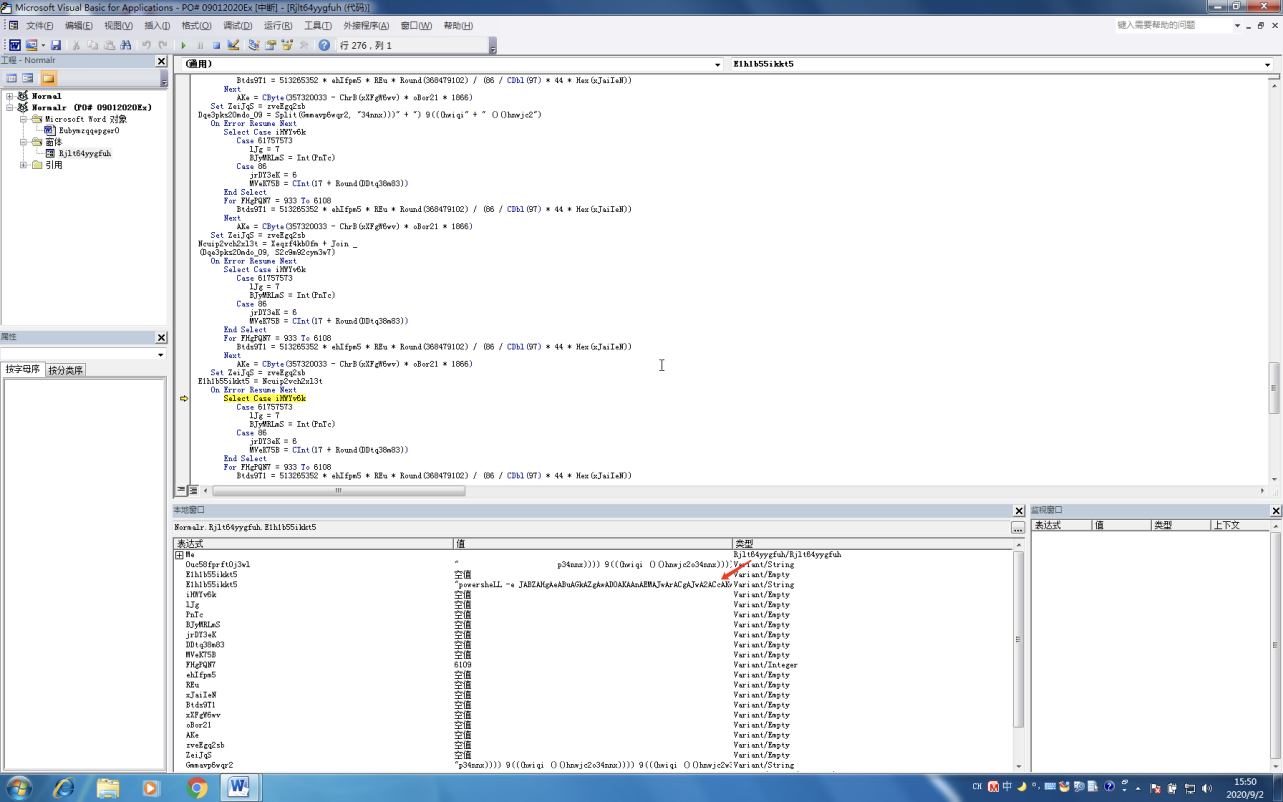

宏代码通常做过混淆,调试提取变量,可以发现执行了一段base64编码的powershell命令:

解码反混淆后得到URL列表,是失陷站点用于恶意PE文件的下载的链接,链接失活很快,会不断更新,使得威胁情报拦截较为困难:

http://vidriodecoracion.com/wp-admin/MIH/

http://vanbrast.com/bleech/fR/

http://varivoda.com/cgi-bin/897/

http://wakan-tanka.org/Kleinteile/E/

https://www.webhost4christ.org/LAMB/D/

http://white-on-rice.com/Logos/U/

http://zahnarzt-flensburg.com/cgi-bin/L8/

恶意EXE文件

1、样本母体采用白文件嵌入的方式,利用不同的正常MFC程序插入恶意payload,增加检测难度,通过CreateDialogIndirectParam函数创建一个无模式对话框,将恶意功能函数设置为对话框过程进行调用:

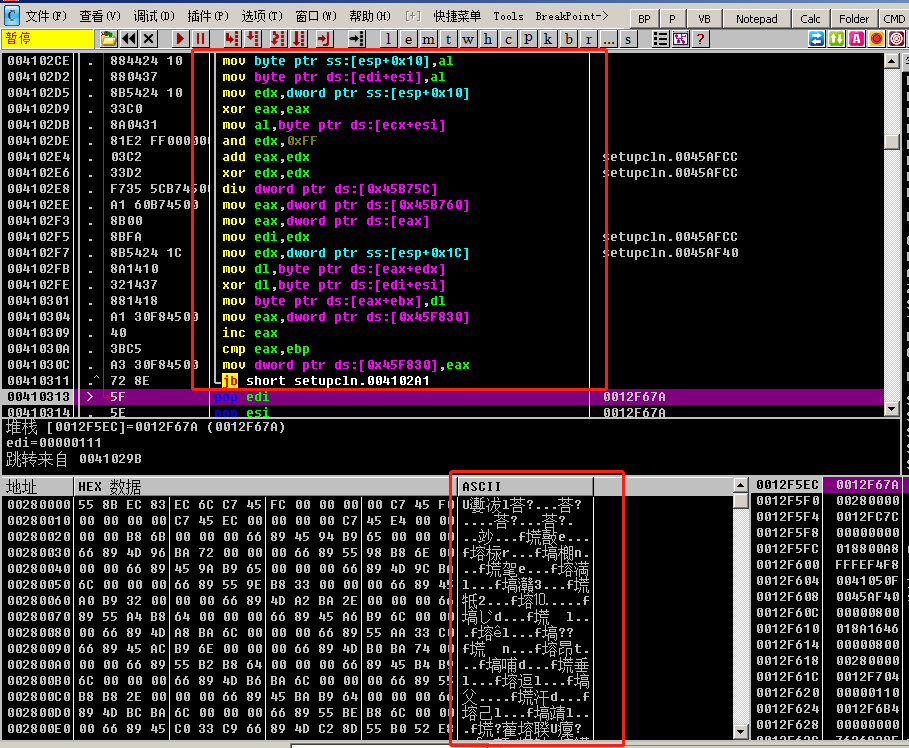

2、样本执行采用多层payload解密,申请内存空间后从自身读取资源进行解密,最后跳转执行:

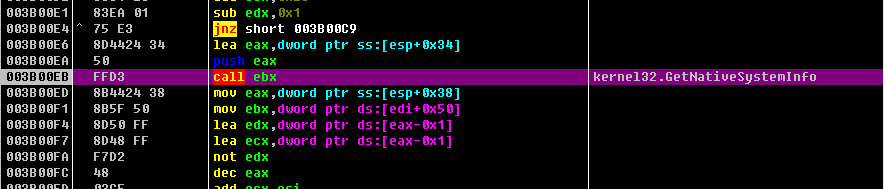

3、进行检测自身文件属性、判断操作系统位数等前置操作,为后续执行作铺垫:

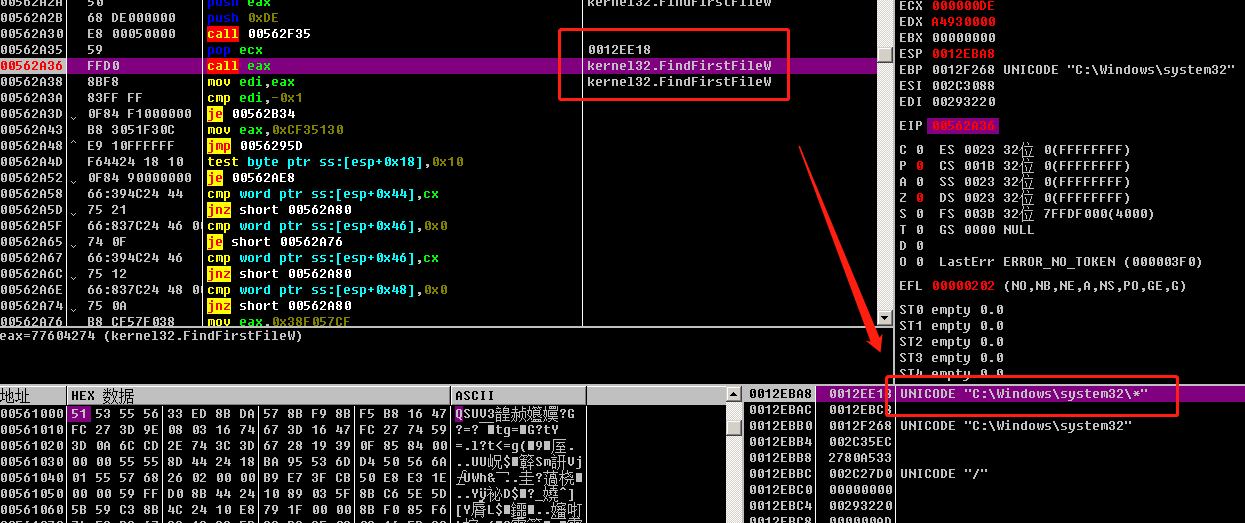

4、遍历system32目录是否有复制母体:

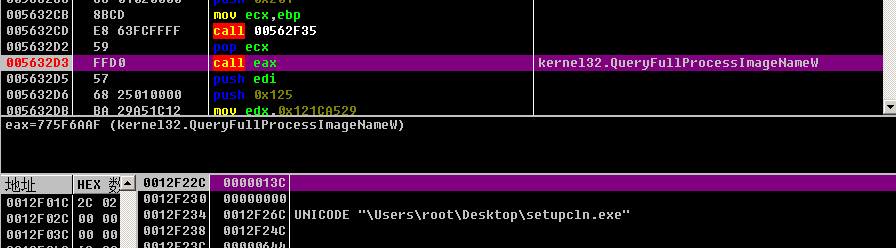

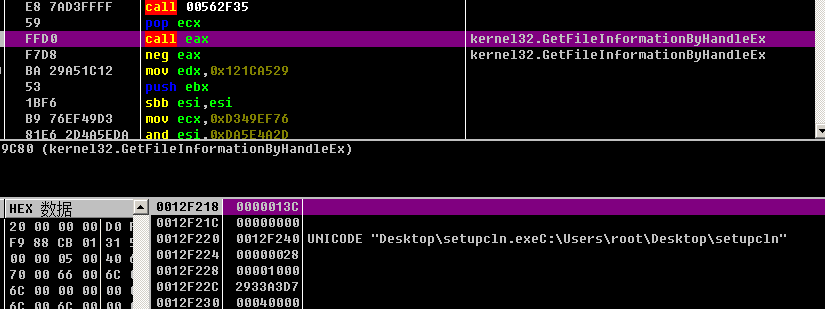

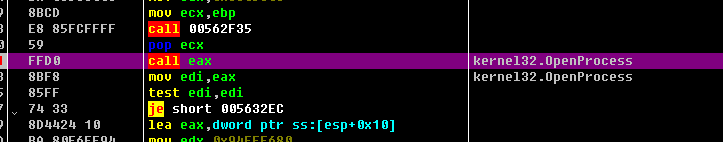

5、遍历进程找到当前进程,通过API获取进程映像文件路径:

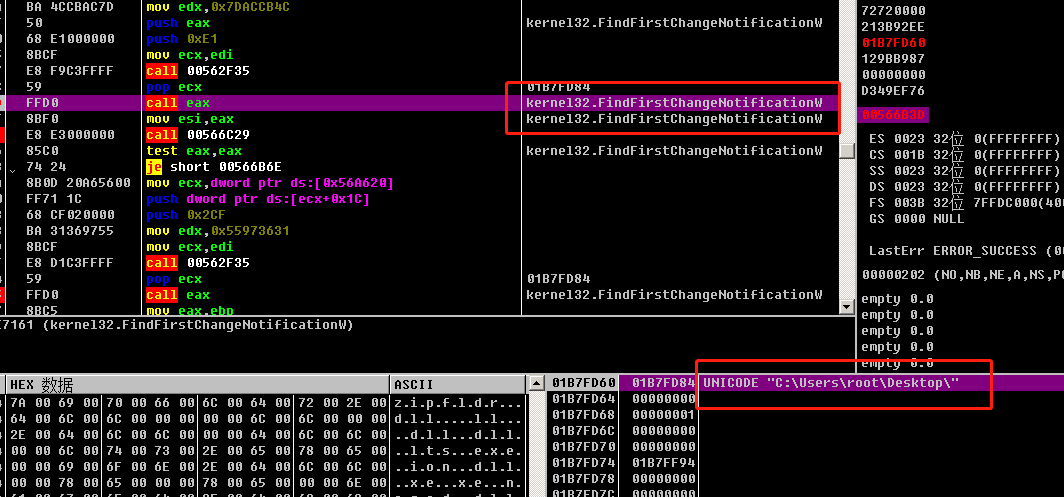

6、创建线程,监控母体文件所在路径的变化,此处设置参数表示“监视该目录的名称改变”:

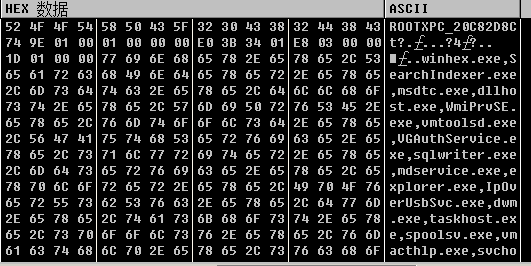

7、采集主机信息,具体包括主机用户名、磁盘卷序列号、系统版本、系统位数、当前运行的进程列表等信息:

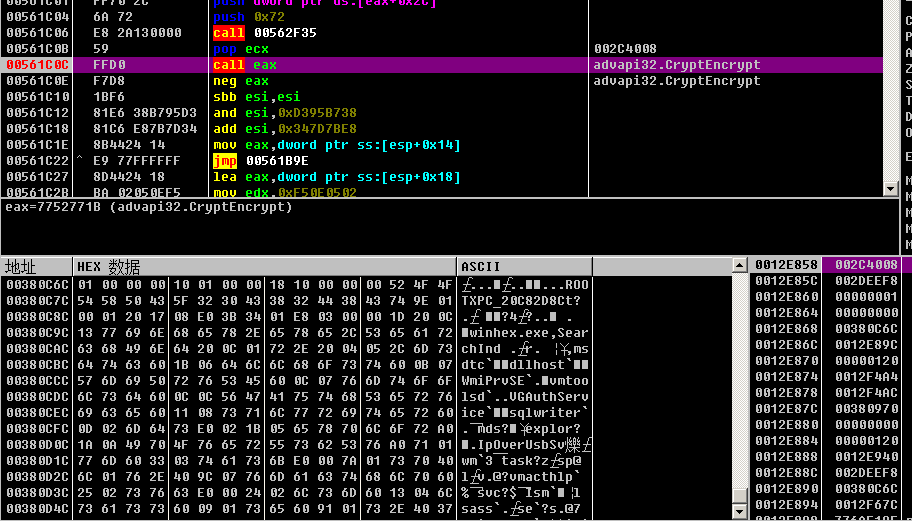

8、对获取的信息进行加密处理:

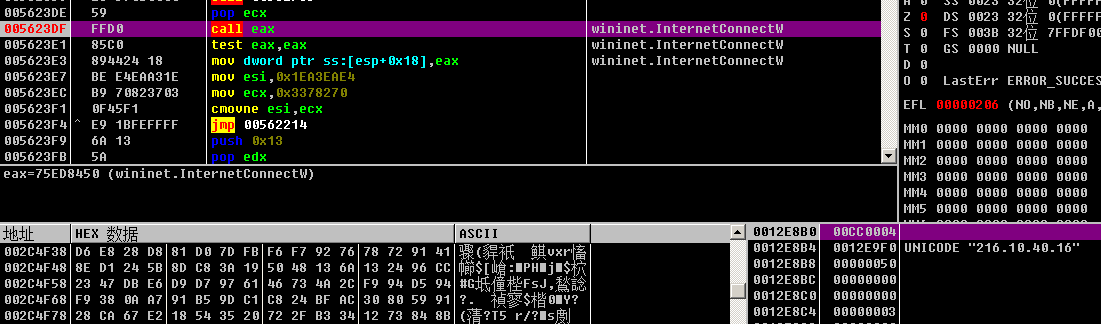

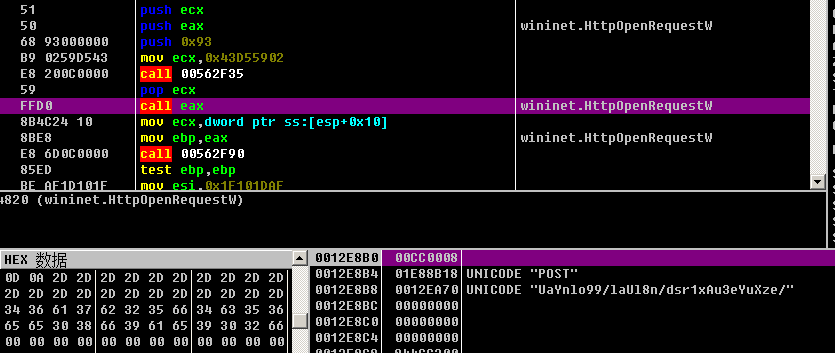

9、连接C&C服务器的地址,发送加密的主机信息

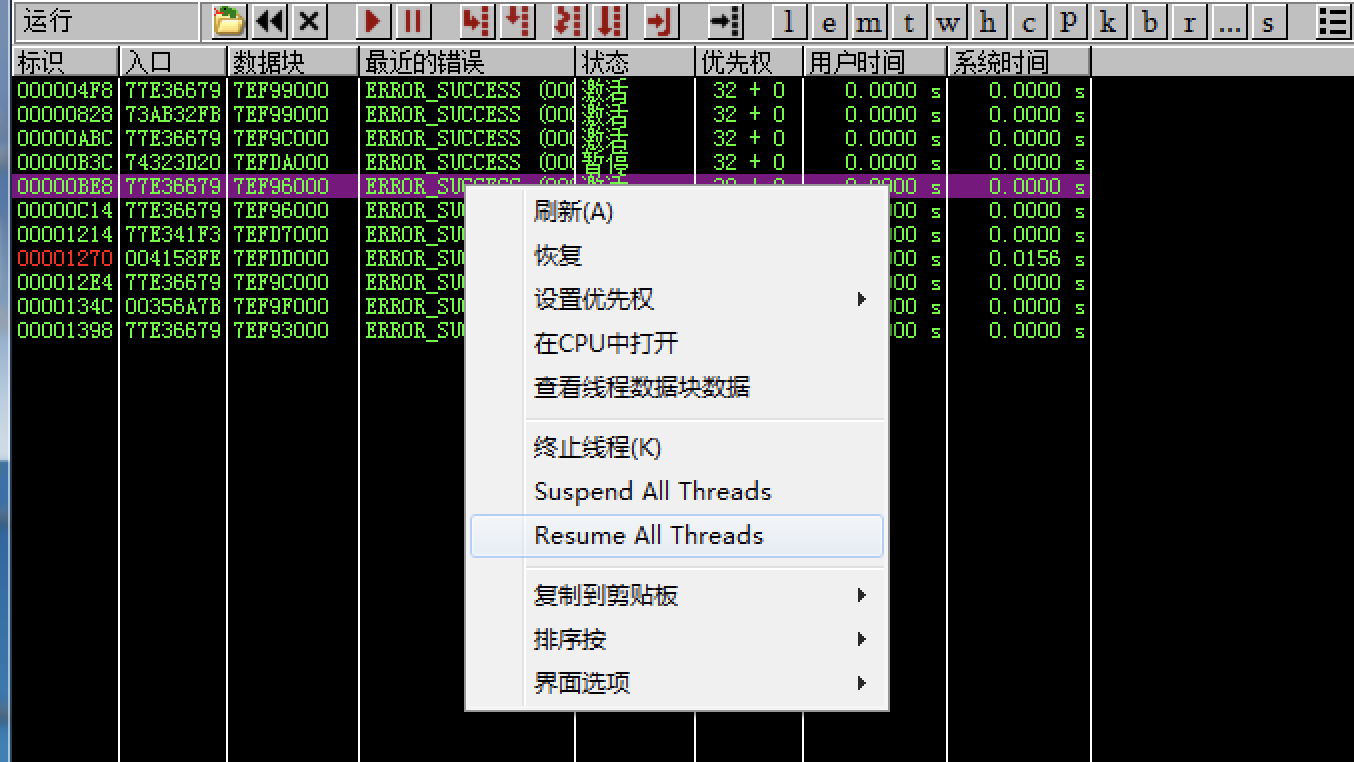

10、启用多线程,每个线程都访问不同的C&C服务器IP地址:

提取出来的C&C地址有:

216.10.40.16

91.121.54.71

209.236.123.42

77.55.211.77

85.105.140.135

138.97.60.141

217.13.106.14

190.2.31.172

50.121.220.50

111.67.12.221

177.73.0.98

加固建议

1. 避免打开来历不明的邮件、链接和网址附件等,收到可疑邮件时注意对比发件方邮箱地址是否属实;

2. 尽量不要在非官方渠道下载非正版的应用软件,发现文件类型与图标不相符时应先使用安全软件对文件进行查杀;

3. 不随意开启文档文件的宏功能。

发表评论

提供云计算服务

提供云计算服务