万豪国际泄露事件后续——简单调查分析与建议

导语:本文是万豪国际泄露事件的后续篇,主要是介绍的是简单的调查分析与建议。

0x00、事件描述

事情发生的太突然,美国媒体也毫不留情的报道,说到严重性,yahoo泄露的30亿用户数据,也就是黑客拿来撞撞库而已,电子邮件诈骗(成功概率比较低)。这次公告的泄密内容包含:姓名、邮寄地址、手机号(诈骗)、email、护照号(伪造)、SPG俱乐部账号、出生日期、到达和离去的时间(查出轨)、支付卡信息、cvv号(请注意国外信用卡都是没有密码的,知道cvv通过伪造卡就可以直接刷的)。这全球5亿账号价值很高。还有一点,公告当中还强调支付卡号、cvv是用AES-128做的加密、需要两项密钥才能打开,但是他没有提及流动的数据如何加密的。

就像漏洞一样,我们已经把这次数据泄露安全事件定级为最高等级。所以我们有必要分析一下,数据是如何被泄密以及针对ToB企业如何防范泄密。

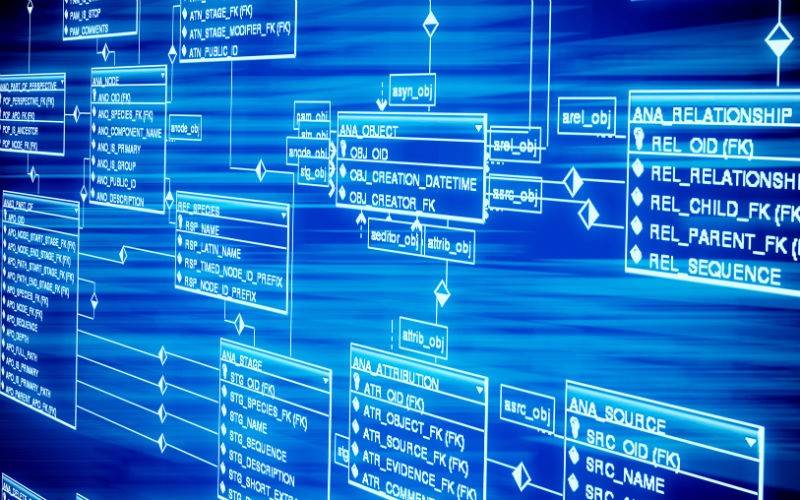

0x01、IT基础架构调查

由于目前还没有更多的技术细节曝光,我们先假定由外部黑客入侵导致数据泄露的场景做应急响应分析。在做具体安全事件调查之前,我们要先了解一下万豪的IT基础架构。通过简单的测试和vmware官网宣传资料(万豪客户案例),我们了解到了以下信息:

网络与安全

1、Akamai至少使用了以下产品

· CDN

· DDoS Protection

· CloudWAF (主站输入xss简单测试,被拦截)

IT基础架构

1、私有云-VMWare

· VMware NSX 简化私有云网络管理,实现更高级别的安全性(估计开了分布式防火墙、安全组、ACL等安全措施)

· VMware Horizon Air 虚拟桌面和应用程序

· VMware AirWatch EMM管理套件,主要是针对万豪手机App做加速安全管理等。

· VMware Cloud Foundation / VMware vSphere Hypervisor IaaS虚拟化管理

2、公有云-IBM softlayer

· Infrastructure-as-a-Service,提供弹性伸缩的计算、网路等资源调度。

· 托管DevOps服务,软件开发上线在公有云上

· Big Insights IBM分析软件

3、混合云管理

· 通过VPN、或者CASB(Cloud Access Security Brokers)等登陆管理。

软件架构

· PMS酒店管理系统:opera

· CRS:中央预订系统,自己开发

· 办公电脑杀毒软件SEP(Symantec)

数据安全

· KMS

· HSM(根据公告描述,应该使用了硬件加密机或者软件加密系统)

· 数

· 据库审计(发现异常告警)

整体架构图

0x02、如何防范数据泄露?

通过上面的分析大家基本上了解万豪的IT基础架构、防入侵架构和基本的数据安全。但是为什么还被入侵呢?

我们有了DLP、KMS/HSM、数据库审计,怎么到头来数据还是被入侵泄露呢?个人理解原因有以下几个方面:

1、公司没对信息安全建设特别是数据安全重视程度,提升到应有的高度,因为数据泄露会影响公司的公信力,股票会大跌。

2、做信息安全切记不是为了过合规而做合规,PCI-DSS确实要求存储的金融数据(信用卡)要加密。(注意:静态加密)

3、入侵检测没有专业的公司或者有专业的软件(态势感知系统-数据安全部分)处理。酒店行业目前还没看到有什么专家改变行业的安全现状。

从现有的资料分析,我们发现一个严重的问题,落盘的数据,静态加密已经做的很好了。但是大家有没有考虑过业务系统在数据处理的时候是要解密敏感数据,所以数据在流动的过程中,很有可能被黑客窃取。

我们防御的整体思路如下:

1、寻找敏感数据

· 自定义,由用户的业务人员对数据进行分级

· 利用AI技术对现有数据扫描做分类,最简单分为涉密、不涉密两类

2、数据访问关联到人

· 任何一个可以接触到敏感数据的人都要监控起来

· 对全网做30天的数据访问做风险评估,看看数据是如何使用,并且数字化。

3、做好业务API调用审计

· 不仅仅是只在数据库审计那边做API调用审计,针对所有API做审查,因为这些接口很有可能是流动者解密后的敏感数据

4、数据安全态势感知

· 对所有基础安全数据做关联分析,包括黑客入侵检测设备告警:HIDS、NIDS、EDR、NTA、威胁情报、沙箱等,数据安全相关的告警:KMS API调用、数据库审计日志、业务系统API调用日志,以及在数据基础建设和做的机器学习分析告警结果,都要综合关联才有可能发现黑客入侵并且盗用敏感数据的蛛丝马迹。

如何很不幸,你在暗网看到了自己的数据被销售,那需要做的就是及时快速的分析,做到GDPR要求的72小时数据泄露披露。把损失降到最小。

发表评论

提供云计算服务

提供云计算服务