端点安全的下一步 | 远程浏览器隔离(下)

导语:在本文中,我们将讨论 RBI 如何保护互联网用户免受网络攻击、RBI 解决方案的类型、必备功能以及开发过程中要考虑的挑战。

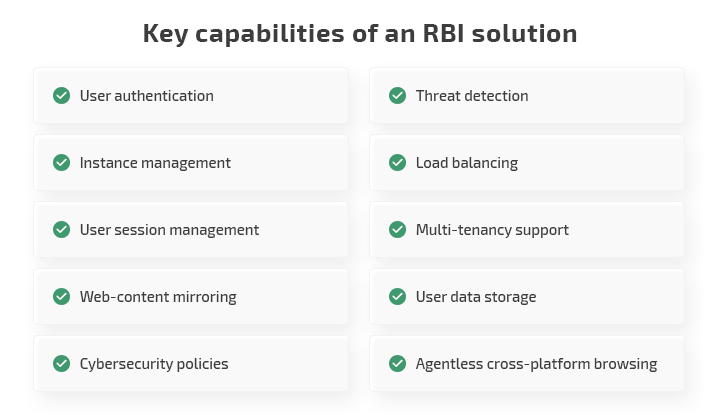

RBI 解决方案的关键功能

无论隔离类型如何,RBI 解决方案都需要一组特定的功能来确保安全的 Internet 浏览。RBI 解决方案有八个基本组件,可确保远程浏览器隔离和安全:

RBI 解决方案的关键功能

· 用户认证。在创建隔离的浏览器实例之前,RBI 解决方案需要对连接到它的用户进行身份验证。之后,该解决方案会加载用户的配置文件权限、设置和首选项。某些解决方案会缓存身份验证数据,因此用户无需在每次连接时都提供凭据。

· 实例管理。当用户发起会话时,RBI 解决方案会创建一个独立的实例来运行浏览器并将用户连接到它。根据 RBI 架构,此实例可能是虚拟机、容器、沙箱或其他东西。当 RBI 解决方案检测到威胁时,实例会尝试消除它。如果实例已被破坏,RBI 将其关闭并启动一个新实例,并在会话期间打开所有选项卡。当用户结束会话时,RBI 解决方案将关闭相应的实例。

· 用户会话管理。在会话期间,RBI 系统处理用户请求并将它们传递给实例,收集会话数据(持续时间、打开的 URL、浏览器缓存),并在会话终止后保存数据。

· 网页内容镜像。RBI 系统的核心功能是将浏览器数据从远程浏览器流式传输到用户的本地端点。RBI 系统需要处理用户事件(击键、滚动、鼠标点击等),将它们与相应的网页元素匹配,检测打开的标签页的变化,并以视频或经过消毒的网页的形式发送给用户。 此外,远程浏览器必须支持浏览功能、插件和 SaaS 应用程序。

· 网络安全政策。这些策略允许组织的安全人员将受信任的 Web 应用程序和可在本地设备上呈现的内容类型列入白名单。安全人员还可以指定可以访问特定类型的 Web 内容或 URL 的用户。此类策略可帮助安全人员有效地管理 RBI 和本地网络资源。

· 威胁检测。在会话期间,RBI 解决方案对每个实例应用零信任方法并监控它是否存在可能的威胁和可疑活动。当 RBI 解决方案检测到威胁时,它会清理 Web 内容并将清理后的内容发送到用户端点。

· 负载均衡。持续的内容镜像给用户的带宽和远程实例带来了沉重的负担。RBI 解决方案必须通过压缩发送到用户设备的数据来平衡这些组件的负载,如果原始实例过载(例如,如果用户打开太多选项卡)创建额外的实例,并降低视频和音频内容的质量。此功能有助于优化 RBI 性能和用户体验。

· 多租户支持。多租户允许 RBI 解决方案确保全球用户的高可用性,改进负载和带宽管理,并提高扩展能力。

· 用户数据存储。如果用户在远程会话期间下载文件,RBI 解决方案需要扫描它们以查找可能的威胁并在将它们发送到用户端点之前对其进行消毒。RBI 解决方案还应存储有关上传、查看的文档、会话缓存和用户设置的数据。此外,它还必须提供下载文件的远程查看。

· 无代理跨平台浏览。为了尽量减少安全威胁的数量,最好开发无代理 RBI 软件。该软件需要支持所有流行的操作系统(PC 和移动平台)和浏览器,以确保最佳的用户体验。

上面列出的一组功能允许 RBI 解决方案确保舒适和安全的浏览,并且对于处理高度敏感数据的公司特别有用。然而,这并不是一个完美的解决方案。让我们来看看 RBI 的主要挑战以及克服这些挑战的方法。

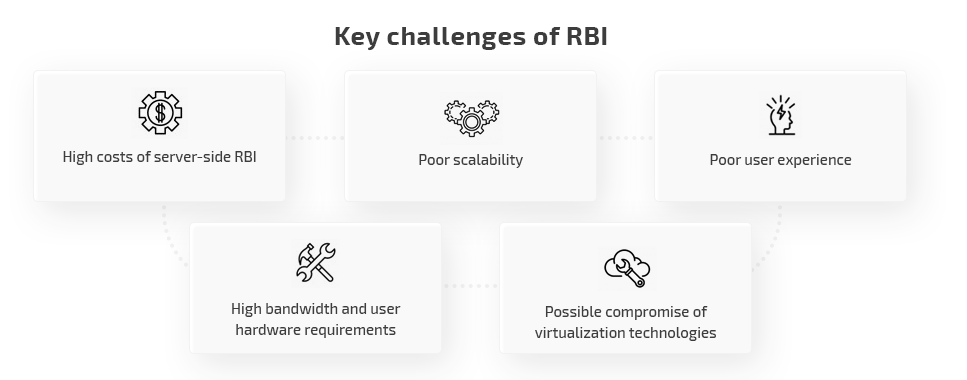

克服 RBI 实施的挑战

RBI 技术有几个您需要考虑的限制:

RBI 的主要挑战

· 服务器端管理成本高。真正的远程隔离需要支持数千个虚拟环境的远程服务器,并且可以在重负载下表现良好。构建和支持这样的基础设施是昂贵的,特别是如果 RBI 是基于虚拟化技术的。容器化大大降低了 RBI 解决方案的维护成本,因为运行容器比运行虚拟机所需的资源更少。

· 可扩展性差。RBI 解决方案拥有的用户越多,管理和编排所有远程会话就越困难。可扩展性问题是由 RBI 开发中使用的虚拟化技术的集中式架构以及构建远程服务器对硬件的日益增长的需求造成的。部分地,可以通过在 RBI 开发期间选择分散式架构来克服这种限制。

· 糟糕的用户体验 (UX)。像素推送和 DOM 重建技术都会影响用户体验。

- 通过像素推送,用户可能会遇到延迟,因为流式视频和音频内容可能会滞后。此外,用户端点上显示的视频可能会模糊,因为 Web 内容以远程实例上设置的分辨率流式传输。系统管理员可以通过根据组织网络和硬件的功能仔细调整 RBI 系统来改进用户体验。

- DOM 重建从网页中删除所有可疑或动态代码,这意味着用户可能不会收到页面的重要块。可以将安全的 Web 应用程序列入白名单,以降低丢失重要信息的风险。

· 对互联网带宽和用户硬件的高要求。RBI 解决方案需要大量资源才能完美地流式传输远程浏览器会话。对于像素推送,它需要无延迟且高质量的视频流会话的宽且稳定的带宽。DOM 重建会给用户的设备带来额外的负担,因为它必须根据远程浏览器发送给它的内容来呈现网页。但是,在考虑可能的限制和负载平衡的情况下开发的自定义解决方案不会给组织的资源带来很多额外的压力。

· 虚拟化技术的可能妥协。在 RBI 服务器上隔离 Web 内容和与其相关的所有威胁可确保企业端点和网络的安全。但是这些远程服务器的妥协意味着 RBI 客户端失去了隔离。根据组织的安全策略,其用户要么重新连接到未受攻击的服务器,要么失去安全浏览的能力。无法保证远程服务器得到全面保护,但利用网络安全最佳实践有助于将风险降至最低。

上面列出的限制使 RBI 无法成为一刀切的解决方案。在开发这样的解决方案时,开发人员必须仔细平衡负载,同时考虑到技术的限制和特定客户的要求。

RBI 是否足以提供全方位保护?

RBI 解决方案提供了针对基于 Web 的攻击的可靠防御,但它们不足以保证企业数据和网络的最大安全性。实施 RBI 技术并不能取代对其他常见网络安全解决方案的需求,但可以补充和增强它们。

为了扩大用户和组织的保护层,您可以将 RBI 与以下安全方法和技术结合使用:

· 零信任网络——这种网络安全方法将所有设备视为不受信任的设备,即使它们已连接到企业网络并且已经过验证。设备只有在被识别并且其用户通过身份验证后才能连接到另一个设备、应用程序或网络。如果识别或验证失败,设备将与网络隔离。

RBI 对 Web 浏览实施零信任方法。将其应用于内部网络和资源可以保护组织免受内部和外部威胁。

· 软件定义边界(SDP) — 这种方法为所有未经身份验证的设备在企业网络和资源上创建了一个“黑云”。要访问 SDP 内的资源,需要使用多因素令牌对用户和设备进行身份验证。之后,设备只能访问请求的资源。要访问其他资源和应用程序,用户和设备需要再次进行身份验证。

RBI 以与零信任网络相同的方式补充 SDP:通过保护外部连接,而 SPD 保护内部活动。

· 用户行为分析(UBA) — 该技术通过分析正常用户行为日志、建立基线和发现异常用户行为来检测可疑用户活动。用户行为分析解决方案通常基于人工智能算法或统计分析。该技术对于检测涉及窃取用户凭据的内部威胁和针对性攻击特别有效。

RBI 的优势之一是收集用户活动的详细日志:访问和与网站交互、下载、输入信息等。这些日志可以为 UBA 解决方案提供基础。

结论

基于浏览器的威胁,如网络钓鱼、凭据盗窃和基于 Web 的攻击,正变得越来越普遍。他们针对私人用户和大型组织,窃取和破坏他们的敏感数据。

远程浏览器隔离技术将浏览器执行从用户设备移动到远程端点,隔离任何可能的威胁。通过这种方式,RBI 为组织的数据、设备和网络提供了针对基于 Web 的威胁的可靠保护。这项技术为公司提供了许多网络安全优势。它还带来了 RBI 开发人员需要考虑的几个挑战。

为了获得最大利益并避免 RBI 的局限性,必须根据公司的需求调整此类解决方案。

发表评论

提供云计算服务

提供云计算服务