“Higaisa(黑格莎)”组织近期攻击活动报告

导语:腾讯安全威胁情报中心检测到“higaisa(黑格莎)”APT组织在被披露后经过改头换面再次发动新一轮的攻击。

一、 背景概述

腾讯安全威胁情报中心检测到“higaisa(黑格莎)”APT组织在被披露后经过改头换面再次发动新一轮的攻击,在这轮攻击中,该组织舍弃了使用多年的dropper,完全重写了攻击诱饵dropper,此外还引入了dll侧加载(白加黑)技术对抗安全软件的检测和查杀。

“Higaisa(黑格莎)”组织是腾讯安全2019年披露的一个来自朝鲜半岛的专业APT组织,因为其常用higaisa作为加密密码而得名。该组织具有政府背景,其活动至少可以追溯到2016年,且一直持续活跃到现在。该组织常利用节假日、朝鲜国庆等朝鲜重要时间节点来进行钓鱼活动,诱饵内容包括新年祝福、元宵祝福、朝鲜国庆祝福,以及重要新闻、海外人员联系录等等。被攻击的对象包括跟朝鲜相关的外交实体(如驻各地大使馆官员)、政府官员、人权组织、朝鲜海外居民、贸易往来人员等,受害国家包括中国、朝鲜、日本、尼泊尔、新加坡、俄罗斯、波兰、瑞士等。

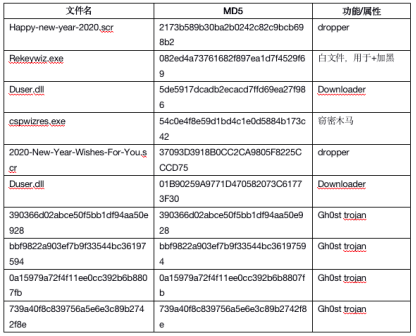

二、 基础信息

三、 鱼叉攻击

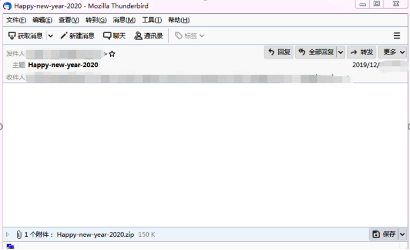

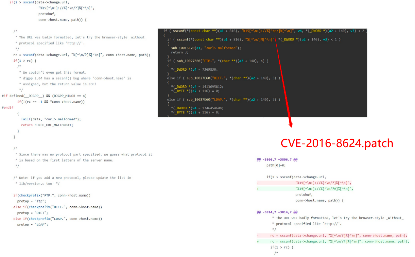

与以往的攻击手段类似,“higaisa(黑格莎)”依然以节假日祝福为主题诱饵进行鱼叉钓鱼攻击,最近抓获的攻击邮件主题为“Happy new year 2020”、“2020 New Year Wishes For You”等,欺骗用户下载并打开附件。

附件解压后得到木马诱饵名为Happy-new-year-2020.scr、2020-New-Year-Wishes-For-You.scr,运行后释放并打开与主体相对应的图片欺骗受害者。

四、 木马行为分析

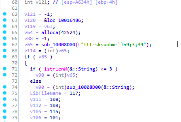

1. Dropper

1)2020-New-Year-Wishes-For-You.scr与Happy-new-year-2020.scr功能类似。

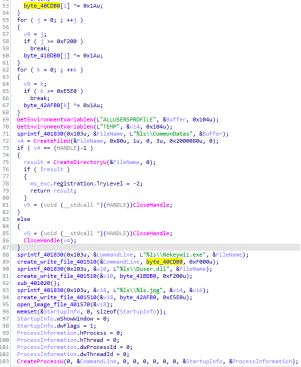

可能由于被曝光的原因,该组织对dropper进行了重写,舍弃了原来将payload存放在资源及使用“higaisa”作为密钥进行rc4解密的方式,直接从数据段中解密(XOR 0x1A)释放恶意文件到指定目录并执行。释放的恶意文件如下:

%ALLUSERSPROFILE%\CommonDatas\Rekeywiz.exe(白)

%ALLUSERSPROFILE%\CommonDatas\Duser.dll(黑)

%TEMP%\Happy-new-year-2020.jpg(正常的伪装图片)

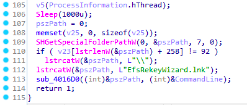

2)使用com创建EfsRekeyWizard.lnk到启动目录,指向Rekeywiz.exe实现持久化。

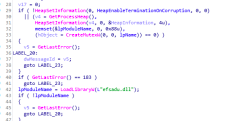

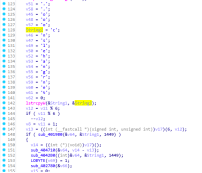

2. Downloader

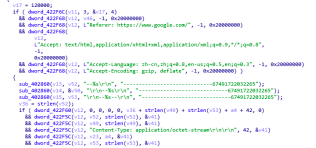

1)Rekeywiz.exe文件为操作系统白文件,运行时会加载edsadu.dll,该文件也是系统自带文件,edsadu.dll加载过程中会加载Duser.dll,实现白加黑攻击:

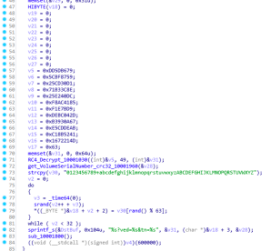

2)Duser.dll的InitGadgets接口函数中实现了恶意功能,创建恶意线程:

3)使用RC4解密出C2,然后获取磁盘序列号的CRC32值作为tn参数,获取随机字母为ved参数,向C2发送请求,C2为:hxxp[:]//petuity.shopbopstar.top/research/index.php 及 hxxp[:]//adobeinfo.shopbopstar.top/notice/index.php

4)C2返回的数据也是经过RC4加密的数据,解密后为PE文件,释放到temp目录后执行:

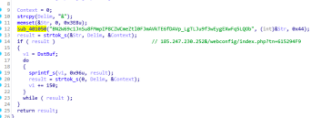

5)其中文件名也来自于C2的返回数据,取数据从后往前第一个’&’之后的字符作为文件名:

6)C2返回的数据实例,与之前的攻击类似:最终下载了infostealer+gh0st RAT

3. Infostealer

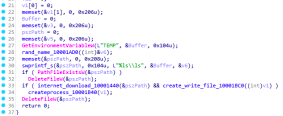

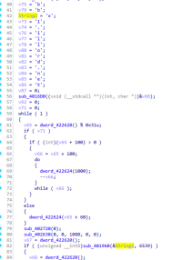

cspwizres.exe(54c0e4f8e59d1bd4c1e0d5884b173c42)文件主要行为是获取计算机信息,并发送到C2。

1)解密出要执行的命令结果如下:主要用于收集系统信息、网络信息、进程信息、文件信息等systeminfo&ipconfig -all&tasklist&net view&dir c:\&dir c:\users\&dir d:\&dir e:\:

2)创建cmd执行以上命令,并通过管道获取执行结果

3)解密出C2,C2地址与之前的攻击活动相似

4)将获取的信息上传到C2中185.247.230.252:

4. RAT

持续监控中发现,后期攻击者会对不同的受害者下载gh0st改版木马驻留受害者系统,我们目前共在受害机发现3个不同版本的gh0st木马。

版本1:

该木马为gh0st RAT,含有文件管理、进程管理、CMDshell等功能,C2: x1.billbord.net:6539。

版本2:

该木马为gh0st RAT,含有文件管理、进程管理、CMDshell等功能, C2: www.phpvlan.com:8080

版本3:

该木马为gh0st远控改版,只保留插件管理功能,所有功能需插件实现,C2: console.hangro.net:1449。

5. TTP/武器更新

1) Dropper

本轮攻击利用“白+黑”的方式加载Downloader模块:rekeywiz.exe+ Duser.dll

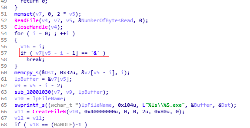

2) Downloader

自腾讯安全御见威胁情报中心公布该组织攻击报告后(https://s.tencent.com/research/report/836.html),该组织对其Downloader进行改版,新一批downloader下载功能均基于老版本的curl开源代码实现:

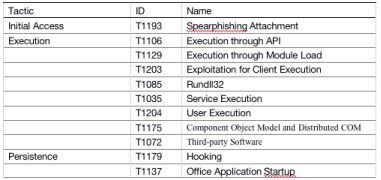

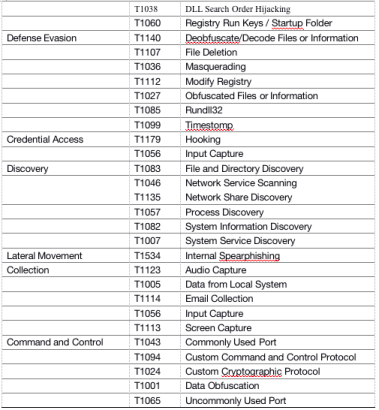

五、 MITRE ATT&CK

六、 安全建议

我们建议外贸企业及重要机构参考以下几点加强防御:

1、 通过官方渠道或者正规的软件分发渠道下载相关软件;

2、 谨慎连接公用的WiFi网络。若必须连接公用WiFi网络,建议不要进行可能泄露机密信息或隐私信息的操作,如收发邮件、IM通信、银行转账等;最好不要在连接公用WiFi时进行常用软件的升级操作;

3、 提升安全意识,不要打开来历不明的邮件的附件;除非文档来源可靠,用途明确,否则不要轻易启用Office的宏代码;

4、 及时安装操作系统补丁和Office等重要软件的补丁;

5、 使用杀毒软件防御可能的病毒木马攻击。

七、 附录

IOCs

185.247.230.252 infostealer

petuity.shopbopstar.top downloader

adobeinfo.shopbopstar.top downloader

console.hangro.net:1449 gh0st plug

www.phpvlan.com:8080 gh0st

x1.billbord.net:6539 gh0st

MD5

2173b589b30ba2b0242c82c9bcb698b2

082ed4a73761682f897ea1d7f4529f69

54c0e4f8e59d1bd4c1e0d5884b173c42

4d937035747b4eb7a78083afa06022d3

5de5917dcadb2ecacd7ffd69ea27f986

37093d3918b0cc2ca9805f8225cccd75

01b90259a9771d470582073c61773f30

25c80f37ad9ad235bea1a6ae68279d2e

739a40f8c839756a5e6e3c89b2742f8e

6a0fab5b99b6153b829e4ff3be2d48cd

0a15979a72f4f11ee0cc392b6b8807fb

390366d02abce50f5bb1df94aa50e928

bbf9822a903ef7b9f33544bc36197594

4ff9196bac6bf3c27421af411c57ba52

发表评论

提供云计算服务

提供云计算服务