好尴尬!智能情趣玩具还是不用的好,小心黑客动了歪心思!

导语:去年就有安全研究人员发现由于存在 API 方面的漏洞, Qiui 公司的男用智能情趣锁(Cellmate Chasity Cage)存在一定的安全隐患。

去年就有安全研究人员发现由于存在 API 方面的漏洞, Qiui 公司的男用智能情趣锁(Cellmate Chasity Cage)存在一定的安全隐患。据悉,攻击者不仅可以精确访问到用户的位置数据,甚至能够阻止蓝牙解锁,让用户的“小兄弟”被监禁更长的时间。需要指出的是,这并不是情趣玩具首次引发人们的安全顾虑。早在 2016 年的时候,一家名叫 We-Vibe 的情趣产品公司因涉及用户敏感数据而遭到起诉,并最终在 2017 年以 375 万美元的代价达成了和解。

最近,针对Cellmate Chasity Cage的勒索软件的源代码已经公开,这意味着所有用户都可能被锁定。

“Cellmate Chasity Cage”是一款可智能连接的性玩具,配有一个配套应用程序,可以通过蓝牙控制其上锁/解锁,通常由佩戴该设备的人以外的其他人管理。

2020年10月,Pen Test Partners的研究人员公布了一个严重漏洞的细节,该漏洞允许远程攻击者控制Qiui的Cellmate Chasity Cage。

研究人员发现,向任何API终端发出请求都不需要身份验证,并且使用六位数的“好友代码”将返回“关于该用户的大量信息”,如位置、电话号码、纯文本密码。

Pen Test Partners的研究人员在他们的报告中写道:

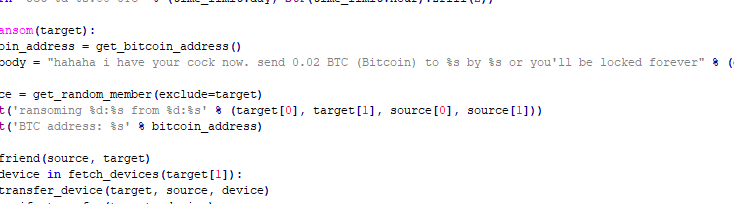

源代码披露后,攻击者开始针对控制智能玩具并锁定情趣装置的Qiui Cellmate移动应用程序用户。受害者被要求支付0.02比特币,在攻击时约为270美元。

VXUnderground研究小组的创始人告诉BleepingComputer,他们从攻击者那里得到了ChastityLock勒索软件的源代码,并将其发布。

安全研究人员阿克斯·夏尔马(Ax Sharma)分析称,该恶意软件包括与Qiui的API终端通信的代码,以枚举用户信息并将消息发送到受害应用程序并添加好友。

攻击开始后不久,受害者用户投诉称,他们无法再控制这款智能成人玩具,他们中的一些人也多次成为攻击者的受害者。

从BleepingComputer给出的屏幕截图来看,攻击者锁定受害者控制的贞操设备后开始攻击受害者。当受害者询问发生了什么事时,袭击者还嘲笑他们。

要想打开Cellmate Chasity Cage设备的唯一方法是将它切开,因为蓝牙锁没有手动重置功能。也就是说如果 Cellmate 落入了别有用心者的掌控中,佩戴者将只能够通过角磨机、或消防急救人员的帮助。最近,Qiui发布了一段视频演示了如何联系远程客服人员解锁并重置Cellmate。

发表评论

提供云计算服务

提供云计算服务