10个地址栏欺骗漏洞影响7个浏览器

导语:研究人员发现10个浏览器地址栏欺骗漏洞,影响7个移动浏览器。

地址栏欺骗漏洞是web浏览器中的安全漏洞,恶意网站可以修改其真实的URL并展示一个虚假的网站而不是原来的合法网址。

近日,网络安全公司Rapid7与巴基斯坦安全研究人员Rafay Baloch在7个移动客户端浏览器app中发现了10个新的地址栏欺骗漏洞,这7个浏览器APP分为是Apple Safari、Opera Touch、Opera Mini、Bolt、RITS、UC Browser和Yandex。

技术细节

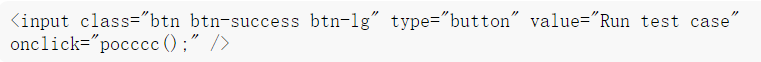

漏洞1 PoC

注:setInterval 函数的值可能会根据浏览器调整以实现有效的URL 欺骗。

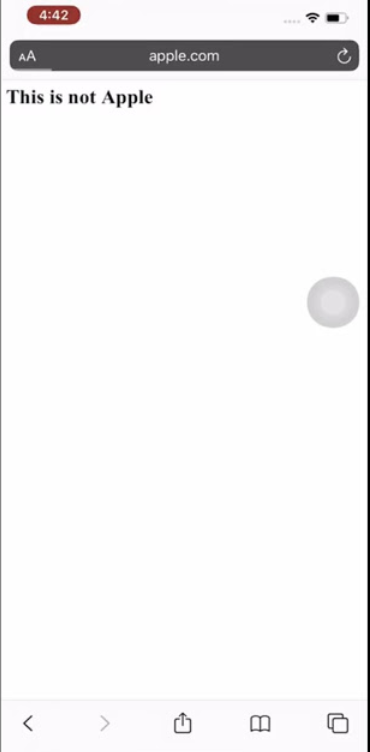

图 1: MAC OS HIGH SIERRA 10.13.6 (17G14019)中的地址栏欺骗

图 1: MAC OS HIGH SIERRA 10.13.6 (17G14019)中的地址栏欺骗

图 2: Safari Version 13.1.2 (13609.3.5.1.5) 中的地址栏欺骗

漏洞2 PoC

下面的PoC 证明了yandex 浏览器安卓版和opera touch iOS版本中的基于浏览器的欺骗漏洞:

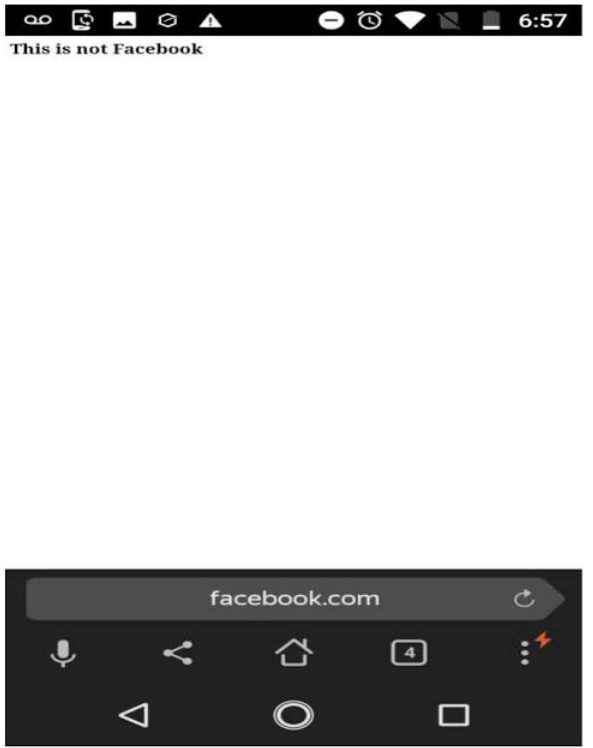

图 3: Yandex浏览器安卓版中的地址欺骗漏洞

图 4: opera touch iOS版本中的地址欺骗漏洞

漏洞3 PoC

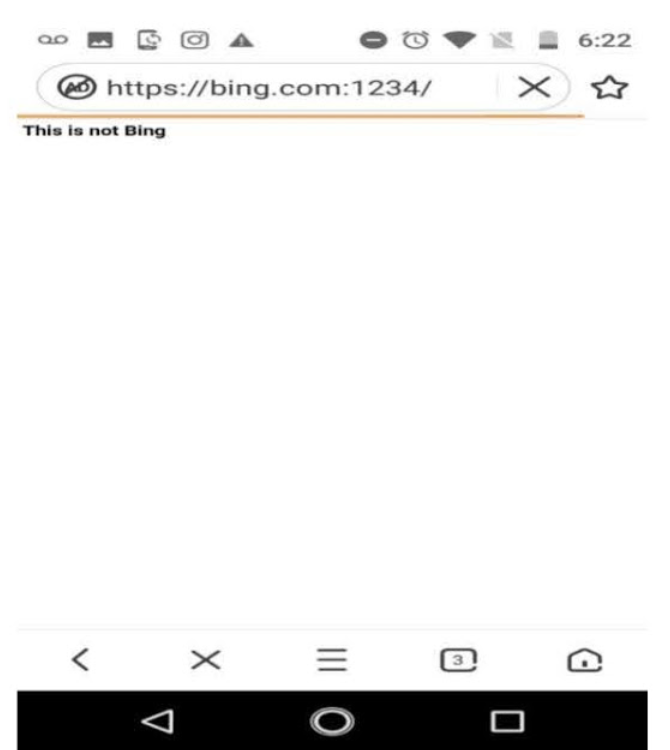

下面的PoC 证明了UC 浏览器安卓版和opera touch iOS 版本的基于浏览器的欺骗漏洞:

图 5: UC 浏览器安卓版的地址欺骗漏洞

图 6: Opera Touch iOS版的地址欺骗漏洞

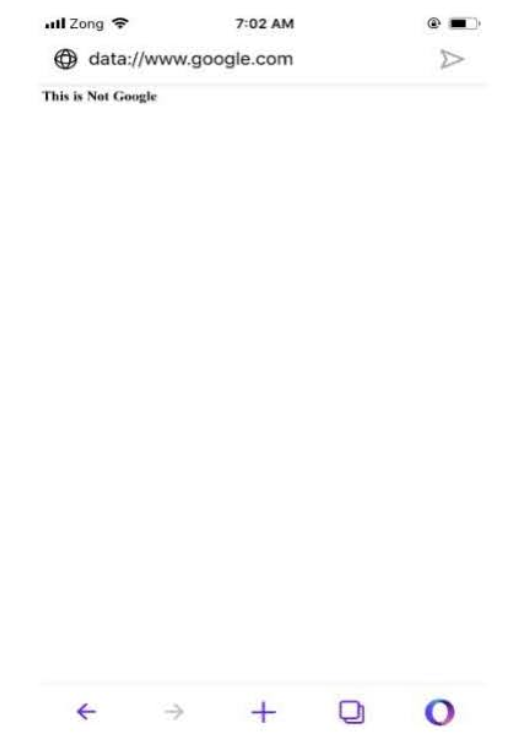

漏洞4 PoC

下面的PoC 证明了Opera浏览器iOS 版本中的基于浏览器的欺骗漏洞。数据方案后的任意URL 会导致URL的保持并触发地址栏欺骗条件。

Spoof 13

图 7: Opera touch 浏览器中的地址欺骗漏洞

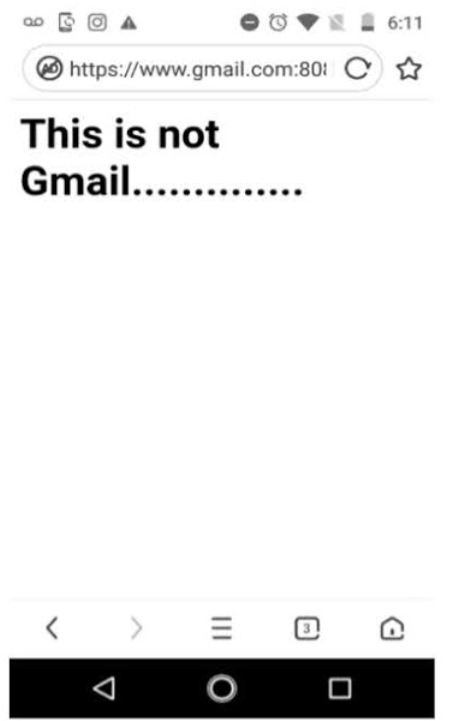

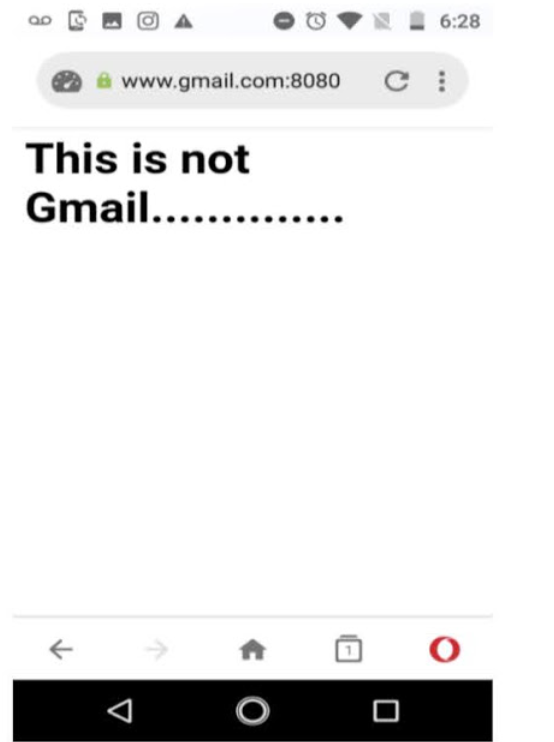

漏洞5 PoC

下面的PoC 证明UC 浏览器安卓版、Opera浏览器安卓版、RITS浏览器安卓版、以及Bolt浏览器 iOS 版中的地址欺骗漏洞:

图 8: UC 浏览器安卓版中的地址欺骗漏洞

图 9: Opera Mini浏览器安卓版中的地址欺骗漏洞

图 10: RITS浏览器安卓版中的地址欺骗漏洞

图 11: Bolt浏览器IOS版中的地址欺骗漏洞

发表评论

提供云计算服务

提供云计算服务