WordPress网站遭受假勒索软件的攻击

导语:新一波攻击已经侵入了近300个WordPress网站,并显示虚假的加密通知,试图欺骗网站所有者支付0.1比特币进行恢复。

新一波攻击已经侵入了近300个WordPress网站,并显示虚假的加密通知,试图欺骗网站所有者支付0.1比特币进行恢复。

这些骗取赎金的假勒索软件带有一个倒计时,这样可以引起紧迫感,可能会使网络管理员惊慌而支付赎金。

虽然0.1比特币(约合6069.23美元)的赎金在其他勒索攻击中不算高,但对许多网站所有者来说,这仍然是一笔不小的金额。

障眼法

这些攻击是由网络安全公司Sucuri发现的,Sucuri被其中一名受害者雇佣来执行事件响应。

研究人员发现这些网站并没有被加密,而是威胁参与者修改了一个已安装的WordPress插件,以显示赎金要求,并在倒计时。

WordPress插件用于显示赎金记录和倒计时

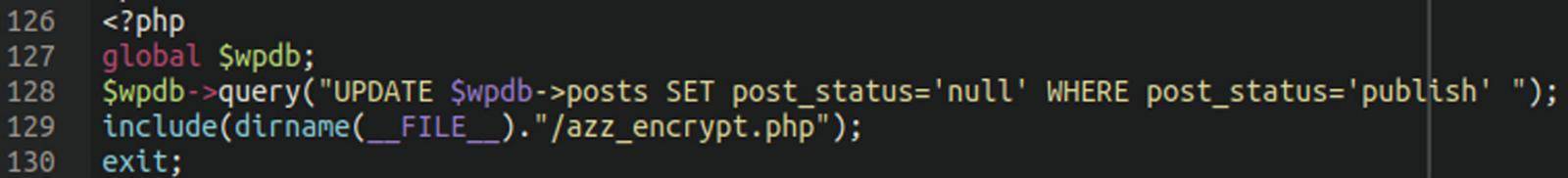

除了显示赎金通知外,该插件还将修改所有WordPress博客帖子,并将其“post_status”设置为“null”,使其进入未发布状态。

因此,他们创造了一个简单而强大的幻觉,使网站看起来像是被加密的。

实际上通过删除插件并运行命令重新发布帖子和页面,网站就可以恢复正常状态。

在进一步分析网络流量日志后,Sucuri发现参与者IP地址出现的第一个点是wp管理面板。

这意味着渗透者以管理员的身份登录该网站,要么强行输入密码,要么从黑暗的网络市场获取被盗凭证。

这不是一次单独的攻击,而是一次更广泛攻击的一部分。

至于Sucuri看到的插件,它是Directorist,这是一个在网站上构建在线商业目录列表的工具。

Sucuri已经跟踪了大约291个受此攻击影响的网站,谷歌搜索显示了一系列已清理的网站和那些仍显示赎金记录的网站。

BleepingComputer在搜索结果中看到的所有站点都使用相同的3BkiGYFh6QtjtNCPNNjGwszoqqCka2SDEc比特币地址,该地址未收到任何赎金。

防止站点加密

Sucuri建议采取以下安全措施来保护WordPress网站免受黑客攻击:

· 审查网站上的管理员用户,删除任何虚假帐户,并更新/更改所有wp管理员密码。

· 保护您的wp管理员页面。

· 更改其他访问点密码(数据库、FTP、cPanel等)。

· 防护墙保护很重要。

· 养成备份的好习惯,以便在发生真正的加密事件时轻松恢复。

由于WordPress通常是威胁参与者的目标,因此确保所有安装的插件都运行最新版本也很重要。

更新11月18日-BleepingComputer被告知Directorist插件最近的一次修复,解决了一个允许低权限用户运行任意代码的错误。

虽然Sucuri的报告没有将插件作为渗透点,但该漏洞的存在在特定攻击的上下文中是有意义的。

这也意味着,只要Directorist插件保持在较旧版本中,就无法防止入侵者的攻击。

发表评论

提供云计算服务

提供云计算服务